Compartir su Wi-Fi con los invitados es lo más cortés que se puede hacer, pero eso no significa que desee darles un acceso amplio y abierto a toda su LAN. Siga leyendo mientras le mostramos cómo configurar su enrutador para SSID duales y crear un punto de acceso separado (y seguro) para sus invitados.

¿Por qué quiero hacer esto?

Hay varias razones muy prácticas para querer configurar su red doméstica para tener puntos de acceso (AP) duales.

La razón con la aplicación más práctica para la mayor cantidad de personas es simplemente aislar su red doméstica para que los invitados no puedan acceder a las cosas que desea que sigan siendo privadas. La configuración predeterminada para casi todos los puntos de acceso / enrutador Wi-Fi domésticos es usar un solo punto de acceso inalámbrico y cualquier persona autorizada a acceder a ese AP tiene acceso a la red como si estuviera conectado directamente al AP a través de Ethernet.

En otras palabras, si le da a su amigo, vecino, huésped de la casa o quien la contraseña de su punto de acceso Wi-Fi, también les ha dado acceso a su impresora de red, cualquier recurso compartido abierto en su red, dispositivos no seguros en su red, etc. Es posible que solo quisiera permitirles que revisen su correo electrónico o que jueguen un juego en línea, pero les ha dado la libertad de desplazarse por cualquier lugar que quieran en su red interna.

Ahora bien, aunque la mayoría de nosotros ciertamente no tenemos hackers maliciosos como amigos, eso no significa que no sea prudente configurar nuestras redes para que los huéspedes se queden donde pertenecen (en el lado de acceso gratuito a Internet de la cerca) y no pueden ir a donde no lo hacen (en el lado de la valla del servidor doméstico / acciones personales).

Otra razón práctica para ejecutar un AP con dos SSID es la capacidad de no solo restringir dónde puede ir el AP invitado, sino también cuándo. Si usted es un padre, por ejemplo, que quiere restringir qué tan tarde su hijo puede permanecer despierto en la computadora, puede poner su computadora, tableta, etc. en el AP secundario y establecer restricciones de acceso a Internet para todo el sub -SSID después, digamos, 9PM.

¿Qué necesito?

Nuestro tutorial de hoy se centra en el uso de un enrutador compatible con DD-WRT para lograr SSID duales. Como tal, necesitará las siguientes cosas:

- 1 enrutador compatible con DD-WRT con una revisión de hardware adecuada (le mostraremos cómo verificar)

- 1 copia instalada de DD-WRT en dicho enrutador

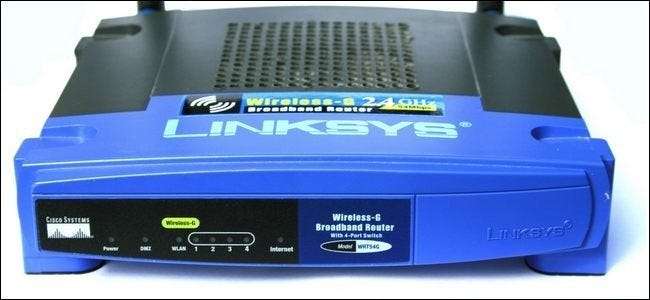

Esta no es la única forma de configurar SSID duales para su red doméstica. Vamos a ejecutar nuestros SSID desde el omnipresente enrutador inalámbrico de la serie Linksys WRT54G. Si no desea pasar por la molestia de actualizar el firmware personalizado en su antiguo enrutador y realizar los pasos de configuración adicionales, puede en su lugar:

- Compre un enrutador más nuevo que admita SSID duales desde el primer momento, como el ASUS RT-N66U .

- Compre un segundo enrutador inalámbrico y configúrelo como un punto de acceso independiente.

A menos que ya tenga un enrutador que admita SSID duales (en cuyo caso puede omitir este tutorial y simplemente leer el manual de su dispositivo), ambas opciones son menos que ideales, ya que tiene que gastar dinero extra y, en el caso de la segunda opción, realice un montón de configuración adicional, incluida la configuración del AP secundario para que no interfiera y / o se superponga con su AP primario.

A la luz de todo eso, estábamos más que felices de usar el hardware que ya teníamos (el enrutador inalámbrico de la serie Linksys WRT54G) y omitir el desembolso de efectivo y los ajustes adicionales de la red Wi-Fi.

¿Cómo sé que mi enrutador es compatible?

Hay dos elementos críticos de compatibilidad que debe verificar para tener éxito con este tutorial. El primero, y el más elemental, es verificar que su enrutador en particular tenga soporte DD-WRT. Puedes visitar el Base de datos de enrutadores de DD-WRT wiki aquí para comprobar.

Una vez que haya establecido que su enrutador es compatible con DD-WRT, debemos verificar el número de revisión del chip de su enrutador. Si tiene un enrutador Linksys realmente antiguo, por ejemplo, podría ser un enrutador perfectamente reparable en todos los sentidos, pero es posible que el chip no admita SSID duales (lo que lo hace fundamentalmente incompatible con el tutorial).

Hay dos grados de compatibilidad con respecto al número de revisión del enrutador. Algunos enrutadores pueden hacer varios SSID, pero no pueden dividir los SSID en puntos de acceso distintos y absolutamente únicos (por ejemplo, una dirección MAC única para cada SSID). En algunas situaciones, esto puede causar problemas con algunos dispositivos Wi-Fi, ya que se confunden en cuanto a qué SSID (ya que ambos tienen la misma dirección MAC) deben usar. Lamentablemente, no hay forma de predecir qué dispositivos se comportarán mal en su red, por lo que no podemos recomendarle que evite la técnica descrita en este tutorial si descubre que tiene un dispositivo que no admite SSID discretos.

Puede verificar el número de revisión realizando una búsqueda en Google del modelo específico de su enrutador junto con el número de versión impreso en la etiqueta de información (generalmente se encuentra en la parte inferior del enrutador), pero hemos encontrado que esta técnica no es confiable (etiquetas se puede aplicar incorrectamente, la información publicada en línea sobre el modelo y la fecha de fabricación puede ser inexacta, etc.)

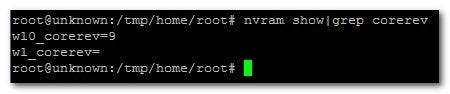

La forma más confiable de verificar el número de revisión del chip dentro de su enrutador es sondear el enrutador para averiguarlo. Para hacerlo, debe realizar los siguientes pasos. Abra un cliente telnet (ya sea un programa multipropósito como PuTTY o el comando Telnet básico de Windows) y haga telnet a la dirección IP de su enrutador (por ejemplo, 192.168.1.1). Inicie sesión en el enrutador con su nombre de usuario y contraseña de administrador (tenga en cuenta que para algunos enrutadores, incluso si escribe "admin" y "mypassword" para iniciar sesión en el portal de administración basado en web en el enrutador, es posible que deba escribir "root ”Y“ mypassword ”para iniciar sesión mediante telnet).

Una vez que haya iniciado sesión en el enrutador, escriba el siguiente comando en el indicador:

nvram show | grep corerev

Esto devolverá el número de revisión del núcleo de los chips en su enrutador en el siguiente formato:

wl0_corerev = 9

Wsrf =

Lo que significa la salida anterior es que nuestro enrutador tiene una radio (wl0, no hay wl1) y que la revisión del núcleo de ese chip de radio es 9. ¿Cómo interpretas la salida? El número de revisión, en relación con nuestra guía, significa lo siguiente:

- 0-4 El enrutador no admite varios SSID (con identificadores únicos o de otro tipo)

- 5-8 El enrutador admite múltiples SSID (pero no con identificadores únicos)

- 9+ El enrutador admite múltiples SSID (con identificadores únicos)

Como puede ver en el resultado de nuestro comando anterior, tuvimos suerte. El chip de nuestro enrutador es la revisión más baja que admite múltiples SSID con identificadores únicos.

Una vez que haya determinado que su enrutador puede admitir varios SSID, deberá instalar DD-WRT. Si su enrutador se envió con DD-WRT o ya lo instaló, fantástico. Si aún no lo ha instalado, le recomendamos que descargue la versión adecuada del sitio web de DD-WRT y siga nuestro tutorial: Convierta su enrutador doméstico en un enrutador súper potente con DD-WRT .

Además de nuestro tutorial, no podemos enfatizar el valor de la extensa y excelentemente mantenida Wiki de DD-WRT . Lea sobre su enrutador en particular y las mejores prácticas para actualizar un nuevo firmware allí.

Configuración de DD-WRT para varios SSID

Tienes un enrutador compatible, le has actualizado DD-WRT, ahora es el momento de comenzar a configurar ese segundo SSID. Al igual que siempre debe actualizar el nuevo firmware a través de una conexión por cable, recomendamos encarecidamente trabajar en su configuración inalámbrica a través de una conexión por cable para que los cambios no fuercen a su computadora inalámbrica a desconectarse de la red.

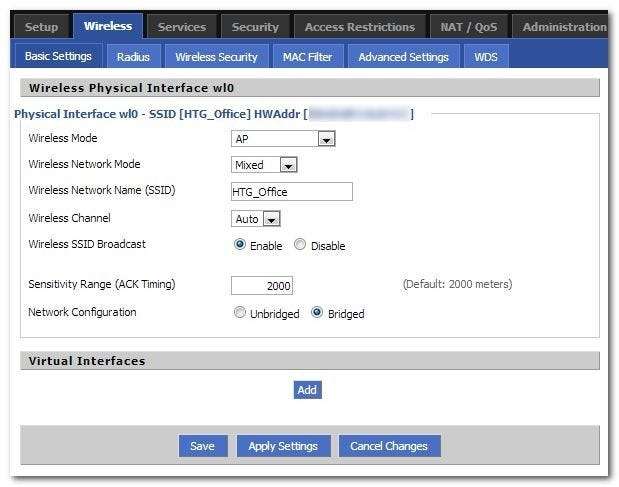

Abra su navegador web en una computadora conectada al enrutador a través de Ethernet. Navegue hasta la dirección IP predeterminada del enrutador (normalmente 198.168.1.1). Dentro de la interfaz DD-WRT, navegue hasta Inalámbrico -> Configuración básica (como se ve en la captura de pantalla anterior). Puede ver que nuestro AP Wi-Fi existente tiene el SSID "HTG_Office".

En la parte inferior de la página, en la sección "Interfaces virtuales", haga clic en el botón Agregar. La sección "Interfaces virtuales" previamente vacía se expandirá con esta entrada rellenada previamente:

Esta interfaz virtual está incorporada a su chip de radio existente (tenga en cuenta el wl0.1 en el título de la nueva entrada). Incluso la abreviatura en el SSID indica esto, el "vap" al final del SSID predeterminado significa Punto de acceso virtual. Analicemos el resto de las entradas de la nueva interfaz virtual.

Puede cambiar el nombre del SSID a lo que desee. De acuerdo con nuestra convención de nomenclatura existente (y para hacer la vida más fácil a nuestros huéspedes) vamos a cambiar el SSID predeterminado a "HTG_Guest"; recuerde que nuestro AP Wi-Fi principal es "HTG_Office".

Deje habilitada la transmisión inalámbrica SSID. No solo muchas computadoras antiguas y dispositivos habilitados para Wi-Fi no funcionan muy bien con SSID secretos, sino que una red de invitados oculta no es una red de invitados muy atractiva / útil.

El aislamiento de AP es una configuración de seguridad que dejaremos a su discreción para habilitar o deshabilitar. Si habilita AP Isolation, todos los clientes de su red Wi-Fi para invitados estarán totalmente aislados entre sí. Desde el punto de vista de la seguridad, esto es excelente, ya que evita que un usuario malintencionado se meta en los clientes de otros usuarios. Sin embargo, eso es más preocupante para las redes corporativas y los puntos de acceso público. Hablando en términos prácticos, eso también significa que si su sobrino y su sobrino están en casa y quieren jugar un juego con conexión Wi-Fi en sus unidades Nintendo DS, sus unidades DS no podrán verse entre sí. En la mayoría de las aplicaciones domésticas y de oficinas pequeñas, hay pocas razones para aislar los AP.

La opción Unbridged / Bridged en Configuración de red se refiere a si el AP Wi-Fi se conectará o no a la red física. Tan contradictorio como esto es, debe dejarlo configurado en Bridged. En lugar de dejar que el firmware del enrutador maneje (con bastante torpeza) el proceso de desvinculación, vamos a desbloquear todo manualmente nosotros mismos con un resultado más limpio y estable.

Una vez que haya cambiado su SSID y revisado la configuración, haga clic en Guardar.

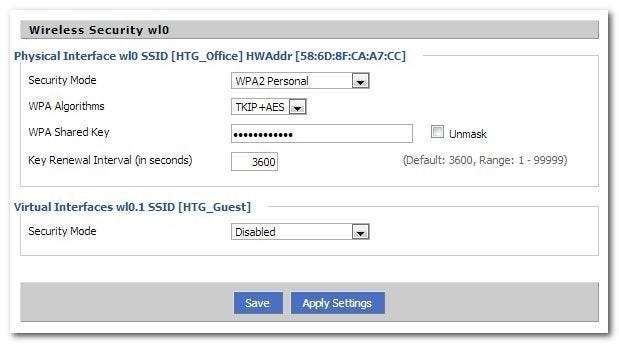

Luego navegue hasta Inalámbrico -> Seguridad inalámbrica:

Por defecto, no hay seguridad en el segundo AP. Puede dejarlo como tal temporalmente para fines de prueba (dejamos el nuestro abierto hasta el final) para evitar ingresar la contraseña en sus dispositivos de prueba. Sin embargo, no recomendamos dejarlo permanentemente abierto. Ya sea que opte por dejarlo abierto o no en este punto, debe hacer clic en Guardar y luego en Aplicar configuración para que los cambios que hicimos tanto en la sección anterior como en esta surtan efecto. Tenga paciencia, los cambios pueden tardar hasta 2 minutos en surtir efecto.

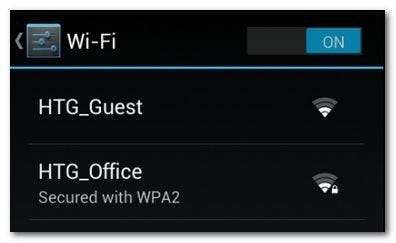

Ahora es un buen momento para confirmar que los dispositivos Wi-Fi cercanos pueden ver los puntos de acceso primario y secundario. Abrir la interfaz Wi-Fi en un teléfono inteligente es una excelente manera de verificar rápidamente. Aquí está la vista desde la página de configuración de Wi-Fi de nuestro teléfono Android:

Todavía no podemos conectarnos al AP secundario porque necesitamos hacer algunos cambios más en el enrutador, pero siempre es bueno verlos a ambos en la lista.

El siguiente paso es comenzar el proceso de separación de los SSID en la red asignando un rango único de direcciones IP a los dispositivos Wi-Fi invitados.

Vaya a Configuración -> Redes. En la sección "Conexión", haga clic en el botón Agregar.

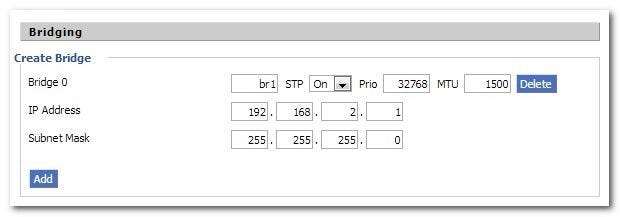

Primero, cambie la ranura inicial a “br1”, deje el resto de los valores iguales. Todavía no podrá ver la entrada de IP / subred que se ve arriba. Haga clic en "Aplicar configuración". El nuevo puente estará en la sección Bridging con las secciones IP y Subred disponibles. Establezca la dirección IP en un valor de la IP de su red habitual (por ejemplo, su red principal es 192.168.1.1, así que establezca este valor en 192.168.2.1). Configure la Máscara de subred en 255.255.255.0. Haga clic en "Aplicar configuración" en la parte inferior de la página nuevamente.

Asignar red de invitados al puente

Nota: gracias al lector Joel por señalar esta parte y darnos las instrucciones para agregar al tutorial.

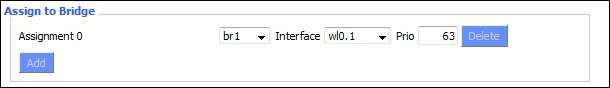

En "Asignar a puente", haga clic en "Agregar". Seleccione el nuevo puente que ha creado en el primer menú desplegable y combínelo con la interfaz "wl0.1".

Ahora haga clic en "Guardar" y "Aplicar configuración".

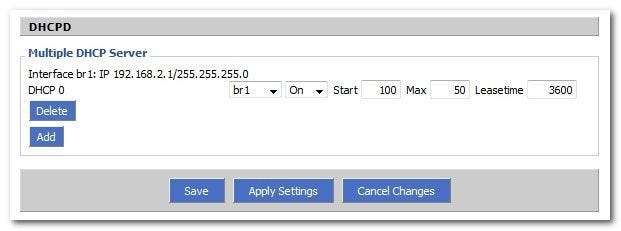

Una vez aplicados los cambios, desplácese hasta la parte inferior de la página una vez más hasta la sección DHCPD. Haga clic en "Agregar". Cambie la primera ranura a "br1". Deje el resto de la configuración igual (como se ve en la captura de pantalla a continuación).

Haga clic en "Aplicar configuración" una vez más. Una vez que haya terminado todas las tareas en la página Configuración -> Redes, debería estar listo para la conectividad y la asignación de DHCP.

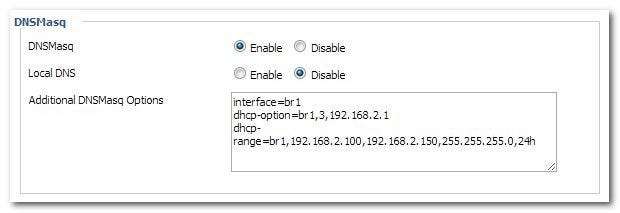

Nota: si el punto de acceso Wi-Fi que está configurando para SSID duales está conectado a otro dispositivo (por ejemplo, tiene dos enrutadores Wi-Fi en su hogar u oficina para extender su cobertura y el que está configurando el SSID de invitado on es el n. ° 2 en la cadena) deberá configurar el DHCP en la sección Servicios. Si esto le suena a su configuración, es hora de navegar a la sección Servicios -> Servicios.

En la sección de servicios, debemos agregar un poco de código a la sección DNSMasq para que el enrutador asigne correctamente direcciones IP dinámicas a los dispositivos que se conectan a la red de invitados. Desplácese hacia abajo en la sección DNSMasq. En el cuadro "Opciones adicionales de DNSMasq", pegue el siguiente código (menos los # comentarios que explican la funcionalidad de cada línea):

# Habilita DHCP en br1

interfaz = br1

# Establecer la puerta de enlace predeterminada para los clientes br1

dhcp-option = br1,3,192.168.2.1

# Establezca el rango de DHCP y el tiempo de concesión predeterminado de 24 horas para los clientes br1

dhcp-range = br1,192.168.2.100,192.168.2.150,255.255.255.0,24h

Haga clic en "Aplicar configuración" en la parte inferior de la página.

Ya sea que haya utilizado la técnica uno o dos, espere unos minutos para conectarse a su nuevo SSID de invitado. Cuando se conecte al SSID de invitado, verifique su dirección IP. Debe tener una IP dentro del rango que especificamos con lo anterior. Nuevamente, es útil usar su teléfono inteligente para verificar:

Todo se ve bien. El AP secundario está asignando direcciones IP dinámicas en un rango apropiado, podemos acceder a Internet; estamos haciendo una nota aquí, un gran éxito.

Sin embargo, el único problema es que el AP secundario todavía tiene acceso a los recursos de la red primaria. Esto significa que todas las impresoras en red, recursos compartidos de red y demás aún están visibles (puede probarlo ahora, intente encontrar un recurso compartido de red desde su red principal en el AP secundario).

Si tu querer invitados en el AP secundario para tener acceso a estas cosas (y están siguiendo el tutorial para que pueda realizar otras tareas de SSID dual, como restringir el ancho de banda de invitados o las veces que se les permite usar Internet), entonces habrá terminado de manera efectiva con el tutorial.

Imaginamos que a la mayoría de ustedes les gustaría evitar que sus invitados hurguen en su red y con cuidado llevarlos a que se adhieran a Facebook y al correo electrónico. En ese caso, debemos finalizar el proceso desvinculando el AP secundario de la red física.

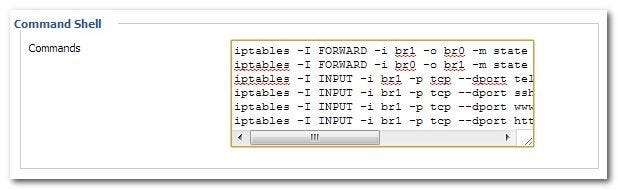

Vaya a Administración -> Comandos. Verá un área con la etiqueta "Command Shell". Pegue los siguientes comandos, sin las líneas de comentario #, en el área editable:

#Elimina el acceso de invitados a la red física

iptables -I FORWARD -i br1 -o br0 -m state --state NEW -j DROP

iptables -I FORWARD -i br0 -o br1 -m state --state NEW -j DROP

# Elimina el acceso de invitado a los puertos / GUI de configuración del enrutador

iptables -I INPUT -i br1 -p tcp --dport telnet -j REJECT --reject-with tcp-reset

iptables -I INPUT -i br1 -p tcp --dport ssh -j REJECT --reject-with tcp-reset

iptables -I INPUT -i br1 -p tcp --dport www -j REJECT --reject-with tcp-reset

iptables -I ENTRADA -i br1 -p tcp --dport https -j REJECT --reject-with tcp-reset

Haga clic en "Guardar firewall" y reinicie su enrutador.

Estas reglas de firewall adicionales simplemente evitan que todo en los dos puentes (la red privada y la red pública / invitada) hable, así como también rechazan cualquier contacto entre un cliente en la red invitada y los puertos telnet, SSH o del servidor web en el enrutador (lo que les impide intentar acceder a los archivos de configuración del enrutador).

Unas palabras sobre el uso del shell de comandos y los scripts de inicio, apagado y firewall. Primero, los comandos IPTABLES se procesan en orden. Cambiar el orden de las líneas individuales puede cambiar significativamente el resultado. En segundo lugar, hay docenas y docenas de enrutadores compatibles con DD-WRT y, dependiendo de su enrutador y configuración específicos, es posible que deba modificar los comandos IPTABLES anteriores. El script funcionó para nuestro enrutador y utiliza los comandos más amplios y simples posibles para realizar la tarea, por lo que debería funcionar para la mayoría de los enrutadores. Si no es así, le recomendamos encarecidamente que busque su modelo de enrutador específico en los foros de discusión de DD-WRT y compruebe si otros usuarios han experimentado los mismos problemas que usted.

En este punto, ha terminado con la configuración y está listo para disfrutar de SSID duales y todos los beneficios que conlleva ejecutarlos. Puede dar fácilmente una contraseña de invitado (y cambiarla a voluntad), configurar reglas de QoS para la red de invitados y, de lo contrario, modificar y restringir la red de invitados de manera que no afecte en lo más mínimo a su red principal.