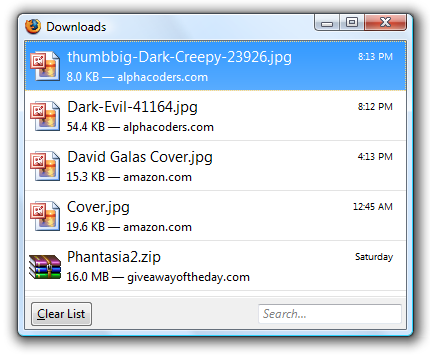

uTorrent recientemente apareció en los titulares por agrupar el software basura de minería de criptomonedas. De todos los programas de junkware incluidos con los instaladores , mineros de criptomonedas como Epic Scale son algunos de los peores.

El malware moderno genera dinero utilizando esta técnica para minar Bitcoin también. Incluso si no le importa la mayoría de los programas basura, el software de minería de criptomonedas es algo que realmente no desea en su computadora.

Criptomoneda 101

RELACIONADO: ¿Qué es Bitcoin y cómo funciona?

Probablemente hayas oído hablar de Bitcoin, la criptomoneda más famosa. Es una moneda digital y las nuevas unidades de moneda se generan mediante la "minería". Esta es una tarea computacionalmente intensiva y requiere mucha potencia de procesamiento. Esencialmente, la computadora es recompensada por resolver problemas matemáticos difíciles. Este poder de procesamiento se utiliza para verificar transacciones, por lo que se requiere todo ese procesamiento de números para que funcione la criptomoneda. Esa es una explicación extremadamente básica: lea nuestra explicación detallada de Bitcoin para más detalles.

Bitcoin no es la única criptomoneda. El junkware de Epic Scale incluido con el instalador de uTorrent no intenta minar Bitcoin, sino que intenta minar Litecoin, que se inspiró y es muy similar a Bitcoin.

La minería realmente le cuesta dinero

RELACIONADO: Cómo quitar el Crapware uTorrent Epic Scale de su computadora

Los programas de minería aprovechan los recursos de hardware de su computadora y los ponen a trabajar extrayendo Bitcoin, Litecoin u otro tipo de criptomoneda. Y no, incluso si su hardware se utiliza para generar dinero para ellos, no obtiene nada de eso. Obtienen todo el dinero de poner su hardware en funcionamiento.

Peor aún, su computadora de escritorio o computadora portátil en casa simplemente no es lo suficientemente poderosa para extraer Bitcoin, Litecoin u otras criptomonedas de manera rentable. Hacer esto de manera rentable requiere plataformas mineras especializadas con hardware especializado y electricidad barata. Por lo tanto, incluso si pone su computadora a trabajar extrayendo Bitcoin para su propio beneficio, en realidad perderá dinero. Su factura de energía aumentaría a medida que su computadora consume más energía, y recuperaría menos de lo que le costaría en energía.

En otras palabras, los mineros de criptomonedas como el crapware Epic Scale u otros programas de malware que funcionan de manera similar simplemente aumentan su factura de electricidad para obtener una pequeña ganancia. La única razón por la que pueden beneficiarse es porque no están pagando la factura de la luz, usted sí. Paga más en electricidad para que los creadores de software basura o malware puedan obtener una fracción de eso en ganancias. Eso es ridículo.

Ni siquiera hablaremos sobre el impacto en el medio ambiente por usar toda esa energía adicional. Pero ese es un factor que no debe ignorarse.

Problemas de calor y rendimiento

Hasta ahora este es un mal negocio. Sería mejor si le pagara unos pocos dólares a una empresa como Epic Scale y ellos evitaran aumentar su factura de electricidad; ahorraría dinero.

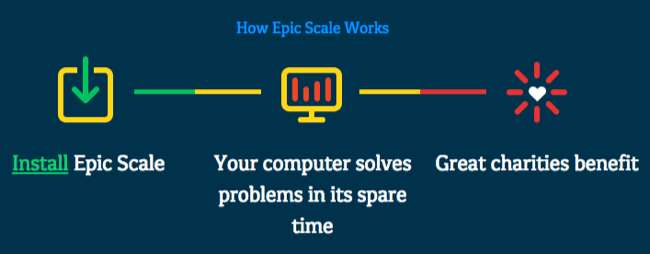

Pero el problema no es solo financiero. Estos tipos de software se activan cuando su computadora está en un estado de bajo consumo de energía, lo que pone a trabajar esos recursos inactivos. Por lo tanto, en lugar de usar una pequeña cantidad de energía y funcionar en frío, su computadora funcionará a pleno rendimiento cuando no la esté usando, los ventiladores se pondrán en marcha para disipar todo ese calor. Si el software no está programado correctamente, o si es demasiado codicioso, puede continuar ejecutándose incluso mientras está usando su computadora, ralentizando las tareas y asegurando que su computadora esté funcionando a toda velocidad todo el tiempo. Demasiado calor en realidad puede causar daños, especialmente si su hardware ya es escamoso o si su computadora está llena de polvo y no está bien ventilada .

Realmente, no podemos enfatizarlo lo suficiente: no hay ninguna ventaja para usted en ejecutar un programa como Epic Scale. No obtienes absolutamente nada de eso. Epic Scale obtiene todo, y tienes que lidiar con todos los problemas.

Entonces, ¿cómo se justifica?

RELACIONADO: Las mejores alternativas a uTorrent en Windows

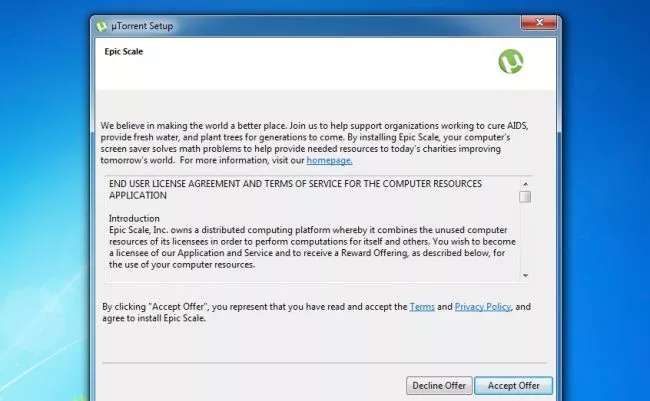

BitTorrent sostiene que Epic Scale está completamente justificado al abusar de su hardware porque usted lo aceptó. Si hizo clic en el instalador de uTorrent y accidentalmente aceptó la oferta de Epic Scale porque no le gustó parecer una pantalla de licencia legítima, es solo su culpa por elegir usar Epic Scale. Ese es el argumento de BitTorrent, Inc. Si no le gusta, pruebe una de estas alternativas de uTorrent (o quédese con una versión anterior de uTorrent) y envía un mensaje. Como beneficio adicional, puede evitar toda la basura que intentarán deslizarse en su computadora en el futuro.

Por su parte, Epic Scale ha una explicación que suena agradable del problema en su sitio web. Argumentan que solo quieren "beneficiar a organizaciones benéficas de alto impacto" y "promover la ciencia de la investigación al proporcionar computación asequible de alto rendimiento". Dicen que "comenzaron con la minería de criptomonedas como una forma de avanzar en la primera misión". En otras palabras, a pesar de toda su charla, solo están extrayendo criptomonedas de la misma manera que lo está haciendo el malware en este momento, excepto en su caso, primero debes aceptarlo.

En definitiva, este argumento es absurdo. La gente estaría mejor donando a organizaciones benéficas que aumentando sus facturas de electricidad, y una red de computadoras hogareñas con poca potencia y software basura de instalación no es la mejor manera de proporcionar "computación asequible de alto rendimiento" para la investigación científica. Su declaración suena bien, pero sus métodos son absurdos y un poco similares a cómo los delincuentes se benefician del malware. La única diferencia es un EULA denso disfrazado en un instalador de software y una declaración que suena agradable sobre la donación de las ganancias a la caridad. Así que todo se reduce a elegir, te ofrecen uno, a diferencia del malware, pero no es una opción que recomendamos.

Bueno, podemos decir una cosa sobre Epic Scale: tienen una mejor estrategia de relaciones públicas que Superfish hace. Bravo.

Done directamente a la caridad y evite al intermediario

No, no estamos en contra de la caridad. ¿Quieres apoyar organizaciones benéficas? Luego, haz una donación directamente a ellos. Cinco dólares donados directamente a una organización benéfica cada mes es mejor que $ 5 adicionales gastados en su factura de electricidad y la organización benéfica solo recibe una fracción de eso.

Este esquema simplemente no tiene sentido para nadie excepto para las empresas que se benefician de él.

Realmente, estas cosas son extremadamente malas. Incluso si está acostumbrado a que su PC con Windows esté repleta de barras de herramientas, ventanas emergentes y otra basura, incluso podría pensar que algo anda mal si los ventiladores de su computadora funcionan a toda máquina todo el tiempo y actúa como un calentador de espacio. El ecosistema de software de Windows está enfermo, y así es como empresas como BitTorrent, Inc. ganan dinero. Sí, casi todo el mundo lo está haciendo, pero no, todavía no es aceptable.

Credito de imagen: Llavero BTC en Flickr , Francis Storr en Flickr