آپ اپنے انٹرنیٹ سفر کے دوران کبھی کبھی ایم ڈی 5 ، SHA-1 ، یا SHA-256 ہیش کو ڈاؤن لوڈ کے ساتھ دکھاتے ہوئے دیکھیں گے ، لیکن حقیقت میں نہیں معلوم کہ وہ کیا ہیں۔ ایسا لگتا ہے کہ متن کے بظاہر بے ترتیب تاریں آپ کو ان فائلوں کی توثیق کرنے کی اجازت دیتی ہیں جن کی آپ ڈاؤن لوڈ کرتے ہیں وہ خراب یا خراب نہیں ہوتیں۔ آپ ونڈوز ، میک او ایس اور لینکس میں شامل کمانڈز کے ذریعہ یہ کرسکتے ہیں۔

ہیشز کیسے کام کرتی ہے ، اور ڈیٹا کی توثیق کیلئے وہ کس طرح استعمال ہوتی ہے

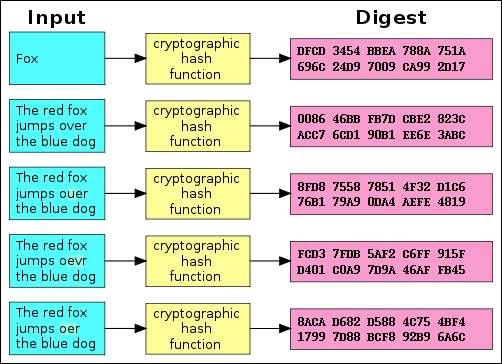

ہیشس خفیہ نگاری کی مصنوعات ہیں الگورتھم حروف کی ایک تار تیار کرنے کے لئے ڈیزائن کیا گیا ہے۔ ان پٹ ڈیٹا کے سائز سے قطع نظر ، اکثر ان ڈوروں کی طوالت لمبائی ہوتی ہے۔ مذکورہ چارٹ پر ایک نظر ڈالیں اور آپ دیکھیں گے کہ "فاکس" اور "سرخ فاکس دونوں نیلے رنگ کے کتے پر چھلانگ لگاتے ہیں" جس کی لمبائی کی پیداوار ایک ہی ہوتی ہے۔

اب چارٹ میں دوسری مثال کا موازنہ تیسرے ، چوتھے اور پانچویں سے کریں۔ آپ دیکھیں گے کہ ان پٹ ڈیٹا میں بہت معمولی تبدیلی کے باوجود ، نتیجے میں پیدا ہونے والی ہیشیں سب ایک دوسرے سے بہت مختلف ہیں۔ یہاں تک کہ اگر کوئی ان پٹ ڈیٹا کے بہت چھوٹے ٹکڑے میں ترمیم کرتا ہے تو ، ہیش ڈرامائی طور پر تبدیل ہوجائے گا۔

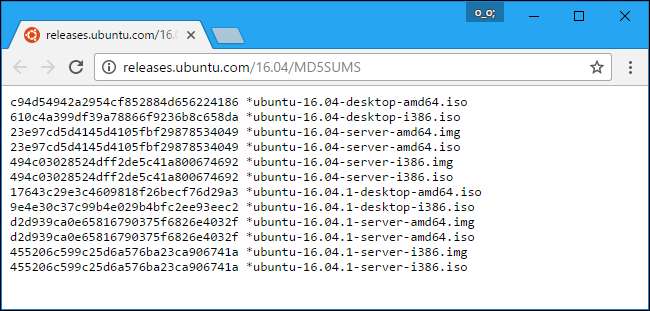

MD5 ، SHA-1 ، اور SHA-256 ہیش کے مختلف کام ہیں۔ سافٹ ویئر تخلیق کار اکثر فائل ڈاؤن لوڈ کرتے ہیں ، جیسے لینکس .ایسو فائل ، یا یہاں تک کہ ونڈوز. ایکسی فائل take اور اسے ہیش فنکشن کے ذریعے چلاتے ہیں۔ اس کے بعد وہ اپنی ویب سائٹوں پر ہیشوں کی آفیشل لسٹ پیش کرتے ہیں۔

اس طرح ، آپ فائل کو ڈاؤن لوڈ کرسکتے ہیں اور پھر ہیش فنکشن چلا سکتے ہیں اس بات کی تصدیق کرنے کے لئے کہ آپ کے پاس اصل ، اصل فائل موجود ہے اور یہ کہ ڈاؤن لوڈ کے عمل کے دوران اس میں خرابی نہیں ہوئی ہے۔ جیسا کہ ہم نے اوپر دیکھا ، فائل میں بھی ایک چھوٹی سی تبدیلی ہیش کو ڈرامائی انداز میں بدل دے گی۔

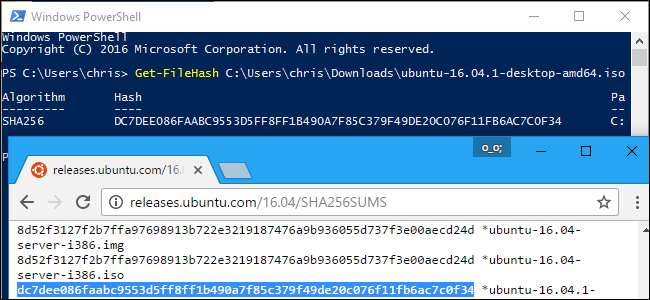

یہ بھی کارآمد ثابت ہوسکتے ہیں اگر آپ کے پاس کوئی فائل غیر سرکاری ذریعہ سے ہے اور آپ اس کی تصدیق کرنا چاہتے ہیں کہ یہ جائز ہے۔ ہم کہتے ہیں کہ آپ کے پاس لینکس ہے ۔آئی او فائل آپ کو کہیں سے ملی ہے اور آپ اس کی تصدیق کرنا چاہتے ہیں کہ اس میں کوئی چھیڑ چھاڑ نہیں کی گئی ہے۔ آپ لینکس تقسیم کی ویب سائٹ پر اس مخصوص آئی ایس او فائل کی ہیش آن لائن تلاش کرسکتے ہیں۔ اس کے بعد آپ اسے اپنے کمپیوٹر پر ہیش فنکشن کے ذریعہ چلا سکتے ہیں اور تصدیق کر سکتے ہیں کہ یہ اس ہیش ویلیو سے میل کھاتا ہے جس کی آپ اسے توقع کرتے ہیں۔ اس سے اس فائل کی تصدیق ہوتی ہے جو آپ کے پاس موجود ہے وہی فائل ہے جو لینکس کی تقسیم کی ویب سائٹ پر بغیر کسی ترمیم کے ڈاؤن لوڈ کرنے کے لئے پیش کی جارہی ہے۔

نوٹ کریں کہ "تصادم" MD5 اور SHA-1 کے افعال کے ساتھ پائے گئے ہیں۔ یہ متعدد مختلف فائلیں ہیں example مثال کے طور پر ، ایک محفوظ فائل اور بدنیتی والی فائل — جس کا نتیجہ ایک ہی MD5 یا SHA-1 ہیش کا ہوتا ہے۔ اسی لئے آپ کو ممکن ہو تو SHA-256 کو ترجیح دینی چاہئے۔

کسی بھی آپریٹنگ سسٹم میں ہیش افعال کا موازنہ کیسے کریں

اس بات کو ذہن میں رکھتے ہوئے ، آئیے آپ کو ڈاؤن لوڈ کی گئی فائل کی ہیش کی جانچ پڑتال کرنے کا طریقہ اور اس کی موازنہ آپ کی دی گئی فائل سے کرتے ہیں۔ یہاں ونڈوز ، میک او ایس ، اور لینکس کے طریقے ہیں۔ اگر آپ ایک ہی فائل پر اسی ہیشنگ فنکشن کا استعمال کررہے ہیں تو ہیشز ہمیشہ ایک جیسی ہوں گی۔ اس سے کوئی فرق نہیں پڑتا ہے کہ آپ کون سا آپریٹنگ سسٹم استعمال کرتے ہیں۔

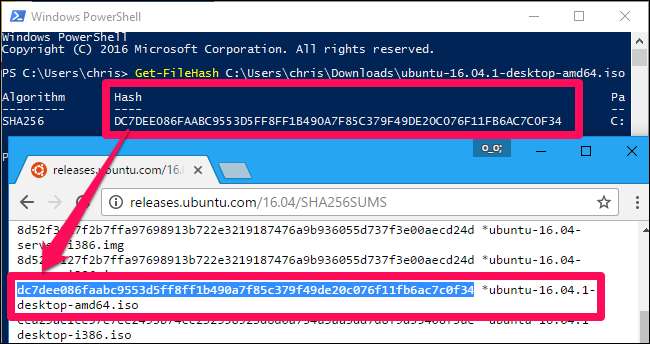

ونڈوز

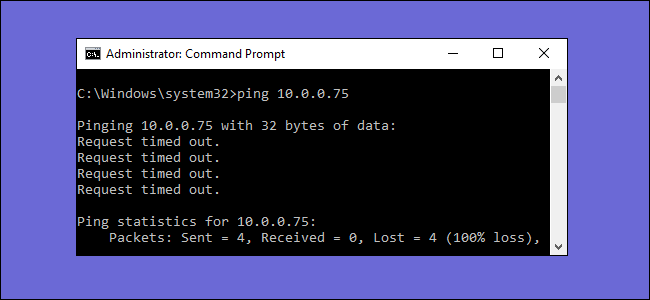

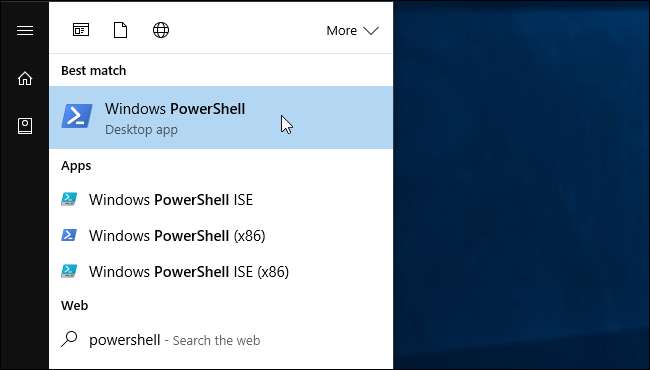

یہ عمل پاور شیل کی بدولت ونڈوز پر کسی تھرڈ پارٹی سافٹ ویئر کے بغیر ممکن ہے۔

شروع کرنے کے لئے ، اپنے اسٹارٹ مینو میں "ونڈوز پاورشیل" شارٹ کٹ لانچ کرکے پاورشیل ونڈو کھولیں۔

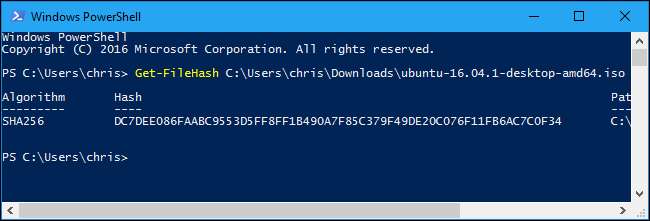

آپ کی ہیش کو دیکھنا چاہتے ہیں کسی بھی فائل کے راستے کے ساتھ ، "C: \ path \ to \ file.iso" کو تبدیل کرتے ہوئے ، درج ذیل کمانڈ کو چلائیں۔

گیٹ-فائل ہش سی:. راستہ \ سے. file.iso

فائل کے سائز ، آپ جس الگورتھم کو استعمال کررہے ہیں ، اور فائل کی ڈرائیو کی رفتار جاری ہے اس پر منحصر ہے کہ فائل کی ہیش تیار کرنے میں کچھ وقت لگے گا۔

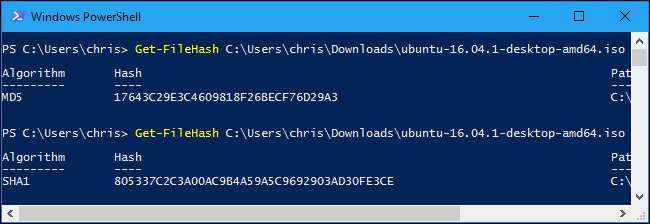

بطور ڈیفالٹ ، کمانڈ ایک فائل کیلئے SHA-256 ہیش دکھائے گی۔ تاہم ، اگر آپ کو MD5 ، SHA-1 ، یا ہیش کی دوسری قسم کی ضرورت ہو تو آپ ہیشنگ الگورتھم کو استعمال کرنا چاہتے ہیں۔

مختلف ہیشنگ الگورتھم کی وضاحت کرنے کے لئے مندرجہ ذیل میں سے ایک کمانڈ چلائیں:

گیٹ-فائل ہش سی:. راستہ \ سے. file.iso- الگوریتم MD5

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الورگیتھم SHA1

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الورگیتھم SHA256

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الورگیتھم SHA384

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الورگیتھم SHA512

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الگورتھم میکٹری ٹریڈز

گیٹ-فائل ہش سی:. پاتھ \ to \ file.iso- الورگیتھم RIPEMD160

ہیش فنکشن کے نتائج کا موازنہ اس نتیجہ سے کریں جس کی آپ کو توقع ہے۔ اگر یہ ایک ہی قدر کی حیثیت رکھتی ہے تو ، فائل کو خراب نہیں کیا گیا ، چھیڑ چھاڑ نہیں کی گئی ہے ، یا کسی اور طرح سے اصل سے تبدیل نہیں کیا گیا ہے۔

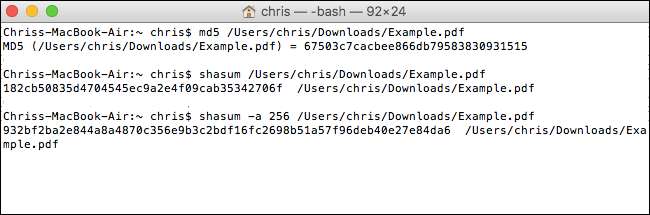

میکوس

میک او ایس میں مختلف قسم کے ہیشس دیکھنے کے لئے کمانڈ شامل ہیں۔ ان تک رسائی حاصل کرنے کے لئے ، ایک ٹرمینل ونڈو لانچ کریں۔ آپ اسے فائنڈر> ایپلیکیشنز> افادیت> ٹرمینل پر تلاش کریں گے۔

دھواں

کمانڈ ایک فائل کی MD5 ہیش کو ظاہر کرتی ہے:

ایم ڈی 5 / پاتھ / ٹو / فائل

شسم

کمانڈ ڈیفالٹ کے ذریعہ کسی فائل کی SHA-1 ہیش کو دکھاتی ہے۔ اس کا مطلب ہے کہ مندرجہ ذیل احکامات ایک جیسے ہیں:

shasum / path / to / file

shasum -a 1 / path / to / file

کسی فائل کی SHA-256 ہیش کو ظاہر کرنے کے لئے ، درج ذیل کمانڈ کو چلائیں:

shasum -a 256 / path / to / file

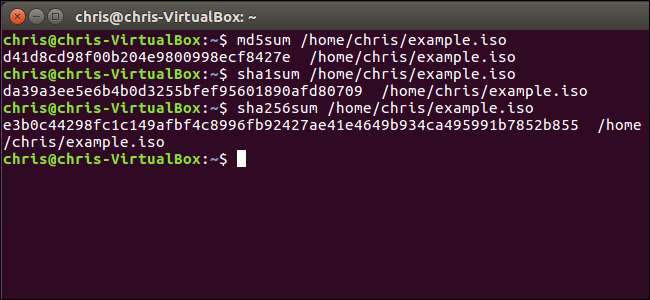

لینکس

لینکس پر ، کسی ٹرمینل تک رسائی حاصل کریں اور کسی فائل کے لئے ہیش دیکھنے کیلئے مندرجہ ذیل کمانڈ میں سے ایک کو چلائیں ، اس پر منحصر ہے کہ آپ کس قسم کی ہیش دیکھنا چاہتے ہیں:

md5sum / path / to / file

sha1sum / path / to / file

sha256sum / path / to / file

اس سے بھی زیادہ سیکیورٹی کے لئے کچھ ہیشس خفیہ طور پر دستخط کرتے ہیں

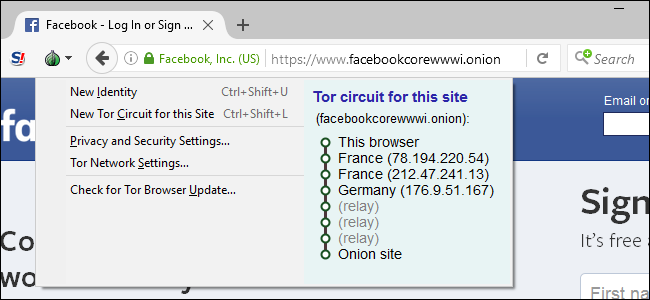

جبکہ ہیشز اس بات کی تصدیق کرنے میں آپ کی مدد کرسکتی ہیں کہ فائل کے ساتھ چھیڑ چھاڑ نہیں کی گئی تھی ، یہاں ابھی بھی حملے کا ایک راستہ موجود ہے۔ ایک حملہ آور لینکس تقسیم کی ویب سائٹ پر کنٹرول حاصل کرسکتا ہے اور اس پر ظاہر ہونے والی ہیشوں میں ترمیم کرسکتا ہے ، یا حملہ آور ایک درمیانی درجے کا حملہ کرسکتا ہے اور ٹرانزٹ میں ویب پیج میں ترمیم کرسکتا ہے اگر آپ ویب سائٹ تک HTTP کے بجائے ویب سائٹ تک رسائی حاصل کررہے تھے۔ خفیہ کردہ HTTPS .

یہی وجہ ہے کہ جدید لینکس کی تقسیم اکثر ویب صفحات پر درج ہیش سے زیادہ مہیا کرتی ہے۔ وہ حملہ آوروں سے بچانے میں مدد کے ل They ان ہیشوں کو خفیہ طور پر دستخط کرتے ہیں جو ممکن ہے کہ ہیشوں میں ترمیم کرنے کی کوشش کریں۔ آپ کریپٹوگرافک دستخط کی تصدیق کرنا چاہیں گے تاکہ یقینی بنائیں کہ ہیش فائل کو دراصل لینکس تقسیم نے دستخط کیا تھا اگر آپ کو قطعی طور پر یہ یقینی بنانا ہے کہ ہیش اور فائل میں چھیڑ چھاڑ نہیں کی گئی تھی۔

متعلقہ: لینکس آئی ایس او کے چیکسم کی تصدیق کیسے کریں اور تصدیق کریں کہ اس کے ساتھ چھیڑ چھاڑ نہیں کی گئی ہے

کریپٹوگرافک دستخط کی تصدیق کرنا زیادہ شامل عمل ہے۔ پڑھیں لینکس آئی ایس او کی تصدیق کے لئے ہماری گائیڈ میں کوئی چھیڑ چھاڑ نہیں ہوئی ہے مکمل ہدایات کے ساتھ ساتھ.

تصویری کریڈٹ: جارج اسٹولفی / وکیمیڈیا