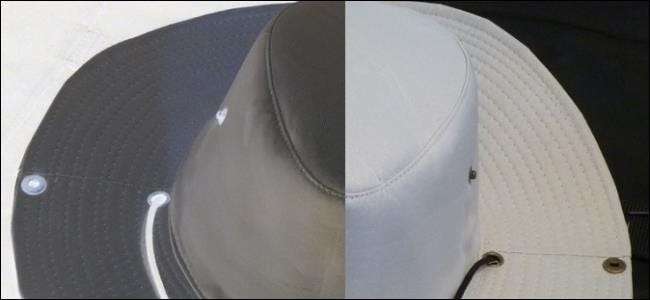

Хакери за своєю суттю не є поганими - слово "хакер" не означає "злочинець" або "поганий хлопець". Виродки та технічні письменники часто називають хакерів "чорною шапкою", "білою шапкою" та "сірою шапкою". Ці терміни визначають різні групи хакерів на основі їх поведінки.

Визначення слова “хакер” є суперечливим і може означати або когось, хто компрометує комп’ютерну безпеку, або кваліфікованого розробника у галузі вільного програмного забезпечення чи рухів із відкритим кодом.

Чорні капелюхи

Хакери з чорною капелюхом, або просто «чорні капелюхи» - це тип хакерів, на які, схоже, орієнтуються популярні ЗМІ. Хакери Black-hat порушують комп'ютерну безпеку заради особистої вигоди (наприклад, викрадення номерів кредитних карток або збору персональних даних для продажу злодіям) або для чистої зловмисності (наприклад, створення бот-мережі та використання цієї бот-мережі для здійснення DDOS-атак на веб-сайти, які вони не використовують). мені подобається.)

Чорні капелюхи відповідають широко розповсюдженому стереотипу, що хакери - це злочинці, які здійснюють нелегальну діяльність з метою особистої вигоди та нападають на інших. Вони комп’ютерні злочинці.

Чорношкірий хакер, який знаходить нову вразливість системи безпеки "нульового дня" продавав би його злочинним організаціям на чорному ринку або використовував для компрометації комп’ютерних систем.

Зображення медіа-хакерів у чорних капелюхах можуть супроводжуватись безглуздими стоковими фотографіями, як показано на малюнку нижче, який задуманий як пародія.

Білі капелюхи

Хакери білих капелюхів - протилежність хакерам чорних капелюхів. Вони є «етичними хакерами», експертами з компрометації систем комп’ютерної безпеки, які використовують свої здібності з корисною, етичною та юридичною метою, а не з поганими, неетичними та злочинними цілями.

Наприклад, багато хакерів, що працюють у білих капелюхах, працюють для тестування систем комп’ютерної безпеки організації. Організація уповноважує хакера "білих капелюхів" намагатися скомпрометувати їх системи. Хакер "білих капелюхів" використовує свої знання про системи комп'ютерної безпеки для компрометації систем організації, як це робить хакер "чорних капелюхів". Однак, замість того, щоб використовувати їхній доступ для крадіжки в організації або вандалізму її систем, хакер звітних повідомлень звітує перед організацією та інформує їх про те, як вони отримали доступ, дозволяючи організації вдосконалити захист. Це відоме як "тестування на проникнення", і це один із прикладів діяльності, яку виконують хакери білих капелюхів.

Хакер, який виявив уразливість системи безпеки, повідомить її розробнику, дозволивши їм виправити свій продукт та покращити його безпеку, перш ніж він буде порушений. Різні організації платять “нагороди” або нагороджують преміями за виявлення таких виявлених вразливих місць, компенсуючи білі капелюхи за їх роботу.

Сірі капелюхи

Дуже мало речей у житті - це чіткі чорно-білі категорії. Насправді часто є сіра зона. Хакер із сірими капелюхами потрапляє десь між чорним капелюхом і білим капелюхом. Сірий капелюх не працює для власної вигоди чи для побоїща, але технічно вони можуть вчинити злочини та вчинити, можливо, неетичні речі.

Наприклад, хакер чорного капелюха може без компрометації компрометувати комп’ютерну систему, викрадаючи дані всередині них для власної вигоди або руйнуючи систему. Хакер "білих капелюхів" просив би дозволу перед тестуванням безпеки системи та попереджав організацію після її компрометації. Хакер із сірими капелюхами може спробувати скомпрометувати комп’ютерну систему без дозволу, повідомивши про це організацію та дозволивши їм вирішити проблему. Хоча хакер сірої капелюхи не використовував їхній доступ у поганих цілях, вони без дозволу скомпрометували систему безпеки, що є незаконним.

Якщо хакер сірої капелюхи виявляє дефект безпеки в програмному забезпеченні або на веб-сайті, він може розкрити цей недолік публічно, замість того, щоб приватно розкрити цей дефект організації та дати їм час на виправлення. Вони не скористалися б недоліком для власної вигоди - це було б поведінкою чорних капелюхів - але публічне розголошення могло спричинити різанину, оскільки хакери чорних капелюхів намагалися скористатися недоліком ще до його виправлення.

„Чорний капелюх”, „білий капелюх” та „сірий капелюх” також можуть стосуватися поведінки. Наприклад, якщо хтось каже "це здається трохи чорною шапкою", це означає, що розглянута дія видається неетичною.

Кредит зображення: zeevveez на Flickr (змінено), Адам Томас на Flickr , Луїс Едуардо на Flickr , Олександр Норман на Flickr