CCleaner , неймовірно популярна утиліта для обслуговування ПК , був зламаний, щоб включити шкідливе програмне забезпечення. Ось як дізнатись, чи вас це постраждало, і що слід робити.

ПОВ'ЯЗАНІ: Що робить CCleaner і чи слід його використовувати?

Напад був описаний таким чином дослідниками Cisco Talos : “Законна підписана версія CCleaner 5.33. . . також містив багатоступеневу корисну програму зловмисного програмного забезпечення, яка стояла поверх установки CCleaner ". Материнська компанія CCleaner, Піріформний (який нещодавно купив страшна антивірусна компанія Avast ), визнав проблему незабаром після цього .

Оскільки CCleaner стверджує, що має мільйони завантажень на тиждень, це потенційно серйозна проблема.

Що робить шкідливе програмне забезпечення?

Шкідливе програмне забезпечення активно не зашкодило системам, але зашифрувало та збирало інформацію, яка може бути використана для заподіяння шкоди вашій системі в майбутньому. Зокрема, за даними Piriform, він створив унікальний ідентифікатор для комп'ютера та зібрав:

- Назва комп'ютера

- Список встановленого програмного забезпечення, включаючи оновлення Windows

- Список запущених процесів

- MAC-адреси перших трьох мережевих адаптерів

- Додаткова інформація про те, чи запущений процес із правами адміністратора, чи це 64-розрядна система тощо.

Ви можете прочитати більше технічної інформації про атаку на Блог Cisco Talos і в Блог Piriform .

Чи мене це торкнулося?

На щастя, схоже, що це шкідливе програмне забезпечення вплинуло лише на певну підмножину користувачів CCleaner. Зокрема, це вплинуло на:

- Користувачі, які використовують 32-розрядну версію програми (не 64-розрядну версію)

- Користувачі, які використовують версію 5.33.6162 CCleaner або CCleaner Cloud 1.07.3191, випущену 15 серпня 2017 р.

Оскільки багато користувачів, ймовірно, використовують 64-розрядну версію програми, а CCleaner Free не оновлюється автоматично, це хороша новина для багатьох людей.

( Оновлення : Через кілька днів після виходу цієї новини, було виявлено друге корисне навантаження це вплинуло на 64-розрядних користувачів, але це була цілеспрямована атака на технологічні компанії, тому навряд чи більшість домашніх користувачів постраждали.)

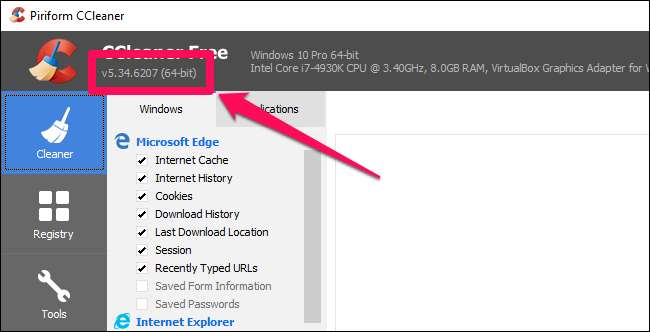

Якщо ви користуєтеся 32-розрядною версією Windows і вважаєте, що могли завантажити CCleaner протягом зазначеного періоду, ось як перевірити, яка у вас версія. Відкрийте CCleaner і загляньте у верхній лівий кут вікна - ви повинні побачити номер версії під назвою програми.

Якщо ця версія передує версії 5.33.6162, то вас це не торкається, і вам слід вручну

завантажте останню версію зараз

. Якщо ця версія становить 5.34 або пізнішої версії, це не впливає на вашу поточну версію, але якщо ви оновили CCleaner у період з 15 серпня по 12 вересня і працюєте в 32-бітовій системі, можливо, це все одно постраждало. (Якщо вам зручно заходити до реєстру, ви можете відкрити редактор реєстру та перейти до

HKLM \ ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ \ Piriform

і подивіться, чи є ключ, позначений

Agomo: MUID

. Якщо цей ключ існує, це означає, що ви заразили програмне забезпечення у вашій системі в певний момент часу.)

Що я повинен зробити?

Хоча нічого негативного шкідливого виявлено не було, Cisco Talos рекомендує відновити вашу систему до стану до 15 серпня 2017 року з резервної копії якщо вас постраждали. Ти мав би, мабуть запустити антивірус та сканування MalwareBytes у вашій системі та резервних копіях, щоб переконатися, що шкідливе програмне забезпечення не встановлено.

ПОВ'ЯЗАНІ: Остаточний посібник із контрольного списку щодо перевстановлення Windows на ПК

Як варіант, кажуть, можна повністю переінсталюйте Windows - так, це трохи ядерний варіант, але це єдиний спосіб повністю знати, що ваша система чиста після такої події.