Haber, hükümetlere, büyük şirketlere ve siyasi aktivistlere karşı kullanılan "hedefli kimlik avı saldırıları" ile dolu. Pek çok rapora göre, kimlik avı saldırıları artık kurumsal ağların güvenliğinin ihlal edilmesinin en yaygın yolu.

Hedefli kimlik avı, daha yeni ve daha tehlikeli bir kimlik avı biçimidir. Herhangi bir şeyi yakalama umuduyla geniş bir ağ oluşturmak yerine, mızrak avcısı dikkatli bir saldırı düzenler ve bunu bireysel kişilere veya belirli bir departmana hedefler.

Kimlik Avı Açıklaması

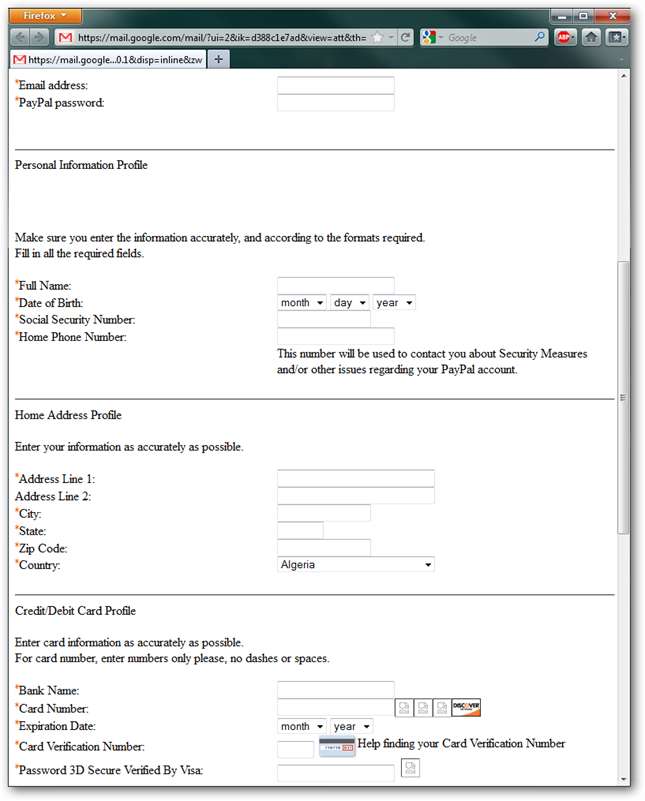

Kimlik avı, bilgilerinizi elde etmek için güvenilir birinin kimliğine bürünme uygulamasıdır. Örneğin, bir kimlik avcısı, Bank of America'dan geliyormuş gibi davranarak bir bağlantıya tıklamanızı, sahte bir Bank of America web sitesini (bir kimlik avı sitesi) ziyaret etmenizi ve banka bilgilerinizi girmenizi isteyen spam e-postalar gönderebilir.

Ancak kimlik avı yalnızca e-postayla sınırlı değildir. Bir kimlik avcısı, Skype'ta "Skype Desteği" gibi bir sohbet adı kaydedebilir ve hesabınızın ele geçirildiğini ve kimliğinizi doğrulamak için parolanıza veya kredi kartı numaranıza ihtiyaç duyduklarını söyleyerek Skype mesajları aracılığıyla sizinle iletişime geçebilir. Bu, dolandırıcıların oyun yöneticilerinin kimliğine büründüğü ve hesabınızı çalmak için kullanacakları şifrenizi isteyen mesajlar gönderdiği çevrimiçi oyunlarda da yapılmıştır. Kimlik avı telefon üzerinden de gerçekleşebilir. Geçmişte, Microsoft'tan olduğunu iddia eden ve kaldırmak için ödemeniz gereken bir virüsünüz olduğunu söyleyen telefonlar almış olabilirsiniz.

Kimlik avcıları genellikle çok geniş bir ağ oluşturur. Bank of America kimlik avı e-postası milyonlarca kişiye, hatta Bank of America hesabı olmayan kişilere bile gönderilebilir. Bu nedenle, kimlik avını tespit etmek genellikle oldukça kolaydır. Bank of America ile bir ilişkiniz yoksa ve onlardan olduğunu iddia eden bir e-posta alıyorsanız, e-postanın bir aldatmaca olduğu çok açık olmalıdır. Kimlik avcıları, yeterli sayıda kişiyle iletişim kurarlarsa, birilerinin sonunda aldatmacalarına aşık olacağı gerçeğine bağlıdır. Bu, hala spam e-postalarımızın olmasının aynı nedenidir - dışarıdaki biri onlara aşık olmalı, yoksa kârlı olmaz.

Şuna baksana kimlik avı e-postasının anatomisi daha fazla bilgi için.

Spear Phishing Nasıl Farklıdır?

Geleneksel kimlik avı, bir şeyi yakalama umuduyla geniş bir ağ oluşturma eylemi ise, mızraklı kimlik avı, belirli bir kişiyi veya kuruluşu dikkatle hedefleme ve saldırıyı kişisel olarak onlara uyarlama eylemidir.

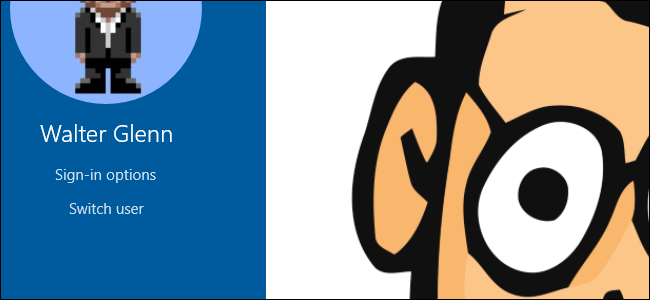

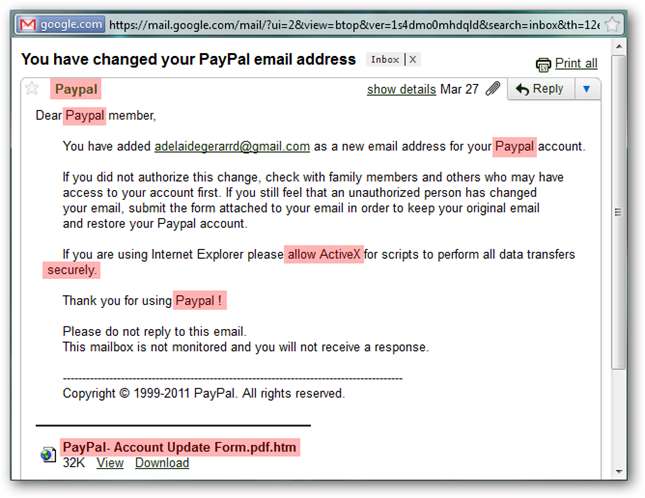

Kimlik avı e-postalarının çoğu çok spesifik olmasa da, hedefli kimlik avı saldırısı, dolandırıcılığın gerçek görünmesini sağlamak için kişisel bilgileri kullanır. Örneğin, "Sevgili Efendim, lütfen muhteşem zenginlik ve zenginlik için bu bağlantıyı tıklayın" ifadesini okumak yerine, e-postada "Merhaba Ahmet, lütfen Salı günkü toplantıda hazırladığımız bu iş planını okuyun ve düşüncelerinizi bizimle paylaşın" diyebilir. E-posta tanıdığınız birinden gelmiş gibi görünebilir (muhtemelen sahte e-posta adresi , ancak muhtemelen tanımadığınız biri yerine kişi bir kimlik avı saldırısında ele geçirildikten sonra gerçek bir e-posta adresiyle. İstek daha dikkatli bir şekilde hazırlanmış ve meşru olabilir gibi görünüyor. E-posta tanıdığınız birine, yaptığınız bir satın alma işlemine veya başka bir kişisel bilgiye başvurabilir.

Yüksek değerli hedeflere yönelik hedefli kimlik avı saldırıları, bir sıfır gün istismarı maksimum hasar için. Örneğin, bir dolandırıcı, belirli bir işletmedeki bir kişiye "Merhaba Ahmet, lütfen bu iş raporuna bir göz atar mısın? Jane bize biraz geribildirim vereceğini söyledi. " yasal görünen bir e-posta adresiyle. Bağlantı, bilgisayarı tehlikeye atmak için sıfırıncı günden yararlanan gömülü Java veya Flash içeriğine sahip bir web sayfasına gidebilir. ( Java özellikle tehlikelidir , çoğu kişi güncelliğini yitirmiş ve savunmasız Java eklentileri yüklediğinden.) Bilgisayarın güvenliği ihlal edildiğinde, saldırgan kurumsal ağına erişebilir veya kuruluştaki diğer kişilere yönelik hedefli hedefli kimlik avı saldırıları başlatmak için e-posta adresini kullanabilir.

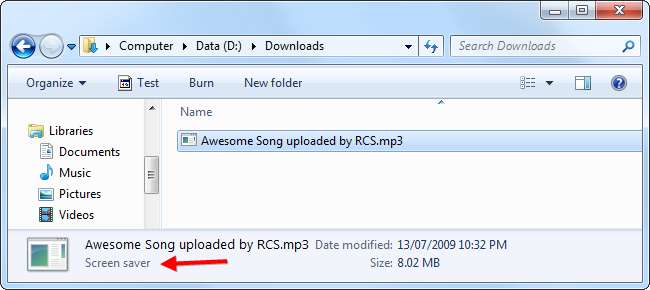

Bir dolandırıcı ayrıca bir tehlikeli dosya bu zararsız bir dosya gibi görünecek şekilde gizlenmiş . Örneğin, hedef odaklı kimlik avı amaçlı bir e-postada, aslında bir .exe dosyası eklenmiş bir PDF dosyası olabilir.

Kimin Gerçekten Endişelenmesi Gerekiyor

Öncü kimlik avı saldırıları, iç ağlarına erişmek için büyük şirketlere ve hükümetlere karşı kullanılıyor. Başarılı kimlik avı saldırılarının tehlikeye attığı her şirket veya hükümeti bilmiyoruz. Kuruluşlar genellikle kendilerini tehlikeye atan saldırı türünü tam olarak açıklamazlar. Saldırıya uğradıklarını bile kabul etmekten hoşlanmazlar.

Hızlı bir arama, Beyaz Saray, Facebook, Apple, ABD Savunma Bakanlığı, The New York Times, Wall Street Journal ve Twitter gibi kuruluşların büyük olasılıkla hedefli kimlik avı saldırıları tarafından tehlikeye atıldığını ortaya koyuyor. Bunlar, tehlikeye atıldığını bildiğimiz kuruluşlardan sadece birkaçı - sorunun boyutu muhtemelen çok daha büyük.

Bir saldırgan gerçekten yüksek değerli bir hedefi tehlikeye atmak istiyorsa, zıpkınla kimlik avı saldırısı - belki de karaborsadan satın alınan yeni bir sıfır gün istismarı ile birlikte - bunu yapmanın çok etkili bir yoludur. Öncü kimlik avı saldırıları genellikle yüksek değerli bir hedefin ihlal edilmesinin nedeni olarak belirtilir.

Kendinizi Spear Phishing'den Koruma

Bir birey olarak, hükümetlere ve devasa şirketlere göre böylesine karmaşık bir saldırının hedefi olma olasılığınız daha düşük. Ancak saldırganlar, kişisel bilgileri kimlik avı e-postalarına dahil ederek yine de size karşı hedefli kimlik avı taktikleri kullanmaya çalışabilir. Kimlik avı saldırılarının daha karmaşık hale geldiğinin farkında olmak önemlidir.

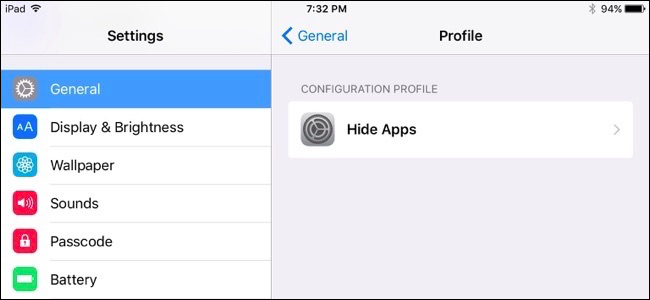

Kimlik avı söz konusu olduğunda, dikkatli olmalısınız. E-postalardaki bağlantıları tıkladığınızda güvenliği ihlal edilmeye karşı daha iyi korunmak için yazılımınızı güncel tutun. E-postalara ekli dosyaları açarken çok dikkatli olun. Meşru gibi görünen alışılmadık kişisel bilgi taleplerine karşı dikkatli olun. Parolaları tekrar kullanmayın farklı web sitelerinde, şifrenizin çıkması ihtimaline karşı.

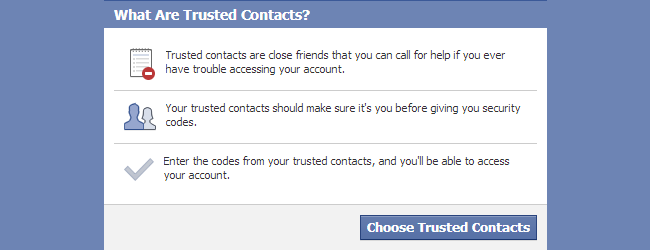

Kimlik avı saldırıları genellikle meşru işletmelerin asla yapmayacağı şeyleri yapmaya çalışır. Bankanız size asla e-posta göndermeyecek ve şifrenizi istemeyecektir, mal satın aldığınız bir işletme size asla e-posta göndermeyecek ve kredi kartı numaranızı istemeyecek ve yasal bir kuruluştan şifrenizi isteyen bir anlık mesaj almayacaksınız. veya diğer hassas bilgiler. Kimlik avı e-postası ve kimlik avı sitesi ne kadar ikna edici olursa olsun, e-postalardaki bağlantıları tıklamayın ve hassas kişisel bilgilerinizi vermeyin.

Tüm kimlik avı türleri gibi, hedefli kimlik avı da savunulması özellikle zor olan bir sosyal mühendislik saldırısı türüdür. Tek gereken, bir kişinin hata yapmasıdır ve saldırganlar ağınızda bir ayak parmağı oluşturmuş olacaktır.

Resim Kredisi: Flickr'da Florida Balıkları ve Vahşi Yaşam