Applikationsspecifika lösenord är farligare än de låter. Trots sitt namn är de allt annat än applikationsspecifika. Varje applikationsspecifikt lösenord är mer som en skelettnyckel som ger obegränsad åtkomst till ditt konto.

”Applikationsspecifika lösenord” är så kallade för att uppmuntra god säkerhetspraxis - du ska inte återanvända dem. Namnet kan dock också ge en falsk känsla av säkerhet för många människor.

Varför applikationsspecifika lösenord är nödvändiga

RELATERAD: Vad är tvåfaktorautentisering och varför behöver jag det?

Tvåfaktorsautentisering - eller tvåstegsverifiering, eller vad en tjänst kallar det - kräver två saker för att logga in på ditt konto. Du måste först ange ditt lösenord och sedan måste du ange en engångskod som genereras av en smartphone-app, skickas via SMS eller mailas till dig.

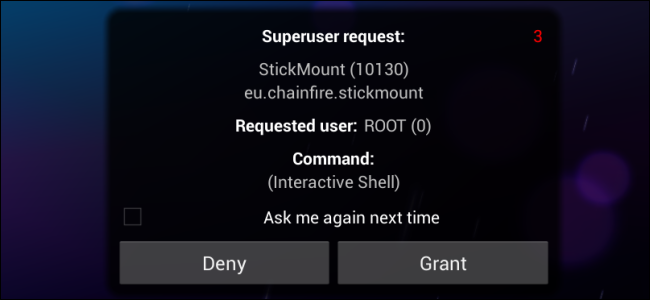

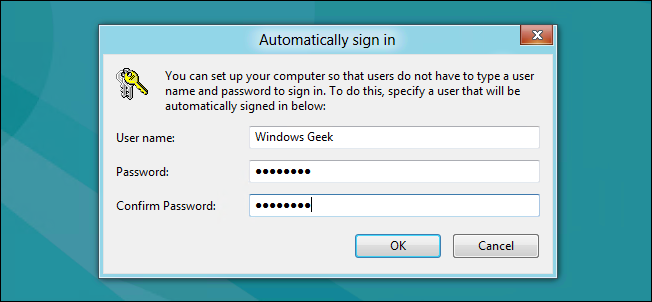

Så här fungerar det normalt när du loggar in på en tjänstes webbplats eller en kompatibel applikation. Du anger ditt lösenord och du blir ombedd att ange engångskoden. Du anger koden och din enhet får en OAuth-token som anser att appen eller webbläsaren är autentiserad eller något liknande - den lagrar inte lösenordet.

RELATERAD: Säkra dig själv genom att använda tvåstegsverifiering på dessa 16 webbtjänster

Vissa applikationer är dock inte kompatibla med detta tvåstegsschema. Låt oss till exempel säga att du vill använda en e-postklient på skrivbordet för att komma åt Gmail, Outlook.com eller iCloud-e-post. Dessa e-postklienter fungerar genom att be dig om ett lösenord och sedan lagrar de lösenordet och använder det varje gång de öppnar servern. Det finns inget sätt att ange en tvåstegsverifieringskod i dessa äldre applikationer.

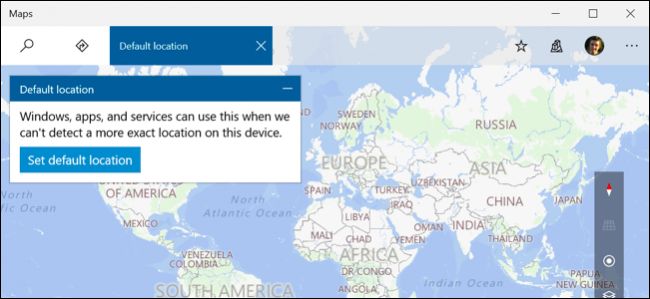

För att åtgärda detta, Google, Microsoft, Apple och olika andra kontoleverantörer som erbjuder tvåstegsverifiering erbjuder också möjligheten att skapa ett "applikationsspecifikt lösenord." Du anger sedan detta lösenord i applikationen - till exempel din skrivbords e-postklient som du väljer - och den applikationen kan gärna ansluta till ditt konto. Problem löst - applikationer som inte skulle vara kompatibla med tvåstegsverifiering fungerar nu med det.

Vänta en minut, vad hände just?

RELATERAD: Hur man undviker att spärras när man använder tvåfaktorautentisering

De flesta kommer förmodligen att fortsätta på vägen, säkra i kunskapen att de använder tvåfaktorautentisering och är säkra. Men det "applikationsspecifika lösenordet" är faktiskt ett nytt lösenord som ger åtkomst till hela ditt konto och kringgår tvåfaktorautentisering helt. Det här är hur dessa applikationsspecifika lösenord tillåter äldre applikationer som är beroende av att komma ihåg lösenord för att fungera.

Säkerhetskopieringskoder låter dig också kringgå tvåfaktorautentisering, men de kan bara användas en gång vardera. Till skillnad från säkerhetskopieringskoder kan applikationsspecifika lösenord användas för alltid - eller tills du återkallar dem manuellt.

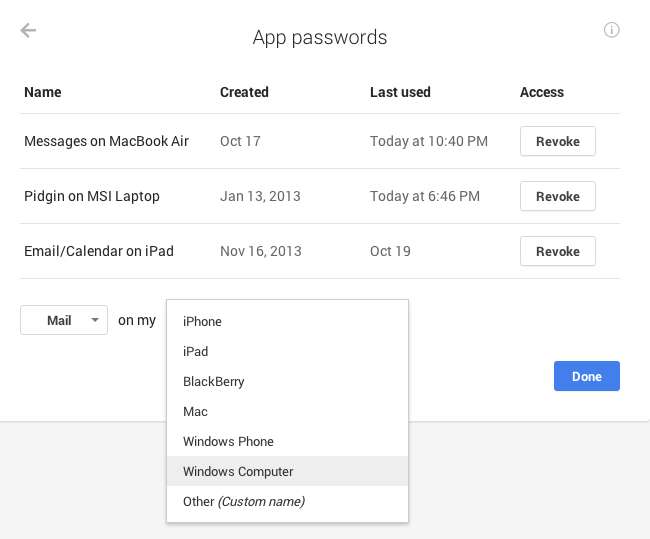

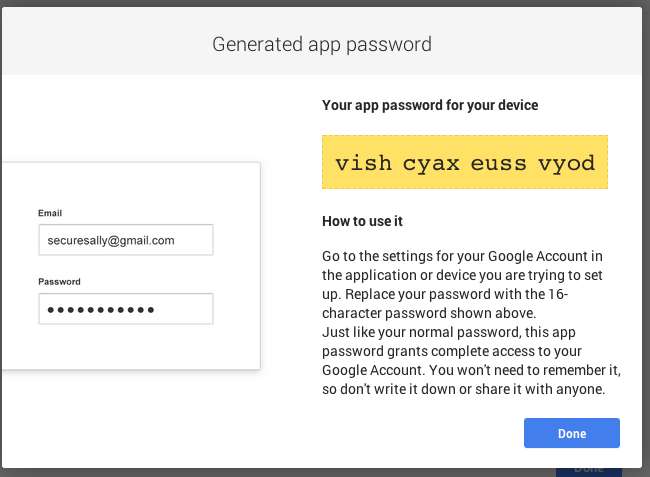

Varför de kallas applikationsspecifika lösenord

Dessa kallas ofta applikationsspecifika lösenord eftersom du ska skapa ett nytt för varje program du använder. Det är därför som Google och andra tjänster inte tillåter dig att faktiskt se dessa applikationsspecifika lösenord när du har skapat dem. De visas en gång på webbplatsen, du anger dem i applikationen och sedan ser du helst dem aldrig igen. Nästa gång du behöver använda en sådan applikation skapar du bara ett nytt applösenord.

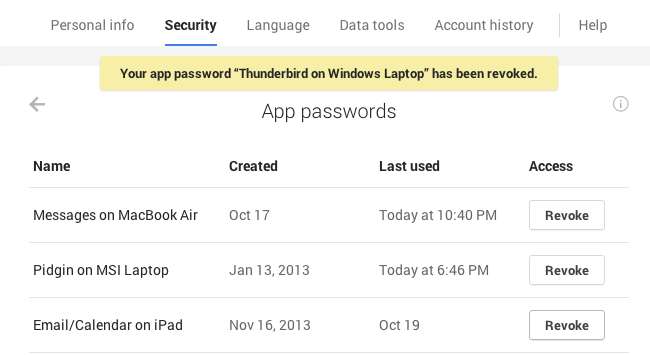

Detta ger vissa säkerhetsfördelar. När du är klar med ett program kan du använda knappen här för att ”återkalla” ett applikationsspecifikt lösenord och det lösenordet ger inte längre åtkomst till ditt konto. Alla applikationer som använder det gamla lösenordet fungerar inte. Applösenordet på skärmdumpen nedan återkallades, så det är därför det är säkert att visa upp det.

Applikationsspecifika lösenord är verkligen en stor förbättring jämfört med att inte använda tvåfaktorautentisering alls. Att ge bort applikationsspecifika lösenord är bättre än att ge varje applikation ditt primära lösenord. Det är lättare att återkalla ett appspecifikt lösenord än att helt ändra ditt huvudlösenord.

Riskerna

Om du har genererat fem applikationsspecifika lösenord finns det fem lösenord som kan användas för att komma åt dina konton. Riskerna är tydliga:

- Om lösenordet äventyras kan det användas för att komma åt ditt konto. Låt oss till exempel säga att du har konfigurerat tvåfaktorautentisering på ditt Google-konto och att din dator är infekterad av skadlig kod. Tvåfaktorautentiseringen skyddar normalt ditt konto, men skadlig programvara kan skörda applikationsspecifika lösenord som lagras i applikationer som Thunderbird och Pidgin. Dessa lösenord kan sedan användas för direkt åtkomst till ditt konto.

- Någon med åtkomst till din dator kan skapa ett applikationsspecifikt lösenord och sedan hålla kvar det och använda det för att komma in på ditt konto utan tvåfaktorautentisering i framtiden. Om någon tittade över din axel medan du skapade ett applikationsspecifikt lösenord och fångade ditt lösenord, skulle de ha tillgång till ditt konto.

- Om du tillhandahåller ett applikationsspecifikt lösenord till en tjänst eller applikation och den applikationen är skadlig har du inte bara gett en enskild applikationsåtkomst till ditt konto - programmets ägare kan skicka lösenordet och andra människor kan använda det för skadliga ändamål .

Vissa tjänster kan försöka begränsa webbinloggningar med applikationsspecifika lösenord, men det är mer en bandaid. I slutändan ger applikationsspecifika lösenord obegränsad åtkomst till ditt konto genom design, och det finns inte mycket som kan göras för att förhindra det.

Vi försöker inte skrämma dig för mycket här. Men verkligheten med applikationsspecifika lösenord är att de inte är applikationsspecifika. De är en säkerhetsrisk, så du bör återkalla applikationsspecifika lösenord som du inte längre använder. Var försiktig med dem och behandla dem som huvudlösenorden till ditt konto som de är.