Apple erbjuder tjänsten "Hitta min Mac" för att spåra en förlorad eller stulen stulen Mac-dator. Microsoft tillhandahåller dock inte en motsvarande tjänst för Windows-datorer - inte ens för surfplattor som kör Windows 8.

Om du använder Windows och vill ha möjlighet att spåra din bärbara dator om den skulle gå vilse eller bli stulen, måste du installera programvara från tredje part. Det finns många betalda tjänster som erbjuder den här funktionen, men det finns också bra gratisalternativ.

Det grundläggande

Alla sådana spårningstjänster fungerar på samma sätt. Du installerar en mjukvara på din enhet och skapar ett konto med tjänsten. Om du någonsin förlorar din enhet går du till tjänstens webbplats, loggar in på ditt konto och du kan se enhetens plats och fjärrstyra den.

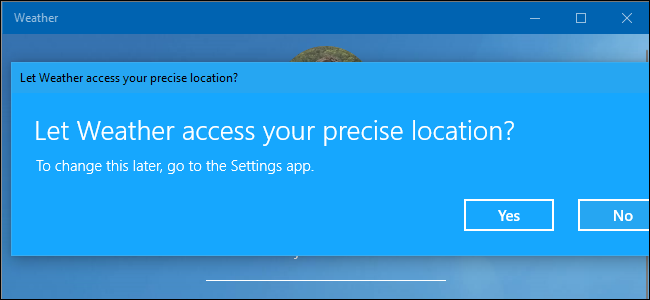

Var medveten om att det sannolikt kommer att bli svårare att spåra en bärbar dator än en smartphone. En smartphone kommer troligen att vara ansluten till ett datanätverk och vara i standby-läge så att den kan kommunicera tillbaka till dig. Om en bärbar dator är avstängd eller bara inte är ansluten till Wi-Fi kan den dock inte rapportera tillbaka till dig. En spårningstjänst kan erbjuda ytterligare skydd om du någonsin tappar bort din bärbara dator, men det blir svårare att hitta en förlorad bärbar dator än den är att hitta en förlorad smartphone .

Installera byte

Byte erbjuder spårningsprogramvara för Windows, Mac och till och med Linux-datorer. Prey erbjuder också spårningsappar för Android och iOS, så du kan använda den här tjänsten för att spåra alla dina enheter.

Den här tjänsten har betalat proplaner, men den grundläggande spårningstjänsten är helt gratis. Med den kostnadsfria tjänsten kan du ha tre enheter länkade till ditt konto och lagra upp till tio platsrapporter per enhet.

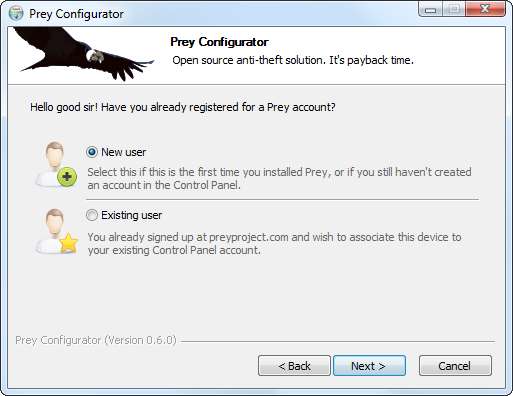

Efter installationen av Prey uppmanas du att skapa ett nytt användarkonto eller ange dina nuvarande användarkontouppgifter.

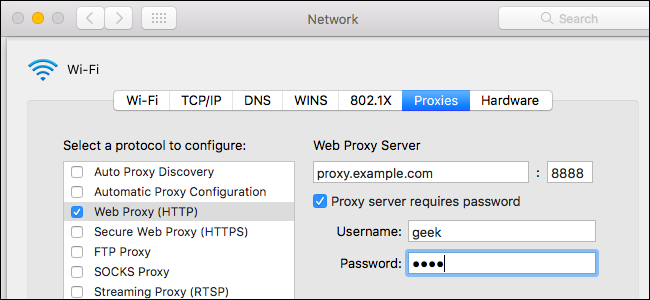

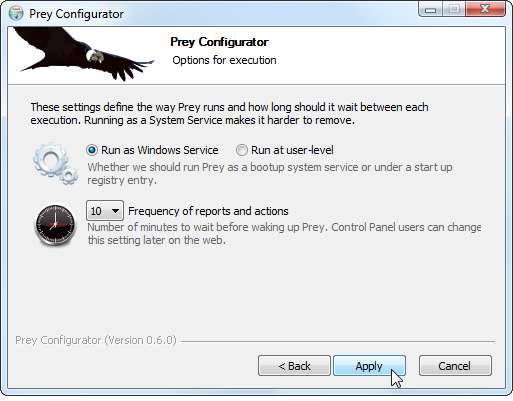

När du har loggat in kommer Prey omedelbart att vara igång. Prey körs som en Windows-tjänst som standard. Om du vill konfigurera den kan du öppna genvägen Konfigurera byte i mappen Prey i programgruppens startmeny.

Om du vill att Prey ska checka in oftare så att du får rapporter snabbare om du någonsin tappar din bärbara dator, väljer du Alternativ för körning och ändrar inställningen Frekvens för rapporter och åtgärder.

Spåra din förlorade bärbara dator

Du kan nu besöka Prey-projektets webbplats och logga in med samma kontoinformation som du angav på din dator. Du ser din dator och alla andra länkade enheter.

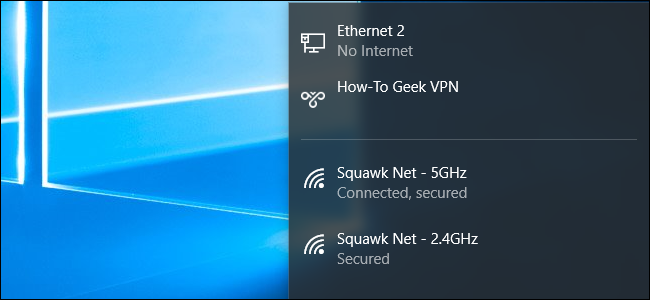

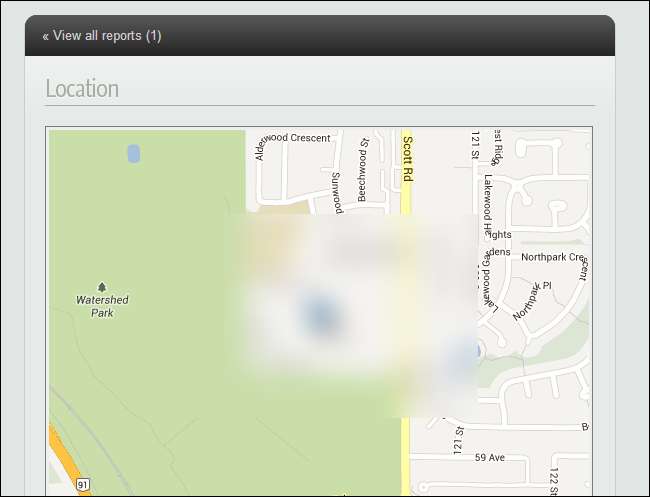

Om du tappar bort din bärbara dator måste du klicka på dess namn på din bytes kontrollpanel och ställa in skjutreglaget från "OK" till "Saknas". Prey spårar bara din enhet när den saknas, så den spårar inte hela tiden din bärbara dators plats. Se till att du också aktiverar Geo-funktionen, som använder din bärbara dators GPS-maskinvara eller namnen på närliggande Wi-Fi-hotspots för att rapportera sin plats.

Du kan också låta Prey utföra specifika åtgärder, som att sätta igång ett larm - det här är användbart om du placerar den bärbara datorn i närheten. Naturligtvis är det inte lika tillförlitligt som att skicka ett larm till en telefon, eftersom den bärbara datorn måste vara påslagen och ansluten till Internet för att få detta meddelande och starta larmet.

Se till att spara dina ändringar efteråt.

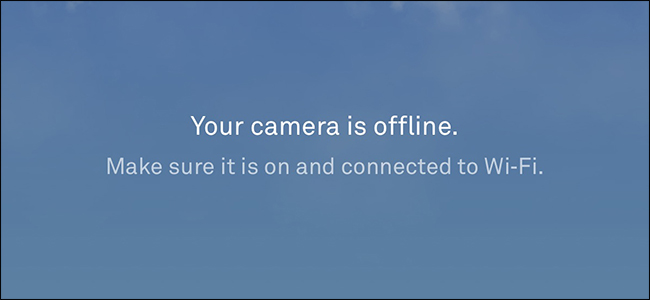

När du har ställt in din bärbara dator för att saknas blir statusen "Spårad, väntar på rapport". När Prey-programvaran på din bärbara dator checkar in med Prey-servern får den ett meddelande om att den har markerats som förlorad och genererar en rapport. Du får bara en varning om den bärbara datorn är påslagen, ansluten till Internet och programvaran Prey fortfarande är installerad.

Det finns ett "on-demand" -läge där du kan begära en rapport omedelbart, men den här funktionen är inte tillgänglig i gratisversionen. Om du kan vänta några minuter på din rapport fungerar gratisversionen lika bra.

När en rapport kommer fram ser du den på fliken Rapporter. Rapporten innehåller den information du valt, till exempel den bärbara datorns geografiska plats, dess nätverksstatus och IP-adress, och en skärmdump av datorns skrivbords- och webbkamerafångst för dess användare. Denna information kan hjälpa dig att få tillbaka den bärbara datorn, eller kan vara till hjälp när du rapporterar den bärbara datorn som stulen.

Om du inte vill använda Prey av någon anledning kan du försöka LockItTight , som också är gratis.

Medan Absolut programvara LoJack för bärbara datorer är en betald tjänst, det är värt att nämna eftersom det har fördelen att det är integrerad i många bärbara datorns BIOS , vilket gör det mer kraftfullt och svårt att ta bort.

Bildkredit: Michael Mandiberg på Flickr