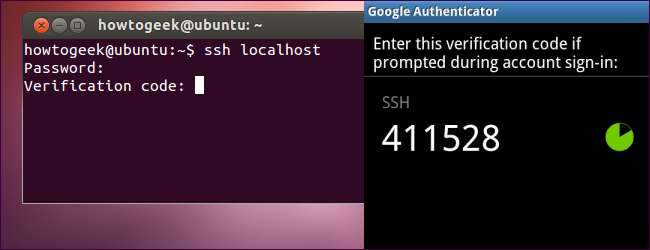

Doriți să vă securizați serverul SSH cu autentificare în doi factori ușor de utilizat? Google furnizează software-ul necesar pentru a integra sistemul de autentificare cu parolă unică (TOTP) Google Authenticator cu serverul dvs. SSH. Va trebui să introduceți codul de pe telefon când vă conectați.

Google Authenticator nu „telefonează la domiciliu” către Google - toată munca se întâmplă pe serverul dvs. SSH și pe telefon. De fapt, Google Authenticator este complet open-source , astfel încât să puteți examina chiar și codul sursă al acestuia.

Instalați Google Authenticator

Pentru a implementa autentificarea multifactorială cu Google Authenticator, vom avea nevoie de modulul open source Google Authenticator PAM. PAM înseamnă „modul de autentificare conectabil” - este o modalitate de a conecta cu ușurință diferite forme de autentificare într-un sistem Linux.

Depozitele de software Ubuntu conțin un pachet ușor de instalat pentru modulul Google Authenticator PAM. Dacă distribuția dvs. Linux nu conține un pachet pentru aceasta, va trebui să o descărcați din Pagina de descărcare Google Authenticator pe Google Code și compilați-l singur.

Pentru a instala pachetul pe Ubuntu, rulați următoarea comandă:

sudo apt-get install libpam-google-authenticator

(Aceasta va instala modulul PAM numai pe sistemul nostru - va trebui să îl activăm manual pentru conectările SSH.)

Creați o cheie de autentificare

Conectați-vă ca utilizator cu care vă veți conecta de la distanță și rulați google-autentificator pentru a crea o cheie secretă pentru acel utilizator.

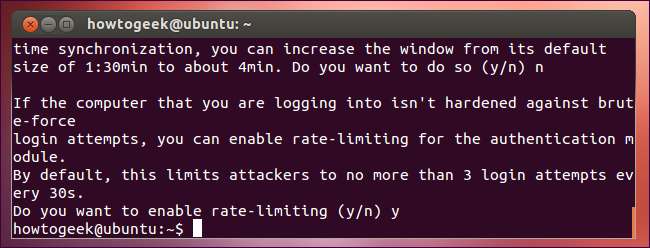

Permiteți comenzii să vă actualizeze fișierul Google Authenticator tastând y. Apoi vi se vor solicita mai multe întrebări care vă vor permite să restricționați utilizarea aceluiași simbol temporar de securitate, să măriți fereastra de timp pentru care pot fi utilizate jetoanele și să limitați încercările de acces permise pentru a împiedica încercările de cracare cu forță brută. Toate aceste alegeri fac schimb de siguranță pentru o ușurință de utilizare.

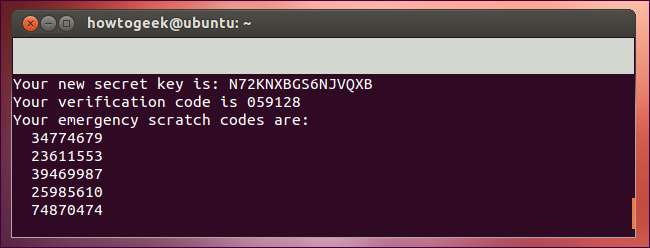

Google Authenticator vă va prezenta o cheie secretă și mai multe „coduri de zgârieturi de urgență”. Scrieți codurile de zgârieturi de urgență undeva în siguranță - acestea pot fi utilizate doar o singură dată și sunt destinate utilizării dacă vă pierdeți telefonul.

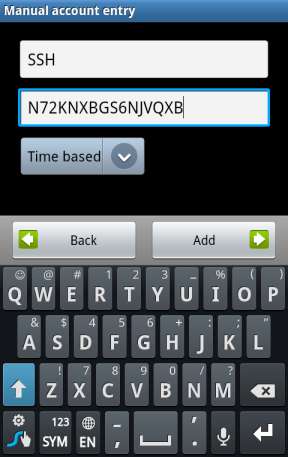

Introduceți cheia secretă în aplicația Google Authenticator de pe telefon (aplicațiile oficiale sunt disponibile pentru Android, iOS și Blackberry ). De asemenea, puteți utiliza funcția de scanare a codului de bare - accesați adresa URL aflată în partea de sus a ieșirii comenzii și puteți scana un cod QR cu camera telefonului.

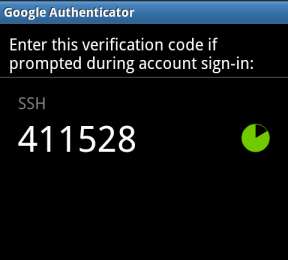

Acum veți avea un cod de verificare în continuă schimbare pe telefon.

Dacă doriți să vă conectați de la distanță ca mai mulți utilizatori, rulați această comandă pentru fiecare utilizator. Fiecare utilizator va avea propria cheie secretă și propriile coduri.

Activați Google Authenticator

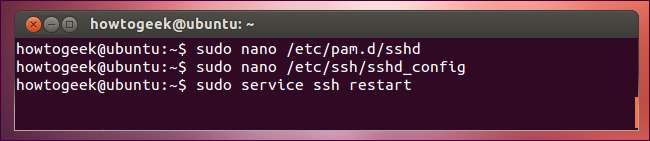

Apoi va trebui să solicitați Google Authenticator pentru conectările SSH. Pentru a face acest lucru, deschideți fișierul /etc/pam.d/sshd fișier din sistemul dvs. (de exemplu, cu Sudonano / Etc / Pam. d / shd comandă) și adăugați următoarea linie în fișier:

auth necesită pam_google_authenticator.so

Apoi, deschideți fișierul / etc / ssh / sshd_config fișier, localizați fișierul ChallengeResponseAuthentication și schimbați-l astfel:

ChallengeResponseAuthentication da

(Dacă ChallengeResponseAuthentication linia nu există deja, adăugați linia de mai sus la fișier.)

În cele din urmă, reporniți serverul SSH pentru ca modificările dvs. să intre în vigoare:

sudo service ssh restart

Vi se va solicita atât parola, cât și codul Google Authenticator ori de câte ori încercați să vă conectați prin SSH.