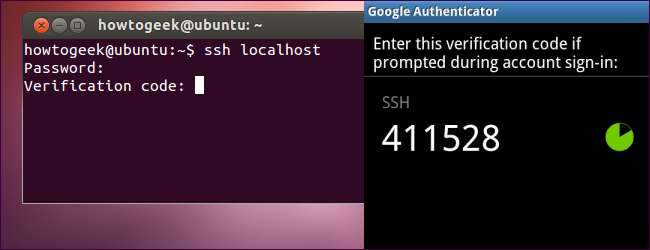

Vous voulez sécuriser votre serveur SSH avec une authentification à deux facteurs facile à utiliser? Google fournit le logiciel nécessaire pour intégrer le système de mot de passe à usage unique (TOTP) de Google Authenticator à votre serveur SSH. Vous devrez saisir le code de votre téléphone lors de la connexion.

Google Authenticator ne «téléphone» pas à Google - tout le travail se déroule sur votre serveur SSH et votre téléphone. En fait, Google Authenticator est complètement open-source , vous pouvez même examiner vous-même son code source.

Installez Google Authenticator

Pour mettre en œuvre l'authentification multifactorielle avec Google Authenticator, nous aurons besoin du module PAM Google Authenticator open source. PAM signifie «module d'authentification enfichable» - c'est un moyen de connecter facilement différentes formes d'authentification dans un système Linux.

Les référentiels logiciels d'Ubuntu contiennent un package facile à installer pour le module Google Authenticator PAM. Si votre distribution Linux ne contient pas de package pour cela, vous devrez le télécharger à partir du Page de téléchargement de Google Authenticator sur Google Code et compilez-le vous-même.

Pour installer le package sur Ubuntu, exécutez la commande suivante:

sudo apt-get install libpam-google-authentication

(Cela installera uniquement le module PAM sur notre système - nous devrons l'activer manuellement pour les connexions SSH.)

Créer une clé d'authentification

Connectez-vous en tant qu'utilisateur avec lequel vous vous connecterez à distance et exécutez le authentificateur google commande pour créer une clé secrète pour cet utilisateur.

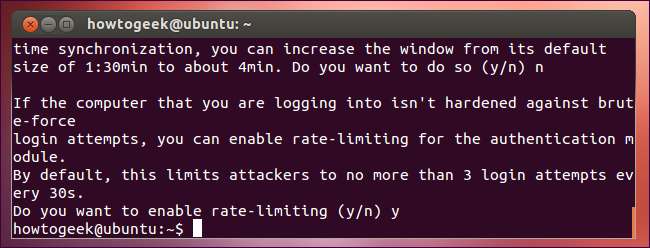

Autorisez la commande à mettre à jour votre fichier Google Authenticator en tapant y. Vous serez ensuite invité à répondre à plusieurs questions qui vous permettront de restreindre l'utilisation du même jeton de sécurité temporaire, d'augmenter la période pendant laquelle les jetons peuvent être utilisés et de limiter les tentatives d'accès autorisées pour empêcher les tentatives de piratage par force brute. Ces choix échangent tous une certaine sécurité contre une certaine facilité d'utilisation.

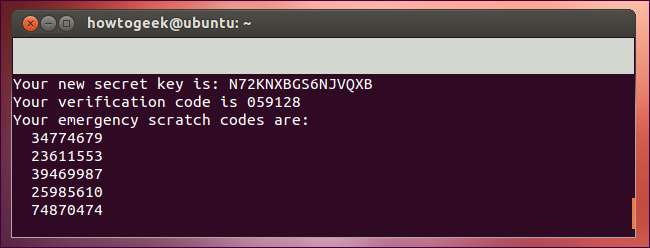

Google Authenticator vous présentera une clé secrète et plusieurs "codes à gratter d'urgence". Notez les codes à gratter d'urgence dans un endroit sûr - ils ne peuvent être utilisés qu'une seule fois chacun et ils sont destinés à être utilisés si vous perdez votre téléphone.

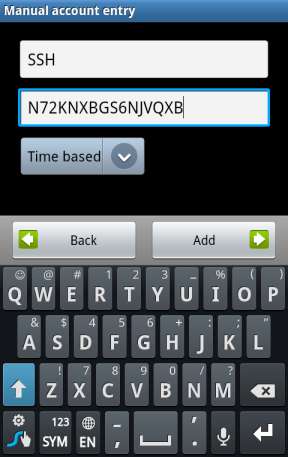

Saisissez la clé secrète dans l'application Google Authenticator sur votre téléphone (des applications officielles sont disponibles pour Android, iOS et Blackberry ). Vous pouvez également utiliser la fonction de numérisation du code-barres - accédez à l’URL située en haut de la sortie de la commande et vous pouvez scanner un code QR avec l’appareil photo de votre téléphone.

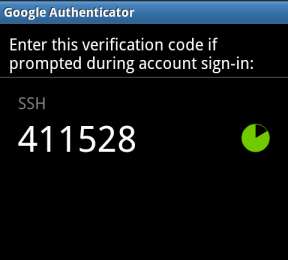

Vous aurez désormais un code de vérification en constante évolution sur votre téléphone.

Si vous souhaitez vous connecter à distance en tant que plusieurs utilisateurs, exécutez cette commande pour chaque utilisateur. Chaque utilisateur aura sa propre clé secrète et ses propres codes.

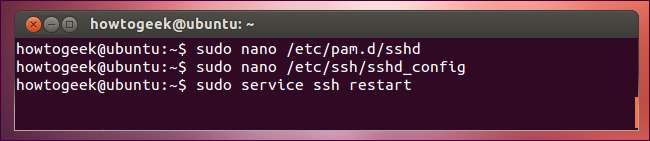

Activer Google Authenticator

Ensuite, vous devrez exiger Google Authenticator pour les connexions SSH. Pour ce faire, ouvrez le /etc/pam.d/sshd fichier sur votre système (par exemple, avec le Sudonano / Etc / Pam. d / shd command) et ajoutez la ligne suivante au fichier:

auth requise pam_google_authenticator.so

Ensuite, ouvrez le / etc / ssh / sshd_config fichier, recherchez le ChallengeResponseAuthentication ligne et modifiez-la comme suit:

ChallengeResponseAuthentication oui

(Si la ChallengeResponseAuthentication n'existe pas déjà, ajoutez la ligne ci-dessus au fichier.)

Enfin, redémarrez le serveur SSH pour que vos modifications prennent effet:

redémarrage du service sudo ssh

Vous serez invité à entrer votre mot de passe et votre code Google Authenticator chaque fois que vous tenterez de vous connecter via SSH.