Użytkownik root jest najsilniejszym podmiotem w świecie Linuksa z nieograniczonymi uprawnieniami, lepiej lub gorzej. Utwórz użytkownika? Rozumiem. Unicestwić system plików? Ups, że dostał zbyt.

Pochodzenie Story

Użytkownik root jest superuserem Linux. Mogą one dosłownie nic zrobić. Nic nie jest ograniczony lub poza limity

źródło

. Czy oni superbohatera lub supervillain zależy od użytkownika człowieka, który bierze na płaszczu administratora systemu. Błędy popełniane przez użytkownika root mogą być katastrofalne, więc konta root powinien być stosowany wyłącznie w celach administracyjnych.

Koncepcja użytkownik root został odziedziczony Unix, który miał użytkownika root jako jego administrator administracyjnego. Ale gdzie nazwa „root” pochodzi od nie wiadomo na pewno. Niektórzy ludzie uważają, że pochodzi od System operacyjny Multics , Który wstępnie Terminy Unix.

Ken Thompson. oraz Dennis Ritchie Dwa z najważniejszych architektów i autorów Unix, oboje wcześniej pracował na Multics. Multics miał system plików, który rozpoczął się w punkcie zwanym katalogiem głównym lub „/”, a wszystkie inne katalogi i podkatalogi rozgałęziona w dół i na zewnątrz od korzenia jak odwróconego drzewa. To ten sam rodzaj struktury drzewa przyjęty przez Unix. Więc może Unix przyjęty użytkownika root z Multics też?

Przeszukując Dokumentacja techniczna Multics odkrywa wiele odniesień do korzeni woluminów logicznych, korzeniowych woluminów fizycznych, karty korzeniowych oraz katalogu głównego. Ale nie ma wzmianki o koncie użytkownika root lub użytkownik o nazwie „root”.

Inna teoria mówi, że w pierwszych dniach Unix, folder domem administratora był root „/” systemu plików. Superuserem potrzebne nazwę. Określenie „root” został użyty w miejsce oficjalnej nazwy, ale termin zatrzymany i stał się oficjalną nazwą.

Który wydaje się bardziej prawdopodobne, ale nikt nie wydaje się być w stanie powiedzieć na pewno, jak użytkownik root ma swoją nazwę.

Polecenie sudo

Na dowolnym systemie operacyjnym, to jest najlepsza praktyka zastrzec superużytkownika wyłącznie w celach administracyjnych i użyć zwykłego konta użytkownika resztę czasu. W rzeczywistości najbardziej nowoczesne dystrybucje Linuksa nie pozwoli zalogować się jako użytkownik root.

Oczywiście, jest to Linux, dzięki czemu można go skonfigurować, aby umożliwić użytkownikowi root, aby się zalogować. Ale mniej czasu spędzasz zalogowany jako

źródło

, lepiej. Poza chroniąc się od katastrof wynikających z literówek, jeśli nie można zalogować się jako

źródło

Nikt inny nie może. Każdy uzyskania nieautoryzowanego dostępu do systemu nie będzie mógł zalogować się jako

źródło

, Ograniczenie, jakie szkody mogą zrobić.

Ale jeśli zalogowaniu się jako

źródło

jest wyłączona, w jaki sposób zarządzać komputer Linux? Dobrze, że to, co się

sudo.

Polecenie jest. To nie wymaga roota się zalogować. Tymczasowo obdarza

źródło

„S uprawnienia na ciebie. To tak, jakby zbierając młot Thora

Mjolnir

i tymczasowo przyznano uprawnienia Thora. Ale można tylko podnieść młot jeśli jesteś godny. Podobnie, nie jest to po prostu ktoś, kto może korzystać z

sudo.

Komenda. ten

sudo.

Polecenie tylko obdarza

źródło

„S uprawnienia na was jeśli zostały uznane za godne i dodany do listy sudoers.

Jest jeszcze jeden podobny do poleceń

sudo.

nazywa

su.

. Z

sudo.

, To uwierzytelnienie przy użyciu własnego hasła. Z

su.

, Ty uwierzytelnienia za pomocą hasła użytkownika root. Jest to istotne z dwóch sposobów. Po pierwsze, oznacza to, że trzeba przypisać hasło dla użytkownika root do użytku

su.

. Domyślnie użytkownik root nie ma hasła, a to pomaga z bezpieczeństwem. Gdyby

źródło

nie ma hasła, nie można zalogować się jako

źródło

.

Po drugie, jeśli ustawisz hasło root, każdy, kto będzie używał

su.

polecenie musi znać hasło. I udostępnianie haseł jest zabezpieczenie NO-nie, a dla hasła roota, jeszcze bardziej. Każda z ludzi, którzy znają hasło root może powiedzieć komuś innemu. Jeśli chcesz zmienić hasło root, musisz przekazać nowe hasło wszystkim ludziom, którzy muszą to wiedzieć.

Jest o wiele bezpieczniej

Użyj listy sudoers

ograniczyć, kto może użyć

sudo.

i niech każda uprzywilejowana osoba wykorzystała swoje indywidualne hasła do uwierzytelnienia.

Za pomocą sudo.

Plik "/ etc / Shadow" zawiera nazwę użytkownika każdego konta na komputerze Linux, wraz z innymi informacjami, w tym zaszyfrowane hasło każdego konta, gdy hasło zostało ostatnio zmienione, a po wygaśnięciu hasła. Ponieważ zawiera wrażliwe informacje, można go odczytać tylko przez

źródło

.

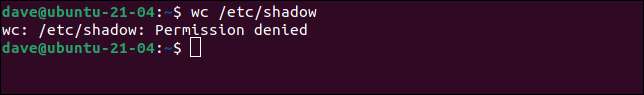

Jeśli spróbujemy użyć

toaleta

Polecenie, aby przeczytać linie, słowa i znaki w pliku Cień, zaprzeczymy pozwolenie.

WC / etc / Cień

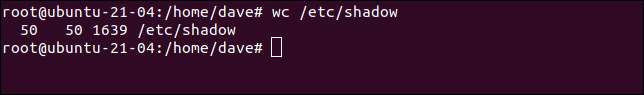

Jeśli jesteśmy na liście Sudoers i używamy tego samego polecenia

sudo.

Na początku linii zostaniemy poproszeni o nasze hasło, a polecenie zostanie wykonane dla nas. Jeśli jesteś jedynym użytkownikiem na komputerze Linux, zostaniesz automatycznie dodany do listy Sudoers, gdy system jest zainstalowany.

Sudo WC / etc / Cień

Ponieważ prowadzimy polecenie jako root,

toaleta

polecenie jest wykonywane. Nikt nie zaprzecza korzeniu.

ten

sudo.

polecenie używane do oznaczania "superużytkownika". Został wzmocniony, aby umożliwić uruchomienie polecenia jako dowolnego użytkownika, więc został przemianowany "Użytkownik zastępczy." Polecenie jest faktycznie wykonywane, jakby drugi użytkownik go prowadził. Jeśli nie określisz nazwy użytkownika,

sudo.

domyślnie używać

źródło

. Jeśli chcesz użyć innego użytkownika, użyj

-U.

(Użytkownik) opcja.

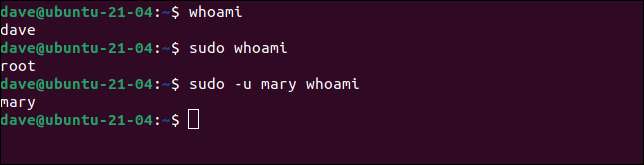

Widzimy, że polecenia są wykonywane jako inny użytkownik za pomocą

kim jestem

Komenda.

Whoami

sudo whoami

Sudo -u Mary Whoami

ZWIĄZANE Z: Jak określić bieżące konto użytkownika w systemie Linux

Biegający jako root bez użycia su

Zaczar

sudo.

Czy to, że musisz użyć "sudo" na początku każdego polecenia. Jeśli wpisujesz tylko jeden lub dwa polecenia, to nic wielkiego. Jeśli masz dłuższą sekwencję poleceń do wykonania, może stać się męcząca. Może być męczący, ale działa jako przydatny połów bezpieczeństwa

źródło

"S moce i musisz świadomie zabierać bezpieczeństwo każdego czasu.

Jest sposób, aby skutecznie "zalogować się" jako

źródło

to nie używa

su.

i nie wymaga użytkownika głównego użytkownika.

Ostrzeżenie: Uważaj, gdy używasz tej metody. Każde wydane polecenie będzie szczęśliwie wykonane, nie zadawane pytania - nawet jeśli jest destrukcyjne.

Za pomocą

sudo.

uruchomić skorupę bash otwiera nową skorupę

źródło

jako użytkownik.

Sudo Bash

Zauważ, że wiersz polecenia zmienia się. Ostatnim znakiem monitu jest teraz hash "#" zamiast znaku dolara "$".

W jaki sposób wyświetlany jest korpus wiersza polecenia różni się od dystrybucji do dystrybucji. W Ubuntu jesteśmy poinformowani, że użytkownik jest

źródło

i wyświetli nazwę komputera i aktualny katalog roboczy. Kolor monitu jest również zmieniany.

Ponieważ jesteśmy

źródło

, możemy wykonać polecenia, które normalnie wymagają użycia

sudo.

.

WC / etc / Cień

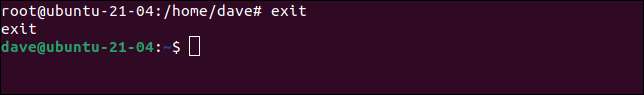

Aby wyjść z powłoki użytkownika root, naciśnij "Ctrl + D" lub wpisz "Wyjdź" i naciśnij "Enter".

Wyjdź

Mniej Superman, więcej Clark Kent

Jeśli jesteś na liście Sudoers, masz superpowers nad systemem Linux. Pamiętaj, że Superman spędza więcej czasu jako jego łagodny alter-ego, niż w jego czerwonym pelerynie.

Użyj regularnego konta użytkownika jak najwięcej. Tylko zmienić

źródło

Kiedy naprawdę musisz.