L'utente root è l'entità più potente nell'universo Linux con poteri illimitati, nel bene o nel male. Creare un utente? Fatto. Annientare un file system? Whoops, anche quello.

La storia di origine

L'utente root è il superuxer Linux. Possono, letteralmente, letteralmente, fare qualsiasi cosa. Niente è limitato o limitato per

radice

. Sia che siano un supereroe o un supervillain dipende dall'utente umano che assume il mantello dell'amministratore del sistema. Gli errori effettuati dall'utente root possono essere catastrofici, quindi l'account root dovrebbe essere utilizzato esclusivamente per scopi amministrativi.

Il concetto dell'utente root è stato ereditato da Unix, che aveva un utente root come suo superutente amministrativo. Ma da dove viene il nome "radice" non è sicuro di sicuro. Alcune persone pensano che sia venuto dal Sistema operativo multica , che pre-data UNIX.

Ken Thompson. e Dennis Ritchie. , due dei più importanti architetti e autori di UNIX, entrambi hanno lavorato in precedenza sul Multics. Multics aveva un filesystem che ha iniziato in un punto chiamato directory principale o "/" e tutte le altre directory e sottodirectory ramificate verso il basso e verso l'esterno dalla radice come un albero invertito. È lo stesso tipo di struttura ad albero adottata da Unix. Quindi, forse UNIX ha adottato anche l'utente root da Multics, anche?

Ricerca attraverso il Documentazione tecnica multica. Uncore una moltitudine di riferimenti a volumi logici root, volumi fisici root, schede radice e directory principale. Ma non c'è menzione di un account utente root o da un utente chiamato "root".

Un'altra teoria è che nei primi giorni di UNIX, la cartella iniziale del superutente era la radice "/" del filesystem. Il superutente aveva bisogno di un nome. Il termine "utente root" era stato usato al posto di un nome ufficiale, ma il termine bloccato e divenne il nome ufficiale.

Sembra più probabile, ma nessuno sembra essere in grado di dire siccenti come l'utente radice ha preso il suo nome.

Il comando sudo.

Su qualsiasi sistema operativo, è le migliori pratiche per prenotare il superutente solo per scopi amministrativi e per utilizzare un account utente regolare il resto del tempo. Infatti, la maggior parte delle moderne distribuzioni Linux non ti consente di accedere come utente root.

Naturalmente, questo è Linux, in modo da poterlo configurare per consentire all'utente root di accedere. Ma meno che spendi l'accesso come

radice

, meglio è. Oltre a proteggersi da disastri derivanti da Typo, se non è possibile accedere come

radice

, nessun altro può. Chiunque acquisisca l'accesso non autorizzato al tuo sistema non sarà in grado di accedere come

radice

, limitando ciò che il danno possono fare.

Ma se si registra come

radice

è disabilitato, come si amministra il tuo computer Linux? Bene, questo è quello che

sudo.

il comando è per Non richiede che l'utente root di accedere. Si conferisce temporaneamente

radice

Poteri su di te. È come prendere il martello di Thor

Mjolnir.

ed essere temporaneamente concesso i poteri di Thor. Ma puoi solo raccogliere il martello se sei degno. Allo stesso modo, non è solo nessuno che possa usare il

sudo.

comando. Il

sudo.

comando solo conferisce

radice

Poteri su di te Se sei stato trovato degno e aggiunto all'elenco dei sudoers.

C'è un altro comando simile a

sudo.

chiamato

su.

. Insieme a

sudo.

, autenticati usando la tua password. Insieme a

su.

, si autentica utilizzando la password dell'utente root. Questo è significativo in due modi. Innanzitutto, significa che è necessario assegnare una password all'utente di root da utilizzare

su.

. Per impostazione predefinita, l'utente root non ha password, e questo aiuta con la sicurezza. Se

radice

non ha una password, non è possibile accedere come

radice

.

In secondo luogo, se si imposta una password di root, tutti coloro che useranno il

su.

Comando ha bisogno di conoscere la password. E condividere le password è un no-no di sicurezza, e per la password di root, ancora di più. Qualsiasi delle persone che conosce la password della root può dire a qualcun altro. Se è necessario modificare la password di root, è necessario comunicare la nuova password a tutte le persone che hanno bisogno di conoscerla.

È molto più sicuro a

Usa l'elenco dei sudoers

per limitare chi può usare

sudo.

e lasciare che ogni persona privilegiata usi le loro password individuali da autenticare.

Usando sudo.

Il file "/ etc / shadow" contiene il nome utente di ciascun account sul tuo computer Linux, insieme ad altre informazioni, inclusa la password crittografata di ciascun account, quando la password è stata modificata l'ultima volta, e quando la password scade. Perché contiene informazioni sensibili, può essere letto solo da

radice

.

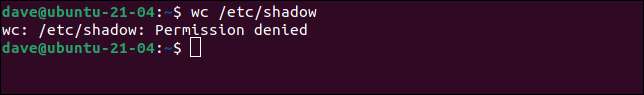

Se proviamo a usare il

WC

Comando per leggere le linee, le parole e i caratteri nel file shadow, saremo negati il permesso.

WC / ETC / Shadow

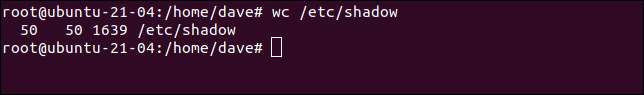

Se siamo nella lista dei sudoers e usiamo lo stesso comando con

sudo.

All'inizio della linea, verrai richiesto la nostra password e il comando verrà eseguito per noi. Se sei l'unico utente sul tuo computer Linux, verrai automaticamente aggiunto all'elenco dei sudoers quando il sistema è installato.

sudo wc / etc / shadow

Perché stiamo eseguendo il comando come root, il

WC

il comando è eseguito. Nessuno nega la radice.

Il

sudo.

Comando usato per significare "DOPERUSER DO". È stato migliorato per consentire di eseguire un comando come qualsiasi utente, quindi è stato rinominato "Utente sostitutivo." Il comando è effettivamente eseguito come se l'altro utente lo corresse. Se non specifichi un nome utente,

sudo.

Default all'uso

radice

. Se desideri utilizzare un utente diverso, usa il

-u.

opzione (utente).

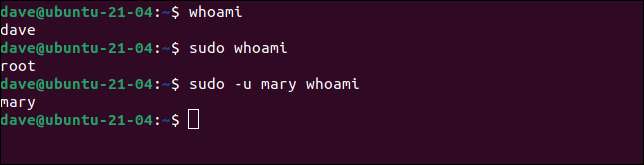

Possiamo vedere che i comandi vengono eseguiti come un altro utente utilizzando il

chi sono

comando.

whoami

sudo whoami

sudo -u mary whoami

IMPARENTATO: Come determinare l'account utente corrente in Linux

In esecuzione come radice senza usare su

Il bago con

sudo.

è che devi usare "sudo" all'inizio di ogni comando. Se stai solo digitando uno o due comandi, non è un grosso problema. Se hai una sequenza più lunga dei comandi da eseguire, può diventare noioso. Potrebbe essere noioso, ma agisce come un utile cattura di sicurezza per

radice

Poteri, e devi prendere consapevolmente la sicurezza da ogni volta.

C'è un modo per "accedere" in modo efficace "come

radice

questo non usa

su.

e non richiede che l'utente root abbia una password.

Avvertimento: Stai attento quando stai usando questo metodo. Ogni comando che emetti sarà felicemente eseguito, nessuna domanda posta, anche se è distruttiva.

Usando

sudo.

Per eseguire un guscio di bash apre un nuovo guscio con

radice

come utente.

sudo bash

Si noti che il prompt dei comandi cambia. Il carattere finale del prompt è ora un hash "#" invece di un personaggio del dollaro "$".

Come viene visualizzato il corpo del prompt dei comandi varia da Distribuzione alla distribuzione. In Ubuntu, siamo informati che l'utente è

radice

e ha mostrato il nome del computer e la directory di lavoro corrente. Anche il colore del prompt è cambiato.

Perché siamo

radice

, possiamo eseguire comandi che normalmente richiederebbero l'uso di

sudo.

.

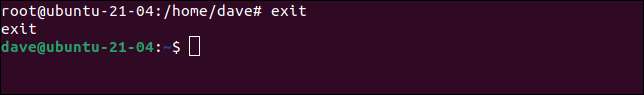

WC / ETC / Shadow

Per uscire dalla shell dell'utente della radice, premere "Ctrl + D" o digitare "Esci" e premere "Invio".

Esci

Meno Superman, più Clark Kent

Se sei nell'elenco dei sudoers, hai superpoteri sul tuo sistema Linux. Ricorda solo, Superman trascorre più tempo come il suo alter-ego mitezzato che fa nel suo mantello rosso.

Usa il tuo account utente regolare il più possibile. Cambio solo in.

radice

Quando hai davvero bisogno.