Wiele firm zachwala „szyfrowanie na poziomie wojskowym” w celu ochrony danych. Jeśli jest wystarczająco dobry dla wojska, musi być najlepszy - prawda? Cóż, w pewnym sensie. „Szyfrowanie na poziomie wojskowym” to bardziej termin marketingowy, który nie ma dokładnego znaczenia.

Podstawy szyfrowania

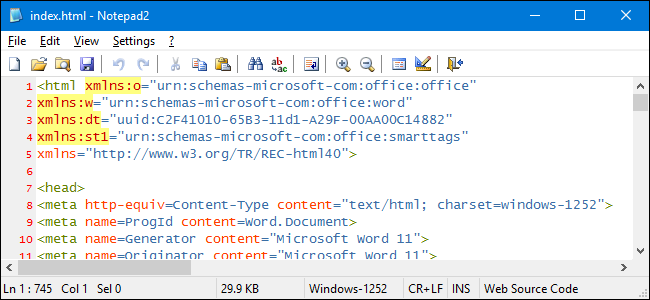

Zacznijmy od podstaw. Szyfrowanie jest w zasadzie sposobem na zbieranie informacji i mieszanie ich, więc wygląda to na bełkot. Następnie możesz odszyfrować te zaszyfrowane informacje - ale tylko wtedy, gdy wiesz, jak to zrobić. Metoda szyfrowania i odszyfrowywania jest nazywana „szyfrem” i zwykle opiera się na informacji znanej jako „klucz”.

Na przykład podczas odwiedzania witryny internetowej zaszyfrowane za pomocą HTTPS i zaloguj się za pomocą hasła lub podaj numer karty kredytowej, aby prywatne dane były przesyłane przez Internet w postaci zaszyfrowanej (zaszyfrowanej). Tylko Twój komputer i witryna, z którą się komunikujesz, mogą to zrozumieć, co zapobiega szpiegowaniu Twojego hasła lub numeru karty kredytowej. Kiedy łączysz się po raz pierwszy, Twoja przeglądarka i witryna wykonują „uzgadnianie” i wymieniają się sekretami używanymi do szyfrowania i deszyfrowania danych.

Istnieje wiele różnych metod szyfrowania algorytmy . Niektóre są bezpieczniejsze i trudniejsze do złamania niż inne.

ZWIĄZANE Z: Co to jest szyfrowanie i dlaczego ludzie się go boją?

Rebranding Standard Encryption

Niezależnie od tego, czy logujesz się do swojej bankowości internetowej, korzystając z wirtualna sieć prywatna (VPN) , szyfrowanie plików na dysku twardym lub przechowywanie haseł w bezpiecznym skarbcu , oczywiście potrzebujesz silniejszego szyfrowania, które jest trudniejsze do złamania.

Aby sprawić, że poczujesz się swobodnie i ogólnie brzmisz tak bezpiecznie, jak to tylko możliwe, wiele usług zachwala „szyfrowanie na poziomie wojskowym” na swoich stronach internetowych i w reklamach.

Brzmi mocno i przetestowany w boju, ale wojsko tak naprawdę nie definiuje czegoś, co nazywa się „szyfrowaniem na poziomie wojskowym”. To zdanie wymyślone przez ludzi zajmujących się marketingiem. Reklamując szyfrowanie jako „klasy wojskowej”, firmy po prostu mówią, że „wojsko używa go do pewnych celów”.

Co oznacza „szyfrowanie na poziomie wojskowym”?

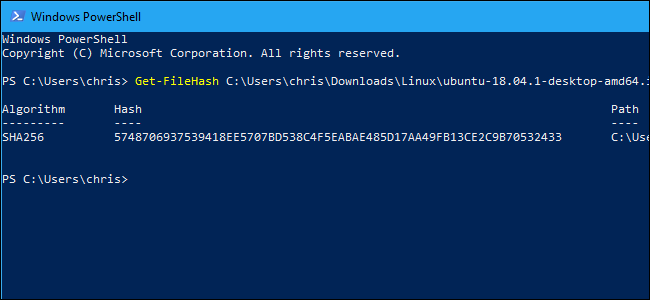

Dashlane, menedżer haseł, który reklamował swoje „szyfrowanie na poziomie wojskowym”, wyjaśnia co ten termin oznacza na swoim blogu. Według Dashlane szyfrowanie na poziomie wojskowym oznacza szyfrowanie AES-256. To jest Zaawansowany Standard Szyfrowania z kluczem o rozmiarze 256 bitów.

Jak wskazuje blog Dashlane, AES-256 to „pierwszy publicznie dostępny i otwarty szyfr zatwierdzony przez Narodową Agencję Bezpieczeństwa (NSA) do ochrony informacji na poziomie„ ściśle tajnym ””.

AES-256 różni się od AES-128 i AES-192 tym, że ma większy rozmiar klucza. Oznacza to nieco większą moc obliczeniową używaną do szyfrowania i deszyfrowania, ale cała ta dodatkowa praca powinna sprawić, że AES-256 będzie jeszcze trudniejszy do złamania.

Szyfrowanie na poziomie banku to to samo

„Szyfrowanie na poziomie banku” to kolejny termin, który jest często używany w marketingu. Zasadniczo jest to to samo: AES-256 lub może AES-128, ponieważ większość banków ich używa. W rzeczywistości niektóre banki reklamują swoje „szyfrowanie na poziomie wojskowym”.

To jest dobre szyfrowanie w powszechnym użyciu. Często jest uważana za najlepszą i najbezpieczniejszą opcję. Timothy Quinn pisze, że zarówno „szyfrowanie na poziomie wojskowym”, jak i „szyfrowanie na poziomie bankowym” należy nazywać „standardem branżowym”.

AES-256 jest dobry, ale AES-128 też jest dobry

AES-256 jest szeroko stosowany w wielu usługach i wielu programach. W rzeczywistości prawdopodobnie cały czas używasz tego „szyfrowania na poziomie wojskowym”. Po prostu tego nie wiesz, ponieważ większość usług nie nazywa tego nawet „szyfrowaniem na poziomie wojskowym”.

Na przykład nowoczesny przeglądarki internetowe obsługują standard AES-256 podczas komunikacji z bezpiecznymi witrynami HTTPS. Używamy tutaj „nowoczesnego” bardzo luźno - nawet Internet Explorer ma obsługę AES-256 w Internet Explorerze 8 dla Windows Vista. Oczywiście Chrome, Firefox i Safari też to obsługują. Prawdopodobnie łączysz się z wszelkiego rodzaju witrynami, które używają „szyfrowania na poziomie wojskowym”, nie wiedząc o tym.

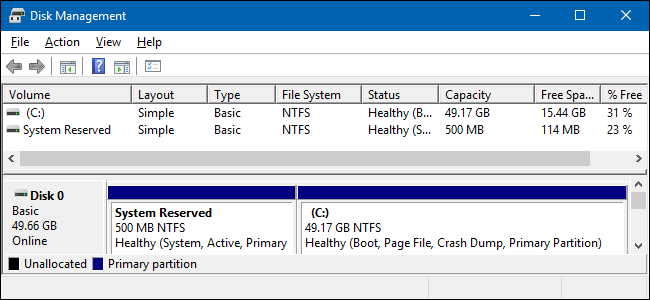

Wbudowane szyfrowanie BitLocker w systemie Windows domyślnie używa AES-128, ale może skonfigurowany do korzystania z AES-256 . Domyślnie nie jest „klasy wojskowej”, ale AES-128 nadal powinien być bardzo bezpieczny i odporny na ataki - i może być klasy wojskowej.

Menedżer haseł 1Password przestawił się z powrotem na AES-256 z AES-128 w 2013 roku. Jeffrey Goldberg z 1Password wyjaśnił uzasadnienie firmy wtedy. Twierdził, że AES-128 jest w zasadzie równie bezpieczny, ale wiele osób czuło się bezpieczniej dzięki tej większej liczbie i „szyfrowaniu na poziomie wojskowym”.

Ostatecznie, niezależnie od tego, czy używasz AES-256, AES-128 czy AES-192, masz całkiem bezpieczne szyfrowanie. Ktoś może być „wojskowy” - w dużej mierze zmyślony - ale to niewiele znaczy.

ZWIĄZANE Z: Jak sprawić, by funkcja BitLocker korzystała z 256-bitowego szyfrowania AES zamiast 128-bitowego AES

Szyfrowanie jako amunicja

Jest jeszcze jeden interesujący punkt. Jeśli zastanawiasz się, dlaczego szyfrowanie jest tak splątane z wojskiem, powinieneś wiedzieć, że jest mniej związane z wojskiem niż kiedykolwiek.

Kryptografia od dawna jest ważną częścią działań wojennych. Jest to sposób, w jaki wojsko może bezpiecznie przesyłać wiadomości bez przechwytywania wiadomości przez wrogów. Nawet jeśli wróg przechwyci wiadomość, musi ją odszyfrować, więc jest faktycznie przydatna. Starożytni Rzymianie używali szyfrów do maskowania wiadomości dwa tysiące lat temu za Juliusza Cezara . Podczas II wojny światowej nazistowskie Niemcy zatrudniły Maszyna Enigma kodować swoje wiadomości. Zostało to słynnie złamane przez Wielką Brytanię i jej sojuszników, którzy wykorzystali informacje zebrane z tych zaszyfrowanych wiadomości, aby pomóc wygrać wojnę.

Nie powinno więc dziwić, że wiele rządów uregulowało kryptografię - a konkretnie jej eksport do innych krajów . Aż do 1992 r. Kryptografia znajdowała się na liście uzbrojenia USA jako „pomocniczy sprzęt wojskowy”. Możesz tworzyć i posiadać technologie szyfrowania w USA, ale nie możesz ich eksportować do innych krajów. Przeglądarka internetowa Netscape miała kiedyś dwie różne wersje: krajową edycję amerykańską ze 128-bitowym szyfrowaniem i „międzynarodową” wersję z 40-bitowym szyfrowaniem (maksymalnie dozwolone).

Przepisy zostały zmodyfikowane w połowie lat 90., aby ułatwić eksport technologii szyfrowania z USA.

Szyfrowanie było od dawna kojarzone z wojskiem, więc nie jest zaskoczeniem, że termin „szyfrowanie na poziomie wojskowym” naprawdę wydaje się przemawiać do ludzi. To może być jeden z powodów, dla których kampanie marketingowe nadal go używają.