Przy wszystkich kontach online, które wszyscy posiadamy, łatwo jest się rozlenić i zacząć używać tego samego hasła do wielu witryn, usług i kont, w obawie przed zapomnieniem ważnego hasła. Może to jednak narazić Twoje prywatne informacje.

Opublikowaliśmy wiele artykułów na temat generowania bezpiecznych haseł, bezpiecznego przechowywania haseł, resetowania hasła w systemie operacyjnym i innych przydatnych informacji na temat zarządzania hasłami i innymi prywatnymi informacjami. Oto zbiór przydatnych wskazówek dotyczących haseł, które pomogą Ci zapewnić bezpieczeństwo informacji i kont.

Przechowywanie haseł

Istnieje wiele sposobów bezpiecznego przechowywania haseł, w tym rozwiązania online i offline, takie jak LastPass i KeePass. Możesz również poprosić przeglądarkę o przechowywanie haseł. Poniższe artykuły omawiają używanie LastPass, KeePass i przeglądarek do przechowywania haseł oraz jak bezpieczne jest przechowywanie haseł w przeglądarce.

Istnieje wiele sposobów bezpiecznego przechowywania haseł, w tym rozwiązania online i offline, takie jak LastPass i KeePass. Możesz również poprosić przeglądarkę o przechowywanie haseł. Poniższe artykuły omawiają używanie LastPass, KeePass i przeglądarek do przechowywania haseł oraz jak bezpieczne jest przechowywanie haseł w przeglądarce.

- Przewodnik How-To Geek dotyczący rozpoczynania pracy z LastPass

- Zachowaj te trudne do zapamiętania numery kart dostępne i bezpieczne dzięki LastPass

- Użyj bezpłatnego, przenośnego narzędzia, aby wyświetlić swoje hasła z konta LastPass w trybie offline

- Jak zaimportować zapisane hasła przeglądarki do KeePass

- Bezpiecznie przechowuj swoje hasła dzięki KeePass

- Jak bezpieczne są Twoje zapisane hasła przeglądarki Chrome?

- Jak bezpieczne są Twoje zapisane hasła do przeglądarki Internet Explorer?

- Jak zmusić przeglądarkę do zapamiętywania haseł

Generowanie haseł

Teraz, gdy znasz już kilka dobrej jakości narzędzi do przechowywania haseł, czas wygenerować bardzo bezpieczne hasło do przechowywania w wybranym narzędziu do użytku we wszystkich ważnych witrynach i kontach. W poniższych artykułach omówiono sposoby generowania bezpiecznych haseł. Możesz także użyć LastPass i KeePass do generowania bezpiecznych haseł, jak omówiono w niektórych z artykułów wymienionych powyżej.

Teraz, gdy znasz już kilka dobrej jakości narzędzi do przechowywania haseł, czas wygenerować bardzo bezpieczne hasło do przechowywania w wybranym narzędziu do użytku we wszystkich ważnych witrynach i kontach. W poniższych artykułach omówiono sposoby generowania bezpiecznych haseł. Możesz także użyć LastPass i KeePass do generowania bezpiecznych haseł, jak omówiono w niektórych z artykułów wymienionych powyżej.

UWAGA: Na końcu tego artykułu mamy kilka cenniejszych linków do stron internetowych, na których można wygenerować bardzo bezpieczne hasła.

- Użyj WolframAlpha jako bezpiecznego generatora haseł

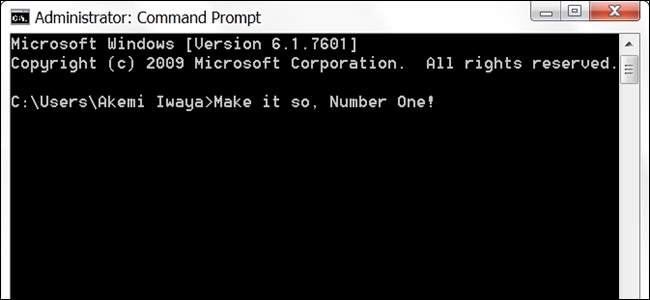

- 10 sposobów generowania losowego hasła z wiersza poleceń

Resetowanie i znajdowanie haseł w systemie Windows

Większość z nas kiedyś zapomniała hasła do systemu Windows. Na szczęście istnieje kilka łatwych sposobów zresetowania lub zmiany hasła systemu Windows. Poniższe artykuły przedstawiają różne sposoby, nawet jak znaleźć hasło grupy domowej w systemie Windows 7, jeśli o tym zapomniałeś.

Większość z nas kiedyś zapomniała hasła do systemu Windows. Na szczęście istnieje kilka łatwych sposobów zresetowania lub zmiany hasła systemu Windows. Poniższe artykuły przedstawiają różne sposoby, nawet jak znaleźć hasło grupy domowej w systemie Windows 7, jeśli o tym zapomniałeś.

- Jak zresetować hasło systemu Windows bez instalacyjnej płyty CD

- Jak zresetować zapomniane hasło systemu Windows w łatwy sposób

- Zmień lub zresetuj hasło systemu Windows z płyty Ubuntu Live CD

- Zmień swoje zapomniane hasło systemu Windows za pomocą płyty ratunkowej systemu Linux

- Zresetuj swoje zapomniane hasło w łatwy sposób za pomocą Ultimate Boot CD dla Windows

- Jak złamać zapomniane hasło systemu Windows

- Jak znaleźć hasło grupy domowej systemu Windows 7? [Answers]

Resetowanie haseł w systemie Linux i Mac OS X

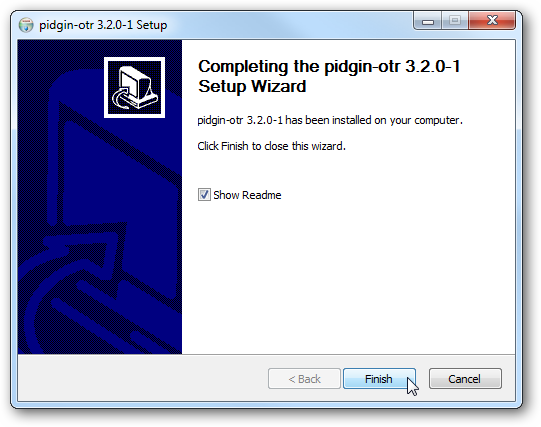

Jeśli używasz systemu Linux lub Mac, możesz również łatwo zresetować hasło, jeśli je zapomnisz. Poniższe artykuły pokazują, jak to zrobić w przypadku Ubuntu i Mac OS X.

Jeśli używasz systemu Linux lub Mac, możesz również łatwo zresetować hasło, jeśli je zapomnisz. Poniższe artykuły pokazują, jak to zrobić w przypadku Ubuntu i Mac OS X.

- Zresetuj zapomniane hasło do Ubuntu w 2 minuty lub krócej

- Zresetuj łatwo hasło Ubuntu z Live CD

- Jak zresetować zapomniane hasło do Mac OS X.

Wszystko inne…

Oto kilka dodatkowych pomocnych artykułów na temat bezpieczeństwa hasłem.

Oto kilka dodatkowych pomocnych artykułów na temat bezpieczeństwa hasłem.

- Jak odzyskać po naruszeniu hasła e-mail

- Zapytaj How-To Geek: Co jest nie tak z zapisywaniem hasła?

- Jak korzystać z nowego hasła obrazkowego i logowania PIN w systemie Windows 8

- Zmień czas, w którym użytkownicy muszą zmienić swoje hasło logowania

- Tymczasowo zablokuj komputer, jeśli ktoś spróbuje odgadnąć Twoje hasło

Żaden artykuł na temat haseł nie byłby kompletny bez wspominania o naprawdę przydatnych narzędziach do haseł na stronie internetowej Gibson Research Corporation ( www.grc.com ), prowadzony przez Steve'a Gibsona, guru bezpieczeństwa i eksperta od prywatności. Publikuje również podcast o nazwie Security Now z Leo Laporte z TWiT TV ( www.twit.tv ). Archiwa wszystkich podcastów Security Now, począwszy od pierwszego z sierpnia 2005 r., Można znaleźć pod adresem http://www.grc.com/securitynow.htm .

Steve's Hasło Haystacks strona zawiera interaktywny, brutalny kalkulator „przestrzeni wyszukiwania”, który sprawdza „łamliwość” hasła. Umożliwia wprowadzenie możliwych haseł i eksperymentowanie z różnymi kombinacjami zestawów znaków i długości haseł. Kalkulator pokazuje, ile czasu zajmie przeprowadzenie wyczerpującego wyszukiwania każdego hasła na całej długości wprowadzonego hasła i wyświetla czasy dla trzech różnych scenariuszy. Pokazuje również analizę przestrzeni poszukiwań brutalnej siły. Strona Password Haystacks została opublikowana przez KABC-TV w Los Angeles, a na stronie znajduje się łącze do dwuipółminutowego wyjaśnienia, które stworzyli.

W witrynie Steve'a znajdują się dwie strony, które pomagają w generowaniu bardzo bezpiecznych haseł. Jego Idealne hasła strona generuje długie, losowe hasła wysokiej jakości przy użyciu trzech różnych zestawów znaków. Hasła generowane na tej stronie są całkowicie unikalne i nigdy nie zostaną ponownie utworzone. Jeśli potrzebujesz hasła jednorazowego, Steve's Idealne hasła papieru Strona zapewnia bezpłatną, prostą, bezpieczną i pewną metodę generowania wygodnej karty z hasłami, z których każdy jest przeznaczony do jednorazowego użytku.