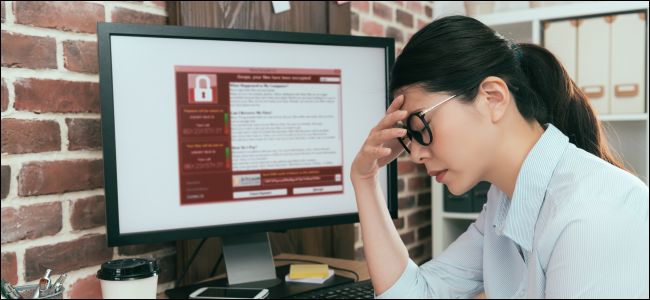

Twoi znajomi zgłaszają spam i prośby o pieniądze pochodzące z Twojego konta e-mail, a niektóre Twoje loginy nie działają; zostałeś skompromitowany. Czytaj dalej, aby zobaczyć, co robić teraz i jak się chronić w przyszłości.

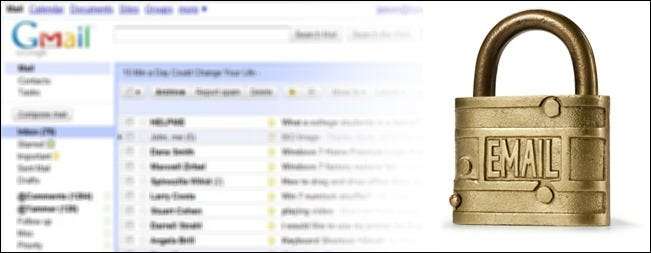

Złamane hasło to poważna sprawa. Naruszenie bezpieczeństwa w niewielkiej usłudze, z której korzystasz, może zagrozić Twoim poważniejszym kontom, jeśli użyjesz słabych haseł (lub nawet tego samego) do wszystkich z nich, a naruszenie bezpieczeństwa w usłudze podstawowej, takiej jak konto e-mail, oznacza, że nadszedł czas, aby naprawić kreskuje i kontroluje swoje hasła.

Ten przewodnik jest pełen przydatnych wskazówek dla każdego, kto musi poradzić sobie z wypadkiem wycieku hasła, ale skupimy się szczególnie na radzeniu sobie z matką wszystkich włamań: przejęciem konta e-mail. Gdy ktoś przejmie kontrolę nad Twoim kontem e-mail, może z łatwością przejąć kontrolę nad dziesiątkami innych usług, z których korzystasz, ponieważ, na dobre lub na złe, poczta e-mail pełni rolę głównego klucza do zamku i identyfikatora kwalifikacyjnego.

Zabezpiecz swoje konto e-mail

Absolutnie pierwszą rzeczą, którą musisz zrobić, nawet przy najmniejszej sugestii, że coś jest nie tak, jest zablokowanie konta. Gdy Twój znajomy dzwoni do Ciebie i mówi „Właśnie dostałem od Ciebie e-maila z informacją, że jesteś w Londynie i chcę, żebym przelał Ci pieniądze”, musisz dostać się do komputera i zabrać się do pracy.

Resetowanie / odzyskiwanie hasła. Może być konieczne zresetowanie lub odzyskanie hasła. Proces różni się w zależności od usługi poczty e-mail, ale zebraliśmy tutaj linki resetowania dla trzech popularnych usług poczty e-mail, aby przyspieszyć proces, jeśli znalazłeś ten artykuł za pomocą spanikowanej wyszukiwarki Google. Możesz znaleźć formularze dla Gmail , Hotmail , i Wieśniak! Poczta tutaj. We wszystkich trzech wyżej wymienionych usługach istnieje możliwość określenia nie tylko tego, czy nie pamiętasz hasła, ale także tego, że uważasz, że ktoś włamał się na Twoje konto.

Zmień swoje hasło na coś zupełnie innego niż poprzednie hasło. Zrób to kombinacją znaków alfanumerycznych i jeśli zajdzie taka potrzeba tymczasowo Zapisz to. Ważne jest, aby natychmiast zabezpieczyć pocztę e-mail silnym hasłem. Gdy jesteś nadal zalogowany na swoje konto e-mail, wykonaj następujące kroki.

Włącz uwierzytelnianie dwuskładnikowe. Chociaż Twoja usługa poczty e-mail może nie oferować tej funkcji, jeśli ją włącza. Prawdopodobnie nie utrzymasz go wiecznie (weryfikacja dwuskładnikowa jest trochę kłopotliwa), ale kiedy jesteś w trybie blokady i próbujesz przejąć wszystko pod kontrolą, miło jest wiedzieć, że ktoś musiałby na przykład mieć dostęp do telefonu komórkowego i Twoje hasło, aby uzyskać dostęp do swojego konta e-mail. Możesz przeczytać o uwierzytelnianiu dwuskładnikowym dla Gmail tutaj .

Sprawdź ustawienia poczty e-mail za pomocą cienkiego grzebienia do zębów. Oprócz zmiany hasła i skonfigurowania uwierzytelniania dwuskładnikowego musisz przejść przez ustawienia konta e-mail, aby upewnić się, że nic nie jest niezwykłe. Oto kilka rzeczy, na które musisz zwrócić uwagę: sprawdź swój adres pomocniczy i upewnij się, że jest ustawiony na adres e-mail, który kontrolujesz, sprawdź wskazówki dotyczące hasła i zastąp je nowymi pytaniami, na które tylko Ty znasz odpowiedź, sprawdź ustawienia przekierowania poczty aby upewnić się, że Twoja poczta e-mail została naruszona, nie skonfigurowała jej tak, aby cała Twoja przyszła poczta była przekazywana innej firmie.

Odnośnie podpowiedzi do haseł: systemy odzyskiwania hasła oparte na podpowiedziach są niezwykle łatwe do pokonania, ponieważ nie jest szczególnie trudne uzyskanie podstawowych informacji o osobie, takiej jak miejsce urodzenia, imię jej kota itp. (Dziękuję za niepoważne quizy na Facebooku) . Jednym z łatwych sposobów radykalnego zwiększenia siły pytań podpowiadających jest postawienie ich na kimś inny niż ty. Odpowiadaj na pytania tak, jakbyś był swoim ojcem, postacią z komiksu lub powieści, którą kochasz, lub jakąkolwiek inną osobą trzecią, o której masz znaczną wiedzę.

Nie zaniedbuj tych trzech kroków i spójrz na wszystkie ustawienia swojego konta e-mail, aby upewnić się, że nie ma żadnych niespodzianek!

Zmień każde hasło skojarzone z Twoim adresem e-mail

Adresy e-mail pełnią rolę przysłowiowych kluczy do zamku. Jeśli ktoś ma dostęp do twojego konta e-mail, ma również dostęp do prawie wszystkiego innego, do czego kiedykolwiek używałeś swojego konta e-mail - twojego loginu iTunes, konta Amazon.com, twoich kart kredytowych i instytucji bankowych, kont mediów społecznościowych, forów dyskusyjnych i wkrótce. Nadszedł czas, aby zacząć zmieniać hasła. Zdajemy sobie sprawę, że to nie jest zabawne i zdajemy sobie sprawę, że przy wielu kontach jest to czasochłonne. Zaletą jest to, że kiedy już to zrobisz, skutecznie zaszczepisz się przed tą niedolą w przyszłości.

Uzyskaj menedżera haseł. Nie wszyscy używają menedżera haseł i wiele osób ma swoje powody, by tego nie robić, w tym „Mam dobrą pamięć”, „Nie ufam menedżerom haseł”, „Mam w swoim mózg do generowania nowych, niesamowitych haseł ”itp. Słyszeliśmy to już wcześniej. Jeśli chcesz zagrać w grę „Zapamiętam wszystkie moje hasła”, nie ma sprawy. Po prostu nie będziesz mieć tak silnych i różnorodnych haseł, jak ktoś, kto używa menedżera haseł. Nie używanie menedżera haseł jest jak odmowa korzystania z kalkulatora i rozwiązywanie wszystkich problemów matematycznych od ręki; nie ma dobrego powodu, aby zrezygnować z korzystania z kalkulatora i nie ma żadnego powodu, aby trzymać się w głowie żonglowania hasłami, gdy są lepsze alternatywy.

Czy używasz LastPass , KeePass lub inny szanowany menedżer haseł, który integruje się z twoją przeglądarką internetową (a tym samym zmniejsza twój opór przed jego używaniem), będziesz mieć system, który pozwoli ci używać niezwykle silnych i unikalnych haseł dla każdego odrębnego logowania.

Przeszukaj pocztę e-mail, aby znaleźć przypomnienia o rejestracji. Nie będzie trudno zapamiętać często używane dane logowania, takie jak Facebook i Twój bank, ale prawdopodobnie istnieją dziesiątki usług związanych z nakładaniem wydatków, do których możesz nawet nie pamiętać, że używasz poczty e-mail do logowania.

Używaj wyszukiwań słów kluczowych, takich jak „witaj w”, „resetuj”, „odzyskiwanie”, „weryfikuj”, „hasło”, „nazwa użytkownika”, „login”, „konto” i kombinacji takich jak „resetuj hasło” lub „weryfikuj konto” . Ponownie wiemy, że jest to kłopotliwe, ale gdy już to zrobisz z menedżerem haseł u swojego boku, masz główną listę wszystkich swoich kont i nigdy więcej nie będziesz musiał szukać słów kluczowych.

Używaj silnych haseł. Jeśli używasz dobrego menedżera haseł, nie będzie to nawet problemem. Na przykład LastPass ma wbudowany generator haseł. Wystarczy jedno kliknięcie, aby wygenerować hasło, takie jak „Myy0vNncg6dlYrbhVjo1”; dodaj kolejne kliknięcie i łatwo skojarzysz to niezwykle silne hasło z kontem.

Jeśli nie używasz menedżera haseł, nadal istnieje kilka sztywnych i szybkich zasad, których powinieneś przestrzegać, jeśli chodzi o ręczne generowanie silnych haseł:

- Hasła powinny być zawsze dłuższe niż minimum, na które pozwala usługa . Jeśli dana usługa pozwala na hasła od 6 do 20 znaków, wybierz najdłuższe hasło, jakie pamiętasz.

- Nie używaj słów ze słownika jako części hasła . Twoje hasło powinno nigdy być tak proste, że tylko pobieżne skanowanie z plikiem słownika mogłoby to ujawnić. Nigdy nie podawaj swojego imienia i nazwiska, części loginu lub adresu e-mail ani innych łatwych do zidentyfikowania elementów, takich jak nazwa firmy lub nazwa ulicy. Unikaj także używania popularnych kombinacji klawiszy, takich jak „qwerty” lub „asdf”, jako części hasła.

- Używaj haseł zamiast haseł . Jeśli nie używasz menedżera haseł do zapamiętywania naprawdę losowych haseł (tak, zdajemy sobie sprawę, że naprawdę zastanawiamy się nad używaniem menedżera haseł), możesz zapamiętać silniejsze hasła, zamieniając je w hasła. Na przykład dla swojego konta Amazon możesz utworzyć łatwe do zapamiętania hasło „Uwielbiam czytać książki”, a następnie zamienić je na hasło typu „! Luv2ReadBkz”. Jest łatwy do zapamiętania i dość silny.

Praktykuj dobre hasło - higiena idź naprzód

Naprawdę łatwo jest wrócić do złych nawyków, gdy minie szok związany z naruszeniem bezpieczeństwa. Nazwij to efektem dentysty: nitkujesz i szczotkujesz jak szalony przed dentystą, obiecujesz sobie, że po wizycie będziesz nitkować i szczotkować, a trzy tygodnie później zasypiasz na kanapie, obserwując Archera z ustami pełnymi gumowatych misiów .

Pozostawanie na szczycie zarządzania hasłami jest ważne, a jeśli jest to zrobione poprawnie, chroni Cię przed męką związaną z koniecznością ponownego naprawiania hasła (lub, co gorsza, utratą znacznych sum pieniędzy lub wciągnięciem w walkę prawną z powodu tego, co zostało zrobione z Twoim przejęte konto). Oto, co musisz zrobić, aby kontynuować korzystanie ze starych i nowych kont:

Zawsze używaj unikalnego hasła dla każdej usługi. Pomyśl o tej polityce jak o systemach gaszenia ognia w każdym pomieszczeniu w budynku. Jeśli Lab 223 zapali się, nie zabierze ze sobą całej konstrukcji. Jeśli ktoś włamie się na odwiedzaną przez Ciebie witrynę z grami, nie będzie miał również dostępu do Twojego adresu e-mail (ani żadnych innych danych logowania powiązanych z Twoim adresem e-mail).

Zmień swoje hasła. Nie bądź odporny na zmianę haseł. Jeśli często używasz poczty e-mail w publicznych punktach Wi-Fi, kafejkach internetowych itp., Musisz ją często zmieniać, ponieważ używasz jej w miejscach, w których można ją łatwo podsłuchać, zarejestrować klucz lub w inny sposób złamać. Jeśli korzystasz z głównego menedżera haseł, proces ten jest mniej bolesny, ponieważ tak naprawdę musisz pamiętać tylko silne hasło dla menedżera haseł i silne hasło do swojego adresu e-mail (wszystkim innym może zarządzać menedżer haseł).

Nie przechowuj swoich haseł w niezabezpieczony sposób. Jakkolwiek przechowujesz swoje hasła, nie przechowuj ich w niebezpieczny sposób. Jeśli zapiszesz je na notebooku, zamknij go w sejfie przeciwpożarowym. Jeśli przechowujesz je w menedżerze haseł, użyj bardzo bezpiecznego hasła dla tego menedżera. Jeśli przechowujesz je na swoim komputerze w dokumencie tekstowym, musisz zaszyfrować ten dokument tekstowy, a nie po prostu pozostawić go w folderze Moje dokumenty. Twoja lista haseł, jakkolwiek jest przechowywana, jest paszportem do Twojego cyfrowego życia.

Nie przesyłaj haseł w sposób niezabezpieczony. Jest to kombinacja poprzedniej zasady i następnej. Nie wysyłaj do siebie zwykłego pliku tekstowego ze swoimi hasłami. Jest to odpowiednik zapisywania haseł na pocztówce i wysyłania ich pocztą. Każdy, kto dotknie kartki pocztowej podczas przesyłania, może z łatwością odczytać hasła. Nigdy nie wysyłaj haseł w wiadomościach e-mail ani wiadomościach błyskawicznych z jakiegokolwiek powodu.

Nie udostępniaj swojego hasła. Oprócz tego, że nie udostępniasz swojego hasła między usługami, nie udostępniaj swoich haseł innym osobom. Twoi znajomi nie muszą znać Twojego hasła, Twój szef nie musi znać Twojego hasła, żaden legalny pracownik firmy z Google czy Bank of America nigdy nie zadzwoni do Ciebie ani nie wyśle e-maila z prośbą o podanie hasła. Domyślnym podejściem do udostępniania haseł powinno być zawsze „Nie”.

W tym momencie, jeśli postępujesz zgodnie ze wskazówkami, masz zestaw unikalnych, silnych i dobrze zarządzanych haseł. Masz jedno ostatnie zadanie. Otwórz listę kontaktów i wyślij e-maila do wszystkich osób, do których wcześniej wysłałeś spam z wiadomościami „Pomocy, utknąłem w Londynie i nie mam pieniędzy…” i wyślij im e-mail z linkiem do tego artykułu. Istnieje duża szansa, że tak jak Ty, są one jednym złym oderwaniem się od koszmaru hasła.