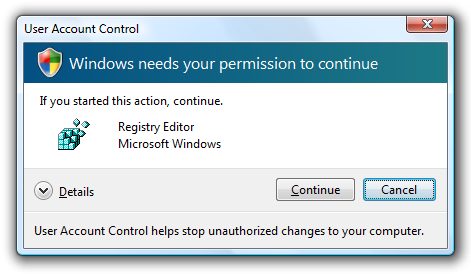

Masz więc program antywirusowy chroniący Twój system, działa zapora sieciowa, wszystkie wtyczki przeglądarki są aktualne i nie brakuje żadnych poprawek zabezpieczeń. Ale skąd możesz mieć pewność, że twoja obrona działa tak dobrze, jak myślisz?

Te narzędzia mogą być również szczególnie przydatne, jeśli próbujesz szybko określić, jak bezpieczny jest komputer innej osoby. Mogą pokazać, ile podatnego oprogramowania zainstalował komputer.

Przetestuj swój program antywirusowy

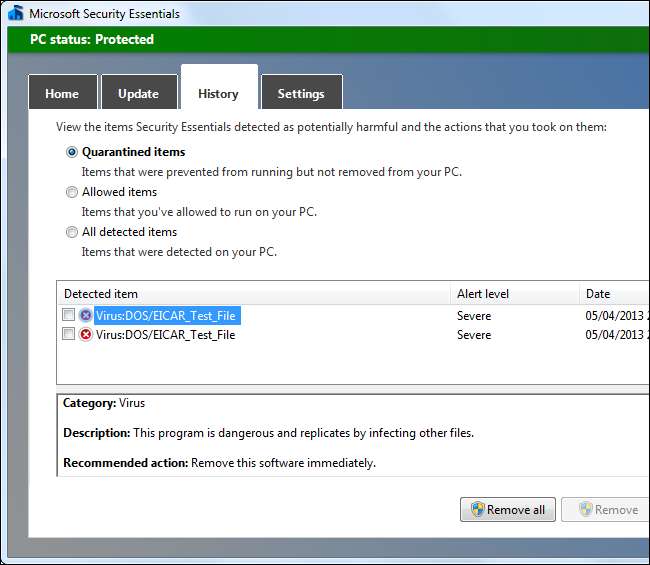

Nie, nie zalecamy pobierania wirusa do testowania programu antywirusowego - to przepis na katastrofę. Jeśli kiedykolwiek zechcesz przetestować swoje oprogramowanie antywirusowe, możesz skorzystać z pliku testowego EICAR. Plik testowy EICAR nie jest rzeczywistym wirusem - to tylko plik tekstowy zawierający ciąg nieszkodliwego kodu, który wypisuje tekst „EICAR-STANDARD-ANTIVIRUS-TEST-FILE!” jeśli uruchomisz go w DOS. Jednak wszystkie programy antywirusowe są przeszkolone, aby rozpoznawać plik EICAR jako wirusa i odpowiadać na niego tak, jak reagowałyby na rzeczywistego wirusa.

Możesz użyć pliku EICAR, aby przetestować skaner antywirusowy w czasie rzeczywistym i upewnić się, że będzie przechwytywał nowe wirusy, ale można go również używać do testowania innych typów ochrony antywirusowej. Na przykład, jeśli tak uruchamianie oprogramowania antywirusowego na serwerze pocztowym Linux i chcesz sprawdzić, czy działa prawidłowo, możesz wysłać plik EICAR przez serwer pocztowy i upewnić się, że został przechwycony i poddany kwarantannie.

Uwaga: ważne jest, aby przetestować i upewnić się, że wszystkie zabezpieczenia są poprawnie skonfigurowane i działają poprawnie, ale nie może to zagwarantować, że program antywirusowy złapie każdy nowy wirus. Ponieważ każdego dnia pojawiają się nowe wirusy, warto zachować czujność podczas pobierania.

Możesz pobrać plik testowy EICAR z witryny stronę internetową EICAR . Możesz jednak również utworzyć własny plik testowy EICAR, otwierając edytor tekstu (taki jak Notatnik), kopiując i wklejając następujący tekst do pliku, a następnie zapisując go:

X5O! P% @ AP [4 \ PZX54 (P ^) 7CC) 7} $ EICAR-STANDARD-ANTIVIRUS-TEST-FILE! $ H + H *

Twój program antywirusowy powinien reagować tak, jakbyś właśnie stworzył prawdziwego wirusa.

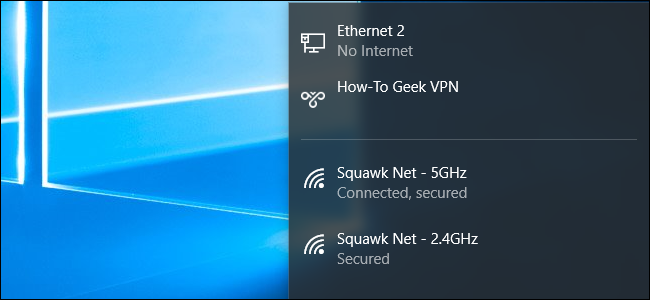

Port Skanuj swoją zaporę

Jeśli jesteś za routerem, funkcja translacji adresów sieciowych (NAT) routera skutecznie działa jak zapora ogniowa , uniemożliwiając innym komputerom w Internecie łączenie się z Twoim komputerem. Aby upewnić się, że oprogramowanie Twojego komputera jest chronione przed Internetem - za pomocą routera NAT lub zapory programowej, jeśli komputer jest podłączony bezpośrednio do Internetu - możesz użyć ShieldsUP! testowa witryna internetowa . Wykona skanowanie portu twojego adresu IP, określając, czy porty pod twoim adresem są otwarte, czy zamknięte. Chcesz, aby porty były zamknięte, aby chronić potencjalnie wrażliwe usługi przed środowiskiem dzikiego zachodu w otwartym Internecie.

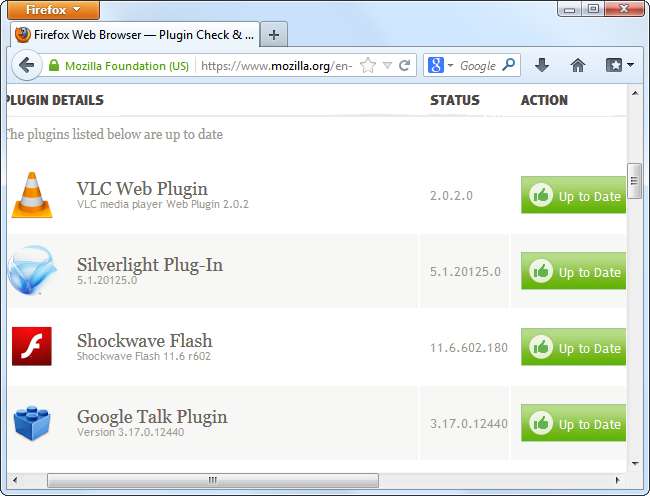

Sprawdź wtyczki przeglądarki

Wtyczki do przeglądarek są obecnie najpowszechniejszym wektorem ataku - są to programy takie jak Java, Flash i czytnik PDF firmy Adobe. Jeśli chcesz zachować bezpieczeństwo w Internecie, upewnij się, że zawsze masz najnowsze i najbardziej aktualne wersje wszystkich wtyczek przeglądarki.

Witryna internetowa Mozilla Plugin Check jest do tego szczególnie dobry. Został stworzony przez Mozillę, ale działa nie tylko w Firefoksie. Działa również w Chrome, Safari, Opera i Internet Explorer.

Jeśli masz nieaktualne wtyczki, zaktualizuj je do najnowszych, bezpiecznych wersji. Jeśli w ogóle masz zainstalowaną Javę, powinieneś po prostu Odinstaluj to teraz - Lub przynajmniej wyłączyć wtyczkę przeglądarki . Java jest stale zalewana luki dnia zerowego i wydaje się, że większość czasu jest narażona na ataki.

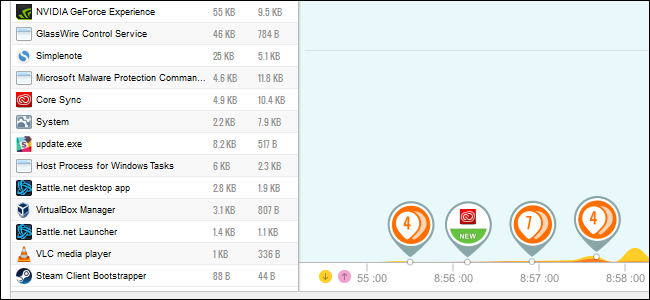

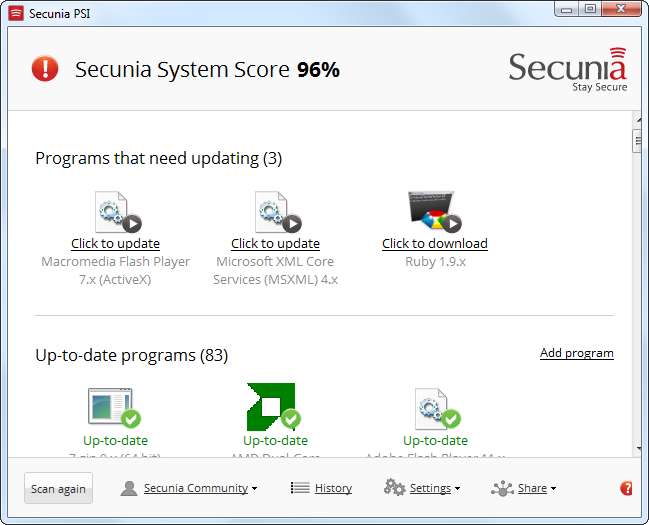

Wyszukaj oprogramowanie podatne na atak

W systemach operacyjnych z centralne repozytoria oprogramowania (np. Linux) lub w sklepach z aplikacjami (np. iOS, Android i nowoczesne środowisko Windows 8), łatwo jest stwierdzić, że wszystkie Twoje aplikacje są aktualne i zawierają najnowsze wydane poprawki zabezpieczeń. Wszystko jest obsługiwane przez jedno narzędzie, które aktualizuje je automatycznie. Pulpit systemu Windows nie ma tego luksusu.

Secunia, firma zajmująca się bezpieczeństwem IT, opracowuje bezpłatną aplikację o nazwie Inspektor oprogramowania osobistego Secunia aby w tym pomóc. Po zainstalowaniu Secunia PSI skanuje oprogramowanie zainstalowane na komputerze i identyfikuje wszelkie nieaktualne, potencjalnie podatne na ataki programy na komputerze. Nie zawiera informacji o każdym oprogramowaniu, jakie kiedykolwiek stworzono dla systemu Windows, ale pomaga zidentyfikować oprogramowanie, które należy zaktualizować.

Oczywiście to nie obejmuje wszystkiego. Nie ma sposobu, aby zapewnić, że Twój program antywirusowy wyłapie wszystkie wirusy, jakie kiedykolwiek stworzono - tak się nie stanie, ponieważ żaden program antywirusowy nie jest doskonały. Nie ma sposobu, aby upewnić się, że nie padniesz ofiarą wyłudzanie informacji lub inny atak socjotechniczny. Ale te narzędzia pomogą Ci przetestować niektóre z najważniejszych mechanizmów obronnych i upewnić się, że są gotowe na atak.

Źródło zdjęcia: David Stanley na Flickr