Uwierzytelnianie dwuskładnikowe zabezpiecza Twoje konta kodem oprócz hasła. Nie możesz wejść bez kodu wysłanego na Twój telefon. Ale co się stanie, jeśli zgubisz lub zresetujesz telefon? Jeśli nie zaplanujesz metody odzyskiwania z wyprzedzeniem, możesz trwale utracić dostęp do swoich kont.

Oto, co powinieneś zrobić teraz aby upewnić się, że nie zostaniesz zablokowany w przyszłości.

Wydrukuj kody zapasowe i przechowuj je w bezpieczny sposób

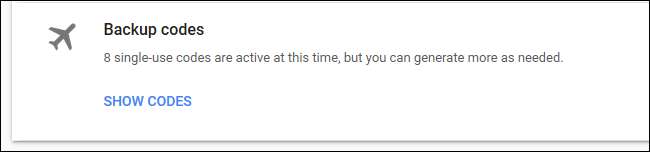

Oto najważniejsza rzecz, którą powinieneś zrobić: wydrukuj „kody zapasowe” dla wszystkich swoich kont i przechowuj je w bezpiecznym miejscu. Kody te pozwolą Ci odzyskać dostęp do konta, jeśli kiedykolwiek stracisz metodę uwierzytelniania dwuskładnikowego w przyszłości. Przechowuj je w bezpiecznym miejscu.

Po skonfigurowaniu uwierzytelniania dwuskładnikowego na koncie witryna ta często prosi o wydrukowanie kodów zapasowych, aby mieć pewność, że nigdy nie stracisz dostępu. Jeśli nie wydrukowałeś żadnych kodów zapasowych podczas konfigurowania uwierzytelniania dwuetapowego, zrób to teraz, póki nadal masz dostęp do konta.

W przypadku konta Google te kody zapasowe działają tylko raz, dzięki czemu każdy, kto przechwyci kod, nie będzie mógł później zalogować się na Twoje konto. Jeśli zabraknie Ci kodów, wygeneruj więcej. Możesz wydrukować kody zapasowe dla swojego konta Google pod adresem stronę ustawień weryfikacji dwuetapowej . Jeśli skonfigurowałeś uwierzytelnianie dwuskładnikowe dla innych witryn, zaloguj się na swoje konto w tej witrynie i poszukaj informacji o kodach zapasowych w ustawieniach uwierzytelniania dwuskładnikowego.

Użyj Authy (lub wykonaj kopię zapasową danych dwuskładnikowych)

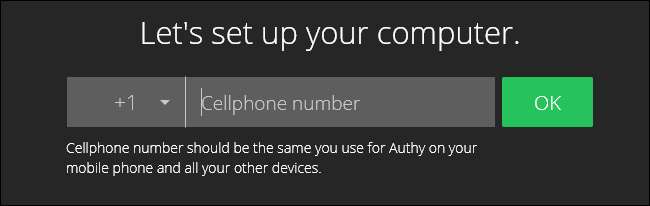

Jeśli chodzi o uwierzytelnianie dwuskładnikowe, wolimy aplikację Authy do Google Authenticator lub SMS. Authy umożliwia synchronizację tokenów dwuskładnikowych między urządzeniami. Gdy otrzymasz nowy telefon, możesz łatwo przenieść do niego swoje dane. Możesz też udostępniać dane między telefonem a tabletem. Authy jest kompatybilne z Google Authenticator i działa wszędzie tam, gdzie używasz Google Authenticator.

Pomimo tych funkcji synchronizacji, Authy jest nadal bezpieczne, o ile używasz go prawidłowo. Może tworzyć kopie zapasowe tokenów online, aby ich nie utracić, ale te kopie zapasowe są zaszyfrowane za pomocą hasła, które podasz, aby inne osoby nie miały do nich dostępu. Możesz także włączyć lub wyłączyć funkcję synchronizacji wielu urządzeń, więc możesz ją po prostu włączyć, gdy chcesz dodać nowe urządzenie, a następnie je wyłączyć. Ale ta funkcja tworzenia kopii zapasowych może pomóc Ci w razie problemów, jeśli kiedykolwiek stracisz dostęp do swoich tokenów.

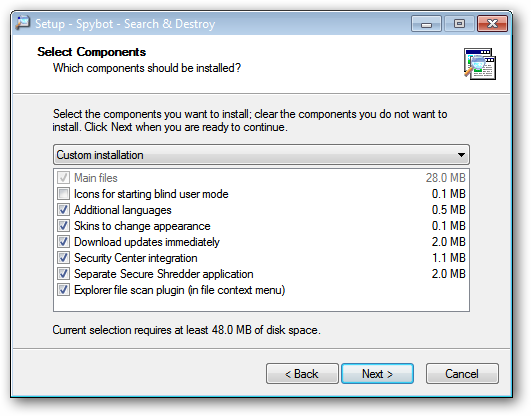

Google Authenticator nie umożliwia łatwego przenoszenia tokenów na nowy telefon. Jeśli jednak używasz Androida i wolisz Google Authenticator, możesz utworzyć kopię zapasową danych aplikacji Google Authenticator przy użyciu Titanium Backup i przywróć go na innym telefonie. To wymaga dostęp do roota .

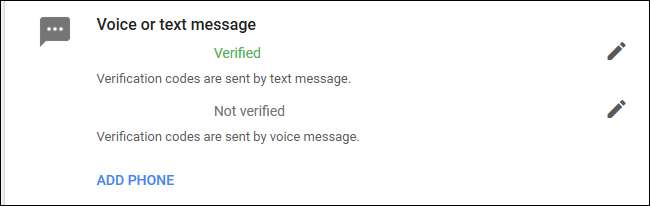

Potwierdź swój powiązany numer telefonu komórkowego

Wiele witryn internetowych, w których używasz uwierzytelniania dwuetapowego, umożliwia również podanie numeru telefonu komórkowego (lub stacjonarnego). Mogą wysłać Ci wiadomość tekstową (lub połączenie głosowe) z kodem odzyskiwania, którego możesz użyć do zastąpienia dwuetapowego uwierzytelniania i odzyskania dostępu do konta, jeśli nie możesz uzyskać w zwykły sposób.

Pamiętaj, aby sprawdzić numer telefonu powiązany z kontami. Jeśli na koncie nie ma zapisanego Twojego aktualnego numeru, nie możesz użyć tego numeru telefonu, aby odzyskać dostęp. Jeśli otrzymasz nowy numer telefonu, pamiętaj, aby zaktualizować go o używane usługi, aby nie stracić dostępu do kont.

Nawet usługi zapewniające kody zapasowe pozwolą Ci połączyć numer telefonu, zapewniając, że istnieje wiele różnych sposobów uzyskania dostępu do zablokowanego konta, jeśli kiedykolwiek zajdzie taka potrzeba. Podobnie jak w przypadku kodów zapasowych, opcje te znajdziesz na stronie dwuetapowego uwierzytelniania konta. Na przykład w przypadku konta Microsoft ta opcja jest dostępna w stronę ustawień zabezpieczeń konta .

Upewnij się, że masz powiązany adres e-mail

Niektóre usługi umożliwiają również usunięcie uwierzytelniania dwuskładnikowego za pośrednictwem łącza potwierdzającego lub kodu przesłanego pocztą e-mail na powiązany adres e-mail. Upewnij się, że wszystkie adresy e-mail zapisane na Twoich kontach są aktualne. Jeśli usługa jest połączona z Twoim głównym kontem e-mail, będzie to proste. Jeśli jednak usługa jest głównym kontem e-mail, możesz ustawić dla niej oddzielny zapasowy adres e-mail - na wszelki wypadek.

Powinieneś regularnie logować się na dowolne adresy e-mail, ponieważ firmy takie jak Microsoft, Google i Yahoo zastrzegają sobie prawo do usuwania „nieaktywnych” kont e-mail, na które nie logujesz się regularnie. Nie chciałbyś stwierdzić, że Twój adres e-mail był nieprawidłowy lub już nie istnieje, jeśli potrzebujesz go do odzyskania konta.

Sprawdź swoje dane osobowe

Upewnij się również, że wszystkie dane osobowe podane w witrynach, z którymi korzystasz z uwierzytelniania dwuskładnikowego, są prawidłowe. Na przykład możesz zostać poproszony o potwierdzenie odpowiedzi na wszelkie wcześniej skonfigurowane pytania bezpieczeństwa, wyrecytowanie daty urodzin w takiej postaci, w jakiej widnieje na Twoim koncie, lub potwierdzenie wszelkich innych danych osobowych przechowywanych w usłudze. Jeśli podałeś usłudze błędne informacje, ponieważ nie chciałeś wtedy udostępniać swoich prawdziwych danych osobowych, możesz wrócić i poprawić je.

Zawsze miej plan tworzenia kopii zapasowych podczas korzystania z uwierzytelniania dwuskładnikowego. Jeśli pominiesz drukowanie kodów zapasowych, a telefon zostanie skradziony i nie będziesz mógł wygenerować kodów ani uzyskać kodu odzyskiwania w wiadomości tekstowej, możesz mieć kłopoty.

Źródło zdjęcia: selinofoto /Shutterstock.com.