Autenticação de dois fatores protege suas contas com código, além de sua senha. Você não pode entrar sem o código enviado para o seu telefone. Mas o que acontece se você perder ou redefinir seu telefone? Se você não planejar seu método de recuperação com antecedência, poderá perder permanentemente o acesso às suas contas.

Aqui está o que você deve fazer agora mesmo para se certificar de que você não será bloqueado no futuro.

Imprima seus códigos de backup e armazene-os com segurança

Aqui está a coisa mais importante que você deve fazer: imprimir os "códigos de backup" para todas as suas contas e armazená-los em um lugar seguro. Esses códigos permitirão que você recupere o acesso à sua conta caso perca o método de autenticação de dois fatores no futuro. Mantenha-os em um local seguro.

Quando você configura a autenticação de dois fatores para uma conta, esse site geralmente pede que você imprima códigos de backup para garantir que você nunca perca o acesso. Se você não imprimiu nenhum código de backup ao configurar a autenticação em duas etapas, deverá fazê-lo agora, enquanto ainda tem acesso à conta.

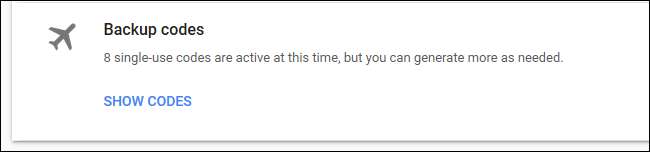

Para uma conta do Google, esses códigos de backup funcionam apenas uma vez cada, garantindo que qualquer pessoa que intercepte o código não possa fazer login em sua conta com ele depois. Se você ficar sem códigos, certifique-se de gerar mais alguns. Você pode imprimir códigos de backup para sua conta do Google em a página de configurações da verificação em duas etapas . Se você configurou a autenticação de dois fatores para qualquer outro site, faça login em sua conta no site e procure informações sobre os códigos de backup nas configurações de autenticação de dois fatores.

Use o Authy (ou faça backup de seus dados de dois fatores)

RELACIONADOS: Como configurar o Authy para autenticação de dois fatores (e sincronizar seus códigos entre dispositivos)

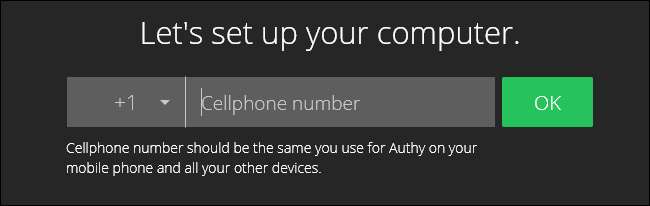

Quando se trata de autenticação de dois fatores, preferimos o aplicativo Authy para o Google Authenticator ou SMS. Authy permite que você sincronize seus tokens de dois fatores entre seus dispositivos. Quando você adquire um novo telefone, pode facilmente transferir seus dados para ele. Ou você pode compartilhar os dados entre um telefone e um tablet. Authy é compatível com o Google Authenticator e funciona em qualquer lugar em que você usasse o Google Authenticator também.

Apesar desses recursos de sincronização, o Authy ainda é seguro, contanto que você o use corretamente. Ele pode fazer backup de seus tokens online para que você não os perca, mas esses backups são criptografados com uma senha que você fornece para que outras pessoas não possam acessá-los. Você também pode ativar ou desativar o recurso de sincronização de vários dispositivos, para que você possa apenas ativá-lo sempre que quiser adicionar um novo dispositivo e desativá-lo posteriormente. Mas esse recurso de backup pode ajudá-lo a se livrar de problemas caso perca o acesso aos seus tokens.

O Google Authenticator não oferece uma maneira de mover facilmente seus tokens para um novo telefone. Mas, se estiver usando Android e preferir o Google Authenticator, você pode criar uma cópia de backup dos dados do aplicativo Google Authenticator usando Titanium Backup e restaure-o em outro telefone. Isto exige acesso root .

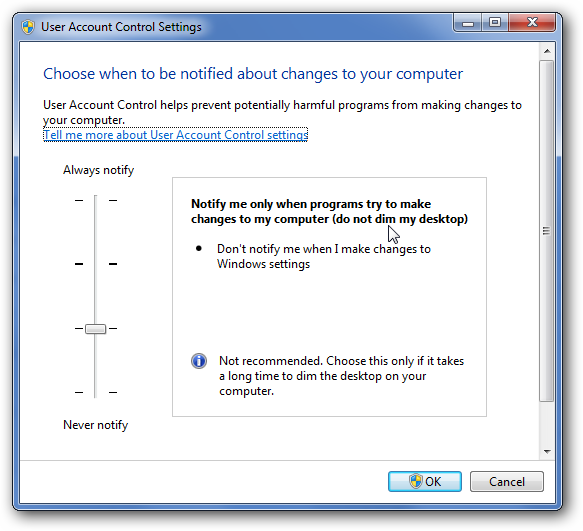

Confirme o seu número de celular vinculado

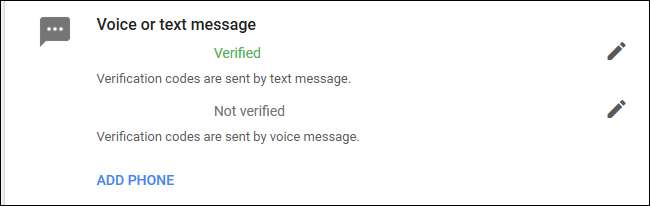

Muitos sites onde você usa autenticação em duas etapas também permitem que você forneça um número de telefone celular (ou fixo). Eles podem enviar a você uma mensagem de texto (ou chamada de voz) com um código de recuperação, e você pode usá-lo para substituir a autenticação em duas etapas e recuperar o acesso à sua conta, se não conseguir fazer da maneira usual.

Certifique-se de verificar o número de telefone vinculado às suas contas. Se uma conta não tiver seu número atual registrado, você não poderá usar esse número de telefone para recuperar o acesso. Se você obtiver um novo número de telefone, certifique-se de atualizá-lo com os serviços que você usa para não ter suas contas bloqueadas.

Até mesmo os serviços que fornecem códigos de backup permitirão que você vincule um número de telefone, garantindo que haja várias maneiras diferentes de obter acesso à sua conta bloqueada, se precisar. Assim como acontece com os códigos de backup, você encontrará essas opções na página de autenticação em duas etapas da conta. Por exemplo, para uma conta da Microsoft, esta opção está disponível em a página de configurações de segurança da conta .

Certifique-se de ter um endereço de e-mail vinculado

Alguns serviços também permitem que você remova a autenticação de dois fatores por meio de um link de confirmação ou código enviado por e-mail para um endereço de e-mail vinculado. Certifique-se de que todos os endereços de e-mail registrados em suas contas sejam atualizados. Se o serviço estiver vinculado à sua conta de e-mail principal, isso será simples. Mas, se o serviço for sua conta de e-mail principal, você pode querer configurar um endereço de e-mail de backup separado para ela - só para garantir.

Você deve fazer login em qualquer endereço de e-mail regularmente, já que empresas como Microsoft, Google e Yahoo se reservam o direito de excluir contas de e-mail “inativas” que não estejam conectadas regularmente. Você não gostaria de descobrir que seu endereço de e-mail estava incorreto ou não existe mais se precisar dele para recuperar sua conta.

Verifique suas informações pessoais

Você também deve garantir que todas as informações pessoais fornecidas aos sites com os quais usa autenticação de dois fatores estejam corretas. Por exemplo, pode ser solicitado que você confirme as respostas a quaisquer perguntas de segurança configuradas anteriormente, recite o aniversário conforme aparece em sua conta ou confirme qualquer outra informação pessoal que o serviço tenha em arquivo. Se você forneceu informações erradas ao serviço porque simplesmente não queria compartilhar seus dados pessoais reais no momento, pode querer voltar e corrigi-los.

Sempre tenha um plano de backup ao usar a autenticação de dois fatores. Se você pular a impressão de códigos de backup e seu telefone for roubado para que você não possa gerar códigos ou obter um código de recuperação por mensagem de texto, você pode ter problemas.

Crédito da imagem: selinofoto /Shutterstock.com.