Raz w tygodniu zagłębiamy się w pudełku ze wskazówkami i dzielimy się niektórymi ze znalezionych tam klejnotów. W tym tygodniu zastanawiamy się, jak łatwo wygenerować bezpieczne hasła za pomocą osobistego algorytmu, zaktualizować renderowanie czcionek w systemie Windows i skuteczniej zarządzać wolumenem Androida.

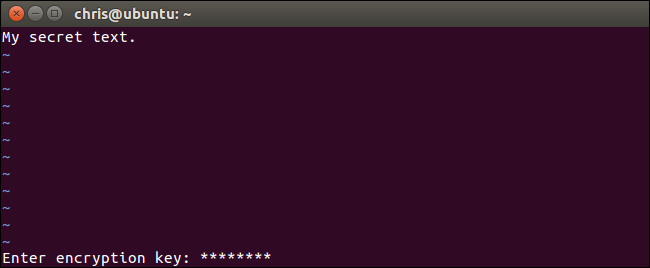

Generuj bezpieczne hasła za pomocą osobistego algorytmu

Pat pisze, podając następującą wskazówkę dotyczącą generowania bezpiecznych, ale łatwych do zapamiętania haseł przy użyciu osobistego algorytmu:

Od wieków obserwuję, jak ludzie ciągle mówią, jak zapamiętywać hasła i jak sobie z tym radzą. Podczas gdy niektórzy je odrzucają… inni używają programów lub arkuszy kalkulacyjnych… podczas gdy inni używają ściśle tajnych metod, których nigdy nie ujawniają. Dla siebie zawsze stosowałem bardzo prostą metodę, którą wymyśliłem dla siebie. Dzięki temu mogę mieć inne hasło do każdej witryny i nigdy nie zapomniałem (ani nie zapisałem) żadnej z nich. Nazywam to metodą PATS (hasła są takie proste). Oto, jak to działa, ale możesz go zmodyfikować zgodnie z własnym stylem.

Po pierwsze, mam standardowe hasło, którego używam od początku czasu iw tym przykładzie powiemy, że jest to połączenie mojego imienia i adresu. Mam na imię Pat, a mój adres to 3245. Po połączeniu tych danych otrzymuję pat3245 jako hasło podstawowe. Teraz, kiedy wchodzę na stronę wymagającą hasła, łączę hasło „BASE” z czymś z tej strony. Powiedzmy, że utworzę hasło dla https://www.howtogeek.com . Łączę swoje hasło podstawowe z trzema literami z adresu URL witryny, w tym przypadku „how to geek” staje się „htg” i dodaję to do mojej bazy jako nowe hasło. Teraz biorąc htg i łącząc go z moją bazą, otrzymuję htgpat3245.

Ale mogę też przenosić rzeczy w kilku różnych odmianach tego, co pokaże poniżej. Mogę umieścić htg z „how to geek” w środku mojego hasła podstawowego, aby utworzyć pathtg3245 lub umieścić go na końcu hasła podstawowego, aby utworzyć pat3216htg. Dzięki temu mogę mieć hasło do każdej witryny, które jest inne. Jeśli pójdę do www.discovercard.com , Mogę użyć dc (Discovercard) plus moja baza (pat3245) i utworzyć hasło dcpat3245 lub patdc3245 lub pat3245dc. Możesz wymyślić swój własny schemat, a ja mam swój własny, którego nie mogę ujawnić, ale masz pomysł.

Stosuję tę metodę od wieków i nigdy mnie nie zawiodła. Mam inne hasło do wszystkich moich kart kredytowych i bankowości. Gdyby ktoś wszedł do mojej karty Discover i spróbował użyć tego samego hasła do mojej bankowości, szybko by się rozczarował. Chociaż moja dokładna metoda nie jest tak prosta, jak ta, większość ludzi może użyć tego jako modelu i dodać do niego własny zwrot. Nazywam tę metodę metodą „PATS”, co oznacza hasła są takie proste ”.

Solidna wskazówka z odpowiednim akronimem? Zwycięstwo dookoła. Dzięki za napisanie w Pat! Twoja metoda jest świetnym i bezpiecznym środkiem między używaniem kilku identycznych haseł a przejściem na pełnię możliwości i posiadaniem LastPass lub KeePass generujących całkowicie losowe ciągi dla każdej witryny.

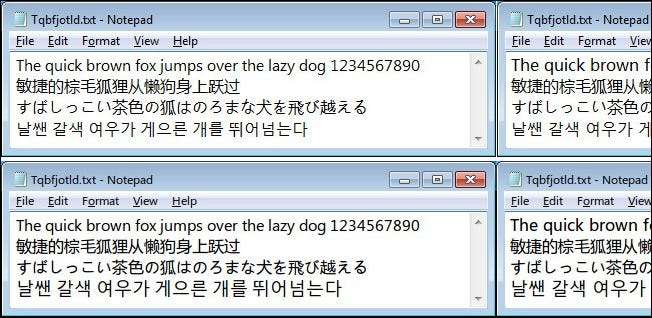

Zainstaluj alternatywny mechanizm renderowania czcionek systemu Windows

Cláudio pisze z następującą wskazówką:

Przez jakiś czas szukałem niezawodnego substytutu gdi ++. [Uwaga redaktora: gdi ++ było alternatywnym narzędziem do rasteryzowania / renderowania czcionek Windows Font, które od tamtej pory ma zaprzestał rozwoju ] Wczoraj w końcu trafiłem na dobrego zamiennika, gdipp . Jest to zaawansowany renderer czcionek, który przewyższa technologię Microsoft ClearType pod względem renderowania czcionek bardziej podobnego do Maca dla systemu i jego aplikacji. Działa zadziwiająco dobrze i może warto spróbować. Twoje zdrowie!

Dzięki za cynk Cláudio! Zastanawialiśmy się, co się stało z projektem gdi ++; dobrze jest widzieć, że ktoś przejął projekt i kontynuował pracę dr. Watsona.

Dla czytelników, którzy nie są pewni, czy chcą bawić się gdipp; sprawdź powyższy zrzut ekranu. Zasadniczo gdipp zastępuje domyślny silnik renderowania czcionek w systemie Windows i renderuje czcionki w podobny sposób, jak w systemie OS X i wielu dystrybucjach Linuksa. Używając gdipp, powinieneś zauważyć, że czcionki wydają się gładsze, mocniejsze i lepiej renderowane niż w domyślnym rendererze Windows (na powyższym zrzucie ekranu górny wiersz pokazuje Windows ClearType, a dolny wiersz pokazuje gdipp). Możesz czytaj więcej tutaj .

AudioMananger Micro zarządza dźwiękiem w systemie Android

Tony pisze z następującą wskazówką dotyczącą zarządzania dźwiękiem w systemie Android:

Po tym, jak byłem zawstydzony głośnym dźwiękiem na moim telefonie z Androidem o jeden raz za dużo (głośna muzyka z gry w bibliotece, uruchamianie alertów alarmowych w złym czasie itp.) W końcu coś z tym zrobiłem i zainstalowałem AudioManager . Możesz zarządzać dźwiękiem w telefonie i tworzyć własne profile: utworzyłem profile dla biblioteki, zajęć, domu, spania i nie tylko. Teraz nie muszę się zastanawiać, czy poprawnie skonfigurowałem wszystkie ustawienia dla zajęć, czy też włączyłem dzwonek, gdy jestem w domu. To jest zajebiste. Nie mogę uwierzyć, że to nie była pierwsza aplikacja, którą pobrałem, gdy dostałem Droida.

Szczerze mówiąc, nie możemy uwierzyć, że to nie była pierwsza pobrana przez nas aplikacja. Po twojej wskazówce wzięliśmy to na przejażdżkę i bardzo nam się podobało. Jeśli szukasz łatwego sposobu na tworzenie profili, jest to trudna aplikacja. Dzięki Tony!

Masz świetną wskazówkę, którą chcesz się podzielić? Napisz do nas e-mail na adres [email protected] i możesz po prostu zobaczyć swoją wskazówkę na pierwszej stronie.