Dat heb je vast wel eens gehoord public Wi-Fi is dangerous . Advies om dit te vermijden is bijna net zo wijdverbreid als openbare Wi-Fi zelf. Sommige van deze adviezen zijn achterhaald en openbare wifi is veiliger dan vroeger. Maar er zijn nog steeds risico's.

Is openbare wifi veilig of niet?

Dit is een ingewikkeld onderwerp. Het is waar dat browsen op openbare wifi veel veiliger en privéer is dan vroeger dankzij de wijdverbreide omarming van HTTPS op internet. Andere mensen op het openbare wifi-netwerk kunnen niet zomaar snuffelen in alles wat je doet. Man-in-the-middle-aanvallen zijn niet zo triviaal eenvoudig als vroeger.

Het EFF kwam onlangs naar voren aan de kant van het feit dat openbare wifi veilig is en schreef: “Er zijn genoeg dingen in het leven om je zorgen over te maken. U kunt ‘openbare wifi’ van uw lijst schrappen. "

Dat klinkt als verstandig advies. En het zou geweldig zijn als openbare wifi volkomen veilig was! We hebben zelf zeker openbare wifi gebruikt, en we maken ons er niet meer zo druk over als vroeger.

Maar als u ons vraagt of wifi volkomen veilig is, kunnen we dat niet zeggen. David Lindner bij Contrastbeveiliging schreef een contrapunt voor het argument van de EFF en wees op de risico's van kwaadaardige hotspots. De gemeenschap bij Hacker Nieuws had ook nogal wat gedachten over de gevaren van openbare wifi. We hebben geprobeerd de risico's hieronder uit te leggen.

Hier komt het op neer: willekeurige mensen zullen niet meer naar je activiteiten op openbare wifi snuffelen. Maar het zou mogelijk zijn dat een kwaadwillende hotspot een heleboel slechte dingen doet. Het gebruik van een VPN op een openbaar Wi-Fi-netwerk of het vermijden van openbare Wi-Fi ten gunste van uw mobiele datanetwerk is veiliger.

Waarom openbare wifi veiliger is dan ooit

De wijdverspreide HTTPS-codering op internet heeft het belangrijkste beveiligingsprobleem met openbare wifi opgelost. Voordat HTTPS wijdverspreid was, gebruikten de meeste websites niet-versleutelde HTTP. Wanneer u een standaardwebsite via HTTP op openbare Wi-Fi benaderde, konden andere mensen op het netwerk uw verkeer bekijken, de exacte webpagina bekijken die u aan het bekijken was en alle berichten en andere gegevens die u verstuurde volgen.

Erger nog, de openbare Wi-Fi-hotspot zelf zou een "man in the middle" -aanval kunnen uitvoeren, waardoor de naar u verzonden webpagina's worden gewijzigd. De hotspot kan elke webpagina of andere inhoud die via HTTP wordt geopend, wijzigen. Als u software via HTTP heeft gedownload, kan een kwaadwillende openbare Wi-Fi-hotspot u in plaats daarvan malware bezorgen.

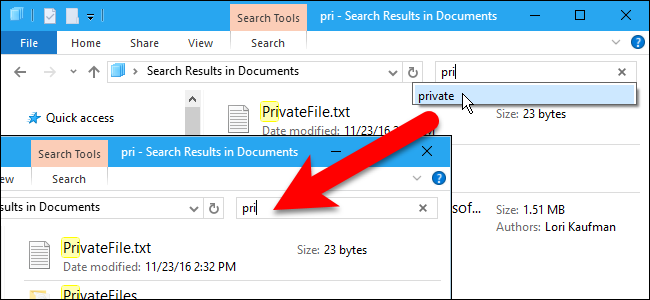

Nu is HTTPS wijdverbreid geworden, en webbrowsers merken traditionele HTTP-sites als 'niet veilig'. Als u verbinding maakt met een openbaar Wi-Fi-netwerk en websites opent via HTTPS, kunnen andere mensen op het openbare Wi-Fi-netwerk de domeinnaam zien van de site waarmee u bent verbonden (bijvoorbeeld howtogeek.com), maar dat is alles . Ze kunnen de specifieke webpagina die u bekijkt niet zien, en ze kunnen tijdens de overdracht zeker nergens mee knoeien op de HTTPS-site.

De hoeveelheid gegevens waar mensen naar kunnen snuffelen, is enorm gedaald, en het zou zelfs voor een kwaadaardig wifi-netwerk moeilijker zijn om met uw verkeer te knoeien.

VERWANT: Waarom zegt Google Chrome dat websites "niet veilig" zijn?

Enig snuffelen is nog steeds mogelijk

Hoewel openbare wifi nu veel meer privé is, is het nog steeds niet volledig privé. Als u bijvoorbeeld op internet surft, kunt u uiteindelijk op een HTTP-site terechtkomen. Een kwaadwillende hotspot zou met die webpagina kunnen hebben geknoeid toen deze naar u werd verzonden, en andere mensen op het openbare Wi-Fi-netwerk zouden uw communicatie met die site kunnen volgen: welke webpagina u erop bekijkt, de exacte inhoud van de webpagina die u bekijkt en eventuele berichten of andere gegevens die u uploadt.

Zelfs wanneer u HTTPS gebruikt, is er nog steeds een beetje snuffelpotentieel. Versleutelde DNS is nog niet wijdverspreid, dus andere apparaten in het netwerk kunnen de DNS-verzoeken . Wanneer u verbinding maakt met een website, maakt uw apparaat via het netwerk contact met de geconfigureerde DNS-server en vindt het het IP-adres dat met een website is verbonden. Met andere woorden: als u verbinding heeft met een openbaar wifi-netwerk en op internet surft, kan iemand anders in de buurt controleren welke websites u bezoekt.

However, snooper wouldn’t be able to see the specific web pages you were loading on that HTTPS site. For example, they’d know that you were connected to howtogeek.com but not which article you were reading. They would also be able to see some other information, such as the amount of data being transferred back and forth—but not the contents of the data.

There Are Still Security Risks on Public Wi-Fi

Er zijn ook andere potentiële beveiligingsrisico's verbonden aan openbare wifi.

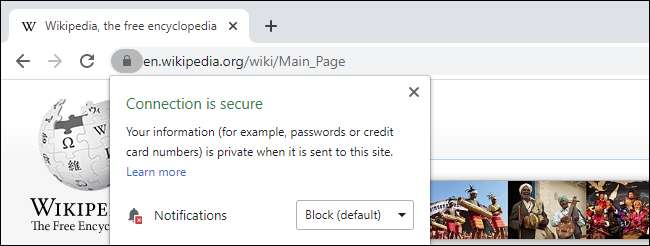

Een kwaadwillende Wi-Fi-hotspot kan u doorverwijzen naar kwaadwillende websites. Als u verbinding maakt met een kwaadaardige Wi-Fi-hotspot en probeert verbinding te maken met bankofamerica.com, kan deze u doorsturen naar het adres van een phishing-site die zich voordoet als uw echte bank. De hotspot zou een "man in the middle-aanval" kunnen uitvoeren, de echte bankofamerica.com laden en u een kopie ervan via HTTP presenteren. Wanneer u zich aanmeldt, stuurt u uw inloggegevens naar de kwaadwillende hotspot, die ze kan vastleggen.

Die phishing-site zou geen HTTPS-site zijn, maar zou u de HTTP echt opmerken in de adresbalk van uw browser? Technieken zoals HTTP Strict Transport Security ( HSTS ) laten websites webbrowsers vertellen dat ze alleen verbinding moeten maken via HTTPS en nooit HTTP moeten gebruiken, maar niet elke website maakt daar gebruik van.

Apps kunnen in het algemeen ook een probleem zijn: valideren alle apps op uw smartphone certificaten correct? Is elke toepassing op uw computer geconfigureerd om gegevens via HTTPS op de achtergrond over te dragen, of gebruiken sommige toepassingen automatisch HTTP? In theorie zouden applicaties certificaten correct moeten valideren en HTTP moeten vermijden ten gunste van HTTPS. In de praktijk zou het moeilijk zijn om te bevestigen dat elke app zich correct gedraagt.

Andere apparaten op het netwerk kunnen ook een probleem zijn. Als u bijvoorbeeld een computer of ander apparaat met niet-gepatchte beveiligingslekken gebruikt, kan uw apparaat worden aangevallen door andere apparaten in het netwerk. Daarom worden Windows-pc's meegeleverd een firewall standaard ingeschakeld en waarom die firewall beperkter is wanneer u Windows vertelt waarmee u bent verbonden openbare Wi-Fi in plaats van een privé Wi-Fi-netwerk . Als u de computer vertelt dat u bent verbonden met een privénetwerk, worden uw gedeelde netwerkmappen mogelijk beschikbaar gemaakt voor andere computers op het openbare wifi-netwerk.

Hoe u zich toch kunt beschermen

Hoewel openbare wifi veiliger en privéer is dan vroeger, is het beveiligingsbeeld nog steeds rommeliger dan we zouden willen.

Voor maximale bescherming op openbare Wi-Fi-netwerken, we raden nog steeds een VPN aan . Als u een VPN gebruikt, maakt u verbinding met een enkele VPN-server en wordt al het systeemverkeer via een versleutelde tunnel naar de server geleid. Het openbare wifi-netwerk waarmee u verbinding maakt, ziet één verbinding: uw VPN-verbinding. Niemand kan zelfs zien met welke websites u verbinding maakt.

Dat is een belangrijke reden waarom bedrijven VPN's (virtuele privénetwerken) gebruiken. Als uw organisatie er een voor u beschikbaar stelt, zou u serieus moeten overwegen om er verbinding mee te maken wanneer u zich op openbare wifi-netwerken bevindt. U kunt echter betalen voor een VPN-service en uw verkeer daarheen leiden wanneer u netwerken gebruikt die u niet volledig vertrouwt.

U kunt openbare Wi-Fi-netwerken ook helemaal overslaan. Als u bijvoorbeeld een mobiel gegevensabonnement heeft met draadloze hotspot (tethering) -mogelijkheden en een solide mobiele verbinding, kunt u uw laptop in het openbaar verbinden met de hotspot van uw telefoon en de mogelijke problemen van openbare wifi vermijden.