Is het u ooit opgevallen dat uw browser soms de organisatienaam van een website weergeeft op een gecodeerde website? Dit is een teken dat de website een uitgebreid validatiecertificaat heeft, wat aangeeft dat de identiteit van de website is geverifieerd.

EV certificates don’t provide any additional encryption strength – instead, an EV certificate indicates that extensive verification of the website’s identity has taken place. Standard SSL certificates provide very little verification of a website’s identity.

How Browsers Display Extended Validation Certificates

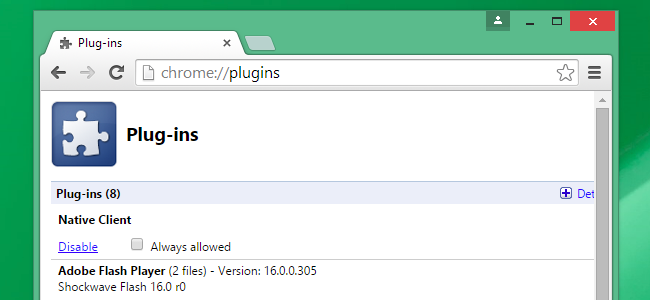

Op een gecodeerde website die geen uitgebreid validatiecertificaat gebruikt, zegt Firefox dat de website wordt beheerd door (onbekend).

Chrome geeft niets anders weer en zegt dat de identiteit van de website is geverifieerd door de certificeringsinstantie die het certificaat van de website heeft uitgegeven.

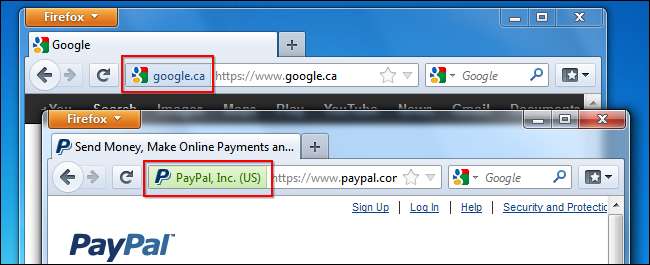

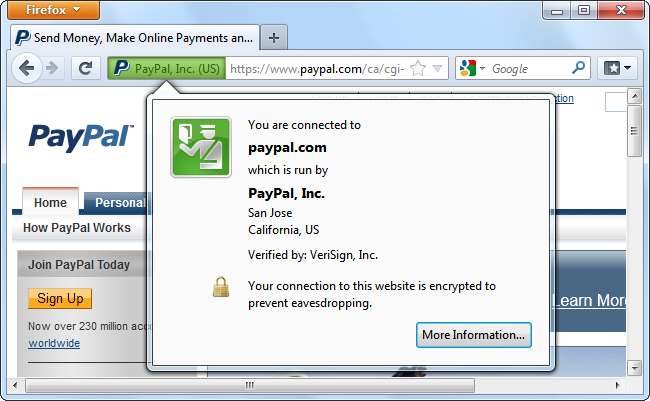

Wanneer u bent verbonden met een website die gebruikmaakt van een uitgebreid validatiecertificaat, vertelt Firefox u dat deze wordt beheerd door een specifieke organisatie. Volgens dit dialoogvenster heeft VeriSign geverifieerd dat we zijn verbonden met de echte PayPal-website, die wordt beheerd door PayPal, Inc.

Wanneer u bent verbonden met een site die een EV-certificaat in Chrome gebruikt, wordt de naam van de organisatie weergegeven in uw adresbalk. Het informatiedialoogvenster vertelt ons dat de identiteit van PayPal is geverifieerd door VeriSign met behulp van een uitgebreid validatiecertificaat.

Het probleem met SSL-certificaten

Jaren geleden verifieerden certificaatautoriteiten de identiteit van een website voordat ze een certificaat uitgaven. De certificeringsinstantie zou controleren of het bedrijf dat het certificaat heeft aangevraagd, geregistreerd was, het telefoonnummer bellen en verifiëren of het bedrijf een legitieme operatie was die overeenkwam met de website.

Eventually, certificate authorities began offering “domain-only” certificates. These were cheaper, as it was less work for the certificate authority to quickly check that the requester owned a specific domain (website).

Phishers eventually began taking advantage of this. A phisher could register the domain paypall.com and purchase a domain-only certificate. When a user connected to paypall.com, the user’s browser would display the standard lock icon, providing a false sense of security. Browsers didn’t display the difference between a domain-only certificate and a certificate that involved more extensive verification of the website’s identity.

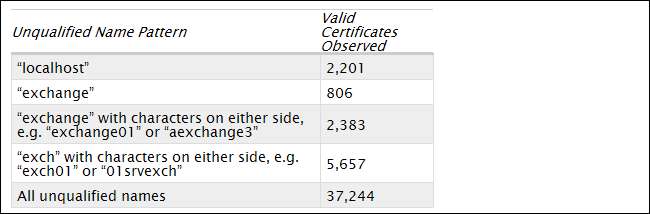

Het vertrouwen van het publiek in certificeringsinstanties om websites te verifiëren is gedaald - dit is slechts een voorbeeld van certificaatautoriteiten die nalaten hun due diligence uit te voeren. In 2011 ontdekte de Electronic Frontier Foundation dat certificeringsinstanties meer dan 2000 certificaten hadden uitgegeven voor "localhost" - een naam die altijd verwijst naar uw huidige computer. ( Bron ) In the wrong hands, such a certificate could make man-in-the-middle attacks easier.

How Extended Validation Certificates Are Different

Een EV-certificaat geeft aan dat een certificeringsinstantie heeft geverifieerd dat de website wordt beheerd door een specifieke organisatie. Als een phisher bijvoorbeeld zou proberen een EV-certificaat te krijgen voor paypall.com, zou het verzoek worden afgewezen.

In tegenstelling tot standaard SSL-certificaten, mogen alleen certificaatautoriteiten die slagen voor een onafhankelijke audit, EV-certificaten uitgeven. Het Certification Authority / Browser Forum (CA / Browser Forum), een vrijwillige organisatie van certificeringsinstanties en browserleveranciers zoals Mozilla, Google, Apple en Microsoft issues strikte richtlijnen die alle certificaatautoriteiten die uitgebreide validatiecertificaten uitgeven, moeten volgen. Dit verhindert idealiter dat de certificeringsinstanties een nieuwe 'race to the bottom' aangaan, waarbij ze lakse verificatiepraktijken gebruiken om goedkopere certificaten aan te bieden.

Kortom, de richtlijnen eisen dat certificeringsinstanties verifiëren of de organisatie die het certificaat aanvraagt officieel geregistreerd is, dat zij eigenaar is van het betreffende domein en dat de persoon die het certificaat aanvraagt namens de organisatie handelt. Dit omvat het controleren van overheidsgegevens, contact opnemen met de eigenaar van het domein en contact opnemen met de organisatie om te verifiëren dat de persoon die het certificaat aanvraagt, werkt voor de organisatie.

Een certificaatverificatie met alleen een domein kan daarentegen bestaan uit een blik op de whois-records van het domein om te verifiëren dat de registrant dezelfde informatie gebruikt. Het uitgeven van certificaten voor domeinen zoals "localhost" impliceert dat sommige certificaatautoriteiten niet eens zoveel verificatie uitvoeren. EV-certificaten zijn in wezen een poging om het vertrouwen van het publiek in certificaatautoriteiten te herstellen en hun rol als poortwachters tegen bedriegers te herstellen.