開発者とIT管理者は、間違いなく、SSL証明書を使用してHTTPSを介してWebサイトを展開する必要があります。このプロセスは実稼働サイトでは非常に簡単ですが、開発とテストの目的で、ここでもSSL証明書を使用する必要がある場合があります。

毎年の証明書を購入して更新する代わりに、Windows Serverの機能を利用して、便利で簡単で、これらのタイプのニーズを完全に満たす必要がある自己署名証明書を生成できます。

IISでの自己署名証明書の作成

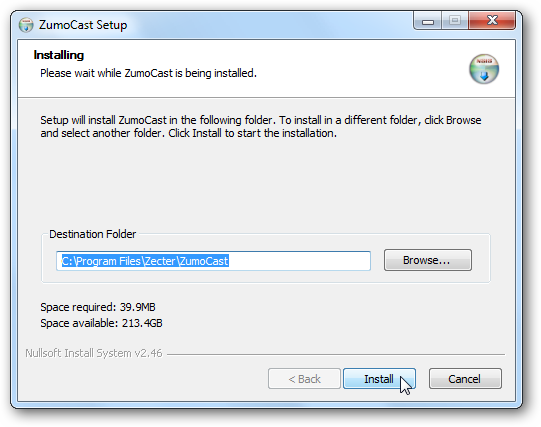

自己署名証明書を作成するタスクを実行する方法はいくつかありますが、MicrosoftのSelfSSLユーティリティを使用します。残念ながら、これはIISに同梱されていませんが、IIS 6.0 Resource Toolkitの一部として無料で入手できます(この記事の下部にあるリンク)。 「IIS6.0」という名前にもかかわらず、このユーティリティはIIS7で問題なく機能します。

必要なのは、IIS6RTを抽出してselfssl.exeユーティリティを取得することだけです。ここから、別のマシンで将来使用するために、Windowsディレクトリまたはネットワークパス/ USBドライブにコピーできます(したがって、完全なIIS6RTをダウンロードして抽出する必要はありません)。

SelfSSLユーティリティを配置したら、次のコマンドを(管理者として)実行して、<>の値を適宜置き換えます。

selfssl / N:CN = <your.domain.com> / V:<有効日数>

以下の例では、「mydomain.com」に対して自己署名ワイルドカード証明書を生成し、9、999日間有効になるように設定しています。さらに、プロンプトに「はい」と答えると、この証明書は、IISの既定のWebサイト内のポート443にバインドするように自動的に構成されます。

この時点で証明書を使用する準備ができていますが、サーバー上の個人証明書ストアにのみ保存されます。この証明書も信頼されたルートに設定することをお勧めします。

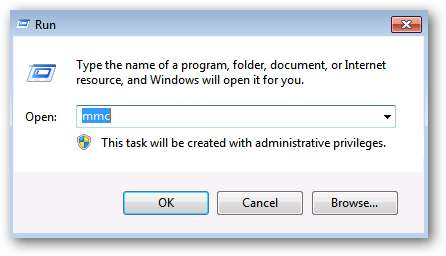

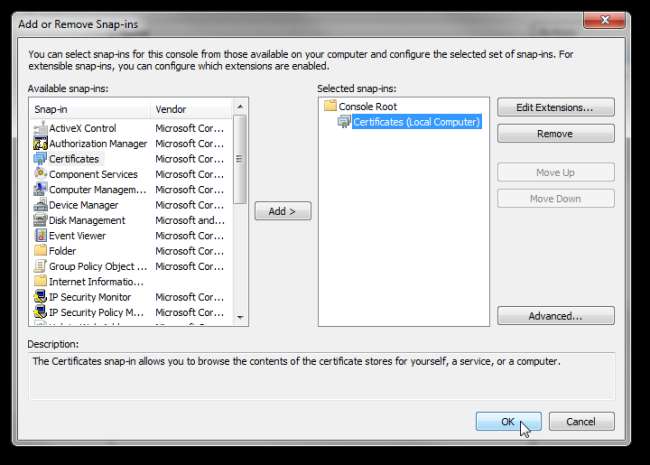

[スタート]> [ファイル名を指定して実行](またはWindowsキー+ R)に移動し、「mmc」と入力します。 UACプロンプトを受け取り、それを受け入れると、空の管理コンソールが開きます。

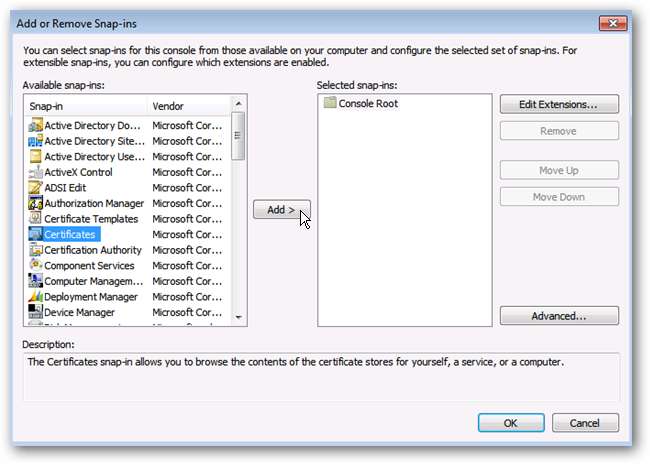

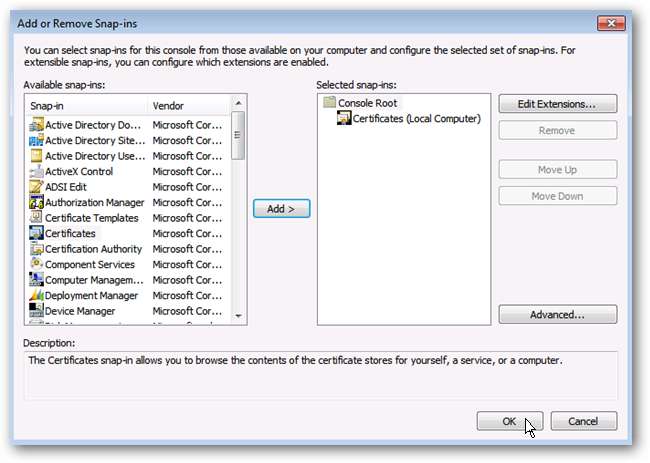

コンソールで、[ファイル]> [スナップインの追加と削除]に移動します。

左側から証明書を追加します。

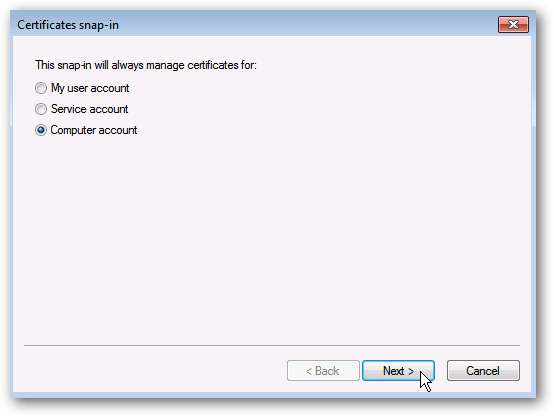

コンピュータアカウントを選択します。

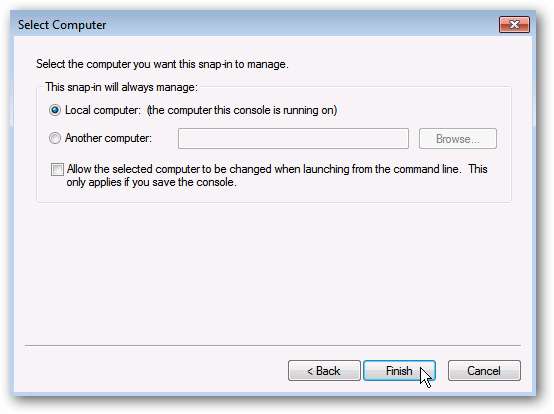

[ローカルコンピューター]を選択します。

[OK]をクリックして、ローカル証明書ストアを表示します。

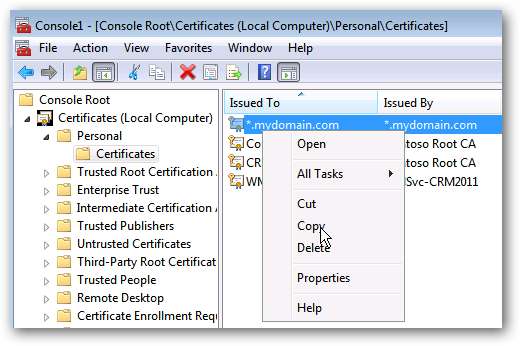

[個人]> [証明書]に移動し、SelfSSLユーティリティを使用して設定した証明書を見つけます。証明書を右クリックして、[コピー]を選択します。

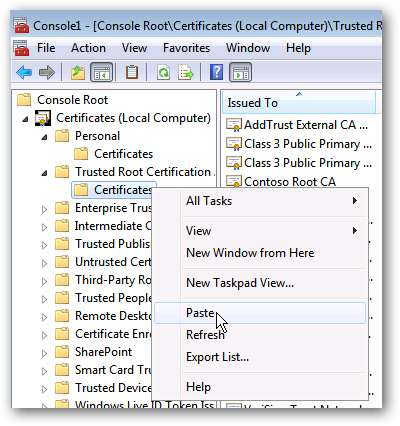

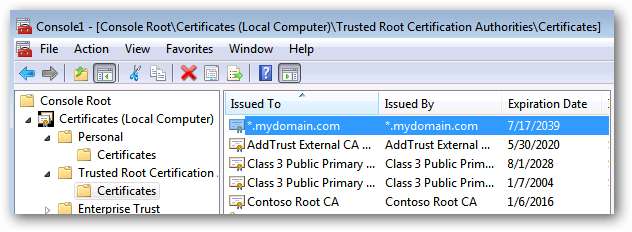

[信頼されたルート証明機関]> [証明書]に移動します。 「証明書」フォルダーを右クリックして、「貼り付け」を選択します。

SSL証明書のエントリがリストに表示されます。

この時点で、サーバーは自己署名証明書の操作に問題がないはずです。

証明書のエクスポート

クライアントマシン(つまり、サーバーではないコンピューター)で自己署名SSL証明書を使用するサイトにアクセスする場合は、証明書エラーと警告の潜在的な猛攻撃を回避するために、自己署名証明書をインストールする必要があります。各クライアントマシンで(これについては以下で詳しく説明します)。これを行うには、最初にそれぞれの証明書をエクスポートして、クライアントにインストールできるようにする必要があります。

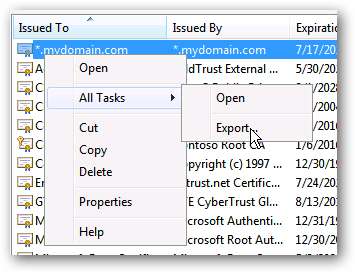

証明書管理がロードされたコンソール内で、[信頼されたルート証明機関]> [証明書]に移動します。証明書を見つけて右クリックし、[すべてのタスク]> [エクスポート]を選択します。

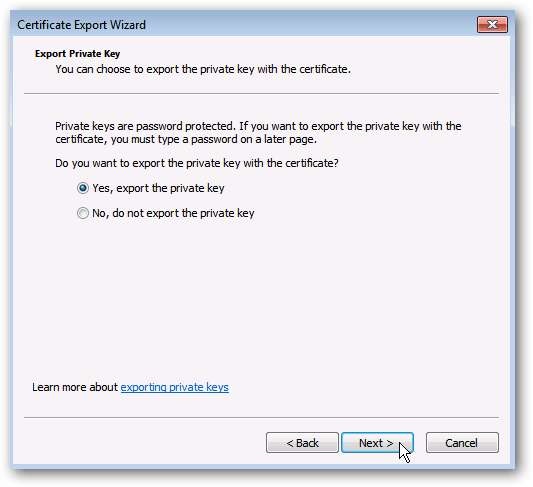

秘密鍵をエクスポートするように求められたら、[はい]を選択します。 [次へ]をクリックします。

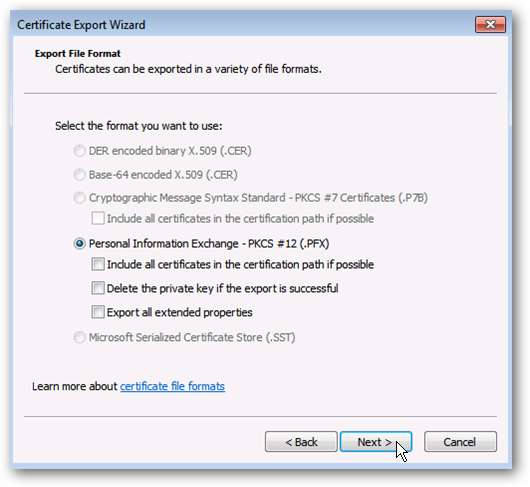

ファイル形式のデフォルトの選択をそのままにして、[次へ]をクリックします。

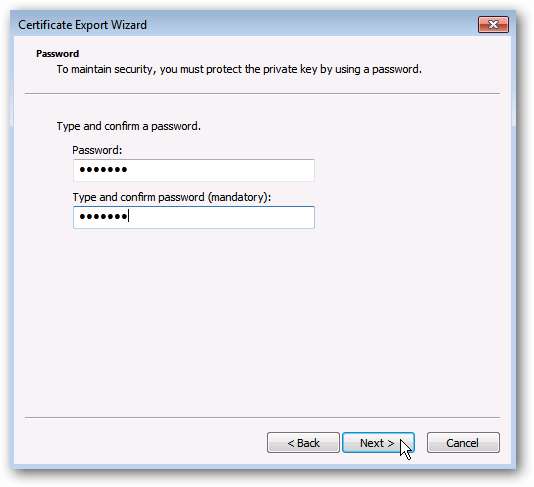

パスワードを入力します。これは証明書を保護するために使用され、ユーザーはこのパスワードを入力せずに証明書をローカルにインポートすることはできません。

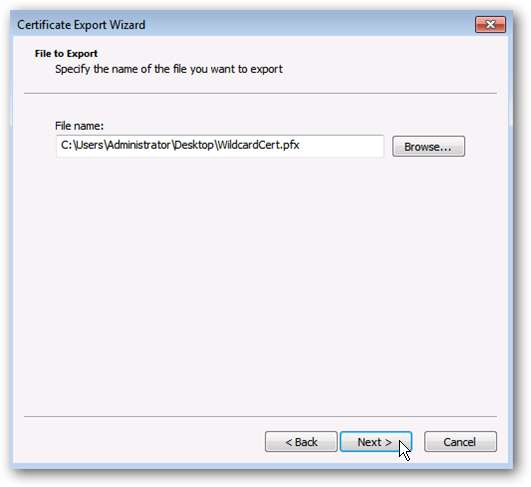

証明書ファイルをエクスポートする場所を入力します。 PFX形式になります。

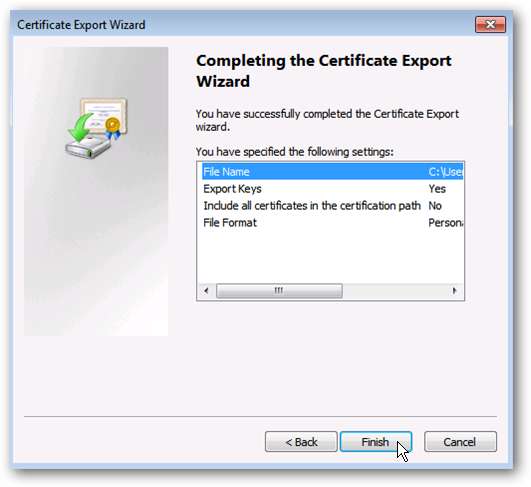

設定を確認し、[完了]をクリックします。

結果のPFXファイルは、自己署名証明書が信頼できるソースからのものであることをクライアントマシンに通知するために、クライアントマシンにインストールされるものです。

クライアントマシンへのデプロイ

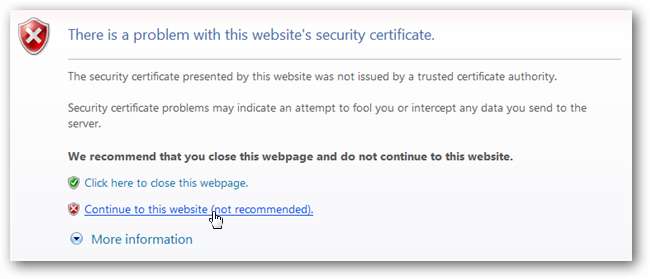

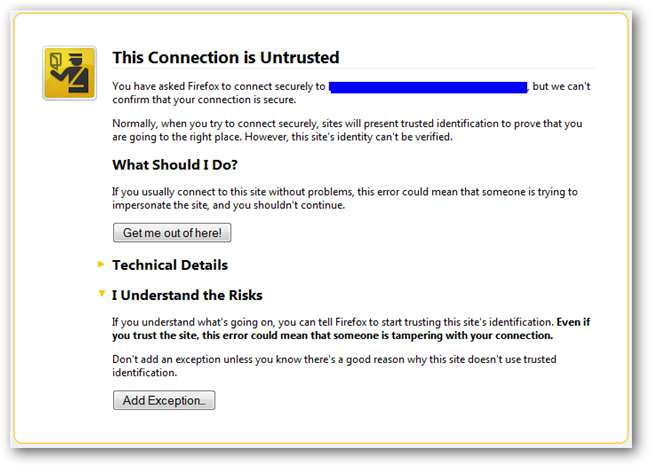

サーバー側で証明書を作成し、すべてが機能するようになると、クライアントマシンがそれぞれのURLに接続すると、証明書の警告が表示されることに気付く場合があります。これは、認証局(サーバー)がクライアント上のSSL証明書の信頼できるソースではないために発生します。

警告をクリックしてサイトにアクセスできますが、強調表示されたURLバーの形式で通知が繰り返されたり、証明書の警告が繰り返されたりする場合があります。この煩わしさを回避するには、クライアントマシンにカスタムSSLセキュリティ証明書をインストールする必要があります。

使用するブラウザによって、このプロセスは異なる場合があります。 IEとChromeはどちらもWindows証明書ストアから読み取りますが、Firefoxにはセキュリティ証明書を処理するカスタムの方法があります。

重要な注意点: あなたがすべき 決して 不明なソースからセキュリティ証明書をインストールします。実際には、証明書を生成した場合にのみ、ローカルにインストールする必要があります。正当なWebサイトでは、これらの手順を実行する必要はありません。

InternetExplorerとGoogleChrome –証明書をローカルにインストールする

注:FirefoxはネイティブのWindows証明書ストアを使用しませんが、これは推奨される手順です。

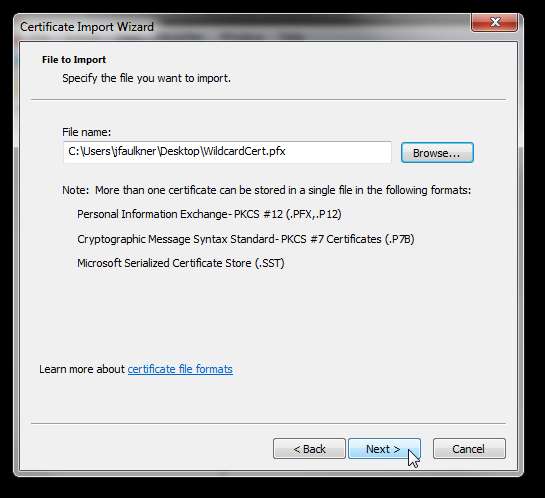

サーバーからエクスポートされた証明書(PFXファイル)をクライアントマシンにコピーするか、ネットワークパスで使用できることを確認します。

上記とまったく同じ手順を使用して、クライアントマシンでローカル証明書ストア管理を開きます。最終的には、次のような画面が表示されます。

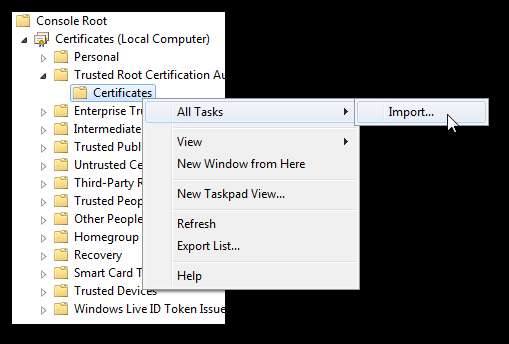

左側で、[証明書]> [信頼されたルート証明機関]を展開します。 「証明書」フォルダーを右クリックして、「すべてのタスク」>「インポート」を選択します。

マシンにローカルにコピーされた証明書を選択します。

証明書がサーバーからエクスポートされたときに割り当てられたセキュリティパスワードを入力します。

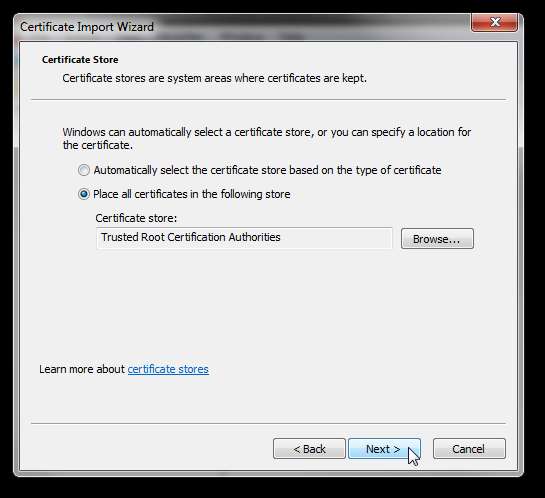

ストア「信頼されたルート証明機関」は、宛先として事前に入力する必要があります。 [次へ]をクリックします。

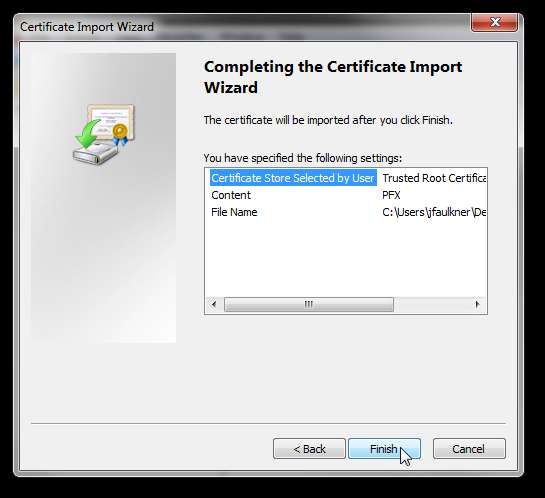

設定を確認し、[完了]をクリックします。

成功メッセージが表示されます。

[信頼されたルート証明機関]> [証明書]フォルダーのビューを更新すると、サーバーの自己署名証明書がストアに一覧表示されます。

これが行われると、これらの証明書を使用し、警告やプロンプトを受け取らないHTTPSサイトを参照できるようになります。

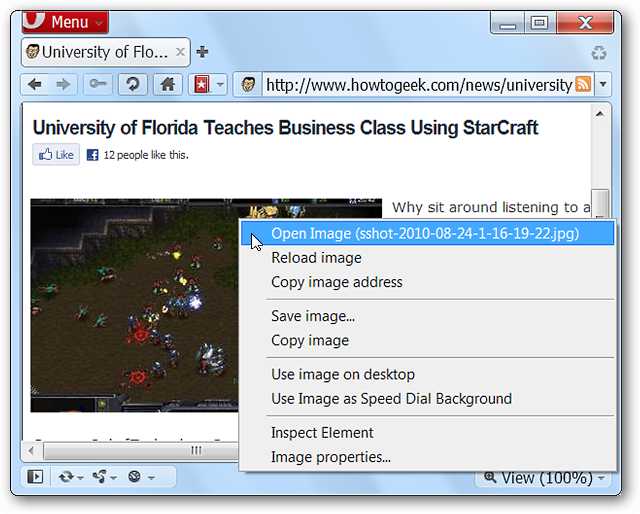

Firefox –例外の許可

Firefoxは、Windowsストアから証明書情報を読み取らないため、このプロセスの処理が少し異なります。証明書自体をインストールするのではなく、特定のサイトでSSL証明書の例外を定義できます。

証明書エラーのあるサイトにアクセスすると、以下のような警告が表示されます。青い領域は、アクセスしようとしているそれぞれのURLに名前を付けます。それぞれのURLでこの警告をバイパスする例外を作成するには、[例外の追加]ボタンをクリックします。

[セキュリティ例外の追加]ダイアログで、[セキュリティ例外の確認]をクリックして、この例外をローカルで構成します。

特定のサイトがそれ自体の内部からサブドメインにリダイレクトする場合、複数のセキュリティ警告プロンプトが表示される場合があることに注意してください(URLは毎回わずかに異なります)。上記と同じ手順を使用して、これらのURLの例外を追加します。

結論

上記の通知を繰り返す価値があります 決して 不明なソースからセキュリティ証明書をインストールします。実際には、証明書を生成した場合にのみ、ローカルにインストールする必要があります。正当なWebサイトでは、これらの手順を実行する必要はありません。

リンク

MicrosoftからIIS6.0 Resource Toolkit(SelfSSLユーティリティを含む)をダウンロードします