Les développeurs et les administrateurs informatiques ont sans aucun doute besoin de déployer un site Web via HTTPS à l'aide d'un certificat SSL. Bien que ce processus soit assez simple pour un site de production, à des fins de développement et de test, vous pouvez également trouver le besoin d'utiliser un certificat SSL ici.

Au lieu d’acheter et de renouveler un certificat annuel, vous pouvez tirer parti de la capacité de votre serveur Windows à générer un certificat auto-signé, ce qui est pratique, facile et doit parfaitement répondre à ces types de besoins.

Création d'un certificat auto-signé sur IIS

Bien qu'il existe plusieurs façons d'accomplir la tâche de création d'un certificat auto-signé, nous utiliserons l'utilitaire SelfSSL de Microsoft. Malheureusement, cela n’est pas fourni avec IIS, mais il est disponible gratuitement dans le cadre du kit de ressources IIS 6.0 (lien fourni au bas de cet article). Malgré le nom «IIS 6.0», cet utilitaire fonctionne très bien dans IIS 7.

Il suffit d'extraire l'IIS6RT pour obtenir l'utilitaire selfssl.exe. À partir de là, vous pouvez le copier dans votre répertoire Windows ou sur un chemin réseau / lecteur USB pour une utilisation future sur une autre machine (vous n’avez donc pas besoin de télécharger et d’extraire l’IIS6RT complet).

Une fois que vous avez mis en place l'utilitaire SelfSSL, exécutez la commande suivante (en tant qu'administrateur) en remplaçant les valeurs dans <> comme il convient:

selfssl / N: CN = <votre.domaine.com> / V: <nombre de jours valides>

L'exemple ci-dessous produit un certificat générique auto-signé pour «mydomain.com» et le définit pour être valide pendant 9 999 jours. En outre, en répondant oui à l'invite, ce certificat est automatiquement configuré pour se lier au port 443 à l'intérieur du site Web par défaut d'IIS.

Alors qu'à ce stade, le certificat est prêt à être utilisé, il est stocké uniquement dans le magasin de certificats personnels sur le serveur. Il est recommandé de définir également ce certificat dans la racine approuvée.

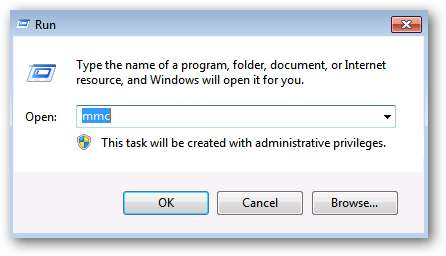

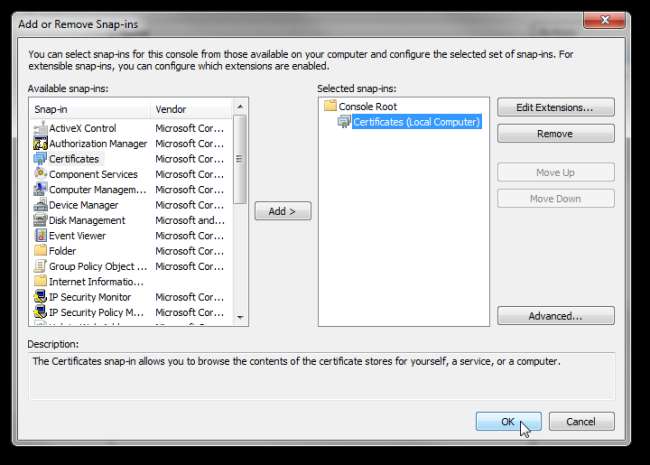

Allez dans Démarrer> Exécuter (ou touche Windows + R) et entrez «mmc». Vous pouvez recevoir une invite UAC, l'accepter et une console de gestion vide s'ouvrira.

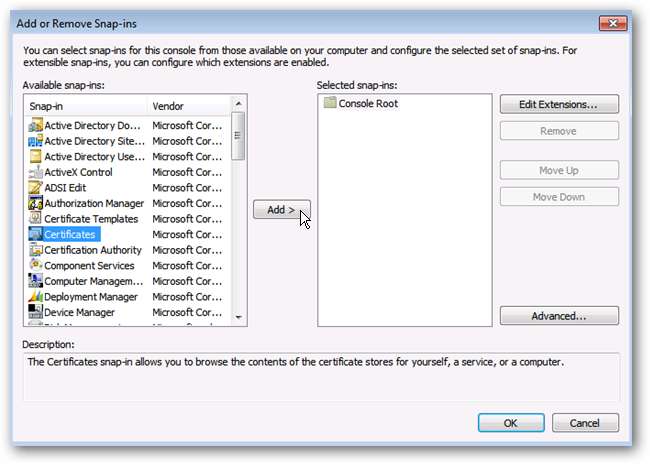

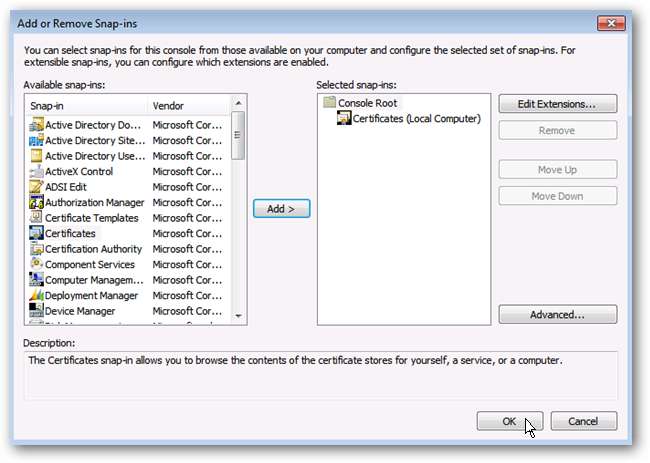

Dans la console, accédez à Fichier> Ajouter / supprimer un composant logiciel enfichable.

Ajoutez des certificats depuis le côté gauche.

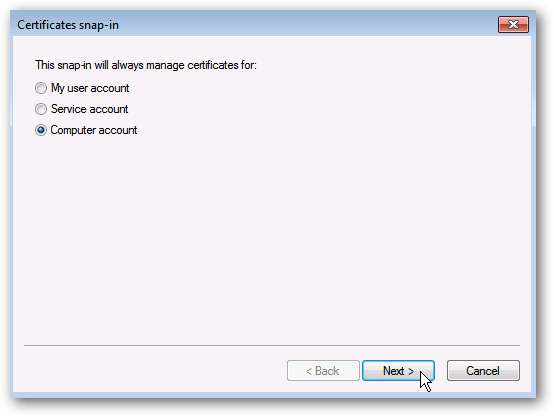

Sélectionnez Compte d'ordinateur.

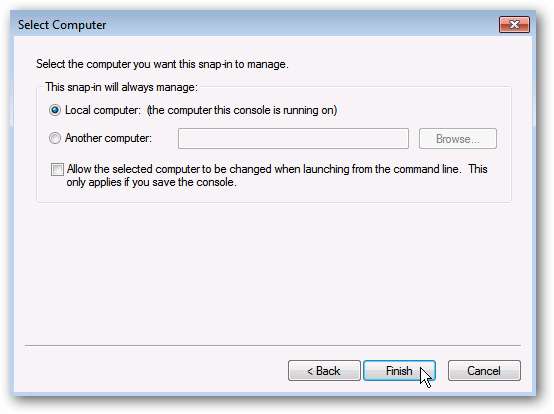

Sélectionnez Ordinateur local.

Cliquez sur OK pour afficher le magasin de certificats local.

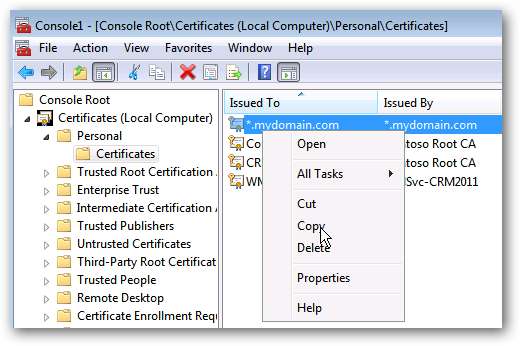

Accédez à Personnel> Certificats et recherchez le certificat que vous avez configuré à l'aide de l'utilitaire SelfSSL. Cliquez avec le bouton droit sur le certificat et sélectionnez Copier.

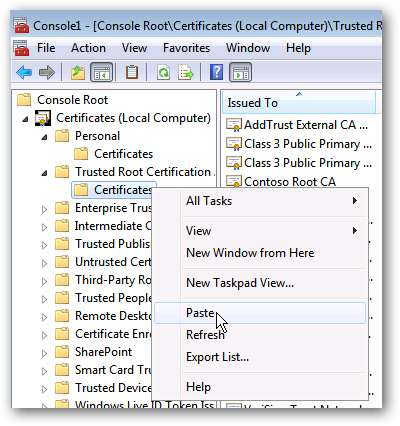

Accédez à Autorités de certification racines de confiance> Certificats. Cliquez avec le bouton droit sur le dossier Certificats et sélectionnez Coller.

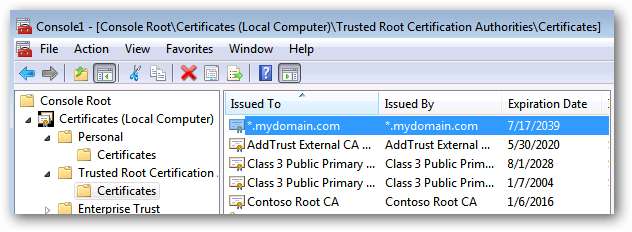

Une entrée pour le certificat SSL doit apparaître dans la liste.

À ce stade, votre serveur ne devrait avoir aucun problème à travailler avec le certificat auto-signé.

Exporter le certificat

Si vous allez accéder à un site qui utilise le certificat SSL auto-signé sur n'importe quelle machine client (c'est-à-dire tout ordinateur qui n'est pas le serveur), afin d'éviter une attaque potentielle d'erreurs de certificat et d'avertissements, le certificat auto-signé doit être installé sur chacune des machines clientes (dont nous parlerons en détail ci-dessous). Pour ce faire, nous devons d'abord exporter le certificat respectif afin qu'il puisse être installé sur les clients.

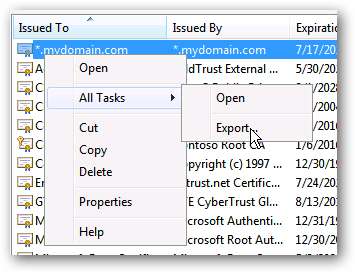

À l'intérieur de la console avec la gestion des certificats chargée, accédez à Autorités de certification racines de confiance> Certificats. Recherchez le certificat, cliquez avec le bouton droit de la souris et sélectionnez Toutes les tâches> Exporter.

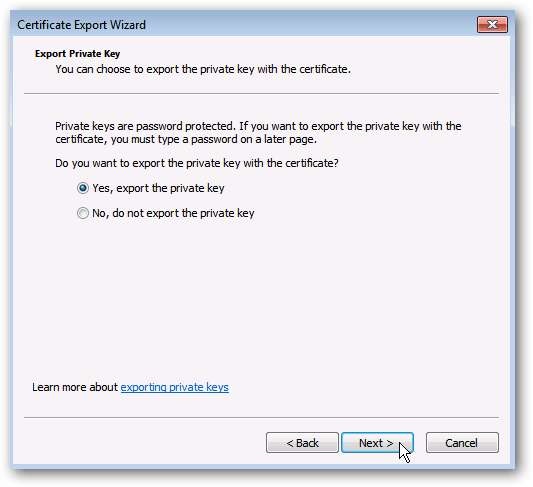

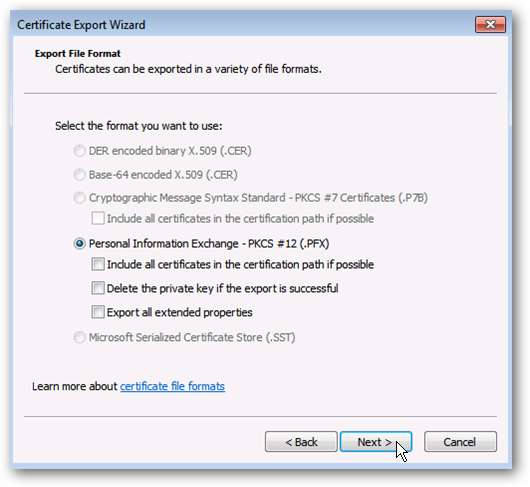

Lorsque vous êtes invité à exporter la clé privée, sélectionnez Oui. Cliquez sur Suivant.

Laissez les sélections par défaut pour le format de fichier et cliquez sur Suivant.

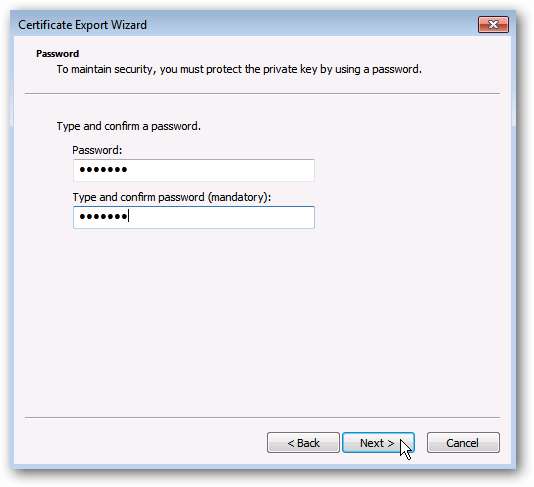

Entrer un mot de passe. Cela sera utilisé pour protéger le certificat et les utilisateurs ne pourront pas l'importer localement sans entrer ce mot de passe.

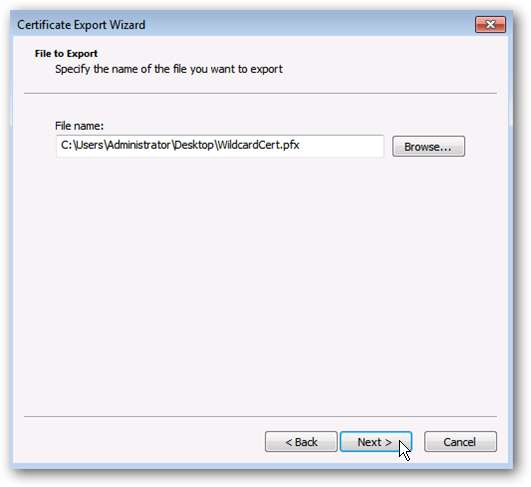

Entrez un emplacement pour exporter le fichier de certificat. Ce sera au format PFX.

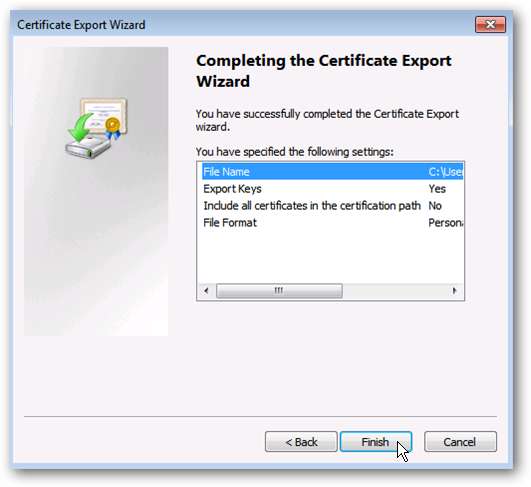

Confirmez vos paramètres et cliquez sur Terminer.

Le fichier PFX résultant est ce qui sera installé sur vos ordinateurs clients pour leur indiquer que votre certificat auto-signé provient d'une source fiable.

Déploiement sur les ordinateurs clients

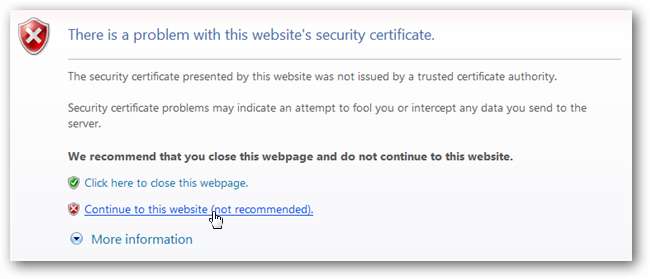

Une fois que vous avez créé le certificat côté serveur et que tout fonctionne, vous remarquerez peut-être que lorsqu'un ordinateur client se connecte à l'URL respective, un avertissement de certificat s'affiche. Cela se produit car l'autorité de certification (votre serveur) n'est pas une source fiable pour les certificats SSL sur le client.

Vous pouvez cliquer sur les avertissements et accéder au site, mais vous pouvez recevoir des notifications répétées sous la forme d'une barre d'URL en surbrillance ou de répétitions d'avertissements de certificat. Pour éviter ce désagrément, il vous suffit d'installer le certificat de sécurité SSL personnalisé sur la machine cliente.

Selon le navigateur que vous utilisez, ce processus peut varier. IE et Chrome lisent tous les deux à partir du magasin de certificats Windows, mais Firefox a une méthode personnalisée de gestion des certificats de sécurité.

Important Note: Vous devriez jamais installez un certificat de sécurité provenant d'une source inconnue. En pratique, vous ne devez installer un certificat localement que si vous l'avez généré. Aucun site Web légitime ne vous obligerait à effectuer ces étapes.

Internet Explorer et Google Chrome - Installation du certificat localement

Remarque: même si Firefox n'utilise pas le magasin de certificats Windows natif, il s'agit toujours d'une étape recommandée.

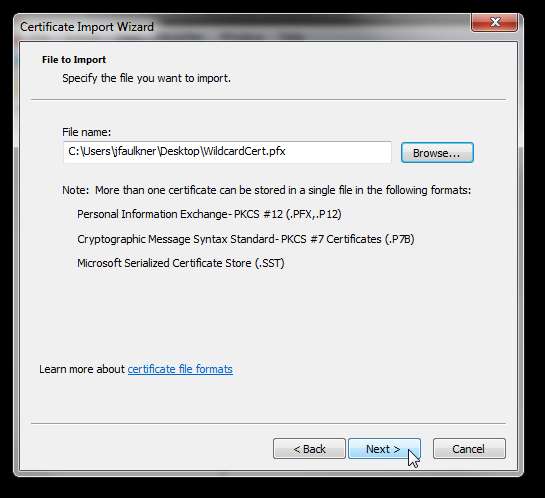

Copiez le certificat qui a été exporté du serveur (le fichier PFX) sur la machine client ou assurez-vous qu'il est disponible dans un chemin réseau.

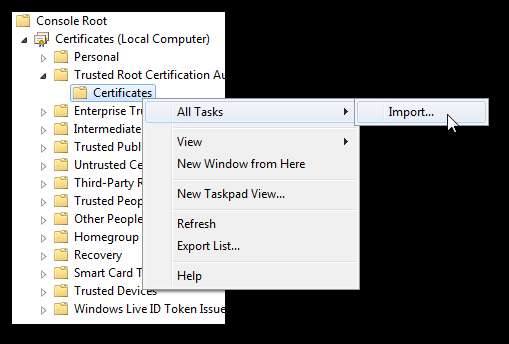

Ouvrez la gestion du magasin de certificats local sur l'ordinateur client en suivant exactement les mêmes étapes que ci-dessus. Vous finirez par vous retrouver sur un écran comme celui ci-dessous.

Sur le côté gauche, développez Certificats> Autorités de certification racines de confiance. Cliquez avec le bouton droit sur le dossier Certificats et sélectionnez Toutes les tâches> Importer.

Sélectionnez le certificat qui a été copié localement sur votre machine.

Saisissez le mot de passe de sécurité attribué lors de l'exportation du certificat depuis le serveur.

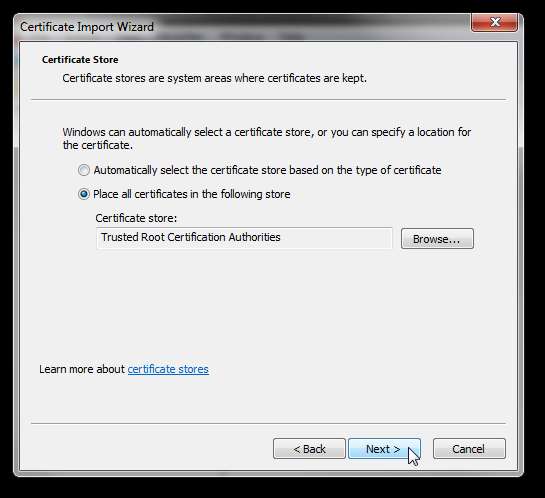

Le magasin «Autorités de certification racines de confiance» doit être prérempli comme destination. Cliquez sur Suivant.

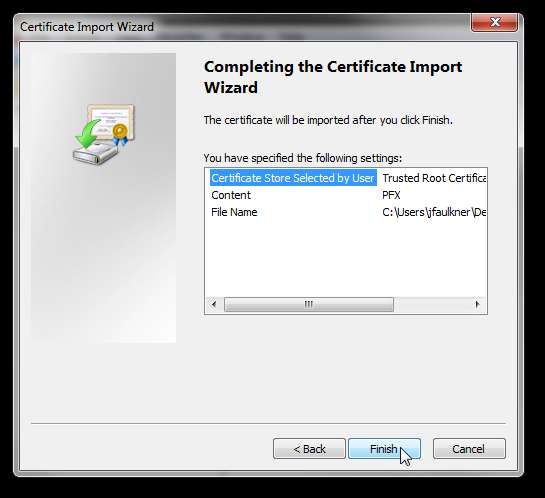

Vérifiez les paramètres et cliquez sur Terminer.

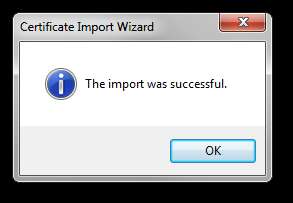

Vous devriez voir un message de réussite.

Actualisez votre vue du dossier Autorités de certification racines de confiance> Certificats et vous devriez voir le certificat auto-signé du serveur répertorié dans le magasin.

Une fois que cela est fait, vous devriez pouvoir accéder à un site HTTPS qui utilise ces certificats et ne recevoir aucun avertissement ni aucune invite.

Firefox - Autoriser les exceptions

Firefox gère ce processus un peu différemment car il ne lit pas les informations de certificat à partir du magasin Windows. Plutôt que d'installer des certificats (en soi), il vous permet de définir des exceptions pour les certificats SSL sur des sites particuliers.

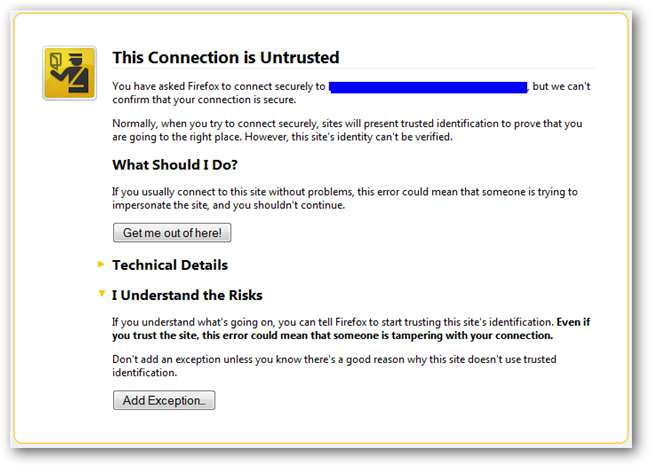

Lorsque vous visitez un site qui a une erreur de certificat, vous recevrez un avertissement comme celui ci-dessous. La zone en bleu nommera l'URL respective à laquelle vous essayez d'accéder. Pour créer une exception afin de contourner cet avertissement sur l'URL respective, cliquez sur le bouton Ajouter une exception.

Dans la boîte de dialogue Ajouter une exception de sécurité, cliquez sur Confirmer l'exception de sécurité pour configurer cette exception localement.

Notez que si un site particulier redirige vers des sous-domaines à partir de lui-même, vous pouvez recevoir plusieurs invites d'avertissement de sécurité (l'URL étant légèrement différente à chaque fois). Ajoutez des exceptions pour ces URL en suivant les mêmes étapes que ci-dessus.

Conclusion

Il vaut la peine de répéter l'avis ci-dessus que vous devez jamais installez un certificat de sécurité provenant d'une source inconnue. En pratique, vous ne devez installer un certificat localement que si vous l'avez généré. Aucun site Web légitime ne vous obligerait à effectuer ces étapes.

Liens

Téléchargez IIS 6.0 Resource Toolkit (inclut l'utilitaire SelfSSL) auprès de Microsoft