Categorie

- AI E Machine Learning

- Airpods

- Amazon

- Amazon Alexa E Amazon Echo

- Amazon Alexa & Amazon Echo

- Amazon Fire TV

- Amazon Prime Video

- Android

- Android Telefoni E Tablet

- Telefoni E Tablet Android

- Android TV

- Apple

- Apple App Store

- Apple HomeKit & Apple HomePod

- Apple Music

- Apple TV

- Apple Guarda

- Apps & Web Apps

- App E App Web

- Audio

- Chromebook & Chrome OS

- Chromebook & Chrome OS

- Chromecast

- Cloud & Internet

- Cloud E Internet

- Cloud E Internet

- Hardware Del Computer

- Storia Del Computer

- Cavo Taglio E Streaming

- Tagliamento E Streaming Del Cavo

- Discorder

- Disney +

- DIY

- Veicoli Elettrici

- Ereader

- Essentials

- Spiegatori

- Gaming

- Generale

- Gmail

- Google Assistant & Google Nest

- Google Assistant E Google Nest

- Google Chrome

- Google Documenti

- Google Drive

- Google Maps

- Google Play Store

- GLI GOOGLE SCHEDE

- Google Slides

- Google TV

- Hardware

- HBO MAX

- Come Si Fa

- Hulu

- Internet Slang & Abbreviazioni

- IPhone E IPad

- Kindle

- Linux

- Mac

- Manutenzione E Ottimizzazione

- Microsoft Edge

- Microsoft Excel

- Microsoft Office

- Microsoft Outlook

- Microsoft PowerPoint

- Microsoft Teams

- Microsoft Word

- Mozilla Firefox

- Netflix

- Nintendo Switch

- Paramount +

- PC Gaming

- Peacock

- Fotografia

- Photoshop

- PlayStation

- Privacy E Sicurezza

- Privacy E Sicurezza

- Privacy E Sicurezza

- Roundup Del Prodotto

- Programmazione

- Raspberry Pi

- Roku

- Safari

- Samsung Phones & Tablets

- Telefoni E Compresse Samsung

- Allentato

- Casa Intelligente

- Snapchat

- Social Media

- Spazio

- Spotify

- Tinder

- Risoluzione Dei Problemi

- TV

- Videogiochi

- Realta Virtuale

- VPNS

- Browser Web

- WiFi & Router

- Wifi & Router

- Windows

- Windows 10

- Windows 11

- Windows 7

- Xbox

- Youtube & YouTube TV

- YouTube E YouTube TV

- Zoom

- Spiegatori

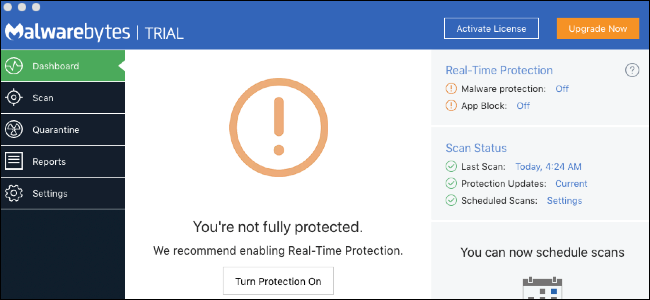

Privacy e sicurezza - Articoli più popolari

Come utilizzare una visione notturna delle telecamere di sicurezza attraverso una finestra

Privacy e sicurezza Mar 16, 2025Le telecamere Wi-Fi si affidano agli infrarossi (IR) per la visione notturna. Ma l'IR rimbalza sul vetro, quindi, se utilizzi la videocamera dietro una finestra, vedrai solo un rifl..

Cos'è maftask e perché è in esecuzione sul mio Mac?

Privacy e sicurezza Mar 14, 2025Maftask è un processo di supporto per Mac Auto Fixer, un programma adware molto comune. Afferma di ripulire il tuo Mac dai virus, ma inserirà annunci nel tuo browser e si eseguir�..

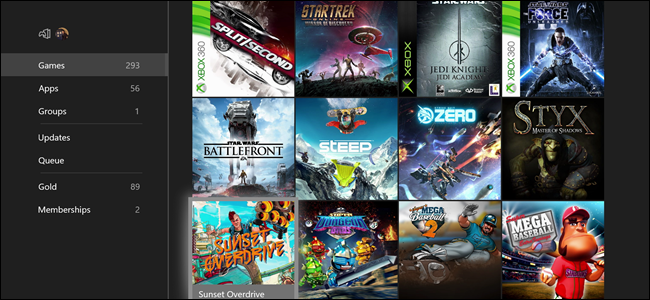

Non condividere i tuoi giochi digitali con i tuoi amici Xbox

Privacy e sicurezza Mar 14, 2025Potresti aver visto consigli su come condividere i giochi digitali della tua Xbox One con i tuoi amici. Ma Microsoft non intende che tu condivida la tua libreria di giochi quando no..

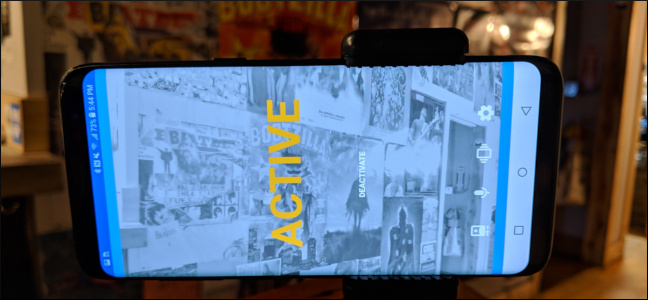

Come trasformare un vecchio telefono Android in una videocamera di sicurezza

Privacy e sicurezza Mar 11, 2025Se hai un vecchio telefono in giro, puoi facilmente utilizzarlo trasformandolo in una videocamera di sicurezza mobile. Con l'aiuto di un'app di Edward Snowden, è semplicissimo. Ecc..

Come convertire il tuo Amazon Echo esistente in Kid's Edition

Privacy e sicurezza Mar 9, 2025CONTENUTO UNCACHED Josh Hendrickson Amazon offre a Edizione per bambini Echo Dot da $ 70 con controllo genitori integrato. Ma puoi convertire..

Come accedere automaticamente al tuo Mac senza password

Privacy e sicurezza Mar 7, 2025La sicurezza è estremamente importante, ma a volte la velocità è essenziale. Se vivi e lavori in un ambiente in cui sei sicuro della tua privacy, il tuo Mac può accedere automat..

L'autenticazione SMS a due fattori non è perfetta, ma dovresti comunque usarla

Privacy e sicurezza Mar 4, 2025Nella ricerca della sicurezza perfetta, il perfetto è il nemico del bene. Le persone criticano gli SMS autenticazione a due fattori sulla scia di l'hack di R..

Le webcam Wi-Fi fanno molto di più che registrare video

Privacy e sicurezza Feb 27, 2025Lo scopo principale delle telecamere Wi-Fi è registrare video, ma non è l'unica cosa che possono fare. Le moderne webcam Wi-Fi sono componenti hardware sofisticati e possono fare ..

Come vedere quali app stanno monitorando la tua posizione su iPhone

Privacy e sicurezza Feb 27, 2025Le app sul tuo iPhone possono tracciare la tua posizione, ma devi prima dare loro l'accesso. Ecco come verificare quali app possono monitorare la tua posizione GPS e revocare il lor..

Come bloccare i tracker in Firefox (senza installare componenti aggiuntivi)

Privacy e sicurezza Feb 19, 2025I siti web ti tracciano online per mostrarti annunci pubblicitari mirati e Firefox 65 è solo l'ultimo browser per aiutarti a rinunciare. Ora puoi bloccare il monitoraggio dei conte..

Come disabilitare l'assistenza remota in Windows 10

Privacy e sicurezza Feb 19, 2025CONTENUTO UNCACHED L'assistenza remota consente a te oa qualcuno di cui ti fidi accedere al tuo computer da remoto . È un modo utile per consentire a un membro del..

Come revocare l'accesso a Face ID per le app

Privacy e sicurezza Feb 19, 2025CONTENUTO UNCACHED Face ID è un'ottima aggiunta a iPhone e iPad e ogni volta che funziona sembra ancora magico. Ma, proprio come Touch ID prima, potrebbe essere necessario impedi..

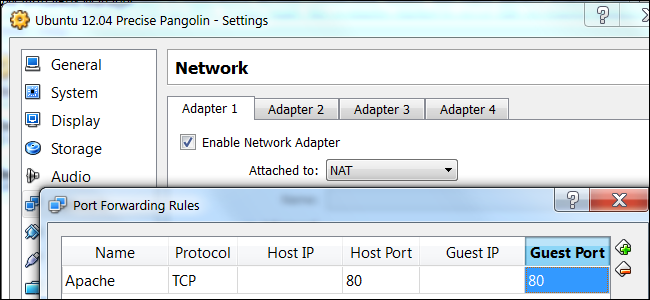

Come inoltrare le porte a una macchina virtuale e utilizzarla come server

Privacy e sicurezza Feb 19, 2025Sia VirtualBox che VMware creano macchine virtuali con il tipo di rete NAT per impostazione predefinita. Se desideri eseguire il software server all'interno di una macchina virtuale..

Che cos'è la protezione avanzata di Google e chi dovrebbe utilizzarla?

Privacy e sicurezza Feb 18, 2025Forse hai sentito parlare del programma "Protezione avanzata" di Google. Forse non l'hai fatto. Ad ogni modo, parleremo di cosa è, chi dovrebbe usarlo e come abilitarlo. Andiamo. ..

Ci risiamo: 127 milioni di account rubati da altri 8 siti web

Privacy e sicurezza Feb 15, 2025CONTENUTO UNCACHED HAKINMHAN / Shutterstock.com Diversi giorni fa, un hacker ha messo 617 milioni di account da 16 diversi siti web ..

Gli scanner IR nei telefoni fanno male agli occhi?

Privacy e sicurezza Feb 15, 2025Maxim P / Shutterstock I nuovi telefoni Apple e Samsung utilizzano la luce a infrarossi per verificare la tua identità. È come una versione a m..

Ti manca Touch ID? Certamente no

Privacy e sicurezza Feb 14, 2025Con il lancio di iPhone XS e XR lo scorso anno, Apple è andata all-in su Face ID. E anche se alcuni utenti potrebbero perdere il sensore di impronte digitali, io non sono uno di lo..

Che cos'è Doxxing e perché è dannoso?

Privacy e sicurezza Feb 13, 2025CONTENUTO UNCACHED Teguh Jati Prasetyo / Shutterstock.com. Doxxing è la raccolta e la pubblicazione online delle informazioni private di qualc..

Perché alcuni siti Web bloccano le VPN?

Privacy e sicurezza Feb 13, 2025CONTENUTO UNCACHED Julia Tim / Shutterstock Uno degli unici modi per proteggere il tuo diritto alla privacy e alle informaz..

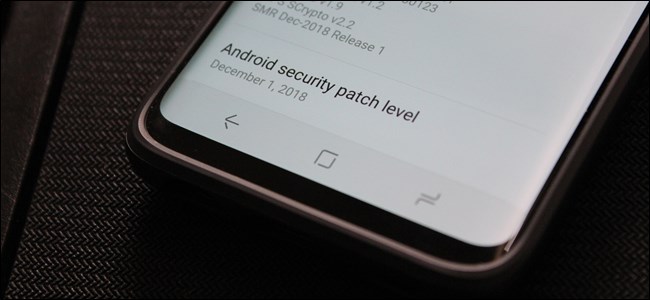

Il vero problema di sicurezza di Android sono i produttori

Privacy e sicurezza Feb 11, 2025CONTENUTO UNCACHED Cameron Summerson Se utilizzi un telefono Google Pixel, il tuo telefono è al sicuro da una falla di sicurezza che potrebbe conse..