Quando Sandra Bullock ha recitato in La rete nel 1995, il furto di identità sembrava nuovo e incredibile. Ma il mondo è cambiato. A partire dal 2017, quasi 17 milioni di americani lo sono vittime di frode d'identità ogni anno.

Il furto di identità è grave

I crimini di identità includono scenari come un hacker che ruba le tue credenziali per entrare nei tuoi account o assumere la tua identità finanziaria, o qualcuno a migliaia di chilometri di distanza da te che carica addebiti sulla tua carta di credito e prende prestiti a tuo nome.

Se hai bisogno di qualcos'altro per tenerti sveglio, il file FTC descrive gli scenari di furto di identità in cui un ladro ottiene una carta di credito a tuo nome, invia il conto a un altro indirizzo e (ovviamente) non paga mai. Oppure usa le tue informazioni personali per rubare il tuo rimborso fiscale o finge di essere te se viene arrestato.

Può essere difficile districarsi dal furto di identità, sia legalmente che finanziariamente. E il danno alla tua storia creditizia può essere di lunga durata. Se c'è mai stato uno scenario in cui un grammo di prevenzione vale una tonnellata di cura, è proprio questo.

Come la tua identità può essere rubata

Sfortunatamente, la tua identità è un frutto a bassa pendenza, che può essere colto in tantissimi modi. Offline, i criminali rubano la posta dalle cassette postali o si tuffano nella spazzatura, entrambi potrebbero essere pieni zeppi di offerte di credito e informazioni finanziarie personali (motivo per cui dovresti possedere un trituratore). Skimmer collegati a pompe di benzina può acquisire i dati della tua carta di credito e così può personale del ristorante . E di recente, un cassiere è stato arrestato per furto 1.300 carte di credito che aveva memorizzato .

Online è ancora più pericoloso, ma le persone sono sempre più esperte nei confronti degli hack più eclatanti. Sempre meno siti web di vendita al dettaglio non protetti (quelli che iniziano con "http" anziché "https") effettuano transazioni, ma è comunque qualcosa da tenere a mente.

Ciò richiede campagne di phishing sempre più sottili per indurre le persone a fornire le proprie informazioni personali tramite e-mail fraudolente dall'aspetto credibile. E c'è sempre una nuova truffa dietro l'angolo.

"Un'altra truffa popolare è attraverso le app di appuntamenti online", ha detto Whitney Joy Smith, presidente di L'agenzia investigativa Smith . "I truffatori cercano persone vulnerabili per costruire una relazione. Successivamente, chiedono denaro o ottengono abbastanza informazioni personali per condurre frodi sull'identità ".

E poi ci sono semplici vecchi hack, come quando i database pieni di informazioni personali vengono violati.

Come puoi proteggerti

"A meno che tu non sia disposto a prendere misure straordinarie, come abbandonare tutta la tecnologia e trasferirti in Amazzonia per vivere con una tribù incontattata, la vera privacy è quasi impossibile da raggiungere", ha lamentato Fabian Wosar, chief technology officer di Emsisoft . Ma Wosar ha anche ammesso che ci sono precauzioni ragionevoli e pragmatiche che le persone possono prendere.

Molti di questi fanno parte della solita igiene della sicurezza informatica che hai sentito per anni. Ma per essere veramente protetto, devi fare queste cose e regolarmente. Dopotutto, il furto di identità di solito è un crimine di convenienza e opportunità, quindi il tuo obiettivo è renderti il più piccolo obiettivo possibile.

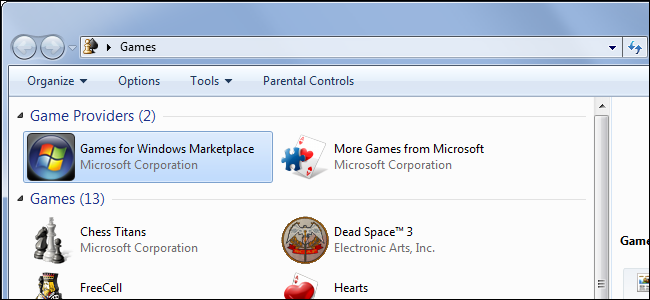

E mentre più precauzioni prendi, meglio è, la realtà non è che tutti saranno ultra diligenti. Con questo in mente, abbiamo separato le precauzioni da prendere in tre livelli: buon senso (le cose che tutti dovrebbero fare), maggiore sicurezza (per i più esperti) e mentalità da bunker (per coloro che sono disposti a prendere le misure).

Precauzioni di buon senso

Se non stai facendo queste cose, potresti anche smettere di chiudere la porta di casa e lasciare l'auto sbloccata al minimo nel vialetto:

- Usa password complesse: La saggezza convenzionale è che una password complessa è una combinazione di lettere maiuscole e minuscole, numeri e caratteri speciali. La realtà è che più lunga è la tua password, più difficile sarà decifrarla. XKCD ha fatto un buon lavoro scomponendolo .

- Utilizza una password univoca per ogni sito e servizio: Questo dovrebbe essere ovvio, ma è ancora routine incontrare persone che riutilizzano le password. Il problema è che se le tue credenziali sono compromesse su un sito, è banale per gli hacker ritentare le stesse credenziali su migliaia di altri siti. E secondo Verizon, 81% delle violazioni dei dati sono possibili a causa di password compromesse, deboli o riutilizzate.

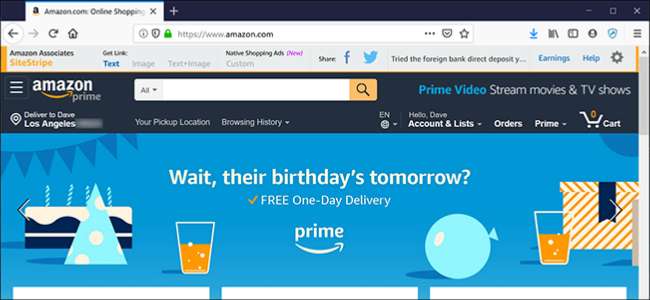

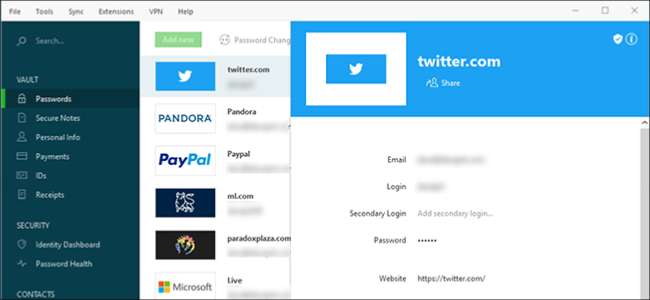

- Usa un gestore di password: UN strumento come Dashlane o LastPass è la posta in gioco nei giochi di sicurezza online. Secondo Dashlane, l'utente medio di Internet ha oltre 200 account digitali che richiedono password. E la società si aspetta che il numero raddoppi fino a 400 nei prossimi cinque anni. È praticamente impossibile gestire così tante password complesse e univoche senza uno strumento.

- Attenzione al Wi-Fi pubblico: Non iscriverti a una rete Wi-Fi pubblica gratuita a meno che tu non sia certo che sia affidabile. Potresti unirti a una rete configurata esclusivamente per monitorare il tuo traffico. E se utilizzi un computer pubblico o condiviso (ad esempio per stampare una carta d'imbarco quando sei in vacanza), assicurati di non consentire al browser di ricordare le tue credenziali: svuota la cache quando hai finito.

Maggiore sicurezza

Come dice il proverbio, non devi correre più veloce dell'orso; devi solo correre più veloce del tuo amico. Se implementi queste best practice di sicurezza, sarai molto più avanti rispetto alla maggior parte della popolazione online:

- Non utilizzare mai il tuo profilo di social media per accedere ad altri siti: Quando ti registri da qualche parte nuova, spesso ottieni un'opzione "single sign-on" per accedere con il tuo account Facebook o Google. Sebbene ciò sia conveniente, una violazione dei dati ti espone in diversi modi. E "rischi di dare al sito l'accesso alle informazioni personali contenute nel tuo account di accesso", ha avvertito Pankaj Srivastava, chief operations officer della società per la privacy Foglia di fico . È sempre meglio registrarsi con un indirizzo email.

- Abilita l'autenticazione a due fattori: Ciò impedisce efficacemente ai malintenzionati di utilizzare una reimpostazione della password per assumere il controllo dei tuoi account. Se hai bisogno di due fattori, devono accedere non solo al tuo account di posta elettronica, ma anche al tuo telefono. E puoi fare anche meglio di così (vedi i consigli sui bunker di seguito).

- Riduci al minimo la tua impronta sui social media: I social media sono un panorama sempre più pericoloso. Inoltre, non accettare richieste di connessione o di amicizia da persone che non conosci. I cattivi attori lo usano come un'opportunità per ricercare una campagna di phishing, oppure potrebbe usarti come punto di partenza per attaccare i tuoi contatti.

- Ripristina la condivisione sui social media: "Più postate su di voi, più un hacker può imparare su di voi", ha affermato Otavio Friere, chief technology officer di SafeGuard Cyber . "E più efficacemente puoi essere preso di mira." Potrebbero esserci abbastanza informazioni sul tuo profilo Facebook in questo momento (indirizzo e-mail, scuola, città natale, stato della relazione, occupazione, interessi, affiliazione politica, ecc.) Per un criminale per chiamare la tua banca, fingere di te e convincere un rappresentante del servizio clienti . per reimpostare la password. Simon Fogg, esperto di privacy dei dati presso Termly , ha dichiarato: "Oltre a evitare di utilizzare il tuo nome completo e la data di nascita sul tuo profilo, considera come si collegano tutte le tue informazioni. Anche se non condividi il tuo indirizzo di casa, il tuo numero di telefono potrebbe essere utilizzato per trovarlo. Se combinato con foto con tag geografici, potresti rimanere sorpreso di quanto della tua vita quotidiana stai rivelando a estranei e di quanto ti sei reso vulnerabile alle minacce. "

Nel bunker

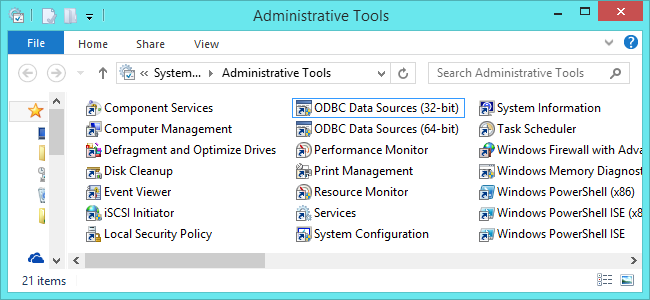

Non c'è fine alle precauzioni di sicurezza che puoi prendere: non abbiamo nemmeno coperto l'utilizzo di un browser TOR, ad esempio, o assicurandoti che il tuo registrar mantenga private le informazioni WHOIS sul tuo sito web (se ne hai uno). Ma se fai già tutto ciò che abbiamo menzionato nelle sezioni precedenti, queste precauzioni rimanenti dovrebbero metterti nell'1% più alto degli utenti Internet sicuri:

- Non utilizzare mai il tuo numero di telefono per l'autenticazione a due fattori: "I telefoni possono essere clonati", ha affermato Steve Good, consulente dell'ICO (Initial Coin Offering). Ciò rende il tuo secondo fattore nell'autenticazione a due fattori meno sicuro di quanto potresti pensare. Per fortuna, è facile configurare Google Authenticator o Authy per consolidare tutte le tue esigenze di autenticazione a due fattori.

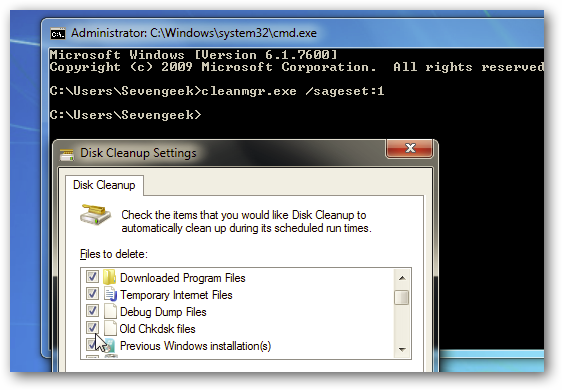

- Crittografa le tue unità flash USB: Come si trasferiscono file tra computer? Con le unità flash, ovviamente. E questi dispositivi sono spesso l'anello debole del tuo regime di sicurezza. Se lo perdi, chiunque può raccoglierlo e leggerlo. Puoi crittografare singoli file, ma una soluzione migliore è crittografare l'intero dispositivo. Kingston offre una famiglia di unità: il DT2000 —Quello compreso tra 8 e 64 GB. Hanno tastierini numerici incorporati e proteggono i dati con crittografia dei dati a 256 bit AES full-disk, basata su hardware, senza bisogno di software.

- Usa una rete privata virtuale (VPN): Quando utilizzi questo tipo di rete, ti connetti a Internet (almeno un po ') in modo anonimo. È particolarmente utile quando ti connetti a una rete Wi-Fi pubblica, ma potrebbe essere utile utilizzarlo anche a casa. "Una VPN nasconde il tuo indirizzo IP e la tua posizione", ha affermato Srivastava. "Quindi, sembra che tu stia navigando da una posizione completamente diversa. Potresti essere in un bar locale a Boston, ma altri penseranno che stai navigando da Sydney, in Australia, o da qualunque luogo tu abbia scelto di connetterti virtualmente. Tuttavia, potresti voler cercare una VPN che non mantenga i log, in quanto può identificare te e le tue attività online.

- Monitorati: "La revisione periodica della tua presenza online ti aiuterà a scoprire quante delle tue informazioni personali sono pubbliche", ha affermato Fogg. È facile creare avvisi Google per te stesso che possono aiutarti a farti un'idea di ciò che Internet sa di te.