जब आपको अपने घर के नेटवर्क पर अधिक से अधिक इंटरनेट पर कुछ खोलने की आवश्यकता होती है, तो क्या SSH सुरंग ऐसा करने का एक सुरक्षित पर्याप्त तरीका है?

आज का प्रश्न और उत्तर सत्र सुपरयूज़र के सौजन्य से आता है - स्टैक एक्सचेंज का एक उपखंड, जो कि क्यू एंड ए वेब साइटों का एक समुदाय-संचालित समूह है।

प्रश्न

सुपरयूज़र रीडर अल्फ्रेड एम। जानना चाहता है कि क्या वह कनेक्शन सुरक्षा के साथ सही रास्ते पर है:

मैंने हाल ही में एक कम सर्वर के साथ एक छोटा सर्वर स्थापित किया है, जिसका उद्देश्य डेबियन चल रहा है, इसे एक व्यक्तिगत गिट रिपॉजिटरी के रूप में उपयोग करने के लिए। मैंने ssh को सक्षम किया है और उस मुस्तैदी पर काफी हैरान था, जिस पर उसे क्रूर बल के हमलों और इस तरह से सामना करना पड़ा। तब मैंने पढ़ा कि यह है काफी आम और इन हमलों को रोकने के लिए बुनियादी सुरक्षा उपायों के बारे में सीखा और इसके साथ सर्वरफ़ॉल्ट सौदे पर बहुत सारे सवाल और डुप्लिकेट, उदाहरण के लिए देखें यह वाला या यह वाला ).

लेकिन अब मैं सोच रहा हूं कि क्या यह सब प्रयास के लायक है। मैंने ज्यादातर मौज-मस्ती के लिए अपना खुद का सर्वर स्थापित करने का फैसला किया: मैं सिर्फ थर्ड पार्टी सॉल्यूशंस पर भरोसा कर सकता था जैसे कि gitbucket.org, bettercodes.org इत्यादि। विशेषज्ञ बनने के लिए इसे समर्पित करने का पर्याप्त समय और लगभग निश्चित है कि मैंने सही रोकथाम के उपाय किए।

यह तय करने के लिए कि क्या मैं इस खिलौना परियोजना के साथ खेलना जारी रखूंगा, मैं यह जानना चाहूंगा कि ऐसा करने में मुझे वास्तव में क्या जोखिम है। उदाहरण के लिए, मेरे नेटवर्क से जुड़े अन्य कंप्यूटर किस हद तक खतरे में हैं? इन कंप्यूटरों में से कुछ का उपयोग लोग विंडोज चलाने वाले खदान से भी कम ज्ञान के साथ करते हैं।

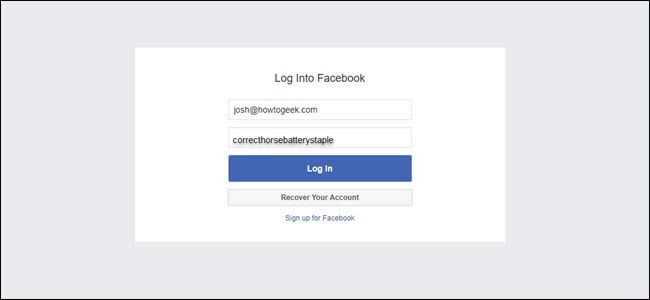

अगर मैं मजबूत पासवर्ड, ssh के लिए अक्षम रूट एक्सेस, ssh के लिए गैर मानक पोर्ट और संभवतः पासवर्ड लॉगिन को अक्षम करने और fail2ban, denyhosts या iptables नियमों में से किसी एक का उपयोग करने की संभावना है, तो मैं वास्तविक मुसीबत में पड़ने की संभावना क्या है?

एक और तरीका रखो, क्या कुछ बड़े बुरे भेड़िये हैं जिनसे मुझे डरना चाहिए या यह सब स्क्रिप्ट किडिज़ को दूर करने के बारे में है?

क्या अल्फ्रेड को तीसरे पक्ष के समाधान के लिए रहना चाहिए, या उसका DIY समाधान सुरक्षित है?

उत्तर

सुपरयूजर योगदानकर्ता TheFiddlerWins अल्फ्रेड को आश्वस्त करता है कि यह काफी सुरक्षित है:

ओपन इंटरनेट पर सुनने के लिए सबसे सुरक्षित चीजों में से एक है IMO SSH। यदि आप वास्तव में चिंतित हैं तो यह एक गैर-मानक उच्च अंत पोर्ट पर सुनता है। मेरे पास अभी भी आपके बॉक्स और वास्तविक इंटरनेट के बीच एक डिवाइस (डिवाइस स्तर) फ़ायरवॉल है और बस SSH के लिए पोर्ट फ़ॉरवर्डिंग का उपयोग करें लेकिन यह अन्य सेवाओं के खिलाफ एक सावधानी है। SSH अपने आप में बहुत ठोस है।

मैं है लोगों ने कभी-कभार मेरे घर SSH सर्वर को मारा था (टाइम वार्नर केबल के लिए खुला)। कभी वास्तविक प्रभाव नहीं पड़ा।

एक अन्य योगदानकर्ता, स्टीफन ने SSH को और अधिक सुरक्षित करना कितना आसान है, इस पर प्रकाश डाला:

SSH के साथ सार्वजनिक कुंजी प्रमाणीकरण प्रणाली की स्थापना वास्तव में है तुच्छ और सेटअप करने में लगभग 5 मिनट लगते हैं .

यदि आप इसका उपयोग करने के लिए सभी SSH कनेक्शन को बाध्य करते हैं, तो यह आपके सिस्टम को बहुत अधिक लचीला बना देगा क्योंकि आप बिना सुरक्षा बुनियादी ढांचे में निवेश किए बिना आशा कर सकते हैं। सच कहूँ तो, यह इतना सरल और प्रभावी है (जब तक आपके पास 200 खाते नहीं हैं - तब यह गड़बड़ हो जाता है) इसका उपयोग न करना एक सार्वजनिक अपराध होना चाहिए।

अंत में, क्रेग वाटसन घुसपैठ पर प्रयासों को कम करने के लिए एक और टिप प्रदान करता है:

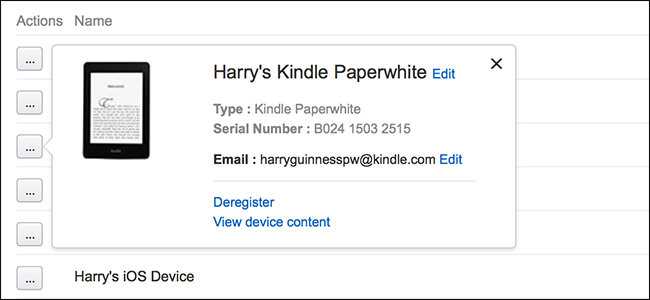

मैं एक व्यक्तिगत git सर्वर भी चलाता हूं जो SSH पर दुनिया के लिए खुला है, और मेरे पास आपके जैसा ही क्रूर बल मुद्दे भी हैं, इसलिए मैं आपकी स्थिति के प्रति सहानुभूति रख सकता हूं।

TheFiddlerWins पहले से ही सार्वजनिक रूप से सुलभ आईपी पर SSH के खुले होने के मुख्य सुरक्षा निहितार्थों को संबोधित करता है, लेकिन क्रूर-बल प्रयासों के जवाब में सबसे अच्छा उपकरण IMO है fail2ban - सॉफ़्टवेयर जो आपकी प्रमाणीकरण लॉग फ़ाइलों की निगरानी करता है, घुसपैठ के प्रयासों का पता लगाता है और मशीन के स्थानीय में फ़ायरवॉल नियम जोड़ता है

iptablesफ़ायरवॉल। आप एक प्रतिबंध से पहले और प्रयास की लंबाई दोनों को कॉन्फ़िगर कर सकते हैं (मेरी डिफ़ॉल्ट 10 दिन है)।

स्पष्टीकरण में कुछ जोड़ना है? टिप्पणियों में ध्वनि बंद। अन्य टेक-सेवी स्टैक एक्सचेंज उपयोगकर्ताओं से अधिक जवाब पढ़ना चाहते हैं? पूरी चर्चा धागा यहाँ देखें .