Comparés à un PC, les téléphones et les tablettes sont des appareils assez verrouillés. Le jailbreak, l'enracinement et le déverrouillage sont tous des moyens de contourner leurs limites et de faire des choses que les fabricants et les opérateurs ne veulent pas que vous fassiez.

Certains pays ont des lois qui vous empêchent de faire ces choses avec les appareils que vous avez payés et que vous possédez légalement. Nous n'entrerons pas dans ces lois ici.

Image Credit: Blake Patterson sur Flickr

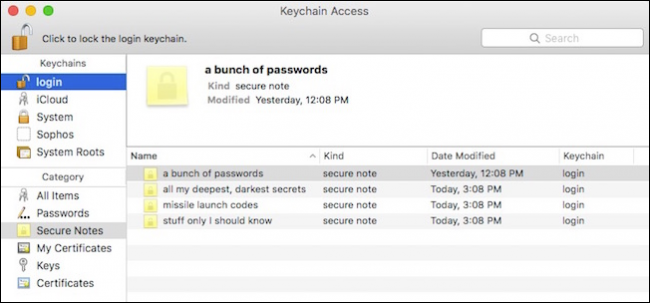

Jailbreaking

Le jailbreaking consiste à supprimer les limitations mises en place par le fabricant d'un appareil. Le jailbreaking est généralement effectué sur les appareils Apple iOS, tels que l'iPhone ou l'iPad. Le jailbreaking supprime les restrictions qu'Apple met en place, vous permettant d'installer des logiciels tiers depuis l'extérieur de l'App Store. Certaines personnes peuvent avoir l'impression que le jailbreak n'est utilisé que pour le piratage, mais ce n'est pas le cas - le jailbreak vous permet de faire des choses comme changer le navigateur et le client de messagerie par défaut de votre iPhone. Essentiellement, le jailbreaking vous permet d’utiliser des logiciels qu’Apple n’approuve pas.

Le jailbreaking peut être effectué sur d'autres appareils avec des limitations similaires. Par exemple, il existe désormais un jailbreak Microsoft Surface RT qui vous permet d'installer des programmes de bureau non approuvés. (Par défaut, Systèmes Windows RT vous permet uniquement d'exécuter des applications de bureau écrites par Microsoft.) Cependant, les applications de bureau doivent être compilées pour ARM, vous ne pouvez donc pas exécuter les programmes de bureau Windows que vous avez déjà, bien que les applications open-source puissent être modifiées et recompilées pour Windows bureau sur ARM.

Des entreprises comme Apple et Microsoft ne veulent pas que le jailbreaking dépasse les limites d'un appareil. Vous pouvez donc modifier les programmes par défaut sur iOS ou exécuter des applications de bureau tierces sur Windows RT. Pour effectuer un jailbreak, quelqu'un doit trouver une faille de sécurité qui lui permet «d'exploiter» l'appareil et de contourner les protections du fabricant.

Android permet aux utilisateurs d'installer des applications tierces depuis l'extérieur de l'App Store de Google, et n'a pas besoin d'être jailbreaké.

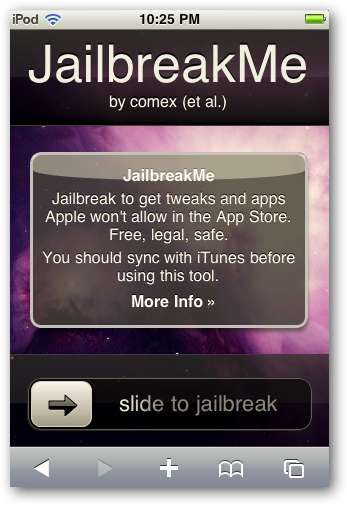

Enracinement

L'enracinement est le processus permettant d'obtenir un «accès root» à un périphérique. Cela s’effectue généralement sur les appareils Android, mais le rootage peut également se produire sur d’autres appareils basés sur Linux, tels que le système d’exploitation Symbian désormais retiré de Nokia.

Sur Linux et autres systèmes d'exploitation de type UNIX, l'utilisateur root est essentiellement le même que l'utilisateur administrateur sous Windows. Après l'enracinement, vous pouvez accorder à des applications spécifiques l'accès aux autorisations root, leur permettant de faire presque tout ce qu'elles veulent sur le système d'exploitation. Par exemple, une application avec des autorisations root pourrait désinstaller des applications système, installer des binaires système de bas niveau, révoquer les autorisations requises par les applications installées et faire d'autres choses folles. Presque tout ce que vous pouvez faire sur un système Linux approprié, vous pouvez le faire avec un accès root sur votre téléphone.

L'enracinement contourne l'architecture de sécurité d'Android et peut potentiellement causer des problèmes si les utilisateurs ne savent pas ce qu'ils font, alors Android ne s'enracine pas .

Sur certains appareils, l'enracinement peut devoir être effectué via un exploit de sécurité. Tout comme le jailbreak, les fabricants ne veulent généralement pas que vous vous enraciniez. Sur certains appareils, tels que les appareils Nexus (qui sont également destinés aux développeurs), l'enracinement ne nécessite pas de vulnérabilité de sécurité.

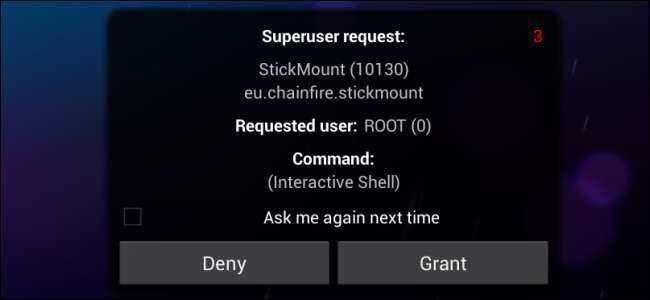

Déverrouiller un chargeur de démarrage

Android est un système d'exploitation open-source, donc n'importe qui peut prendre le code source d'Android et en créer sa propre version. Cela permet à des ROM personnalisées comme Cyanogenmod d'exister. Il existe de nombreuses ROM personnalisées pour Android - des grands projets prenant en charge une variété d'appareils aux ROM personnalisées avec quelques correctifs de thème qu'un enfant a mis au point pendant son temps libre.

Cependant, de nombreux téléphones Android sont livrés avec des chargeurs de démarrage verrouillés. Un chargeur de démarrage verrouillé ne démarrera rien d'autre que la version approuvée par le fabricant d'Android fournie avec l'appareil. Le déverrouillage du chargeur de démarrage vous permet d'installer des ROM personnalisées - des versions alternatives du système d'exploitation Android.

Ce n'est pas seulement utile pour les geeks - Cyanogenmod apporte de nouvelles versions d'Android aux appareils que les fabricants ne mettent plus à jour. C'est aussi une expérience Android plus vanille - beaucoup de gens l'aiment car il s'agit d'une alternative aux interfaces utilisateur personnalisées par le fabricant fournies par la plupart des appareils Android.

Le déverrouillage du chargeur de démarrage d'un appareil peut également nécessiter un exploit de sécurité, bien que des entreprises comme HTC et Motorola autorise le déverrouillage de certains appareils. Les appareils Nexus (qui sont également destinés aux développeurs) peuvent être facilement déverrouillés.

Le déverrouillage d'un chargeur de démarrage peut théoriquement vous permettre également d'installer des systèmes d'exploitation non Android. Par exemple, vous pouvez installer Ubuntu pour les téléphones ou WebOS sur un Galaxy Nexus avec un chargeur de démarrage déverrouillé. La version de bureau d'Ubuntu peut également être installée sur le Nexus 7. Bien entendu, le système d'exploitation doit être conçu pour être compatible avec un appareil spécifique. Ces systèmes d'exploitation ne sont probablement pas particulièrement stables, mais les développeurs peuvent utiliser les appareils pour exécuter un autre système d'exploitation pendant qu'ils y travaillent.

Image Credit: Johan Larsson sur Flickr

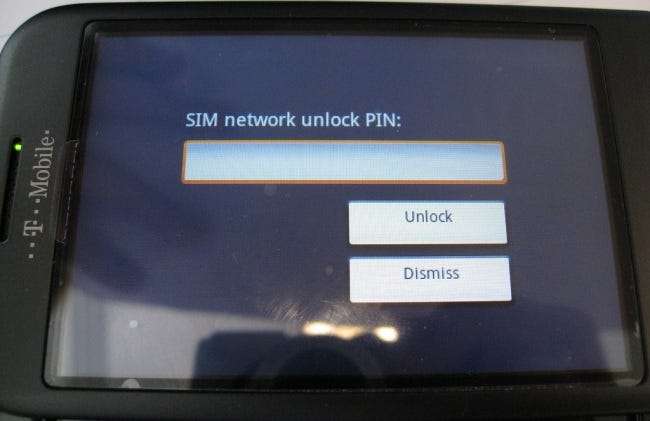

Déverrouiller un téléphone

De nombreux téléphones, en particulier les téléphones subventionnés avec un contrat, sont «verrouillés» sur un opérateur spécifique. Le téléphone est configuré de manière à ne pouvoir être utilisé que sur le réseau de cet opérateur. Si vous insérez une carte SIM d'un opérateur concurrent dans le téléphone, vous verrez un message indiquant que le téléphone est verrouillé et ne peut pas être utilisé avec la carte SIM.

Le déverrouillage d'un téléphone vous permet de l'utiliser avec une autre carte SIM - soit pour utiliser un autre opérateur en voyage, soit pour emporter votre téléphone actuel avec vous lors du passage à un nouveau fournisseur de services.

Vous aurez généralement besoin d'un code de déverrouillage pour déverrouiller le téléphone. De nombreux opérateurs déverrouillent les téléphones une fois votre contrat terminé, tandis que les téléphones achetés sans contrat peuvent ne pas être verrouillés du tout par un opérateur. Il existe également des moyens de déverrouiller des téléphones sans l'autorisation d'un opérateur.

Image Credit: Kai Hendry sur Flickr

Tout le monde n'a pas besoin de jailbreaker, de rooter ou de déverrouiller leurs appareils. Cependant, l'option est là - et maintenant vous savez pourquoi vous voudrez peut-être le faire.