En comparación con una PC, los teléfonos y las tabletas son dispositivos bastante bloqueados. Hacer jailbreak, rootear y desbloquear son formas de eludir sus limitaciones y hacer cosas que los fabricantes y los operadores no quieren que hagas.

Algunos países tienen leyes que le impiden hacer estas cosas con los dispositivos por los que pagó y que posee legalmente; aquí no entraremos en esas leyes.

Credito de imagen: Blake Patterson en Flickr

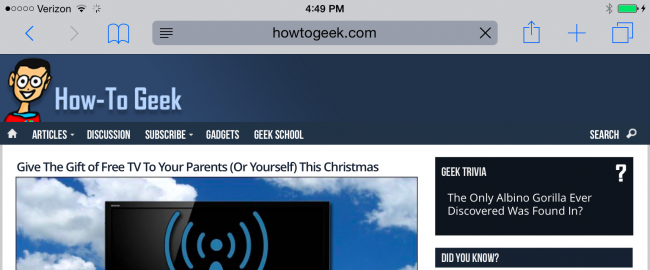

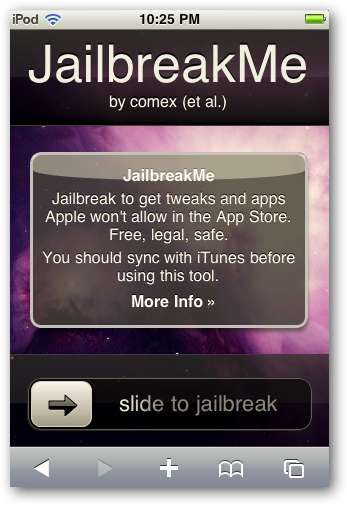

Jailbreak

El jailbreak es el proceso de eliminar las limitaciones establecidas por el fabricante de un dispositivo. El jailbreak generalmente se realiza en dispositivos Apple iOS, como el iPhone o iPad. El jailbreak elimina las restricciones que Apple impone, lo que le permite instalar software de terceros desde fuera de la tienda de aplicaciones. Algunas personas pueden tener la percepción de que el jailbreak solo se usa para piratería, pero este no es el caso: el jailbreak te permite hacer cosas como cambiar el navegador y el cliente de correo predeterminados de tu iPhone. Básicamente, el jailbreak te permite usar software que Apple no aprueba.

El jailbreak se puede realizar en otros dispositivos con limitaciones similares. Por ejemplo, ahora existe un jailbreak de Microsoft Surface RT que le permite instalar programas de escritorio no aprobados. (Por defecto, Sistemas Windows RT solo le permiten ejecutar aplicaciones de escritorio escritas por Microsoft) .Sin embargo, las aplicaciones de escritorio deben estar compiladas para ARM, por lo que no puede ejecutar ningún programa de escritorio de Windows que ya tenga, aunque las aplicaciones de código abierto podrían modificarse y recompilarse para Windows. escritorio en ARM.

Empresas como Apple y Microsoft no quieren que el jailbreak supere las limitaciones de un dispositivo, por lo que puede cambiar los programas predeterminados en iOS o ejecutar aplicaciones de escritorio de terceros en Windows RT. Para realizar un jailbreak, alguien tiene que encontrar una vulnerabilidad de seguridad que le permita "explotar" el dispositivo y sortear las salvaguardias del fabricante.

Android permite a los usuarios instalar aplicaciones de terceros desde fuera de la tienda de aplicaciones de Google listas para usar y no necesitan ser liberadas.

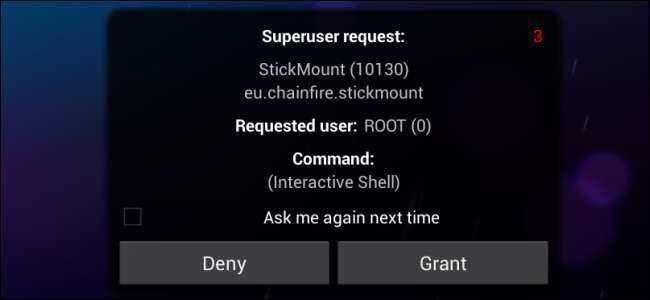

Enraizamiento

El enraizamiento es el proceso de obtener "acceso de root" a un dispositivo. Esto generalmente se realiza en dispositivos Android, pero el enraizamiento también puede ocurrir en otros dispositivos basados en Linux, como el ahora retirado sistema operativo Symbian de Nokia.

En Linux y otros sistemas operativos similares a UNIX, el usuario root es esencialmente el mismo que el usuario Administrador en Windows. Después de rootear, puede otorgar acceso a aplicaciones específicas a permisos de root, permitiéndoles hacer casi cualquier cosa que quieran en el sistema operativo. Por ejemplo, una aplicación con permisos de root podría desinstalar aplicaciones del sistema, instalar binarios del sistema de bajo nivel, revocar los permisos que requieren las aplicaciones instaladas y hacer otras locuras. Casi todo lo que puede hacer en un sistema Linux adecuado, puede hacerlo con acceso de root en su teléfono.

El enraizamiento evita la arquitectura de seguridad de Android y podría causar problemas si los usuarios no saben lo que están haciendo, por lo que Android no viene rooteado .

En algunos dispositivos, es posible que sea necesario realizar el enraizamiento mediante una vulnerabilidad de seguridad. Al igual que con el jailbreak, los fabricantes generalmente no quieren que rootees. En algunos dispositivos, como los dispositivos Nexus (que también están destinados a desarrolladores), el enraizamiento no requiere una vulnerabilidad de seguridad.

Desbloqueo de un cargador de arranque

Android es un sistema operativo de código abierto, por lo que cualquiera puede tomar el código fuente de Android y crear su propia versión. Esto permite que existan ROM personalizadas como Cyanogenmod. Existen muchas ROM personalizadas para Android, desde grandes proyectos que admiten una variedad de dispositivos hasta ROM personalizadas con algunos parches temáticos que un niño creó en su tiempo libre.

Sin embargo, muchos teléfonos Android vienen con cargadores de arranque bloqueados. Un cargador de arranque bloqueado no arrancará nada más que la versión de Android aprobada por el fabricante que viene con el dispositivo. Desbloquear el cargador de arranque le permite instalar ROM personalizadas, versiones alternativas del sistema operativo Android.

Esto no solo es útil para los geeks, Cyanogenmod trae nuevas versiones de Android a dispositivos que los fabricantes ya no actualizan. También es una experiencia de Android más básica: a muchas personas les gusta porque es una alternativa a las interfaces de usuario personalizadas por el fabricante que incluyen la mayoría de los dispositivos Android.

Desbloquear el cargador de arranque de un dispositivo también puede requerir una vulnerabilidad de seguridad, aunque las empresas como HTC y Motorola permitir el desbloqueo de algunos dispositivos. Los dispositivos Nexus (que también están destinados a desarrolladores) se pueden desbloquear fácilmente.

En teoría, desbloquear un cargador de arranque también puede permitirle instalar sistemas operativos que no sean Android. Por ejemplo, puede instalar Ubuntu para teléfonos o WebOS en un Galaxy Nexus con un cargador de arranque desbloqueado. La versión de escritorio de Ubuntu también se puede instalar en Nexus 7. Por supuesto, el sistema operativo debe estar construido para ser compatible con un dispositivo específico. Estos sistemas operativos probablemente no sean particularmente estables, pero los desarrolladores pueden usar los dispositivos para ejecutar un sistema operativo alternativo mientras trabajan en él.

Credito de imagen: Johan Larsson en Flickr

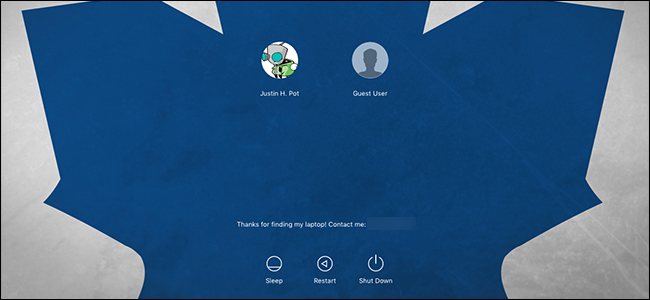

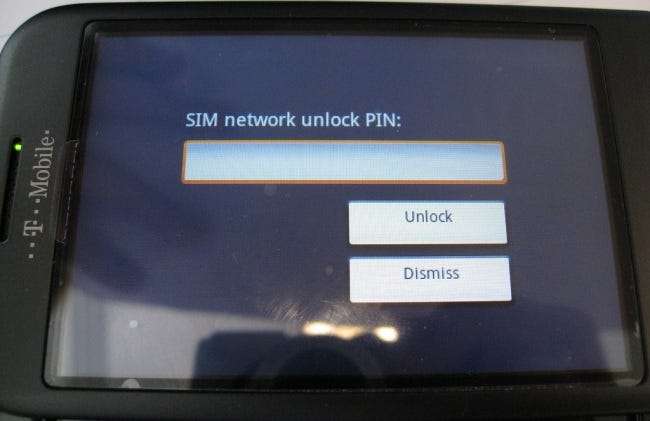

Desbloqueo de un teléfono

Muchos teléfonos, en particular los que vienen subsidiados con un contrato, vienen "bloqueados" a un proveedor específico. El teléfono está configurado para que solo se pueda utilizar en la red de ese operador. Si inserta una tarjeta SIM de un operador de la competencia en el teléfono, verá un mensaje que indica que el teléfono está bloqueado y no se puede utilizar con la tarjeta SIM.

Desbloquear un teléfono le permite usarlo con una tarjeta SIM diferente, ya sea para usar un proveedor diferente mientras viaja o para llevar su teléfono actual con usted mientras cambia a un nuevo proveedor de servicios.

Por lo general, necesitará un código de desbloqueo para desbloquear el teléfono. Muchos operadores desbloquearán los teléfonos una vez que finalice su contrato, mientras que los teléfonos comprados directamente sin un contrato pueden no estar bloqueados en ningún operador. También hay formas de desbloquear teléfonos sin el permiso de un operador.

Credito de imagen: Kai Hendry en Flickr

No todo el mundo tiene que hacer jailbreak, rootear o desbloquear sus dispositivos. Sin embargo, la opción está ahí, y ahora sabe por qué es posible que desee hacerlo.