Mise à jour d'octobre 2018 de Windows 10 inclut une nouvelle fonction de sécurité «Bloquer les comportements suspects». Cette protection est désactivée par défaut, mais vous pouvez l'activer pour protéger votre PC contre diverses menaces.

Que fait «bloquer les comportements suspects»?

Cette fonctionnalité a un nom assez vague. Cependant, la documentation de Microsoft clarifie que «Bloquer les comportements suspects» est juste un nom convivial pour la «technologie de réduction de la surface d'attaque de Windows Defender Exploit Guard». Cette fonction de sécurité a été introduite dans le Mise à jour des créateurs d'automne , mais n'était disponible qu'en Windows 10 Enterprise . Dans la mise à jour d'octobre 2018, il est désormais accessible à tous via une option de sécurité Windows.

Lorsque vous activez cette fonctionnalité, Windows 10 active diverses règles de sécurité. Ces règles désactivent les fonctionnalités normalement utilisées uniquement par les logiciels malveillants, ce qui permet de protéger votre PC contre les attaques.

Voici quelques règles de réduction de la surface d'attaque:

- Bloquer le contenu exécutable du client de messagerie et du webmail

- Empêcher les applications Office de créer des processus enfants

- Empêcher les applications Office de créer du contenu exécutable

- Empêcher les applications Office d'injecter du code dans d'autres processus

- Empêcher JavaScript ou VBScript de lancer le contenu exécutable téléchargé

- Bloquer l'exécution de scripts potentiellement obscurcis

- Bloquer les appels d'API Win32 à partir de la macro Office

- Bloquer le vol d'informations d'identification dans le sous-système de l'autorité de sécurité locale Windows (lsass.exe)

- Bloquer les créations de processus provenant des commandes PSExec et WMI

- Bloquer les processus non approuvés et non signés qui s'exécutent à partir de l'USB

- Empêcher les applications de communication Office de créer des processus enfants

Il s'agit d'actions suspectes susceptibles d'être utilisées par des applications malveillantes. Par exemple, ces règles bloquent les fichiers exécutables qui arrivent par e-mail, empêchent les applications Office d'effectuer des tâches spécifiques et arrêtent macro dangereuse comportements. Lorsque ces règles sont activées, Windows protège les informations d'identification contre le vol, empêche l'exécution des exécutables suspects sur les clés USB et refuse d'exécuter des scripts qui semblent déguisés pour contourner les logiciels antivirus.

Vous trouverez une liste des règles de réduction de la surface d'attaque sur le site de support de Microsoft. Les organisations peuvent personnaliser les règles utilisées via stratégie de groupe , mais les PC grand public moyens ont un ensemble de règles unique. On ne sait pas exactement quelles règles sont utilisées lorsque vous activez cette option dans la sécurité Windows.

EN RELATION: Nouveautés de la mise à jour d'octobre 2018 de Windows 10

Cela fait partie de Windows Defender Exploit Guard

Attack Surface Reduction fait partie de Windows Defender Exploit Guard , qui comprend également la protection contre les exploits, la protection du réseau et Accès contrôlé aux dossiers .

Il est important de clarifier ceci: "Bloquer les comportements suspects" n'est pas la même fonctionnalité que Exploit Protection , qui protège votre PC contre diverses techniques d'exploitation courantes. Par exemple, la protection contre les exploits protège contre les techniques d'exploitation de mémoire courantes utilisées par attaques zero-day et met fin à tout processus qui les utilise. La protection contre les exploits fonctionne comme celle de Microsoft Logiciel EMET (Enhanced Mitigation Experience Toolkit) . La réduction de la surface d'attaque désactive les fonctionnalités potentiellement dangereuses à un niveau supérieur.

La protection contre les exploits est activée par défaut et vous pouvez la modifier ailleurs dans l'application de sécurité Windows. La réduction de la surface d'attaque, ou "Bloquer les comportements suspects", n'est pas encore activée par défaut.

EN RELATION: Fonctionnement de la nouvelle protection contre les exploits de Windows Defender (et comment la configurer)

Comment activer "Bloquer les comportements suspects"

Vous pouvez activer cette fonctionnalité à partir de l'application de sécurité Windows, anciennement appelée Centre de sécurité Windows Defender.

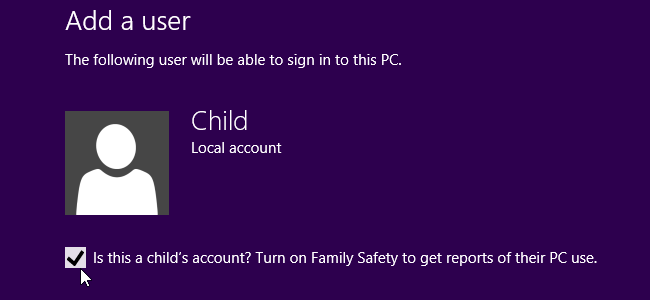

Pour le trouver, accédez à Paramètres> Mise à jour et sécurité> Sécurité Windows> Ouvrez la sécurité Windows ou lancez simplement le raccourci «Sécurité Windows» à partir de votre menu Démarrer.

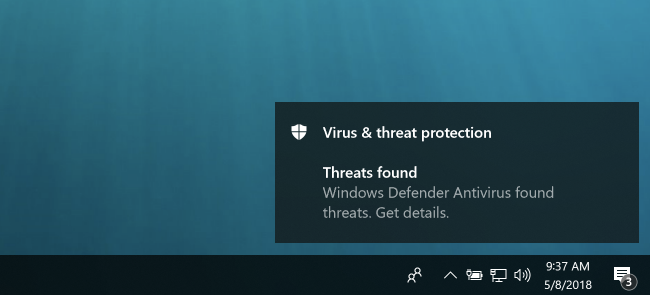

Cliquez sur l'option «Protection contre les virus et les menaces», puis cliquez sur le lien «Gérer les paramètres» dans la section «Paramètres de protection contre les virus et les menaces».

Cliquez sur le commutateur sous «Bloquer les comportements suspects» pour activer ou désactiver cette fonctionnalité.

Si Bloquer les comportements suspects bloque une action que vous devez effectuer régulièrement, vous pouvez revenir ici et la désactiver. Cependant, les comportements bloqués ne sont pas courants dans l'utilisation normale d'un PC.