Comme je l'ai souligné dans un article précédent, Spybot Search & Destroy n'est en aucun cas obsolète, comme certains dans l'industrie voudraient vous le faire croire. J'ai écrit cet article il y a plus d'un an et depuis, Spybot n'a fait que s'améliorer.

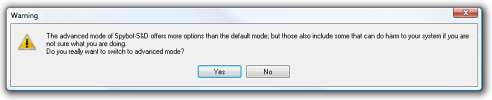

Dans cet article, nous allons passer en revue l'une des fonctionnalités avancées qui permet des analyses programmées des logiciels espions sur votre système. Lorsque vous installez pour la première fois Spybot Search & Destroy, le mode de base est activé par défaut. Nous devons accéder au mode avancé, alors cliquez sur Mode et sélectionnez Mode avancé.

Cliquez sur Oui pour le message d'avertissement qui s'affiche.

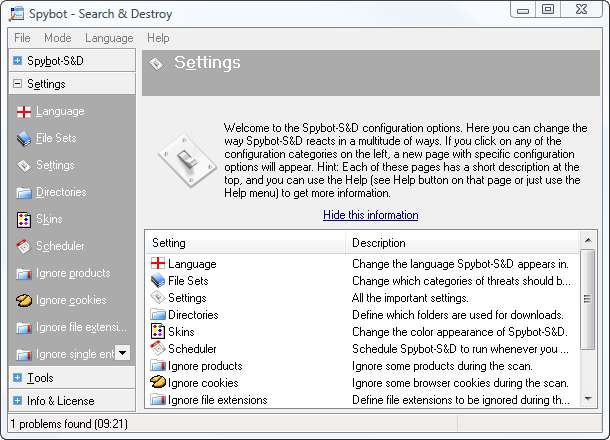

Maintenant, vous remarquerez beaucoup plus d'options, d'outils et de paramètres. Voici où nous pouvons accéder à quelques fonctionnalités intéressantes disponibles dans Spybot.

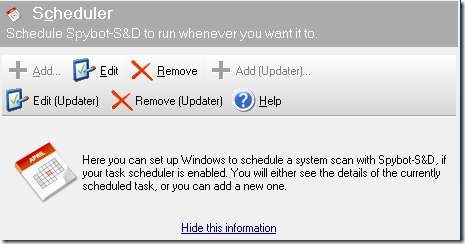

Développez Paramètres dans le menu et sélectionnez Planificateur. Cliquez ensuite sur les deux boutons Ajouter afin que nous puissions maintenant modifier le calendrier des mises à jour et des analyses.

Spybot lance les tâches planifiées qui est un composant Windows. Peu importe celui avec lequel vous commencez, mais ici, nous allons d'abord modifier l'outil de mise à jour. Alors cliquez simplement sur Modifier (Updater), l'onglet Planification et le nouveau bouton. Cela vous permettra de définir une date, une heure et une fréquence pour vérifier les mises à jour de la base de données.

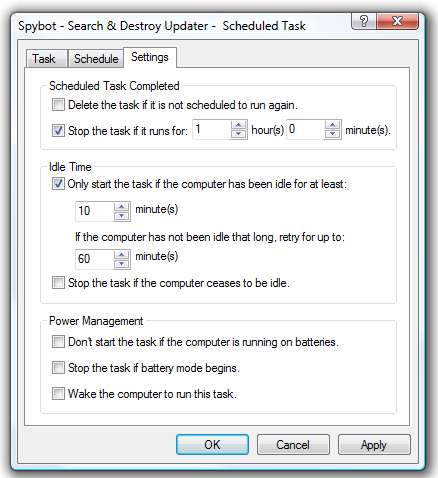

Vous pouvez également accéder à l'onglet Paramètres pour configurer d'autres paramètres système liés à la mise à jour.

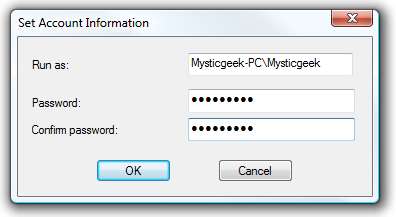

Après avoir configuré toutes les informations, vous serez invité à entrer le nom d'utilisateur et le mot de passe de votre PC. Une fois terminé, cliquez sur OK et tout est réglé. Une chose à garder à l'esprit est que les mots de passe vides ne sont pas acceptés.

N'oubliez pas non plus de consulter le Œuf de Pâques dans Spybot Search & Destroy

Télécharger Spybot Search & Destroy

Remarque: Si vous souhaitez nous aider et connaître les programmes de qualité que nous n'avons pas couverts, rendez-vous simplement sur le How-To Geek Wiki et ajoutez du contenu à notre liste croissante de Anti-Spyware applications !