UPnP est activé par défaut sur de nombreux nouveaux routeurs. À un moment donné, le FBI et d'autres experts en sécurité ont recommandé de désactiver UPnP pour des raisons de sécurité. Mais dans quelle mesure l'UPnP est-il sécurisé aujourd'hui? Sommes-nous en train de négocier la sécurité pour plus de commodité lors de l'utilisation d'UPnP?

UPnP signifie «Universal Plug and Play». En utilisant UPnP, une application peut transférer automatiquement un port sur votre routeur, vous évitant ainsi de transfert manuel des ports . Nous examinerons les raisons pour lesquelles les gens recommandent de désactiver UPnP, afin que nous puissions avoir une idée claire des risques de sécurité.

Image Credit: comedy_nose sur Flickr

Les logiciels malveillants de votre réseau peuvent utiliser UPnP

Un virus, un cheval de Troie, un ver ou tout autre programme malveillant qui parvient à infecter un ordinateur sur votre réseau local peut utiliser UPnP, tout comme les programmes légitimes peuvent le faire. Alors qu'un routeur bloque normalement les connexions entrantes, empêchant certains accès malveillants, UPnP pourrait permettre à un programme malveillant de contourner complètement le pare-feu. Par exemple, un cheval de Troie pourrait installer un programme de contrôle à distance sur votre ordinateur et lui ouvrir un trou dans votre pare-feu du routeur , permettant un accès 24/7 à votre ordinateur depuis Internet. Si UPnP était désactivé, le programme ne pouvait pas ouvrir le port - bien qu’il puisse contourner le pare-feu d’une autre manière et téléphoner à la maison.

Est-ce un problème? Oui. Il est impossible de contourner celui-ci - UPnP suppose que les programmes locaux sont dignes de confiance et leur permet de transférer des ports. Si un logiciel malveillant ne peut pas transférer les ports est important pour vous, vous souhaiterez désactiver UPnP.

Le FBI a dit aux gens de désactiver l'UPnP

Vers la fin de 2001, le National Infrastructure Protection Center du FBI a conseillé à tous les utilisateurs de désactiver UPnP en raison d’un dépassement de mémoire tampon dans Windows XP. Ce bogue a été corrigé par un correctif de sécurité. Le NIPC a en fait publié une correction pour ce conseil plus tard, après avoir réalisé que le problème n’était pas dans l’UPnP lui-même. ( Source )

Est-ce un problème? Non. Alors que certaines personnes peuvent se souvenir de l'avis du NIPC et avoir une opinion négative de l'UPnP, ce conseil était alors malavisé et le problème spécifique a été résolu par un correctif pour Windows XP il y a plus de dix ans.

Image Credit: Carsten Lorentzen sur Flickr

L'attaque Flash UPnP

UPnP ne nécessite aucune sorte d'authentification de la part de l'utilisateur. Toute application exécutée sur votre ordinateur peut demander au routeur de transférer un port via UPnP, c'est pourquoi le logiciel malveillant ci-dessus peut abuser de l'UPnP. Vous pouvez supposer que vous êtes en sécurité tant qu’aucun logiciel malveillant n’est exécuté sur les appareils locaux, mais vous vous trompez probablement.

le Attaque Flash UPnP a été découverte en 2008. Une applet Flash spécialement conçue, exécutée sur une page Web dans votre navigateur Web, peut envoyer une requête UPnP à votre routeur et lui demander de transférer les ports. Par exemple, l'applet pourrait demander au routeur de transférer les ports 1-65535 vers votre ordinateur, l'exposant ainsi à l'ensemble de l'Internet. L'attaquant devrait cependant exploiter une vulnérabilité dans un service réseau exécuté sur votre ordinateur après avoir fait cela - en utilisant un pare-feu sur votre ordinateur vous aidera à vous protéger.

Malheureusement, la situation empire - sur certains routeurs, une applet Flash pourrait changer le serveur DNS principal avec une requête UPnP. La redirection de port serait le moindre de vos soucis - un serveur DNS malveillant pourrait rediriger le trafic vers d'autres sites Web. Par exemple, il pourrait pointer Facebook.com vers une autre adresse IP entièrement - la barre d'adresse de votre navigateur Web dirait Facebook.com, mais vous utiliseriez un site Web créé par une organisation malveillante.

Est-ce un problème? Oui. Je ne trouve aucune indication que cela ait jamais été corrigé. Même s'il était corrigé (ce serait difficile, car il s'agit d'un problème avec le protocole UPnP lui-même), de nombreux routeurs plus anciens encore utilisés seraient vulnérables.

Mauvaises implémentations UPnP sur les routeurs

le Hacks UPnP Le site Web contient une liste détaillée des problèmes de sécurité liés à la manière dont différents routeurs implémentent l'UPnP. Ce ne sont pas nécessairement des problèmes avec l’UPnP lui-même; ils posent souvent des problèmes avec les implémentations UPnP. Par exemple, les implémentations UPnP de nombreux routeurs ne vérifient pas correctement l'entrée. Une application malveillante peut demander à un routeur de rediriger le trafic réseau vers des adresses IP distantes sur Internet (au lieu d'adresses IP locales), et le routeur se conforme. Sur certains routeurs basés sur Linux, il est possible d’exploiter UPnP pour exécuter des commandes sur le routeur. ( Source ) Le site Web répertorie de nombreux autres problèmes de ce type.

Est-ce un problème? Oui! Des millions de routeurs dans la nature sont vulnérables. De nombreux fabricants de routeurs n’ont pas réussi à sécuriser leurs implémentations UPnP.

Image Credit: Ben Mason sur Flickr

Devez-vous désactiver UPnP?

Lorsque j'ai commencé à écrire cet article, je m'attendais à conclure que les failles de l'UPnP étaient assez mineures, une simple question d'échanger un peu de sécurité pour plus de commodité. Malheureusement, il semble que l'UPnP ait beaucoup de problèmes. Si vous n’utilisez pas d’applications nécessitant une redirection de port, telles que des applications peer-to-peer, des serveurs de jeux et de nombreux programmes VoIP, vous feriez peut-être mieux de désactiver complètement UPnP. Les gros utilisateurs de ces applications voudront se demander s'ils sont prêts à renoncer à une partie de la sécurité pour des raisons pratiques. Vous pouvez toujours transférer des ports sans UPnP; c'est juste un peu plus de travail. Check-out notre guide de la redirection de port .

D'un autre côté, ces failles de routeur ne sont pas activement utilisées dans la nature, donc le risque réel que vous rencontriez un logiciel malveillant exploitant les failles de la mise en œuvre UPnP de votre routeur est assez faible. Certains logiciels malveillants utilisent UPnP pour transférer les ports (le ver Conficker, par exemple), mais je n'ai pas rencontré d'exemple de logiciel malveillant exploitant ces failles de routeur.

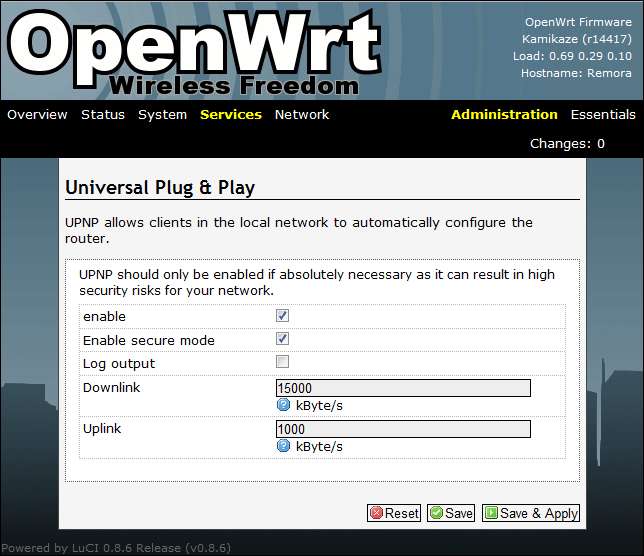

Comment le désactiver? Si votre routeur prend en charge UPnP, vous trouverez une option pour le désactiver dans son interface Web. Consultez le manuel de votre routeur pour plus d’informations.

Êtes-vous en désaccord sur la sécurité de l'UPnP? Laissez un commentaire!