Votre PC établit de nombreuses connexions Internet au cours de la journée, et tous ne sont pas nécessairement des sites avec lesquels vous savez que des connexions se produisent. Bien que certaines de ces connexions soient inoffensives, il est toujours possible que vous ayez des logiciels malveillants, des logiciels espions ou des logiciels publicitaires utilisant votre connexion Internet en arrière-plan à votre insu. Voici comment voir ce qui se passe sous le capot.

Nous allons couvrir trois façons dont vous pouvez afficher les connexions actives de votre PC. Le premier utilise le bon vieux

netstat

commande à partir de PowerShell ou de l'invite de commandes. Ensuite, nous allons vous montrer deux outils gratuits - TCPView et CurrPorts - qui font également le travail et peuvent être plus pratiques.

Première option: vérifier les connexions actives avec PowerShell (ou l'invite de commandes)

Cette option utilise le

netstat

pour générer une liste de tout ce qui a établi une connexion Internet dans un laps de temps spécifié. Vous pouvez le faire sur n'importe quel PC exécutant Windows, de Windows XP Service Pack 2 à Windows 10. Et vous pouvez le faire en utilisant PowerShell ou l'invite de commandes. La commande fonctionne de la même manière dans les deux.

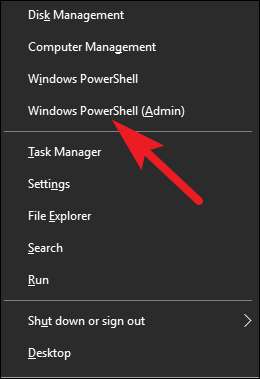

Si vous utilisez Windows 8 ou 10, lancez PowerShell en tant qu'administrateur en appuyant sur Windows + X, puis en sélectionnant «PowerShell (Admin)» dans le menu Power User. Si vous utilisez plutôt l'invite de commandes, vous devrez également l'exécuter en tant qu'administrateur. Si vous utilisez Windows 7, vous devrez appuyer sur Démarrer, taper "PowerShell" dans le champ de recherche, cliquer avec le bouton droit sur le résultat, puis choisir "Exécuter en tant qu'administrateur" à la place. Et si vous utilisez une version de Windows antérieure à Windows 7, vous devrez exécuter l'invite de commande en tant qu'administrateur.

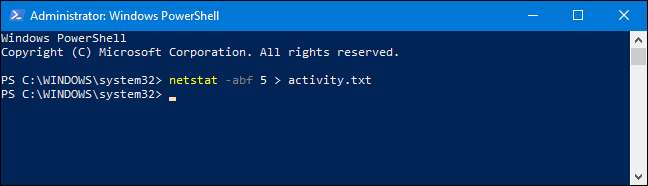

À l'invite, tapez la commande suivante, puis appuyez sur Entrée.

netstat -abf 5> activity.txt

Nous utilisons quatre modificateurs sur

netstat

commander. le

-une

L'option lui dit d'afficher toutes les connexions et les ports d'écoute. le

–b

L'option ajoute quelle application établit la connexion aux résultats. le

–f

L'option affiche le nom DNS complet de chaque option de connexion, afin que vous puissiez mieux comprendre où les connexions sont établies. le

5

Cette option fait que la commande interroge toutes les cinq secondes les connexions (pour faciliter le suivi de ce qui se passe). Nous utilisons ensuite le symbole de tuyauterie ">" pour enregistrer les résultats dans un fichier texte nommé "activity.txt".

Après avoir émis la commande, attendez quelques minutes, puis appuyez sur Ctrl + C pour arrêter l'enregistrement des données.

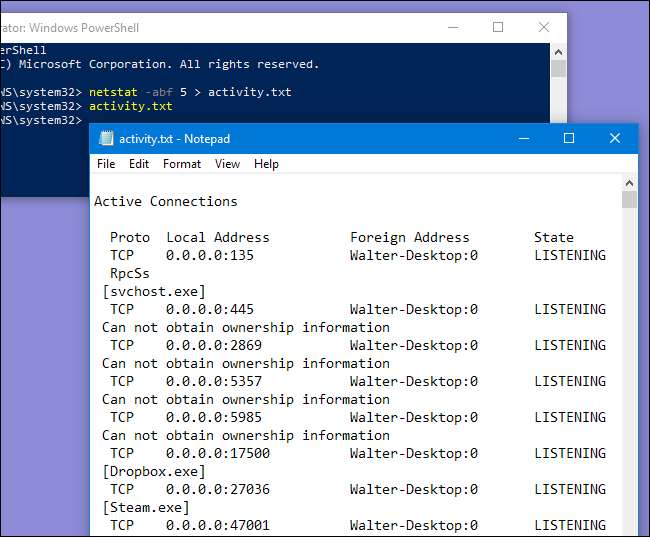

Lorsque vous avez arrêté d'enregistrer des données, vous devez ouvrir le fichier activity.txt pour voir les résultats. Vous pouvez ouvrir le fichier dans le Bloc-notes immédiatement à partir de l'invite PowerShell en tapant simplement «activity.txt», puis en appuyant sur Entrée.

Le fichier texte est stocké dans le dossier \ Windows \ System32 si vous souhaitez le retrouver ultérieurement ou l'ouvrir dans un autre éditeur.

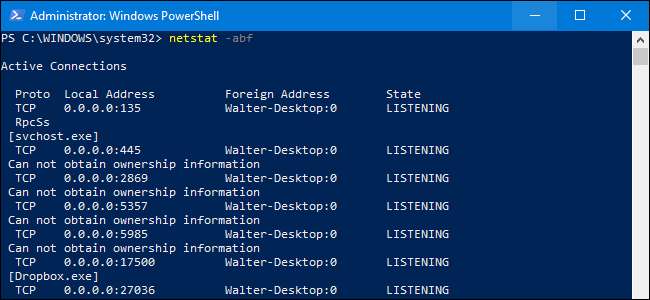

Le fichier activity.txt répertorie tous les processus sur votre ordinateur (navigateurs, clients de messagerie instantanée, programmes de messagerie, etc.) qui ont établi une connexion Internet pendant la période pendant laquelle vous avez laissé la commande s'exécuter. Cela inclut à la fois les connexions établies et les ports ouverts sur lesquels les applications ou les services écoutent le trafic. Le fichier répertorie également les processus connectés à quels sites Web.

EN RELATION: Qu'est-ce que ce processus et pourquoi s'exécute-t-il sur mon PC?

Si vous voyez des noms de processus ou des adresses de sites Web avec lesquels vous n'êtes pas familier, vous pouvez rechercher «qu'est-ce que (nom du processus inconnu)» dans Google et voir de quoi il s'agit. Il est possible que nous l’ayons même couvert nous-mêmes dans le cadre de notre série en cours expliquant divers processus trouvés dans le Gestionnaire des tâches. Cependant, si cela semble être un mauvais site, vous pouvez à nouveau utiliser Google pour savoir comment vous en débarrasser.

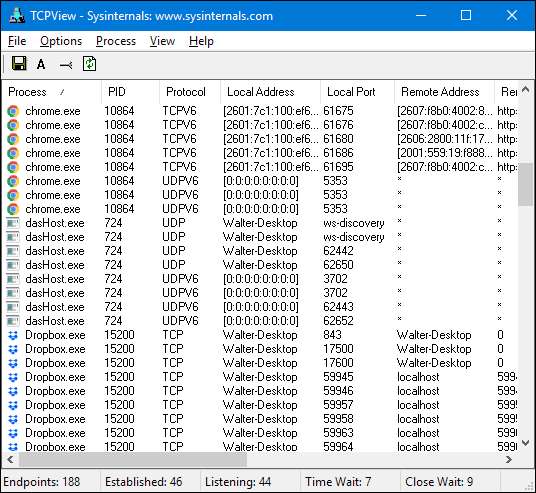

Option deux: vérifier les connexions actives à l'aide de TCPView

L'excellent TCPView utilitaire qui vient dans le Boîte à outils SysInternals vous permet de voir rapidement exactement quels processus se connectent à quelles ressources sur Internet, et vous permet même de terminer le processus, de fermer la connexion ou de faire une recherche rapide Whois pour obtenir plus d'informations. C’est sans aucun doute notre premier choix pour diagnostiquer des problèmes ou simplement essayer d’obtenir plus d’informations sur votre ordinateur.

Remarque: lorsque vous chargez TCPView pour la première fois, vous pouvez voir une tonne de connexions de [System Process] à toutes sortes d'adresses Internet, mais ce n'est généralement pas un problème. Si toutes les connexions sont dans l'état TIME_WAIT, cela signifie que la connexion est en cours de fermeture et qu'il n'y a pas de processus auquel attribuer la connexion, elles devraient donc être attribuées au PID 0 car il n'y a pas de PID auquel l'attribuer .

Cela se produit généralement lorsque vous chargez TCPView après vous être connecté à un tas de choses, mais cela devrait disparaître après la fermeture de toutes les connexions et vous gardez TCPView ouvert.

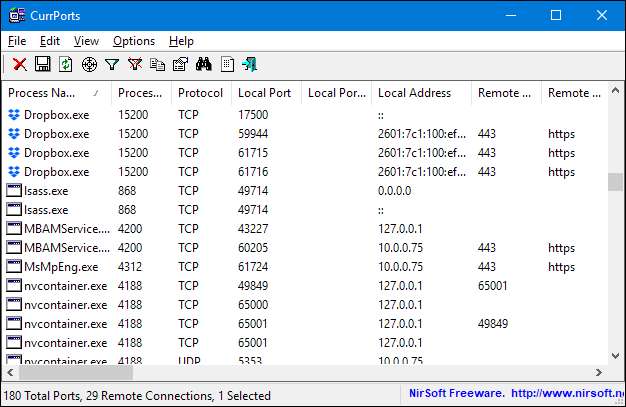

Option trois: vérifier les connexions actives à l'aide de CurrPorts

Vous pouvez également utiliser un outil gratuit nommé CurrPorts pour afficher une liste de tous les ports TCP / IP et UDP actuellement ouverts sur votre ordinateur local. C'est un outil un peu plus ciblé que TCPView.

Pour chaque port, CurrPorts répertorie les informations sur le processus qui a ouvert le port. Vous pouvez fermer les connexions, copier les informations d’un port dans le presse-papiers ou enregistrer ces informations dans différents formats de fichier. Vous pouvez réorganiser les colonnes affichées dans la fenêtre principale de CurrPorts et dans les fichiers que vous enregistrez. Pour trier la liste selon une colonne spécifique, cliquez simplement sur l'en-tête de cette colonne.

CurrPorts fonctionne sur tout, de Windows NT à Windows 10. Notez simplement qu'il existe un téléchargement séparé de CurrPorts pour les versions 64 bits de Windows. Vous pouvez trouver plus d'informations sur CurrPorts et comment l'utiliser sur leur site Web.