Ihr PC stellt im Tagesgeschäft viele Internetverbindungen her, und nicht alle sind notwendigerweise Websites, von denen Sie wissen, dass Verbindungen bestehen. Während einige dieser Verbindungen harmlos sind, besteht immer die Möglichkeit, dass Sie ohne Ihr Wissen Malware, Spyware oder Adware über Ihre Internetverbindung im Hintergrund verwenden. Hier erfahren Sie, was unter der Haube vor sich geht.

Wir werden drei Möglichkeiten behandeln, wie Sie die aktiven Verbindungen Ihres PCs anzeigen können. Der erste benutzt das gute Alte

netstat

Befehl von PowerShell oder der Eingabeaufforderung. Anschließend zeigen wir Ihnen zwei kostenlose Tools - TCPView und CurrPorts -, mit denen Sie Ihre Arbeit erledigen können und die möglicherweise bequemer sind.

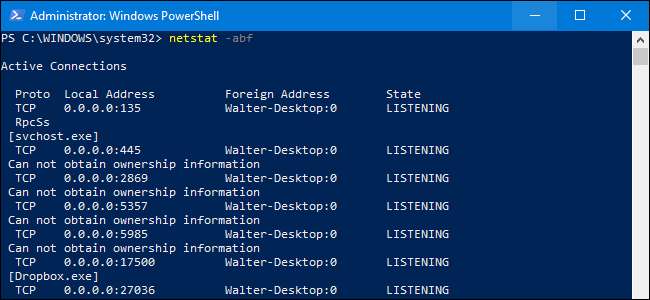

Option 1: Überprüfen Sie die aktiven Verbindungen mit PowerShell (oder der Eingabeaufforderung).

Diese Option verwendet die

netstat

Befehl zum Generieren einer Liste aller Elemente, die in einer bestimmten Zeit eine Internetverbindung hergestellt haben. Sie können dies auf jedem PC unter Windows tun, von Windows XP Service Pack 2 bis Windows 10. Sie können dies entweder mit PowerShell oder mit der Eingabeaufforderung tun. Der Befehl funktioniert in beiden Fällen gleich.

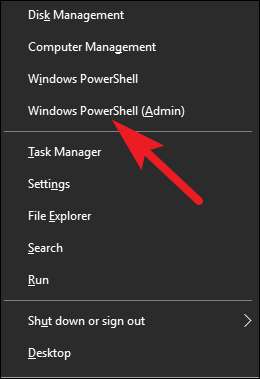

Wenn Sie Windows 8 oder 10 verwenden, starten Sie PowerShell als Administrator, indem Sie Windows + X drücken und dann im Menü "Hauptbenutzer" die Option "PowerShell (Admin)" auswählen. Wenn Sie stattdessen die Eingabeaufforderung verwenden, müssen Sie diese auch als Administrator ausführen. Wenn Sie Windows 7 verwenden, müssen Sie auf Start klicken, "PowerShell" in das Suchfeld eingeben, mit der rechten Maustaste auf das Ergebnis klicken und stattdessen "Als Administrator ausführen" auswählen. Wenn Sie eine Windows-Version vor Windows 7 verwenden, müssen Sie die Eingabeaufforderung als Administrator ausführen.

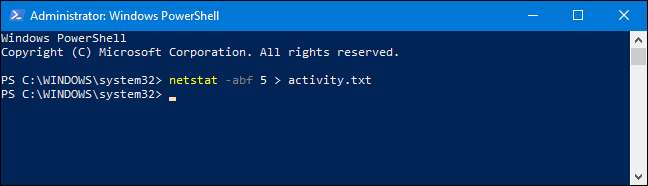

Geben Sie an der Eingabeaufforderung den folgenden Befehl ein und drücken Sie die Eingabetaste.

netstat -abf 5> activity.txt

Wir verwenden vier Modifikatoren für die

netstat

Befehl. Das

-ein

Mit dieser Option werden alle Verbindungen und Überwachungsports angezeigt. Das

–b

Option fügt hinzu, welche Anwendung die Verbindung zu den Ergebnissen herstellt. Das

–f

Option zeigt den vollständigen DNS-Namen für jede Verbindungsoption an, damit Sie leichter verstehen können, wo die Verbindungen hergestellt werden. Das

5

Mit dieser Option fragt der Befehl alle fünf Sekunden nach Verbindungen ab (um das Verfolgen der Vorgänge zu vereinfachen). Wir verwenden dann das Piping-Symbol ">", um die Ergebnisse in einer Textdatei mit dem Namen "activity.txt" zu speichern.

Warten Sie nach der Ausgabe des Befehls einige Minuten und drücken Sie dann Strg + C, um die Datenaufzeichnung zu stoppen.

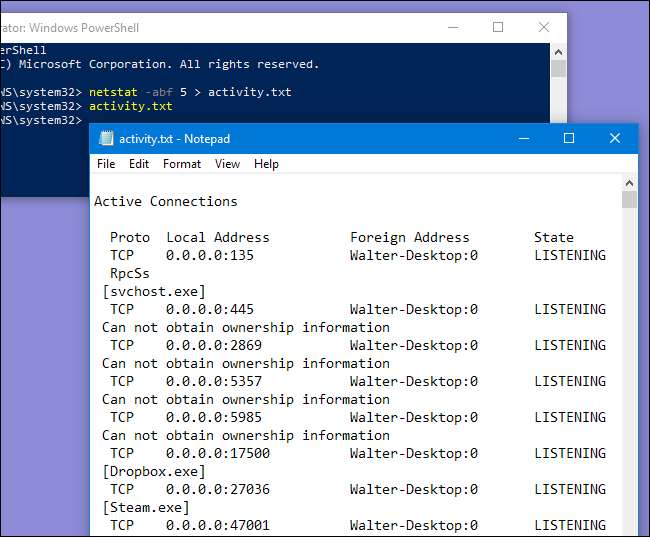

Wenn Sie die Datenaufzeichnung beendet haben, müssen Sie die Datei activity.txt öffnen, um die Ergebnisse anzuzeigen. Sie können die Datei im Editor sofort über die PowerShell-Eingabeaufforderung öffnen, indem Sie einfach "activity.txt" eingeben und dann die Eingabetaste drücken.

Die Textdatei wird im Ordner \ Windows \ System32 gespeichert, wenn Sie sie später suchen oder in einem anderen Editor öffnen möchten.

In der Datei activity.txt werden alle Prozesse auf Ihrem Computer (Browser, IM-Clients, E-Mail-Programme usw.) aufgelistet, die in der Zeit, in der Sie den Befehl ausgeführt haben, eine Internetverbindung hergestellt haben. Dies umfasst sowohl hergestellte Verbindungen als auch offene Ports, an denen Apps oder Dienste auf Datenverkehr warten. In der Datei wird auch aufgelistet, welche Prozesse mit welchen Websites verbunden sind.

VERBUNDEN: Was ist dieser Prozess und warum läuft er auf meinem PC?

Wenn Sie Prozessnamen oder Website-Adressen sehen, mit denen Sie nicht vertraut sind, können Sie in Google nach "Was ist (Name eines unbekannten Prozesses)" suchen und sehen, was es ist. Es ist möglich, dass wir es sogar selbst als Teil von behandelt haben unsere laufende Serie Erklären verschiedener Prozesse im Task-Manager. Wenn es sich jedoch um eine schlechte Website handelt, können Sie Google erneut verwenden, um herauszufinden, wie Sie sie entfernen können.

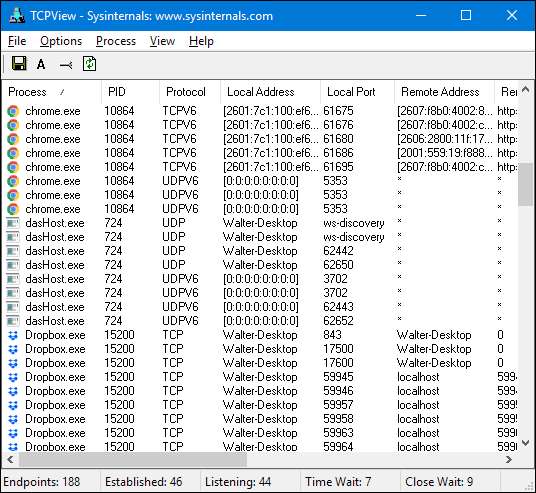

Option 2: Überprüfen Sie die aktiven Verbindungen mithilfe von TCPView

Das ausgezeichnete TCPView Dienstprogramm, das in der kommt SysInternals-Toolkit Sie können schnell genau sehen, welche Prozesse mit welchen Ressourcen im Internet verbunden sind, und sogar den Prozess beenden, die Verbindung schließen oder eine schnelle Whois-Suche durchführen, um weitere Informationen zu erhalten. Es ist definitiv unsere erste Wahl, wenn es darum geht, Probleme zu diagnostizieren oder einfach nur mehr Informationen über Ihren Computer zu erhalten.

Hinweis: Wenn Sie TCPView zum ersten Mal laden, werden möglicherweise eine Menge Verbindungen von [System Process] zu allen Arten von Internetadressen angezeigt. Dies ist jedoch normalerweise kein Problem. Wenn sich alle Verbindungen im Status TIME_WAIT befinden, bedeutet dies, dass die Verbindung geschlossen wird und es keinen Prozess gibt, dem die Verbindung zugewiesen werden kann. Daher sollten sie der PID 0 zugewiesen sein, da keine PID vorhanden ist, der sie zugewiesen werden kann .

Dies geschieht normalerweise, wenn Sie TCPView laden, nachdem Sie eine Verbindung zu einer Reihe von Dingen hergestellt haben. Es sollte jedoch verschwinden, nachdem alle Verbindungen geschlossen wurden und Sie TCPView geöffnet lassen.

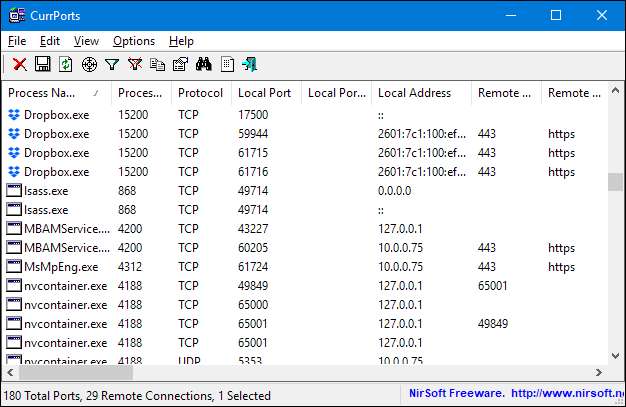

Option 3: Überprüfen Sie die aktiven Verbindungen mithilfe von CurrPorts

Sie können auch ein kostenloses Tool namens verwenden CurrPorts um eine Liste aller aktuell geöffneten TCP / IP- und UDP-Ports auf Ihrem lokalen Computer anzuzeigen. Es ist ein etwas fokussierteres Tool als TCPView.

CurrPorts listet für jeden Port Informationen zu dem Prozess auf, der den Port geöffnet hat. Sie können Verbindungen schließen, die Informationen eines Ports in die Zwischenablage kopieren oder diese Informationen in verschiedenen Dateiformaten speichern. Sie können die im CurrPorts-Hauptfenster und in den von Ihnen gespeicherten Dateien angezeigten Spalten neu anordnen. Um die Liste nach einer bestimmten Spalte zu sortieren, klicken Sie einfach auf die Überschrift dieser Spalte.

CurrPorts läuft unter Windows NT bis Windows 10. Beachten Sie nur, dass CurrPorts für 64-Bit-Versionen von Windows separat heruntergeladen werden kann. Weitere Informationen zu CurrPorts und deren Verwendung finden Sie auf der Website.