Si votre ordinateur est infecté par un virus ou un autre logiciel malveillant, supprimer le malware de votre ordinateur n'est que la première étape. Vous devez faire plus pour garantir votre sécurité.

Notez que toutes les alertes antivirus ne sont pas une infection réelle. Si votre programme antivirus détecte un virus avant qu'il n'ait la possibilité de s'exécuter sur votre ordinateur, vous êtes en sécurité. S'il attrape le malware plus tard, vous avez un problème plus grave.

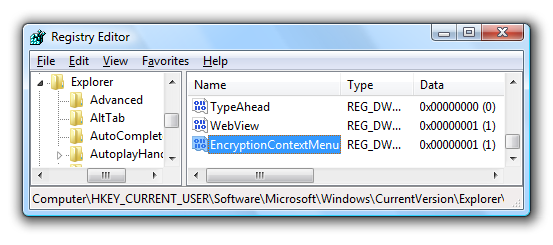

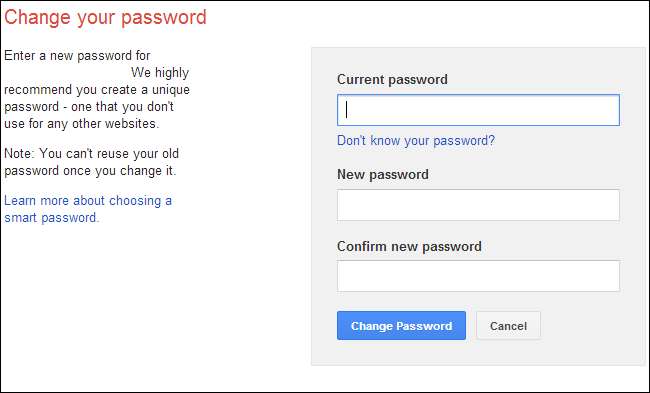

Changez vos mots de passe

Vous avez probablement utilisé votre ordinateur pour vous connecter à votre messagerie électronique, à vos sites Web bancaires en ligne et à d’autres comptes importants. En supposant que vous disposiez d'un logiciel malveillant sur votre ordinateur, le logiciel malveillant aurait pu enregistrer vos mots de passe et les télécharger sur un tiers malveillant. Avec seulement votre compte de messagerie, le tiers pourrait réinitialiser vos mots de passe sur d'autres sites Web et accéder à presque tous vos comptes en ligne.

Pour éviter cela, vous souhaiterez modifier les mots de passe de vos comptes importants: e-mail, services bancaires en ligne et tout autre compte important auquel vous vous êtes connecté depuis l'ordinateur infecté. Vous devriez probablement utiliser un autre ordinateur dont vous savez qu'il est propre pour changer les mots de passe, juste pour être sûr.

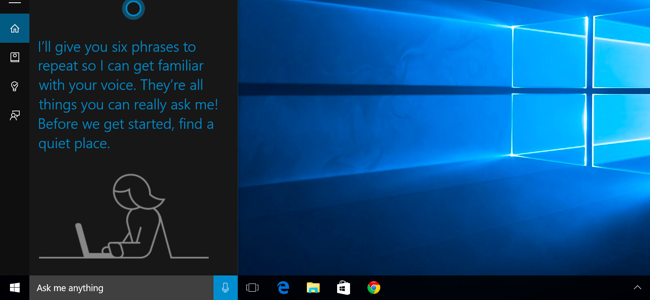

Lorsque vous changez vos mots de passe, pensez en utilisant un gestionnaire de mots de passe pour garder une trace de mots de passe forts et uniques et authentification à deux facteurs pour empêcher les gens de se connecter à vos comptes importants même s'ils connaissent votre mot de passe. Cela vous aidera à vous protéger à l'avenir.

EN RELATION: Pourquoi utiliser un gestionnaire de mots de passe et comment démarrer

Assurez-vous que le logiciel malveillant est effectivement supprimé

Une fois que le logiciel malveillant a accès à votre ordinateur et commence à fonctionner, il a la capacité de faire beaucoup plus de choses désagréables sur votre ordinateur. Par exemple, certains logiciels malveillants peuvent installer un logiciel de rootkit et tenter de se cacher du système. De nombreux types de chevaux de Troie «ouvrent également les vannes» après leur exécution, téléchargeant de nombreux types de logiciels malveillants depuis des serveurs Web malveillants vers le système local.

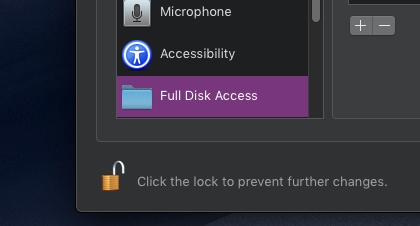

En d’autres termes, si votre ordinateur a été infecté, vous devrez prendre des précautions supplémentaires. Vous ne devez pas supposer qu’il est propre simplement parce que votre antivirus a supprimé ce qu’il a trouvé. C'est probablement une bonne idée de analyser votre ordinateur avec plusieurs produits antivirus pour assurer une détection maximale. Vous pouvez également exécuter un programme antivirus amorçable, qui s'exécute en dehors de Windows. Ces programmes antivirus amorçables seront capables de détecter les rootkits qui se cachent de Windows et même des logiciels exécutés sous Windows. avast! offre la possibilité de créer rapidement un CD ou une clé USB amorçable pour l'analyse, comme le font de nombreux autres programmes antivirus.

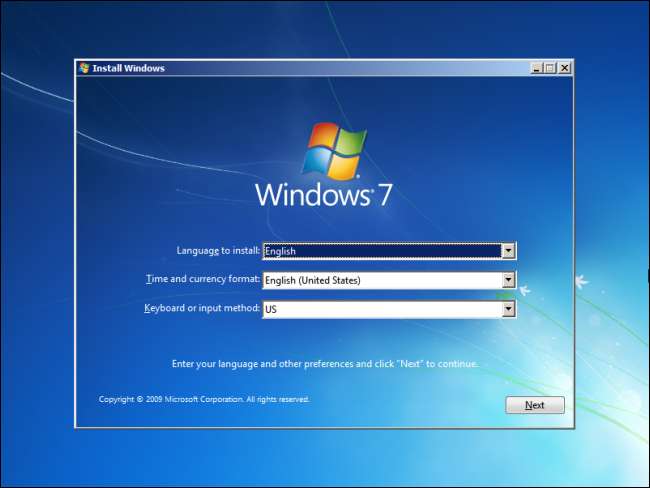

Vous voudrez peut-être aussi réinstaller Windows (ou utiliser la fonction Actualiser sur Windows 8 ) pour remettre votre ordinateur dans un état propre. Cela prend plus de temps, surtout si vous n’avez pas de bonnes sauvegardes et que vous ne pouvez pas vous remettre en marche rapidement, mais c’est la seule façon de vous assurer à 100% que votre système Windows n’est pas infecté. Tout dépend de la paranoïa que vous voulez.

EN RELATION: Débutant Geek: Comment réinstaller Windows sur votre ordinateur

Découvrez comment le malware est arrivé

Si votre ordinateur est infecté, le malware doit être arrivé d'une manière ou d'une autre. Vous voudrez examiner la sécurité de votre ordinateur et vos habitudes pour empêcher davantage de logiciels malveillants de se propager de la même manière.

EN RELATION: Sécurité informatique de base: comment vous protéger contre les virus, les pirates informatiques et les voleurs

Windows est complexe. Par exemple, il y a plus de 50 types d'extensions de fichiers potentiellement dangereux pouvant contenir des logiciels malveillants pour garder une trace de. Nous avons essayé de couvrir de nombreux les pratiques de sécurité les plus importantes que vous devriez suivre , mais voici quelques-unes des questions les plus importantes à poser:

- Utilisez-vous un antivirus? - Si vous n’avez pas d’antivirus installé, vous devriez le faire. Si vous disposez de Microsoft Security Essentials (connu sous le nom de Windows Defender sur Windows 8), vous souhaiterez peut-être passer à un autre antivirus comme la version gratuite d'avast !. Le produit antivirus de Microsoft a obtenu de très mauvais résultats lors des tests .

- Avez-vous installé Java? - Java est une énorme source de problèmes de sécurité. La majorité des ordinateurs sur Internet ont une version vulnérable et obsolète de Java installée, ce qui permettrait aux sites Web malveillants d'installer des logiciels malveillants sur votre ordinateur. Si Java est installé, désinstallez-le . Si vous avez réellement besoin de Java pour quelque chose (comme Minecraft), au moins désactiver le plugin du navigateur Java . Si vous ne savez pas si vous avez besoin de Java, vous n'en avez probablement pas besoin.

- Certains plug-ins de navigateur sont-ils obsolètes? - Visite Site Web de Mozilla's Plugin Check (oui, cela fonctionne également dans d'autres navigateurs, pas seulement Firefox) et voyez si vous avez installé des plugins extrêmement vulnérables. Si vous le faites, assurez-vous de les mettre à jour ou de les désinstaller. Vous n’avez probablement pas besoin de plugins plus anciens comme QuickTime ou RealPlayer installés sur votre ordinateur, même si Flash est encore largement utilisé.

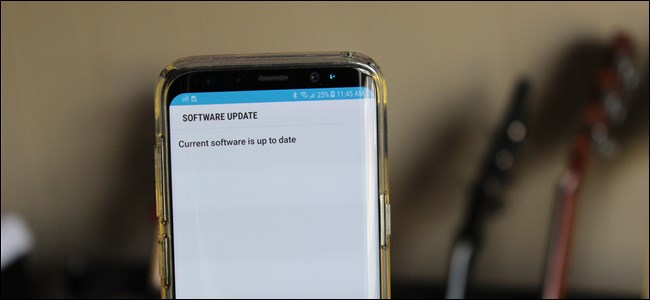

- Votre navigateur Web et votre système d'exploitation sont-ils configurés pour se mettre à jour automatiquement? - Vous devriez installer les mises à jour pour Windows via Windows Update lorsqu'elles apparaissent. Les navigateurs Web modernes sont configurés pour se mettre à jour automatiquement, ils devraient donc bien se passer, à moins que vous n'ayez fait tout votre possible pour désactiver les mises à jour automatiques. L'utilisation de navigateurs Web et de versions Windows obsolètes est dangereuse.

- Faites-vous attention à ce que vous exécutez? – Attention lors du téléchargement de logiciels pour vous assurer de ne pas cliquer accidentellement sur des publicités fragmentaires et de ne pas télécharger de logiciels dangereux Évitez les logiciels piratés qui peuvent contenir des logiciels malveillants. N'exécutez pas de programmes à partir de pièces jointes aux e-mails. Faites attention à ce que vous exécutez et d'où vous l'obtenez en général.

Si vous ne pouvez pas comprendre comment le logiciel malveillant est arrivé parce que tout semble correct, vous ne pouvez pas faire grand-chose de plus. Essayez simplement de suivre les bonnes pratiques de sécurité.

Vous voudrez peut-être aussi garder un œil très attentif sur votre relevé de carte de crédit pendant un certain temps si vous avez fait des achats en ligne récemment. Comme de nombreux logiciels malveillants sont désormais liés au crime organisé, les numéros de carte de crédit sont une cible populaire.