Mac OS X 10.11 El Capitan protège les fichiers système et les processus avec une nouvelle fonctionnalité appelée Protection de l'intégrité du système. SIP est une fonctionnalité au niveau du noyau qui limite ce que le compte «root» peut faire.

C'est une excellente fonctionnalité de sécurité, et presque tout le monde - même les «utilisateurs expérimentés» et les développeurs - devrait la laisser activée. Mais, si vous avez vraiment besoin de modifier les fichiers système, vous pouvez le contourner.

Qu'est-ce que la protection de l'intégrité du système?

EN RELATION: Qu'est-ce qu'Unix et pourquoi est-ce important?

Sur Mac OS X et autres Systèmes d'exploitation de type UNIX , y compris Linux, il existe un compte «root» qui a traditionnellement un accès complet à l'ensemble du système d'exploitation. Devenir l'utilisateur root - ou obtenir des autorisations root - vous donne accès à l'ensemble du système d'exploitation et la possibilité de modifier et de supprimer n'importe quel fichier. Les logiciels malveillants qui obtiennent des autorisations root peuvent utiliser ces autorisations pour endommager et infecter les fichiers du système d'exploitation de bas niveau.

Tapez votre mot de passe dans une boîte de dialogue de sécurité et vous avez donné les autorisations root de l'application. Cela lui permet traditionnellement de faire n'importe quoi à votre système d'exploitation, même si de nombreux utilisateurs de Mac ne l'ont peut-être pas réalisé.

La protection de l'intégrité du système - également appelée «sans racine» - fonctionne en restreignant le compte racine. Le noyau du système d'exploitation lui-même vérifie l'accès de l'utilisateur root et ne lui permet pas de faire certaines choses, telles que modifier les emplacements protégés ou injecter du code dans les processus système protégés. Toutes les extensions de noyau doivent être signées et vous ne pouvez pas désactiver la protection de l'intégrité du système à partir de Mac OS X lui-même. Les applications dotées d'autorisations racine élevées ne peuvent plus altérer les fichiers système.

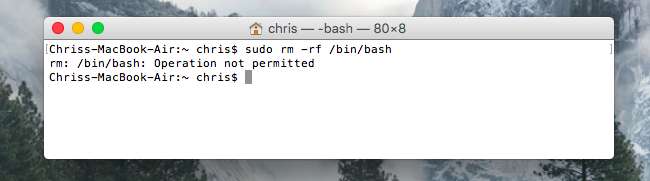

Vous remarquerez probablement cela si vous essayez d'écrire dans l'un des répertoires suivants:

- /Système

- / un m

- /usr

- /sbin

OS X ne l'autorise tout simplement pas et vous verrez le message "Opération non autorisée". OS X ne vous permet pas non plus de monter un autre emplacement sur l'un de ces répertoires protégés, il n'y a donc aucun moyen de contourner cela.

La liste complète des emplacements protégés se trouve dans /System/Library/Sandbox/rootless.conf sur votre Mac. Il comprend des fichiers tels que les applications Mail.app et Chess.app incluses avec Mac OS X, vous ne pouvez donc pas les supprimer, même de la ligne de commande en tant qu'utilisateur root. Cela signifie également que les logiciels malveillants ne peuvent pas modifier ni infecter ces applications.

Pas par hasard, le " réparer les autorisations de disque "Option dans Utilitaire de disque - longtemps utilisé pour résoudre divers problèmes Mac - a maintenant été supprimé. La protection de l'intégrité du système doit de toute façon empêcher la falsification des autorisations de fichiers cruciales. L'utilitaire de disque a été repensé et dispose toujours d'une option «Premiers soins» pour réparer les erreurs, mais ne comprend aucun moyen de réparer les autorisations.

Comment désactiver la protection de l'intégrité du système

avertissement : Ne faites pas cela à moins d'avoir une très bonne raison de le faire et de savoir exactement ce que vous faites! La plupart des utilisateurs n'auront pas besoin de désactiver ce paramètre de sécurité. Il n'a pas pour but de vous empêcher de jouer avec le système - il est destiné à empêcher les logiciels malveillants et autres programmes au comportement inapproprié de perturber le système. Mais certains utilitaires de bas niveau ne peuvent fonctionner que s'ils ont un accès illimité.

EN RELATION: 8 fonctionnalités du système Mac auxquelles vous pouvez accéder en mode de récupération

Le paramètre de protection de l'intégrité du système n'est pas stocké dans Mac OS X lui-même. Au lieu de cela, il est stocké dans la NVRAM sur chaque Mac individuel. Il ne peut être modifié qu'à partir de l'environnement de récupération.

À démarrage en mode de récupération , redémarrez votre Mac et maintenez Commande + R pendant son démarrage. Vous entrerez dans l'environnement de récupération. Cliquez sur le menu «Utilitaires» et sélectionnez «Terminal» pour ouvrir une fenêtre de terminal.

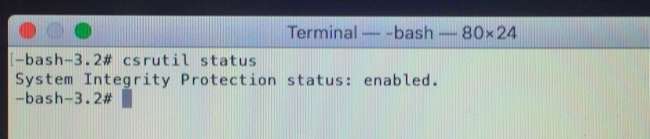

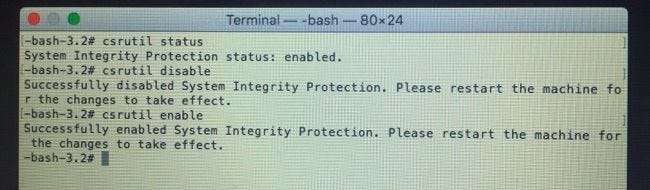

Tapez la commande suivante dans le terminal et appuyez sur Entrée pour vérifier l'état:

état de csrutil

Vous verrez si la protection de l'intégrité du système est activée ou non.

Pour désactiver la protection de l'intégrité du système, exécutez la commande suivante:

csrutil désactiver

Si vous décidez d'activer SIP plus tard, revenez à l'environnement de récupération et exécutez la commande suivante:

activer csrutil

Redémarrez votre Mac et votre nouveau paramètre de protection de l'intégrité du système prendra effet. L'utilisateur root aura désormais son accès complet et sans restriction à l'ensemble du système d'exploitation et à chaque fichier.

Si vous aviez précédemment des fichiers stockés dans ces répertoires protégés avant de mettre à niveau votre Mac vers OS X 10.11 El Capitan, ils n'ont pas été supprimés. Vous les trouverez déplacés vers le répertoire / Library / SystemMigration / History / Migration- (UUID) / QuarantineRoot / sur votre Mac.

Image Credit: Shinjion Fickr