Antes, no era práctico usar varias cuentas de usuario en Windows, pero ya no lo es. Si varias personas usan su computadora, especialmente niños o invitados, debe dar a cada persona una cuenta de usuario separada.

Este artículo se centra en detalles específicos de Windows, pero las mismas razones generales se aplican a Mac OS X, Linux e incluso tabletas Android con su nueva función de cuentas de usuario múltiples.

¿Por qué no usar una sola cuenta?

Si usa una sola cuenta de usuario en su computadora, todos compartirán la misma configuración de la aplicación, archivos y permisos del sistema.

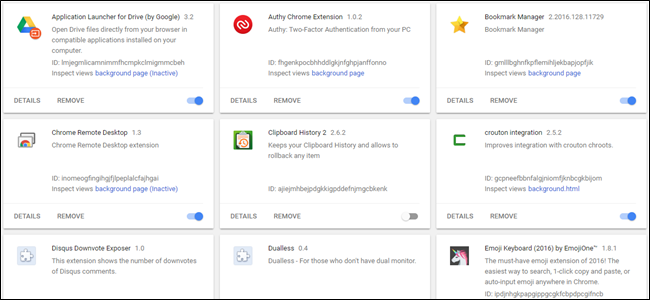

- Configuraciones de la aplicación : Cuando usa una cuenta de usuario único, todos los que usan la computadora usarán el mismo navegador. Esto permite que otras personas usen sus cuentas en línea si permanece conectado, ve el historial de su navegador, busca en sus marcadores y más. Si utiliza varias cuentas de usuario, todos tendrán su propio navegador, al que podrán iniciar sesión sin preocupaciones. Lo mismo ocurre con otras aplicaciones, como los clientes de correo electrónico. La mayoría de los programas utilizarán diferentes configuraciones para cada cuenta de usuario.

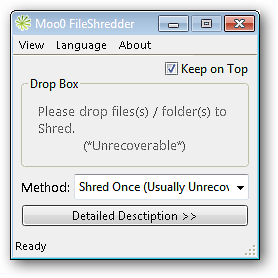

- Archivos : Con varias personas compartiendo una sola cuenta de usuario, nadie tiene archivos privados. Cualquiera que utilice la misma cuenta de usuario puede ver sus archivos. Si usa varias cuentas de usuario, los otros usuarios no podrán ver los archivos almacenados en su carpeta de usuario en C: \ Users \ Name. Tampoco podrá ver sus archivos. Esto proporciona privacidad adicional si los otros usuarios son cuentas de usuario estándar. Tenga en cuenta que los usuarios administradores tienen todos los permisos del sistema y pueden ver todos los archivos en la computadora.

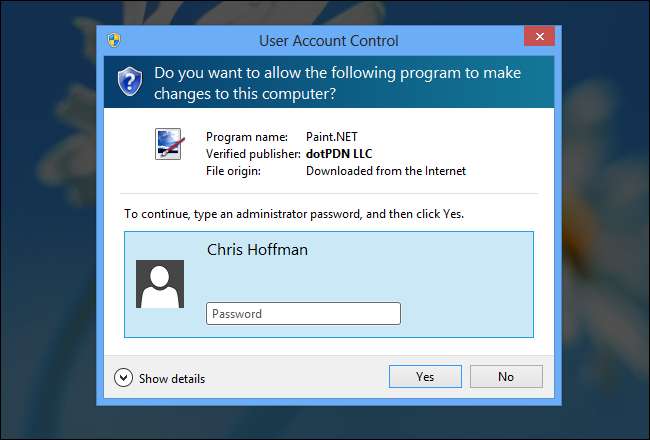

- Permisos del sistema : Otras cuentas de usuario pueden ser cuentas estándar o de administrador. Si son cuentas estándar, puede utilizar los controles parentales integrados de Windows para establecer límites para el uso de la computadora de sus hijos y ver información al respecto. Cualquier otra persona a la que le permita usar su computadora puede tener permisos limitados para que no pueda ver sus archivos, instalar software o realizar otros cambios en su computadora. Esto puede ser particularmente útil si desea bloquear una computadora para que los usuarios con menos experiencia no instalen malware.

Esto es aún más crucial en Windows 8, donde iniciar sesión con una cuenta de Microsoft (como una cuenta de Hotmail) de forma predeterminada. Si inicia sesión con su cuenta de Hotmail, permanecerá conectado a la aplicación Mail moderna mientras usa la computadora. Cualquiera que use su cuenta de usuario podría abrir la aplicación Mail, incluso si se desconectó de Hotmail o Outlook.com de Microsoft en su navegador.

Con varias cuentas de usuario, incluso puede ver cuándo un usuario específico inició sesión por última vez en su computadora .

Cómo funcionan varias cuentas

Cuando cree cuentas de usuario adicionales, podrá iniciar sesión en ellas desde la pantalla de inicio de sesión de Windows. Puede iniciar sesión en varias cuentas de usuario a la vez: si bloquea la pantalla y otro usuario inicia sesión, los programas de su escritorio original seguirán ejecutándose mientras usan su escritorio separado.

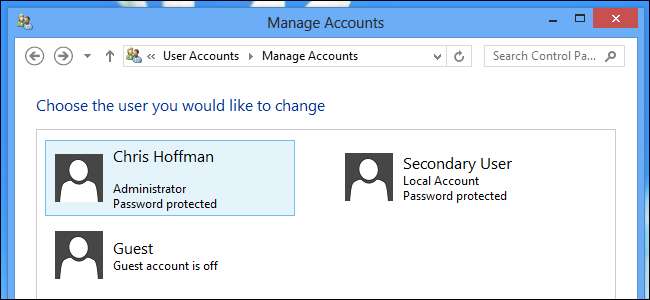

Las cuentas de usuario pueden ser administradores del sistema o cuentas de usuario estándar. Los administradores del sistema tienen acceso completo al sistema, mientras que las cuentas de usuario estándar tienen acceso limitado y necesitan permiso de administrador para instalar software, cambiar ciertas configuraciones del sistema, ver archivos a los que no tienen acceso, etc.

Por ejemplo, si crea cuentas de usuario estándar en su computadora y reserva permisos de administrador para su cuenta de usuario, tendrá que escribir la contraseña de su cuenta cada vez que un usuario estándar desee instalar software, realizar cambios en la configuración del sistema o hacer cualquier otra cosa que no esté disponible. -límites.

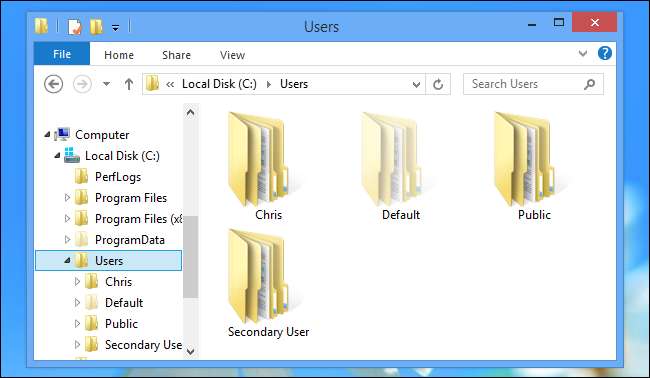

Cada cuenta de usuario tiene su propia carpeta separada en la carpeta C: \ Users. Los archivos personales de una cuenta de usuario, como las carpetas Mis documentos, Descargas y Escritorio, se almacenan aquí. La mayoría de las aplicaciones almacenan sus datos y configuraciones en una carpeta de datos de aplicación específica del usuario, por lo que cada usuario puede tener sus propios datos y configuraciones de programa. Tenga en cuenta que algunas aplicaciones mal diseñadas (especialmente los juegos más antiguos) pueden almacenar sus archivos guardados en una ubicación para todos los usuarios del sistema, ya que esta era la cantidad de aplicaciones de Windows que funcionaban en el pasado.

Cuentas de invitado

Las cuentas de invitado son un tipo especial de cuenta de usuario destinada a personas que usan su computadora temporalmente. Si tiene un invitado que quiere usar su computadora para navegar por la web o revisar su correo electrónico, puede darle acceso a la cuenta de invitado en lugar de permitirle usar su cuenta actual o crear una nueva cuenta solo para él.

Esto garantiza que no fisgonearán en sus datos privados, ni siquiera accidentalmente. Las computadoras son cosas intensamente personales, y dar acceso a alguien a través de una cuenta de invitado te permitirá relajarte en lugar de mirar por encima del hombro y preocuparte de que abra accidentalmente tu correo electrónico o vea un mensaje privado entrante. Las cuentas de invitado también tienen acceso limitado, por lo que las personas no pueden instalar software ni cambiar la configuración del sistema.

Debido a la capacidad de iniciar sesión en varias cuentas de usuario a la vez, ni siquiera tendrá que cerrar la sesión para permitirles usar su computadora. Simplemente bloquee la pantalla y permita que su invitado inicie sesión en la cuenta de invitado. Sus programas seguirán ejecutándose en segundo plano y puede cerrar la sesión de la cuenta de invitado y desbloquear la sesión de escritorio de su cuenta de usuario principal cuando hayan terminado.

La cuenta de invitado está deshabilitada de forma predeterminada en Windows 7 y 8. Para usar la cuenta de invitado , deberá habilitarlo desde la pantalla Cuentas de usuario en el panel de control. Para hacerlo, seleccione Cuentas de usuario en el Panel de control, haga clic en Cambiar tipo de cuenta y seleccione la cuenta Invitado. Haga clic en Activar para habilitarlo. Aparecerá en la pantalla de bloqueo, como cualquier otra cuenta.

NOTA: La cuenta de invitado no está disponible en Windows 10. Sin embargo, puede crear una nueva cuenta que imite la cuenta de invitado y proporciona acceso limitado para sus usuarios invitados.

RELACIONADO: Cómo permitir que otra persona use su computadora sin darle acceso a todas sus cosas

Es interesante que el soporte de Windows para múltiples cuentas de usuario funcione tan bien ahora, cuando tantas personas tienen sus propias computadoras portátiles personales. En los días de Windows 98, cuando más personas compartían computadoras de escritorio en un hogar, un buen soporte para múltiples cuentas de usuario hubiera sido más útil.