Si permite que alguien use su computadora, podría obtener acceso a sus contraseñas guardadas, leer su correo electrónico, acceder a todos sus archivos y más. En lugar de mirar por encima del hombro, simplemente use la función de cuenta de invitado de su sistema operativo.

Las cuentas de invitado se encuentran en todos los sistemas operativos de escritorio, desde Windows y Mac hasta Ubuntu, Chrome OS y otras distribuciones de Linux. La cuenta de invitado no está habilitada de forma predeterminada en Windows, por lo que debe hacer todo lo posible para usarla.

Por qué debería utilizar cuentas de invitado

RELACIONADO: Por qué todos los usuarios de su computadora deben tener su propia cuenta de usuario

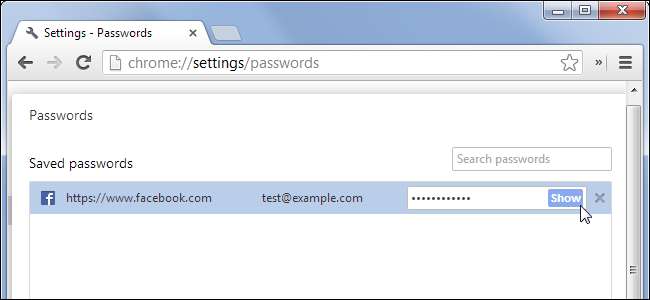

Hemos cubierto por qué es una buena idea utilizar cuentas de usuario de Windows independientes , y usar una cuenta de invitado es ideal por la misma razón. No es necesario crear una cuenta de usuario dedicada para los usuarios invitados temporales. La cuenta de invitado incorporada le brinda a su amigo acceso limitado, lo que le permite dejarlos solos con su computadora y permitirles navegar por la web sin darles acceso a todas sus contraseñas, documentos privados, correo electrónico, cuentas de redes sociales, historial del navegador y todo. más lo haces en tu computadora.

Las cuentas de invitado no pueden instalar software, configurar dispositivos de hardware, cambiar la configuración del sistema o incluso crear una contraseña que se aplique a la cuenta de invitado. Las cuentas de invitado pueden apagar su computadora; eso es tanto daño como pueden hacer.

La cuenta de invitado permite a los usuarios navegar por la web y usar aplicaciones típicas, por lo que es una excelente manera de permitir que otra persona acceda a su computadora sin sentirse obligado a mirar por encima del hombro. Incluso alguien en quien usted confía puede que no acceda a sus datos personales de manera malintencionada: puede abrir su navegador, dirigirse a Gmail para revisar su correo electrónico y ver su bandeja de entrada si ya ha iniciado sesión. Luego, tendrían que cerrar la sesión e iniciar sesión en su cuenta, y tendrá que volver a iniciar sesión en sus cuentas cuando hayan terminado. Evite este dolor de cabeza utilizando la cuenta de invitado.

Habilitación de la cuenta de invitado en Windows

Habilitar la cuenta de invitado es diferente para Windows 7 y 8 que para Windows 10. En Windows 7 y 8, puede habilitar la cuenta de invitado con bastante facilidad. Desde el escritorio, haga clic en el menú Inicio y comience a escribir "cuentas de usuario". Haga clic en "Cuentas de usuario" en los resultados de la búsqueda. En esta ventana de menú, haga clic en "Administrar otra cuenta".

Haga clic en "Invitado". Si la función de cuenta de invitado está deshabilitada, haga clic en "Activar".

RELACIONADO: Cómo crear una cuenta de invitado en Windows 10

Windows 10, desafortunadamente, oculta un poco esta característica ... en parte porque a Microsoft le gustaría que ejercieras un poco de seguridad de los datos, y en parte porque les gustaría que todos usen cuentas de usuario oficiales de Microsoft. Habilitar la cuenta de invitado (o "Visitante") requiere acceso de administrador y un poco de trabajo preliminar en la línea de comandos, pero todo está explicado en esta guía .

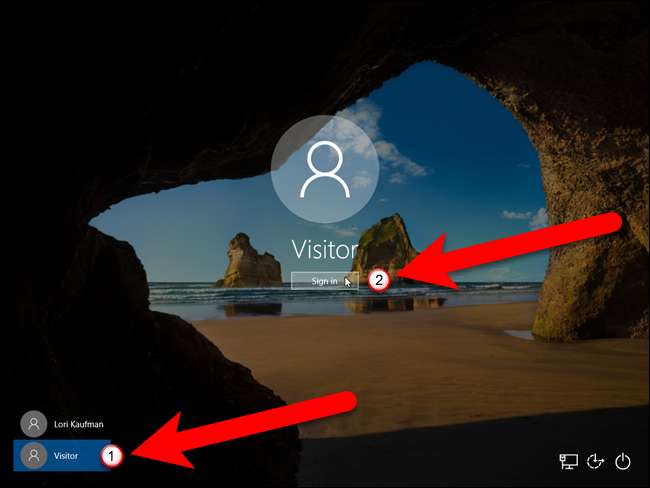

Una vez que haya habilitado la cuenta de invitado, aparecerá como una cuenta de usuario separada en la esquina inferior izquierda de su pantalla de inicio de sesión. Cualquiera puede iniciar sesión como cuenta de invitado después de iniciar su computadora o acceder a ella cuando está bloqueada.

Puede cerrar sesión en su cuenta de usuario actual o usar la función Cambiar usuario para permanecer conectado, manteniendo sus programas abiertos y su cuenta bloqueada mientras permite que el invitado use su PC.

Una vez que hayan terminado, pueden cerrar sesión en la cuenta de invitado. Tenga en cuenta que su historial de navegación, los sitios web en los que inició sesión y cualquier otro archivo o información que dejaron por ahí seguirán siendo accesibles para los futuros usuarios de su cuenta de invitado. Los usuarios invitados deben cerrar la sesión de cualquier sitio web al que hayan accedido o simplemente usar un navegador función de navegación privada dentro de la cuenta de invitado.

Si le preocupa a qué archivos puede acceder el usuario invitado, no dude en iniciar sesión como usuario invitado y buscar. De forma predeterminada, los archivos no deberían ser accesibles mientras estén almacenados en carpetas debajo de su carpeta de usuario en C: \ Users \ NAME, pero los archivos almacenados en otras ubicaciones como una partición D: \ pueden ser accesibles. Puedes bloquear las carpetas a las que no quieras que los invitados tengan acceso con el diálogo de propiedades de seguridad .

Si quieres, también puedes cambiar el nombre de su cuenta de invitado de Windows .

Habilitación de la cuenta de invitado en macOS

En una Mac, puede iniciar sesión como usuario invitado seleccionando la cuenta de usuario invitado en la pantalla de inicio de sesión. Si esta opción no está disponible, tendrá que habilitarla.

Desde el escritorio, haga clic en el icono de Preferencias del sistema en el dock (el que tiene el engranaje). Haga clic en "Usuarios y grupos".

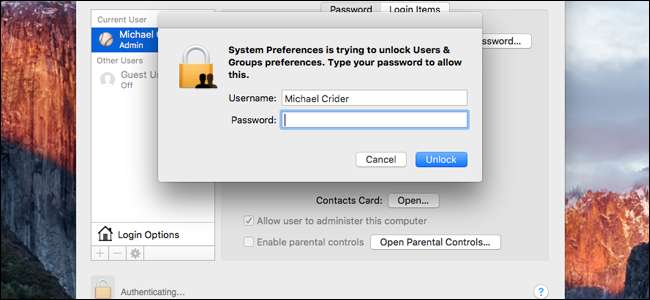

Haga clic en el icono de candado en la esquina inferior izquierda, luego ingrese su contraseña de administrador para acceder a las funciones avanzadas.

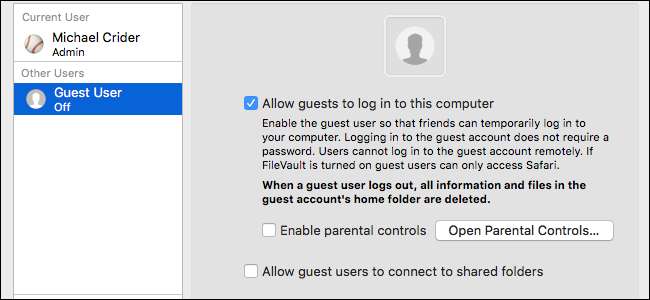

Haga clic en "Usuario invitado", luego haga clic en la casilla de verificación junto a "Permitir que los invitados inicien sesión en esta computadora". No haga clic en "Permitir que los usuarios invitados se conecten a carpetas compartidas", a menos que desee darles acceso a sus archivos personales.

Cerrar sesión. Ahora tendrá una cuenta de usuario invitado accesible sin contraseña. Una vez que su invitado cierre la sesión, se borrarán todos sus datos (a diferencia de Windows).

Usando la cuenta de invitado en Ubuntu

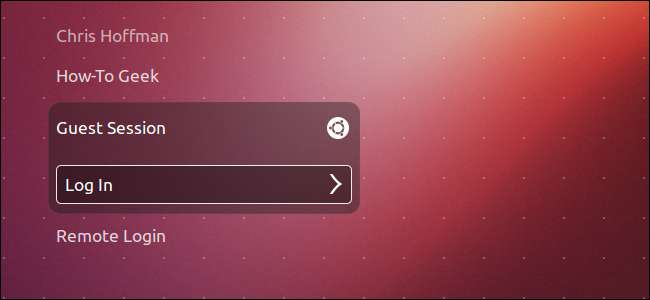

En Ubuntu, la cuenta de invitado está habilitada de forma inmediata. Puede seleccionar el usuario invitado en la pantalla de inicio de sesión para iniciar sesión como cuenta de invitado. Al igual que macOS, todos sus datos se borrarán cuando terminen y cierren la sesión de la cuenta de invitado.

Usar la cuenta de invitado en una Chromebook

RELACIONADO: Cómo se bloquea una Chromebook para protegerte

Chromebooks de Google además ofrecer un modo de invitado . Al igual que macOS y Linux, todos los datos del usuario invitado se borrarán automáticamente cuando el usuario invitado cierre la sesión.