Cada nuevo dispositivo que introduces en tu smarthome es otro dispositivo que puede ser atacado. Puede asegurar su smarthome con pasos simples como bloquear su enrutador y cuidar adecuadamente los dispositivos en su smarthome.

Comience con su enrutador

La mayoría de los dispositivos inteligentes requieren acceso a Internet para funcionar correctamente. Si bien no todos los dispositivos se conectan directamente a Internet (como las bombillas z-wave), aquellos que no suelen conectarse a un concentrador u otro dispositivo para obtener acceso a Internet. Entonces, en muchos sentidos, el punto de vulnerabilidad más importante es su enrutador.

Y asegurando su enrutador debería ser tu primer paso. Debe cambiar su contraseña de administrador predeterminada utilizada para acceder al enrutador. Actualice el firmware del enrutador si está desactualizado y habilite el cifrado. Utilice siempre una contraseña complicada exclusiva de su enrutador Wi-Fi. Con un enrutador estándar (no de malla), puede lograr todo esto desde la interfaz web del enrutador. Todo lo que necesitas es encuentra la dirección IP de tu enrutador . Los enrutadores de malla, por otro lado, no tienen una interfaz web. Realizarás los cambios desde una aplicación.

Si el fabricante de su enrutador ya no ofrece nuevo firmware, debería considerar reemplazarlo. Si bien solemos decir que la mayoría de las personas no necesitan un enrutador Mesh para sus hogares, los smarthomes se benefician de ellos. Obtiene una mejor cobertura para todos sus dispositivos Wi-Fi, y la mayoría de los enrutadores Mesh actualizan automáticamente el firmware y ofrecen servicios de protección adicionales como suscripción.

RELACIONADO: Asegure su enrutador inalámbrico: 8 cosas que puede hacer ahora mismo

Utilice contraseñas únicas para cada dispositivo

Muchos dispositivos smarthome requieren una contraseña cuando los configura. Por lo general, eso implica descargar una aplicación y crear una cuenta de usuario. En algunos casos, como las bombillas de luz Z-wave, creará una sola cuenta para que un Hub la use con varios dispositivos.

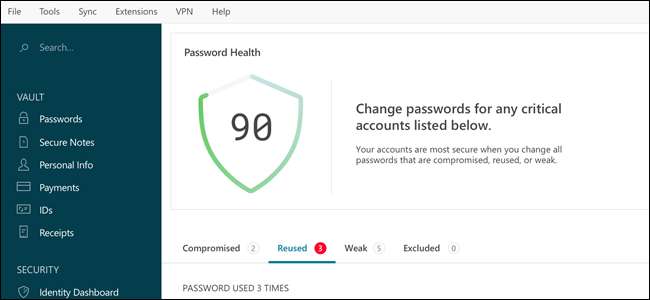

Cada dispositivo para el que cree una cuenta debe tener una contraseña única y complicada. Si reutiliza contraseñas en todos los servicios y dispositivos inteligentes, corre el riesgo de que una sola unidad se vea comprometida y genere puntos adicionales de vulnerabilidad en su hogar.

Si aún no lo ha hecho, considere usar un administrador de contraseñas . Servicios como Ultimo pase o Dashlane puede ayudarlo a crear y realizar un seguimiento de contraseñas largas y complicadas. Puede pensar que los administradores de contraseñas son solo para guardar credenciales de sitios web, pero puede guardar cualquier tipo de contraseña en ellos. Además, puede almacenar de forma segura notas, archivos, marcadores y más en un administrador de contraseñas.

RELACIONADO: Por qué debería utilizar un administrador de contraseñas y cómo empezar

Active la autenticación de dos factores siempre que esté disponible

Autenticación de dos factores es una capa adicional de seguridad más allá de la simple contraseña. Con la autenticación de dos factores, después de proporcionar su contraseña, proporciona una prueba adicional de identidad. Por lo general, viene en forma de código, ya sea generado aleatoriamente por una aplicación de teléfono o enviado a través de un mensaje de texto o llamada telefónica.

Desafortunadamente, ofrecer autenticación de dos factores no es muy común en los dispositivos smarthome, pero eso está comenzando a cambiar. Nido y Wyze ahora ambos ofrecen autenticación de dos factores. Las cámaras de seguridad son los dispositivos que tienen más probabilidades de tener autenticación de dos factores, y debes usarlas con ellas. Como descubrió una pareja , en lugar de intentar atravesar su enrutador, un atacante puede tener más facilidad para usar credenciales robadas para iniciar sesión en las cuentas asociadas con sus dispositivos smarthome. La autenticación de dos pasos puede ayudar a evitar que eso suceda.

Compruebe las aplicaciones asociadas con sus dispositivos inteligentes siempre que sea posible, enciéndalo. Recomendamos emparejar la autenticación de dos factores con una aplicación de autenticación, como Google Authenticator para iOS y Android .

RELACIONADO: ¿Qué es la autenticación de dos factores y por qué la necesito?

Actualice el firmware en todos sus dispositivos con regularidad

Al igual que su enrutador, debe actualizar el firmware de todos sus dispositivos smarthome con regularidad. Firmware es esencialmente el software integrado en su hardware: determina las características y capacidades de su hardware. Los fabricantes suelen encontrar problemas y corregirlos, y a menudo agregan nuevas funciones en el camino.

Generalmente, puede actualizar la mayoría de los dispositivos domésticos inteligentes a través de una aplicación. Eso incluye los dispositivos Z-wave y ZigBee que se conectan a un concentrador inteligente. Verificará la aplicación Smart Hub para ver esas actualizaciones.

Si el fabricante ya no admite un dispositivo smarthome que ha instalado, debe reemplazarlo lo antes posible. Si no está seguro, consulte el sitio web del fabricante.

RELACIONADO: ¿Qué es el firmware o microcódigo y cómo puedo actualizar mi hardware?

Compre solo a empresas reconocidas y de buena reputación

Si busca enchufes inteligentes en Amazon, encontrará docenas de opciones de docenas de fabricantes. Es posible que haya oído hablar de algunos, pero es probable que muchos no le resulten familiares. Puede ser tentador optar por la opción más barata que promete las funciones que desea, pero primero debe investigar la empresa.

La mayoría de los dispositivos inteligentes que introduce en su hogar se comunican con servidores en la nube. La pregunta es: "¿quién es el propietario de esos servidores?" Cuando mira un producto lanzado recientemente de un fabricante desconocido, no hay forma de saber con certeza dónde se comunica hasta que alguien lo prueba. A menos que sea un investigador de seguridad al que le guste el desafío, probablemente no debería ser el conejillo de indias.

Y además de eso, el mayor problema con los smarthomes es que tu

los dispositivos pueden dejar de funcionar

. La empresa puede hundirse, desaparecer o decidir pasar a un producto más nuevo y al soporte final.

Seguir con una gran empresa conocida no garantiza que eso no suceda, como se ve cuando

Lowe's mató a Iris

. Pero lo que sí obtiene es un historial para examinar. Al revisar la historia de la empresa, puede ver qué tan viable es y si la empresa respalda o no sus productos durante meses o años.

Y con un historial establecido, incluso puede ver lo que una empresa maneja cuando falla. Wyze, el fabricante de algunos de los productos smarthome menos costosos que puede pedir, se encontró con un problema en el que el tráfico de imágenes de cámaras pasó por servidores en China . La compañía explicó lo que sucedió, por qué sucedió y cómo iba a solucionarlo.

Puede que no le guste que haya sucedido en absoluto, pero al menos lo sabe para poder tomar una decisión informada sobre si comprar o no el producto, y ese es el punto. Si encontró un producto de un nuevo fabricante, intente buscar reseñas de varios sitios. Si todo lo que puede encontrar son reseñas de Amazon, consulte Fakespot para ver si las críticas son reales. Trate de encontrar cualquier historial que pueda antes de realizar la compra. Si no puede encontrar el historial establecido y las reseñas reales, omita el gadget.

RELACIONADO: Su configuración de Smarthome podría romperse y no hay nada que pueda hacer al respecto

No acceda a su Smarthome desde una red Wi-Fi pública

Igual que tú no debe verificar su cuenta bancaria desde una red Wi-Fi pública , evite acceder a su smarthome desde una red Wi-Fi pública. Incluso si está seguro de que es una red Wi-Fi legítima, está exponiendo potencialmente los dispositivos de su hogar a cualquiera que esté escuchando. Es mejor no hacer nada delicado en las redes Wi-Fi públicas.

Si necesita acceso remoto a su hogar, use un dispositivo con LTE (como su teléfono) o considere configurar un Red privada virtual (VPN) para conectarse de forma segura.

RELACIONADO: Por qué el uso de una red Wi-Fi pública puede ser peligroso, incluso al acceder a sitios web encriptados