Chaque nouvel appareil que vous introduisez dans votre smarthome est un autre appareil qui peut être attaqué. Vous pouvez sécuriser votre maison intelligente avec des étapes simples telles que le verrouillage de votre routeur et la prise en charge appropriée des gadgets de votre maison intelligente.

Commencez avec votre routeur

La plupart des appareils intelligents nécessitent un accès à Internet pour fonctionner correctement. Bien que tous les appareils ne se connectent pas directement à Internet (comme les ampoules z-wave), ceux qui ne se connectent généralement pas à un concentrateur ou à un autre appareil pour accéder à Internet. Ainsi, à bien des égards, le point de vulnérabilité le plus important est votre routeur.

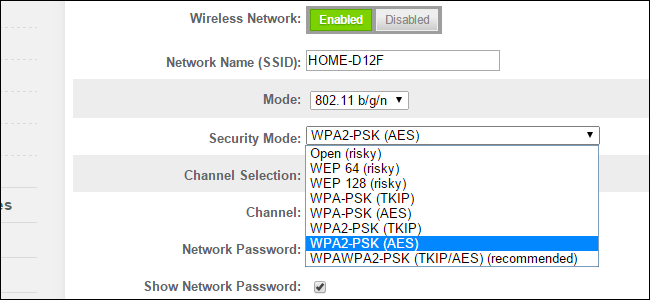

Et sécuriser votre routeur devrait être votre première étape. Vous devez changer votre mot de passe administrateur par défaut utilisé pour accéder au routeur. Mettez à jour le micrologiciel du routeur s'il est obsolète et activez le chiffrement. Utilisez toujours un mot de passe complexe propre à votre routeur Wi-Fi. Avec un routeur standard (non maillé), vous pouvez accomplir tout cela à partir de l’interface Web du routeur. Tout ce dont vous avez besoin est de trouver l'adresse IP de votre routeur . Les routeurs maillés, quant à eux, n’ont pas d’interface Web. Vous apporterez les modifications à partir d'une application.

Si le fabricant de votre routeur ne propose plus de nouveau micrologiciel, vous devriez envisager de le remplacer. Bien que nous disions généralement que la plupart des gens n'ont pas besoin d'un routeur Mesh pour leur maison, les maisons intelligentes en bénéficient. Vous bénéficiez d'une meilleure couverture pour tous vos appareils Wi-Fi, et la plupart des routeurs Mesh mettent automatiquement à jour le micrologiciel et offrent des services de protection supplémentaires sous forme d'abonnement.

EN RELATION: Sécurisez votre routeur sans fil: 8 choses que vous pouvez faire dès maintenant

Utilisez des mots de passe uniques pour chaque appareil

De nombreux appareils intelligents nécessitent un mot de passe lorsque vous les configurez. Habituellement, cela implique le téléchargement d'une application et la création d'un compte utilisateur. Dans certains cas, comme les ampoules Z-wave, vous créez un compte unique pour un hub à utiliser avec plusieurs appareils.

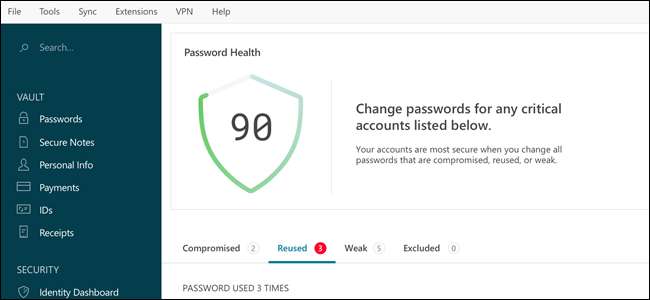

Chaque appareil pour lequel vous créez un compte doit avoir un mot de passe unique et complexe. Si vous réutilisez les mots de passe entre les services et les appareils intelligents, vous courez le risque d'une seule unité compromise conduisant à des points de vulnérabilité supplémentaires dans votre maison.

Si vous ne l'avez pas déjà fait, envisagez d'utiliser un gestionnaire de mots de passe . Services comme Dernier passage ou Dashlane peut vous aider à créer et à conserver des mots de passe longs et complexes. Vous pensez peut-être que les gestionnaires de mots de passe ne servent qu'à enregistrer les informations d'identification du site Web, mais vous pouvez y enregistrer n'importe quel type de mot de passe. De plus, vous pouvez stocker en toute sécurité notes, fichiers, signets et plus dans un gestionnaire de mots de passe.

EN RELATION: Pourquoi utiliser un gestionnaire de mots de passe et comment démarrer

Activez l'authentification à deux facteurs partout où elle est disponible

Authentification à deux facteurs est une couche de sécurité supplémentaire au-delà du simple mot de passe. Avec l'authentification à deux facteurs, après avoir fourni votre mot de passe, vous fournissez une preuve d'identité supplémentaire. Cela se présente généralement sous la forme d'un code, généré aléatoirement par une application téléphonique ou envoyé par SMS ou appel téléphonique.

Malheureusement, l'offre d'authentification à deux facteurs n'est pas très courante dans les appareils intelligents, mais cela commence à changer. Nid et Wyze les deux offrent maintenant une authentification à deux facteurs. Les caméras de sécurité sont les appareils les plus susceptibles d'avoir une authentification à deux facteurs, et vous devez absolument l'utiliser avec elles. Comme un couple l'a découvert , plutôt que d'essayer de percer votre routeur, un attaquant peut avoir plus de facilité à utiliser des informations d'identification volées pour se connecter aux comptes associés à vos appareils intelligents. L'authentification en deux étapes peut aider à empêcher que cela se produise.

Vérifiez les applications associées à vos appareils intelligents dans la mesure du possible, activez-la. Nous vous recommandons d'associer l'authentification à deux facteurs à une application d'authentification, telle que Google Authenticator pour iOS et Android .

EN RELATION: Qu'est-ce que l'authentification à deux facteurs et pourquoi en ai-je besoin?

Mettez régulièrement à jour le micrologiciel de tous vos appareils

Tout comme votre routeur, vous devez mettre à jour régulièrement le micrologiciel de tous vos appareils intelligents. Micrologiciel est essentiellement le logiciel intégré à votre matériel - il détermine les fonctionnalités et les capacités de votre matériel. Les fabricants trouvent régulièrement des problèmes et les corrigent, et ajoutent souvent de nouvelles fonctionnalités en cours de route.

En règle générale, vous pouvez mettre à jour la plupart des appareils intelligents via une application. Cela inclut les gadgets Z-wave et ZigBee que vous connectez à un hub intelligent. Vous vérifierez l'application du hub intelligent pour ces mises à jour.

Si le fabricant ne prend plus en charge un appareil smarthome que vous avez installé, vous devez le remplacer dès que possible. Si vous n’êtes pas sûr, consultez le site Web du fabricant.

EN RELATION: Qu'est-ce qu'un micrologiciel ou un microcode et comment puis-je mettre à jour mon matériel?

Achetez uniquement auprès d'entreprises réputées et bien connues

Si vous recherchez sur Amazon des prises intelligentes, vous trouverez des dizaines d'options proposées par des dizaines de fabricants. Certains dont vous avez peut-être entendu parler, beaucoup seront probablement totalement inconnus. Il peut être tentant de choisir l'option la moins chère qui promet les fonctionnalités que vous souhaitez, mais vous devez d'abord enquêter sur l'entreprise.

La plupart des appareils intelligents que vous introduisez dans votre maison communiquent avec des serveurs dans le cloud. La question est: "à qui appartiennent ces serveurs?" Lorsque vous examinez un produit récemment commercialisé par un fabricant inconnu, il n’ya aucun moyen de savoir avec certitude où il communique avant que quelqu'un le teste. À moins que vous ne soyez un chercheur en sécurité qui aime relever le défi, vous ne devriez probablement pas être le cobaye.

Et à part cela, le plus gros problème avec les maisons intelligentes est que votre

les appareils peuvent cesser de fonctionner

. L'entreprise peut faire faillite, disparaître ou décider de passer à un produit plus récent et à un support final.

S'en tenir à une grande entreprise bien connue ne garantit pas que cela ne se produira pas, comme on le voit quand

Lowe a tué Iris

. Mais ce que vous obtenez, c'est un bilan à examiner. En parcourant l'historique de l'entreprise, vous pouvez voir à quel point elle est viable et si l'entreprise prend en charge ses produits pendant des mois ou des années.

Et avec une histoire établie, vous pouvez même voir ce qu'une entreprise gère l'échec. Wyze, le fabricant de certains des produits de maison intelligente les moins chers que vous puissiez demander, a rencontré un problème où le trafic du flux de la caméra a traversé des serveurs en Chine . L'entreprise a expliqué ce qui s'était passé, pourquoi cela s'était produit et comment elle allait y remédier.

Vous n'aimez peut-être pas du tout que cela se soit produit, mais au moins vous le savez pour que vous puissiez prendre une décision éclairée sur l'opportunité d'acheter ou non le produit, et c'est le point. Si vous avez trouvé un produit d'un nouveau fabricant, essayez de trouver des avis sur plusieurs sites. Si vous ne trouvez que des avis Amazon, vérifiez Fakespot pour voir si les critiques sont réelles. Essayez de trouver l'historique que vous pouvez avant de faire l'achat. Si vous ne trouvez pas d’historique établi et de véritables critiques, ignorez le gadget.

EN RELATION: La configuration de votre Smarthome pourrait se rompre et vous ne pouvez rien y faire

N'accédez pas à votre Smarthome depuis le Wi-Fi public

Juste comme toi ne doit pas vérifier votre compte bancaire à partir du Wi-Fi public , évitez d'accéder à votre smarthome à partir du Wi-Fi public. Même si vous êtes certain d'être un réseau Wi-Fi légitime, vous exposez potentiellement les appareils de votre maison à toute personne qui écoute. Il est préférable de ne rien faire de sensible sur les réseaux Wi-Fi publics.

Si vous avez besoin d'un accès à distance à votre domicile, utilisez un appareil avec LTE (comme votre téléphone) ou envisagez de configurer un Réseau privé virtuel (VPN) pour vous connecter en toute sécurité.

EN RELATION: Pourquoi l'utilisation d'un réseau Wi-Fi public peut être dangereuse, même lors de l'accès à des sites Web cryptés