Una vez a la semana nos sumergimos en la caja de consejos y compartimos algunas de las gemas que encontramos allí. Esta semana veremos cómo generar fácilmente contraseñas seguras con un algoritmo personal, actualizar la representación de fuentes en Windows y administrar su volumen de Android de manera más efectiva.

Genere contraseñas seguras con un algoritmo personal

Pat escribe con el siguiente consejo sobre cómo generar contraseñas seguras pero fáciles de recordar mediante el uso de un algoritmo personal:

Durante años, he visto a la gente hablar y hablar sobre cómo recordar contraseñas y cómo lo hacen. Mientras que algunos los corrigen ... otros usan programas u hojas de cálculo ... mientras que otros usan métodos de alto secreto que nunca revelan. Para mí, siempre he utilizado un método muy simple que me inventé. Me permite tener una contraseña diferente para cada sitio y nunca he olvidado (ni escrito) ninguno de ellos. Yo lo llamo el método PATS (las contraseñas son así de simples). Así es como funciona, pero puede modificarlo a su estilo personal.

Primero, tengo una contraseña estándar que he usado desde el principio de los tiempos y para este ejemplo diremos que es mi nombre y mi dirección combinados. Mi primer nombre es Pat y mi dirección es 3245. Al juntarlos, obtengo pat3245 como contraseña base. Ahora, cuando voy a un sitio que requiere una contraseña, combino mi contraseña "BASE" con algo de ese sitio. Digamos que hago una contraseña para https://www.howtogeek.com . Combino mi contraseña base con las tres letras de la URL del sitio, en este caso "how to geek" se convierte en "htg" y agrego esto a mi base para la nueva contraseña. Ahora tomando el htg y combinándolo con mi base me da htgpat3245.

Pero también puedo mover las cosas para varias variaciones diferentes de esto, como se mostrará a continuación. Puedo poner el htg de "how to geek" en el medio de mi contraseña base para formar pathtg3245 o ponerlo al final de mi contraseña base para formar pat3216htg. Hacer esto me permite tener una contraseña para cada sitio que sea diferente. Si voy a www.discovercard.com , Puedo usar dc (discovercard) más mi base (pat3245) y formar la contraseña dcpat3245 o patdc3245 o pat3245dc. Puedes diseñar tu propio plan y yo tengo mi propio plan que no puedo divulgar, pero entiendes la idea.

He estado usando este método durante años y nunca me ha fallado. Tengo una contraseña diferente para todas mis tarjetas de crédito y operaciones bancarias. Ahora bien, si alguien ingresara en mi tarjeta de descubrimiento e intentara usar la misma contraseña para mi banca, se decepcionaría rápidamente. Si bien mi método exacto no es tan simple como este, la mayoría de la gente puede usarlo como modelo y darle su propio toque. A este método lo llamo el método "PATS", que significa "Las contraseñas son así de simples".

¿Un consejo sólido con un acrónimo que lo acompañe? Una victoria para todos. ¡Gracias por escribir en Pat! Su método es un término medio excelente y seguro entre usar un puñado de contraseñas idénticas y hacer todo lo posible y hacer que LastPass o KeePass generen cadenas totalmente aleatorias para cada sitio.

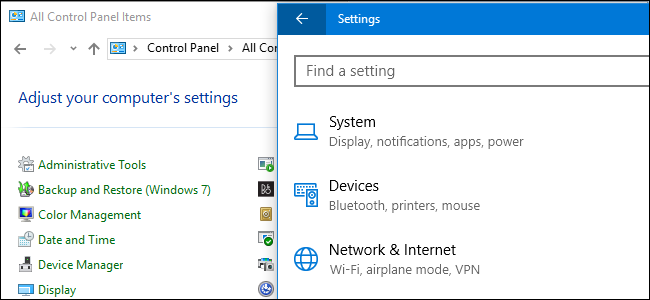

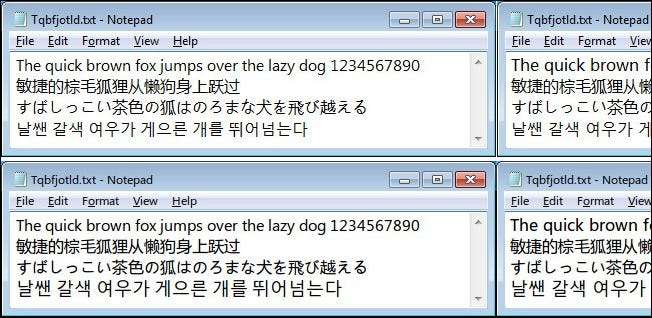

Instalar un procesador de fuentes alternativo de Windows

Cláudio escribe con el siguiente consejo:

He estado buscando un sustituto confiable de gdi ++ durante un tiempo. [Nota del editor: gdi ++ era una herramienta de renderización / rasterización de fuentes de Windows alternativa que ha cesó el desarrollo ] Ayer finalmente encontré un buen reemplazo, gdipp . Es un renderizador de fuentes avanzado que supera a Microsoft ClearType en términos de renderizado de fuentes más parecido a Mac para el sistema y sus aplicaciones. Funciona increíblemente bien y puede valer la pena intentarlo. ¡Salud!

¡Gracias por el aviso Cláudio! Nos preguntábamos qué había sido del proyecto gdi ++; Es bueno ver que alguien se ha hecho cargo del diseño y ha continuado con el trabajo del Dr. Watson.

Para los lectores que no están seguros de si quieren o no jugar con gdipp; mira la captura de pantalla de arriba. Básicamente, gdipp reemplaza el motor de representación de fuentes predeterminado en Windows y representa las fuentes de forma similar a las que se encuentran en OS X y muchas distribuciones de Linux. Al usar gdipp, debería notar que las fuentes aparecen más suaves, más fuertes y mejor renderizadas que en el renderizador predeterminado de Windows (en la captura de pantalla anterior, la fila superior muestra Windows ClearType y la fila inferior muestra gdipp). Usted puede leer más aquí .

AudioMananger Micro administra su audio de Android

Tony escribe con el siguiente consejo para administrar el audio de tu Android:

Después de sentirme avergonzado por el alto volumen de audio en mi teléfono Android demasiadas veces (música alta del juego en la biblioteca, iniciar alertas de alarma en el momento equivocado, etc.) finalmente hice algo al respecto e instalé AudioManager . Puedes administrar el audio en tu teléfono y crear perfiles personalizados: he creado perfiles para la biblioteca, para la clase, para el hogar, para dormir y más. Ahora no tengo que preguntarme si configuré todos mis ajustes correctamente para la clase o si subí el timbre cuando estoy en casa. Es impresionante. No puedo creer que esta no sea la primera aplicación que descargué cuando obtuve un Droid.

Francamente, no podemos creer que tampoco fue la primera aplicación que descargamos. Después de su aviso, lo probamos y nos encantó. Si está buscando una manera fácil de crear perfiles, es una aplicación difícil de superar. ¡Gracias Tony!

¿Tienes un buen consejo para compartir? Envíanos un correo electrónico a [email protected] y es posible que vea su sugerencia en la portada.