Der Verlust Ihrer Hardware ist schon schlimm genug, aber was passiert mit Ihren persönlichen Daten? Könnte ein Dieb mit Ihrem Telefon, Tablet oder Laptop auf Ihre Apps und Dateien zugreifen? Dies hängt von dem Gerät ab, das Sie verloren haben. Leider sind die meisten Windows-PCs nicht verschlüsselt.

Diebe können Ihr Gerät jederzeit löschen und weiter verwenden - es sei denn, Sie aktivieren die Aktivierungssperre auf einem iPhone oder iPad. Sie können jedoch nicht auf Ihre persönlichen Daten zugreifen, wenn der Speicher Ihres Geräts verschlüsselt ist.

iPhones und iPads

Die iPhones und iPads von Apple sind sicher verschlüsselt standardmäßig. Ein Dieb kann Ihr Telefon ohne Ihren Passcode nicht entsperren. Selbst wenn Sie sich normalerweise mit Touch ID oder Face ID anmelden, ist Ihr Telefon mit einem Passcode gesichert.

Wenn Sie Ihr iPhone oder iPad so einstellen, dass kein Passcode erforderlich ist, oder wenn Sie einen verwenden, der sehr leicht zu erraten ist - wie 1234 oder 0000 -, kann der Dieb ihn natürlich leicht entsperren.

Einige Arten von persönlichen Informationen bleiben jedoch sichtbar, auch wenn Sie Ihr Gerät mit einem Passcode geschützt haben. Beispielsweise kann der Dieb alle Benachrichtigungen sehen, die auf Ihrem Telefon eingehen, ohne es zu entsperren. Mit den Standardeinstellungen bedeutet dies, dass der Dieb eingehende Textnachrichten sieht - einschließlich Nachrichten, die enthalten SMS-Bestätigungscodes für den Zugriff auf Ihre Konten. Sie können Verbergen Sie vertrauliche Benachrichtigungen auf Ihrem Sperrbildschirm , aber sie befinden sich standardmäßig alle auf Ihrem Sperrbildschirm. Der Dieb könnte auch eingehende Anrufe auf Ihrem Telefon beantworten.

Sie können zu Apple gehen Finde mein iPhone website to Suchen Sie Ihr verlorenes iPhone oder iPad aus der Ferne . Um zu verhindern, dass ein Dieb Ihr Gerät verwendet, versetze es in den "Verlorenen Modus". Dadurch werden alle Benachrichtigungen und Alarme deaktiviert. Im verlorenen Modus können Sie auch eine Nachricht schreiben, die auf dem Telefon oder Tablet angezeigt wird. Sie können beispielsweise jeden, der sie findet, bitten, sie zurückzugeben, und eine Telefonnummer angeben, unter der Sie erreichbar sind.

Wenn Sie es aufgegeben haben, Ihr iPhone oder iPad zurückzubekommen, können und sollten Sie es aus der Ferne löschen. Selbst wenn es offline ist, wird es beim nächsten Online-Start gelöscht.

GraiKey könnte es Polizeibehörden und anderen Regierungsbehörden ermöglichen, Ihren Passcode zu umgehen, aber Apple behebt dies mit USB Restricted Mode .

VERBUNDEN: Was ist "Lost Mode" auf dem iPhone, iPad oder Mac?

Android-Handys

Moderne Android-Handys sind verschlüsselt standardmäßig auch. Insbesondere ist die Verschlüsselung standardmäßig ab Android 7.0 Nougat erforderlich, das im August 2016 offiziell veröffentlicht wurde. Solange das von Ihnen verwendete Telefon ursprünglich mit Android Nougat oder einer neueren Version von Android geliefert wurde, ist es definitiv verschlüsselt.

Wenn Ihr Telefon ursprünglich mit einer älteren Android-Version geliefert wurde und Sie die Verschlüsselung nie aktiviert haben, wird der Speicher Ihres Telefons möglicherweise nicht verschlüsselt, und Diebe können möglicherweise Ihre Daten daraus entfernen. Selbst wenn auf Ihrem Telefon derzeit Android 7.0 oder höher ausgeführt wird, wird es möglicherweise nicht verschlüsselt, wenn ursprünglich eine ältere Version von Android ausgeführt wurde.

Diese Verschlüsselung hilft natürlich nur, wenn Sie eine sichere PIN oder Passphrase zum Schutz Ihres Geräts verwenden. Wenn Sie keine PIN verwenden oder etwas verwenden, das leicht zu erraten ist (z. B. 1234), kann ein Dieb problemlos auf Ihr Gerät zugreifen.

Genau wie auf einem iPhone zeigt Ihr Android-Telefon weiterhin Benachrichtigungen auf Ihrem Sperrbildschirm an. Dies kann beispielsweise vertrauliche Textnachrichten anzeigen, sofern Sie dies nicht tun Verbergen Sie vertrauliche Benachrichtigungen auf Ihrem Sperrbildschirm .

Sie können Verwenden Sie "Mein Gerät suchen" von Google um Ihr verlorenes Android-Handy aus der Ferne zu finden. Mit diesem Tool können Sie Ihr Gerät auch sperren, um zu verhindern, dass der Dieb Ihre Benachrichtigungen sieht, und es aus der Ferne löschen, um sicherzustellen, dass Ihre persönlichen Daten vom Telefon entfernt werden.

Windows PCs

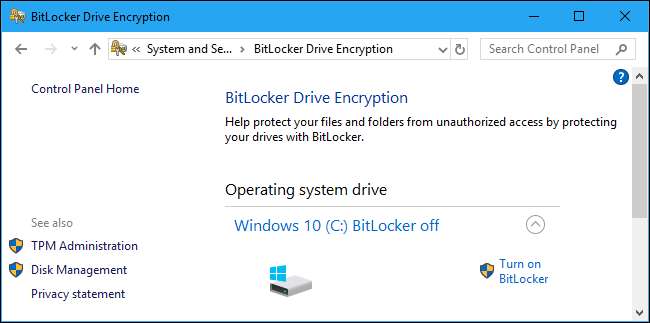

Die meisten Windows-PCs sind in Schwierigkeiten, wenn sie jemals gestohlen werden. Windows 10 ist immer noch das einzige moderne Betriebssystem, das dies tut bietet nicht allen Benutzern eine Verschlüsselung und Windows 7 und 8 waren noch schlimmer. Es besteht eine sehr gute Chance, dass der Speicher Ihres Windows-PCs nicht verschlüsselt ist. Dies bedeutet, dass jeder, der Ihr Windows-Gerät stiehlt, einfach über auf Ihre privaten Dateien zugreifen kann ein anderes Betriebssystem darauf booten oder ziehen Sie das interne Laufwerk heraus und legen Sie es in einen anderen Computer ein.

Wenn Sie eine verwenden Fachmann , Unternehmen oder Education Edition von Windows 7, 8 oder 10 können Sie Aktivieren Sie die optionale BitLocker-Verschlüsselung um Ihr Gerät zu schützen. Wenn Sie diese teureren Windows-Editionen verwenden und BitLocker eingerichtet haben, sind Ihre Daten sicher - vorausgesetzt, Sie haben ein sicheres Kennwort verwendet.

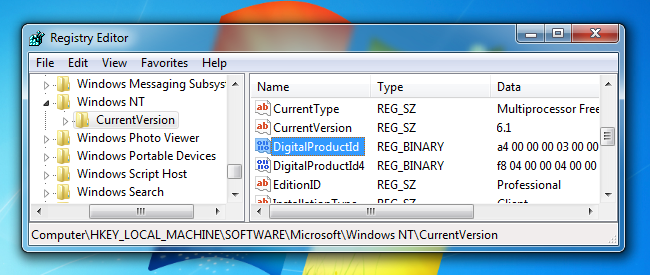

Sie können überprüfen, ob BitLocker auf einem PC verwendet wird, indem Sie auf Systemsteuerung> System und Sicherheit> BitLocker-Laufwerkverschlüsselung klicken. (Wenn die Option nicht angezeigt wird, verwenden Sie eine Home Edition von Windows.)

Wenn Sie eine Home Edition von Windows 7, 8 oder 10 verwenden, gibt es keine Möglichkeit, die Standard-BitLocker-Verschlüsselung zu verwenden. Einige neuere PCs, die mit Windows 8.1 oder 10 ausgeliefert wurden, verfügen über eine spezielle, eingeschränkte Version von BitLocker, die ursprünglich als „ Geräteverschlüsselung . ” Dadurch wird der Speicher automatisch verschlüsselt - jedoch nur, wenn Sie sich mit einem Microsoft-Konto und nicht mit einem lokalen Benutzerkonto anmelden. Diese Verschlüsselungsfunktion ist nicht auf allen Windows 8.1- und 10-PCs verfügbar, sondern nur auf PCs mit spezifischer Hardware.

Sie können überprüfen, ob die Geräteverschlüsselung auf einem PC verfügbar ist, indem Sie auf Einstellungen> System> Info klicken. Suchen Sie nach einer Meldung zu "Geräteverschlüsselung". Wenn Sie diesen Abschnitt nicht sehen, wird er von Ihrem PC nicht unterstützt.

Wenn Sie eine Home Edition von Windows verwenden, können Sie auch Verschlüsselungstools von Drittanbietern wie z VeraCrypt oder zahlen Sie 100 $ an Upgrade von Home auf Professional um BitLocker zu bekommen.

Die schlechte Nachricht ist, dass der interne Speicher Ihres PCs wahrscheinlich unverschlüsselt ist und die Dateien für Diebe zugänglich sind, es sei denn, Sie haben sich die Mühe gemacht, die Verschlüsselung mit BitLocker zu aktivieren, oder Sie haben diese Verschlüsselungsfunktion in Ihren Windows 10-PC integriert.

Wenn auf Ihrem Gerät Windows 10 ausgeführt wurde, können Sie dies tun Verwenden Sie das Microsoft-Tool "Mein Gerät suchen", um es zu verfolgen - Angenommen, Find My Device wurde auf dem PC aktiviert, bevor Sie es verloren haben.

Wir sind der Meinung, dass Microsoft die Verschlüsselung standardmäßig für alle aktivieren sollte. Leider ist dies nicht der Fall, und Windows-PCs sind unter modernen Geräten in einzigartiger Weise anfällig für Datendiebstahl, sofern BitLocker nicht aktiviert ist.

VERBUNDEN: So verfolgen Sie Ihren Windows 10-PC oder -Tablet, falls Sie ihn jemals verlieren sollten

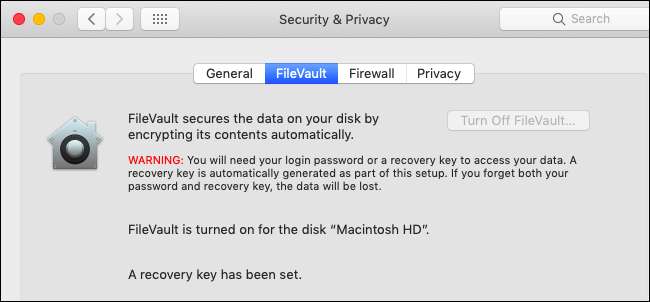

MacBooks

Apple verschlüsselt den Mac-Speicher standardmäßig mit FileVault seit OS X 10.10 Yosemite, das 2014 veröffentlicht wurde. Die interne Festplatte Ihres Mac ist mit ziemlicher Sicherheit mit FileVault verschlüsselt Dies verhindert, dass jemand auf Ihre Dateien zugreifen kann, ohne Ihr Mac-Passwort zu kennen.

Sie können überprüfen, ob Ihr Mac verschlüsselt ist, indem Sie zu Apple> Systemeinstellungen> System & Datenschutz> FileVault gehen.

Dies setzt natürlich voraus, dass Ihr MacBook mit einem Passwort geschützt ist. Wenn Sie ein sehr schwaches, leicht zu erratendes Passwort verwenden oder Richten Sie die automatische Anmeldung ein kann der Dieb leicht Zugang bekommen.

Wenn Sie Find My Mac aktiviert haben, können Sie das Apple Find My iPhone-Tool (ja, auch Macs werden darin angezeigt) verwenden, um Ihren Mac remote zu sperren und zu löschen. Der Passcode, den Sie beim Sperren Ihres Mac festgelegt haben, verhindert sogar, dass der Dieb Ihren Mac zurücksetzt und als eigenen verwendet.

Chromebooks

Chromebooks haben immer verschlüsselten Speicher Daher kann sich ein Dieb ohne Ihr Google-Kontokennwort oder das nicht anmelden und auf Ihre Daten zugreifen STIFT Sie verwenden, um Ihr Chromebook zu entsperren.

Der Dieb kann sich mit einem anderen Google-Konto anmelden, sich in das Gastkonto einloggen oder Ihr Chromebook löschen und von Grund auf neu einrichten. Er kann jedoch nicht auf Ihre persönlichen Daten zugreifen.

Dies setzt voraus, dass Ihr Google-Konto ein gutes Passwort hat und natürlich nicht so etwas wie "Passwort" oder "letmein".

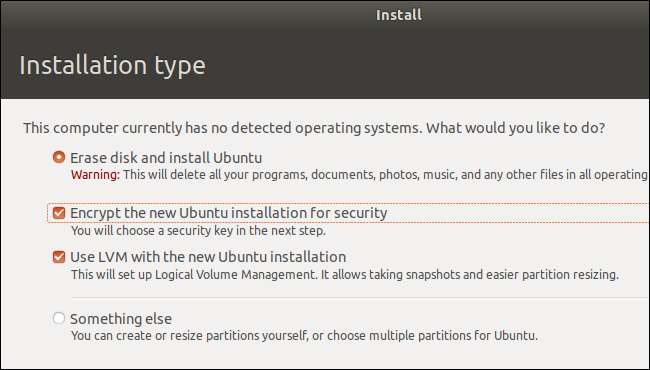

Linux Laptops

Wenn Sie Linux auf Ihrem Laptop ausgeführt haben, hängt es von den Optionen ab, die Sie bei der Installation der Linux-Distribution Ihrer Wahl ausgewählt haben, ob es verschlüsselt wurde. Bei den meisten modernen Linux-Distributionen, einschließlich Ubuntu, können Sie die Festplattenverschlüsselung während des Installationsvorgangs aktivieren. Diese Verschlüsselung wird entweder mit Ihrem normalen Linux-Benutzerkontokennwort oder mit einer speziellen Verschlüsselungspassphrase gesichert, die Sie beim Starten Ihres Computers eingeben.

Diese Verschlüsselungsoption ist jedoch häufig nicht standardmäßig aktiviert - sie ist nicht unter Ubuntu verfügbar. Wenn Sie es nicht aktiviert haben, verwendet Ihr Linux-System keinen verschlüsselten Speicher.

Angenommen, Sie haben die Verschlüsselung während der Installation Ihrer Linux-Distribution aktiviert, sollten Ihre Daten geschützt sein - solange Sie ein sicheres Kennwort verwendet haben, das schwer zu erraten ist.

Laptops sind im Schlaf anfälliger

Es gibt noch eine Überlegung für Laptops: Wenn Ihr Laptop aber eingeschaltet war schlafend wird sein Verschlüsselungsschlüssel in seinem Speicher gespeichert. Theoretisch könnte ein Angreifer eine „ Kaltstartangriff Setzen Sie Ihr Gerät schnell zurück und starten Sie ein anderes Betriebssystem von einem USB-Laufwerk, um den Verschlüsselungsschlüssel aus dem Speicher zu holen, bevor er gelöscht wird.

Die meisten Diebe werden nicht einmal an einen solchen Angriff denken, da er ziemlich raffiniert ist. Wenn Sie jedoch ernsthafte Bedenken hinsichtlich Unternehmensspionage oder Regierungsbehörden haben, ist es sicherer, Ihren Laptop herunterzufahren, wenn Sie ihn nicht verwenden, anstatt ihn im Ruhemodus zu belassen. Möglicherweise möchten Sie es nur herunterfahren, wenn Sie es an einen öffentlichen Ort bringen oder an einen anderen Ort, von dem Sie befürchten, dass es auch gestohlen wird. Dadurch wird sichergestellt, dass der Verschlüsselungsschlüssel nicht im Speicher vorhanden ist.

Bildnachweis: waewkid /Shutterstock.com.