A hardver elvesztése elég rossz, de mi történik a személyes adataival? A telefonjával, táblagépével vagy laptopjával rendelkező tolvaj elérheti az alkalmazásokat és fájlokat? Az elveszett eszköztől függ - sajnos a legtöbb Windows PC nincs titkosítva.

A tolvajok mindig törölhetik az eszközt, és továbbra is használhatják - hacsak nem engedélyeznek valamit, például az Activation Lock alkalmazást iPhone vagy iPad eszközön -, de nem férhetnek hozzá a személyes adatokhoz, ha az eszköz tárhelye titkosítva van.

iPhone és iPad

Az Apple iPhone-jai és iPadjei biztonságban vannak titkosítva alapértelmezés szerint. A tolvaj nem tudja kinyitni a telefonját a jelszó nélkül. Még akkor is, ha általában Touch ID-vel vagy Face ID-vel jelentkezik be, a telefonját is kóddal védjük.

Természetesen, ha úgy állítja be iPhone vagy iPad készülékét, hogy ne igényeljen belépőkódot, vagy nagyon könnyen kitalálható kódot használ - például 1234 vagy 0000 -, a tolvaj könnyen feloldhatja azt.

Bizonyos típusú személyes adatok azonban továbbra is láthatóak maradnak, még akkor is, ha készülékét jelszóval védte. Például a tolvaj láthatja az értesítéseket, amelyek a telefonja feloldása nélkül érkeznek. Az alapértelmezett beállításokkal ez azt jelenti, hogy a tolvaj látni fogja a bejövő szöveges üzeneteket - beleértve azokat az üzeneteket is, amelyek tartalmazzák SMS ellenőrző kódok a fiókokhoz való hozzáférésért. tudsz elrejtheti az érzékeny értesítéseket a lezárási képernyőn , de alapértelmezés szerint mind a zárolási képernyőn vannak. A tolvaj a bejövő telefonhívásokra is válaszolhat.

Irány az Apple Találd meg az iPhone-omat weboldal a távolról keresse meg az elveszett iPhone-t vagy iPad-et . Hogy megakadályozza a tolvajt az eszköz használatában, tegye „Elveszett módba”. Ez letiltja az összes értesítést és riasztást rajta. Az Elveszett mód lehetővé teszi egy olyan üzenet írását is, amely megjelenik a telefonon vagy a táblagépen - például megkérheti, hogy aki megtalálja, adja vissza, és adjon meg egy telefonszámot, ahol elérhető.

Ha lemondott iPhone vagy iPad visszaszerzéséről, távolról törölheti - és kell is -. Még akkor is, ha offline állapotban van, a következő online megjelenéskor törli.

GraiKey lehetővé teheti a rendőrségnek és más kormányzati szerveknek, hogy megkerüljék az Ön kódját, de az Apple ezt megoldja USB korlátozott mód .

ÖSSZEFÜGGŐ: Mi az „Elveszett mód” iPhone, iPad vagy Mac rendszeren?

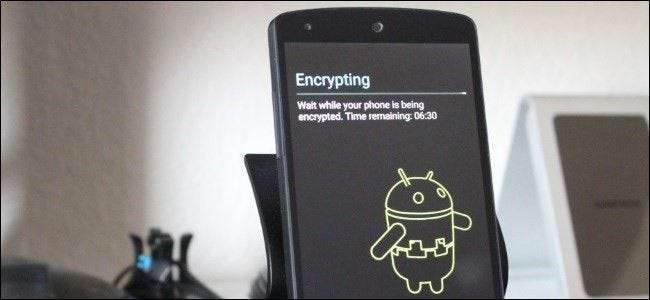

Android telefonok

A modern androidos telefonok titkosítva alapértelmezés szerint is. Konkrétan, a titkosítás alapértelmezés szerint az Android 7.0 Nougat-tól kezdődik, amelyet hivatalosan 2016 augusztusában bocsátottak ki. Amíg az Ön által használt telefon eredetileg Android Nougat vagy az Android újabb verziójával érkezett, mindenképpen titkosítva van.

Ha a telefon eredetileg az Android régebbi verziójával érkezett, és soha nem engedélyezte a titkosítást, akkor előfordulhat, hogy a telefon tárhelye nincs titkosítva, és a tolvajok számára lehetséges, hogy leveszik róla az adatait. Még akkor is, ha telefonja jelenleg Android 7.0 vagy újabb rendszert futtat, előfordulhat, hogy nincs titkosítva, ha eredetileg az Android régebbi verzióját futtatta.

Természetesen ez a titkosítás csak akkor segít, ha biztonságos PIN-kódot vagy jelszót használ eszközének védelme érdekében. Ha nem PIN-kódot használ, vagy valami könnyen kitalálhatót használ (például 1234), a tolvaj könnyen hozzáférhet eszközéhez.

Az iPhone-hoz hasonlóan Android-telefonja továbbra is megjeleníti az értesítéseket a lezárási képernyőn. Ez például érzékeny szöveges üzeneteket tehet közzé, hacsak nem Ön elrejtheti az érzékeny értesítéseket a lezárási képernyőn .

tudsz használja a Google Find My Device szolgáltatást hogy távolról keresse meg az elveszett androidos telefont. Ez az eszköz lehetővé teszi a készülék zárolását is, hogy megakadályozza a tolvajt az értesítések megtekintésében, és távolról törölje, hogy biztosítsa személyes adatainak eltávolítását a telefonról.

Windows PC-k

A legtöbb Windows PC-vel baj van, ha valaha ellopják őket. A Windows 10 továbbra is az egyetlen modern operációs rendszer nem nyújt titkosítást minden felhasználó számára , és a Windows 7 és 8 még rosszabb volt. Nagyon jó esély van arra, hogy a Windows PC-jének tárhelye nincs titkosítva, ami azt jelenti, hogy bárki, aki ellopja a Windows-eszközét, egyszerűen hozzáférhet privát fájljaihoz: egy másik operációs rendszer indítása rajta vagy kihúzza a belső meghajtót és beteszi egy másik számítógépbe.

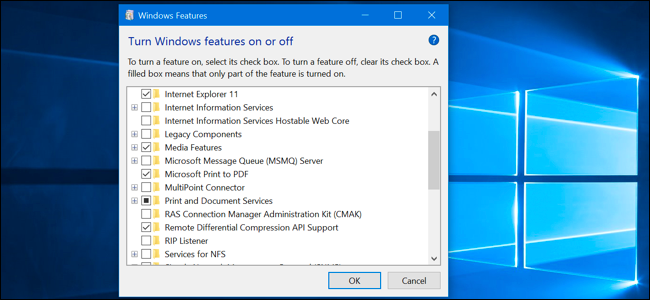

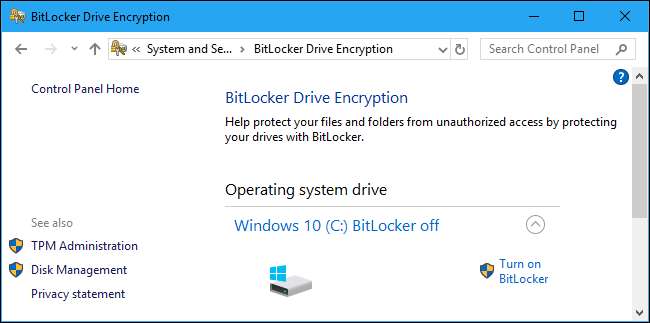

Ha a Szakmai , Vállalkozás , vagy a Windows 7, 8 vagy 10 oktatási kiadása engedélyezze az opcionális BitLocker titkosítást hogy megvédje készülékét. Ha a Windows ezen drágább kiadásait használja, és beállította a BitLockert, akkor az adatai biztonságban lesznek - feltételezve, hogy erős jelszót használt.

A Vezérlőpult> Rendszer és biztonság> BitLocker meghajtótitkosítás menüpont segítségével ellenőrizheti, hogy a BitLocker van-e egy számítógépen. (Ha nem látja az opciót, akkor a Windows házi kiadását használja.)

Ha a Windows 7, 8 vagy 10 házi kiadását használja, akkor nincs mód a szabványos BitLocker titkosítás használatára. Néhány újabb, a Windows 8.1 vagy 10 rendszerrel együtt szállított számítógép rendelkezik a BitLocker speciális, korlátozott verziójával, amelyet eredetileg „ Eszköz titkosítása . ” Ez automatikusan titkosítja a tárhelyüket - de csak akkor, ha Microsoft-fiókkal jelentkezik be, nem pedig helyi felhasználói fiókkal. Ez a titkosítási funkció nem érhető el minden Windows 8.1 és 10 számítógépen, hanem csak speciális hardverrel rendelkező számítógépeken.

A Beállítások> Rendszer> Névjegy menüpontra kattintva ellenőrizheti, hogy az eszköz titkosítása elérhető-e a számítógépen. Keressen egy üzenetet az „Eszköz titkosítása” témáról. Ha nem látja ezt a részt, akkor a számítógépe nem támogatja.

Ha a Windows otthoni kiadását használja, akkor kipróbálhatja harmadik féltől származó titkosítási eszközöket is, például VeraCrypt vagy fizessen 100 dollárt a frissítés otthonról professzionálisra hogy megszerezzem a BitLockert.

A rossz hír az, hogy hacsak nem tettél meg mindent a BitLockerrel történő titkosítás engedélyezésében, vagy ha ezt a titkosítási funkciót beépítetted a Windows 10 PC-be, valószínűleg a számítógép belső tárhelye nincs titkosítva, és fájljai hozzáférhetők lesznek a tolvajok számára.

Ha eszközén futott a Windows 10, akkor megteheti használja a Microsoft Find My Device eszközét annak nyomon követésére - feltételezve, hogy a Find My Device engedélyezve volt a számítógépen, mielőtt elvesztette volna.

Úgy gondoljuk, hogy a Microsoftnak alapértelmezés szerint mindenki számára engedélyeznie kell a titkosítást. Sajnos nem tette meg, és a modern eszközök között a Windows PC-k egyedülállóan kiszolgáltatottak az adatlopásoknak, hacsak a BitLocker nincs engedélyezve.

ÖSSZEFÜGGŐ: A Windows 10 PC vagy táblagép nyomon követése, ha valaha is elveszítette

MacBookok

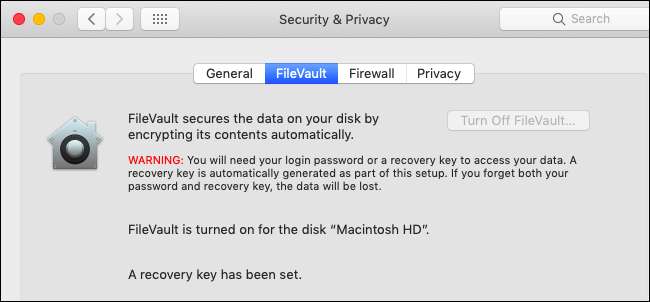

Az Apple az OS X 10.10 Yosemite óta alapértelmezés szerint titkosítja a Mac tárhelyet a FileVault alkalmazással, amely 2014-ben jelent meg. A Mac belső lemeze szinte biztos, hogy titkosítva FileVault , amely megakadályozza, hogy bárki hozzáférjen a fájljaihoz a Mac jelszavának ismerete nélkül.

Az Apple menü> Rendszerbeállítások> Rendszer és adatvédelem> FileVault menüpontjával ellenőrizheti még egyszer, hogy a Mac titkosítva van-e.

Természetesen ez feltételezi, hogy a MacBook jelszóval van védve. Ha nagyon gyenge, könnyen kitalálható jelszót vagy állítsa be az automatikus bejelentkezést , a tolvaj könnyen hozzáférhet.

Ha engedélyezte a My Mac keresését, akkor az Apple Find My iPhone eszközével (igen, a Mac-ek is megjelennek benne) távolról lezárhatja és törölheti Mac-jét. A Mac zárolásakor beállított jelszó még megakadályozza a tolvajt abban, hogy visszaállítsa a Mac-et, és sajátjaként használja.

Chromebookok

A Chromebookok mindig titkosított tárhellyel rendelkeznek , így a tolvaj nem lesz képes bejelentkezni és elérni az adatait a Google-fiók jelszava vagy a PIN a Chromebook feloldásához használod.

A tolvaj bejelentkezhet egy másik Google-fiókkal, bejelentkezhet a vendégfiókba, vagy törölheti a Chromebookot, és a semmiből állíthatja be - de nem férhetnek hozzá az Ön személyes adataihoz.

Ez azt feltételezi, hogy Google-fiókjának jó jelszava van, és természetesen nem valami „jelszó” vagy „letmein”.

Linux laptopok

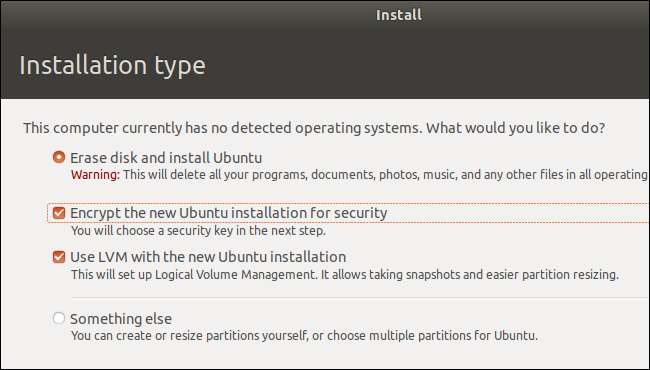

Ha Linuxot futtatott laptopján, az titkosítva volt, attól függ, hogy milyen opciókat választott a választott Linux disztribúció telepítése közben. A legtöbb modern Linux disztribúció, köztük az Ubuntu, lehetővé teszi a lemezes titkosítás engedélyezését a telepítési folyamat során, és ezt a titkosítást vagy a normál Linux felhasználói fiók jelszavával, vagy a számítógép indításakor beírt speciális titkosítási jelszóval biztosítják.

Ez a titkosítási lehetőség azonban gyakran alapértelmezés szerint nincs engedélyezve - ez nem az Ubuntuban van. Ha nem az engedélyezés mellett döntött, akkor a Linux rendszere nem fogja használni a titkosított tárhelyet.

Feltéve, hogy engedélyezte a titkosítást a Linux disztribúció telepítése közben, az adatait védeni kell - mindaddig, amíg biztonságos jelszót használt, amelyet nehéz kitalálni.

A laptopok alvás közben sebezhetőbbek

Még egy szempont a laptopoknál: Ha a laptop be volt kapcsolva, de Alva , a titkosítási kulcs a memóriájában van tárolva. Elméletileg egy támadó „ hidegcsizma támadás , ”Gyorsan alaphelyzetbe állítja eszközét, és egy másik operációs rendszert indít USB-meghajtóról, hogy a törlés előtt megragadja a titkosítási kulcsot a memóriából.

A legtöbb tolvaj nem is fog ilyen támadásra gondolni, mivel az elég kifinomult. Ha azonban komolyan aggódik a vállalati kémkedés vagy az állami szervek miatt, akkor biztonságosabb, ha alvó üzemmódba hagyja a laptopot, amikor nem használja. Lehet, hogy csak le akarja állítani, amikor nyilvános helyre viszi, vagy valahol máshol tart attól, hogy ellopják. Ez biztosítja, hogy a titkosítási kulcs ne legyen a memóriában.

Kép jóváírása: waewkid /Shutterstock.com.