Las herramientas de seguimiento de teléfonos, tabletas y computadoras de Apple son las mejores en el negocio. Puede ubicar su dispositivo de forma remota, deshabilitarlo con un candado y un mensaje que persiste a través de los restablecimientos de fábrica, el llamado "interruptor de apagado", y limpiarlo.

Estas funciones no están habilitadas de forma predeterminada, por lo que deberá asegurarse de que las funciones de seguimiento estén habilitadas con anticipación si alguna vez desea rastrear, bloquear o borrar de forma remota su iPhone, iPad o Mac.

Habilite Buscar mi iPhone, Buscar mi iPad o Buscar mi Mac

RELACIONADO: Qué hace iCloud y cómo acceder a él desde Windows

Las funciones "Find My" son parte de Servicio iCloud de Apple . Para habilitar esta función, abra la aplicación Configuración, toque iCloud y configure el control deslizante Buscar mi iPhone o Buscar mi iPad en Activado. Deberá habilitar esta configuración en cada dispositivo del que desee realizar un seguimiento.

Si no ha configurado iCloud en su dispositivo, se le pedirá que configure una cuenta de iCloud aquí.

En una Mac, abra la ventana Preferencias del sistema (menú Apple> Preferencias del sistema), haga clic en el icono de iCloud y asegúrese de que la casilla Buscar mi Mac esté marcada. Se le pedirá que configure iCloud aquí si aún no lo ha hecho.

Asegúrese de establecer una contraseña segura para su ID de Apple. Si establece una contraseña débil, alguien podría iniciar sesión en su cuenta en el sitio web de iCloud y bloquear o borrar su dispositivo de forma remota. ¡Esta contraseña es importante! Si desea cambiar la contraseña de su ID de Apple, puede cambiarla en el Mi sitio web de ID de Apple . Luego, tendrás que ingresar la nueva contraseña en todos tus dispositivos.

Rastrea, bloquea y borra tu dispositivo

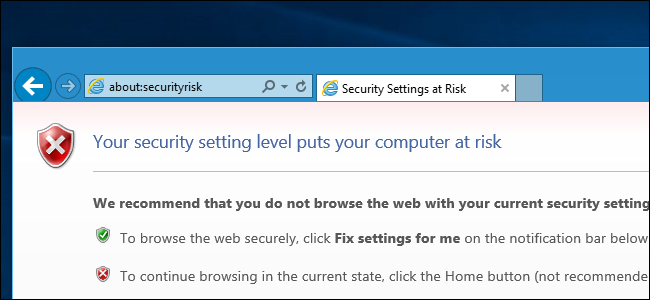

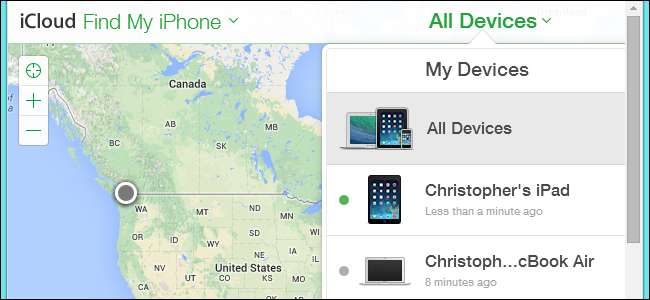

Para rastrear su dispositivo, puede iniciar sesión en el sitio web de iCloud o usa el Aplicación Find My iPhone para iPhone o iPad. A pesar de su nombre, la aplicación Find My iPhone y la función Find My iPhone en iCloud pueden rastrear iPads y Macs, así como iPhones.

Asumiremos que está utilizando el sitio web aquí, ya que puede utilizar el sitio web desde cualquier dispositivo, ya sea una Mac, iPad, PC con Windows, Chromebook o tableta Android. No dude en utilizar la aplicación si desea hacer esto en un iPhone o iPad.

Inicie sesión en la aplicación o en el sitio web con su ID de Apple. En el sitio web de iCloud, haga clic en el icono Buscar mi iPhone.

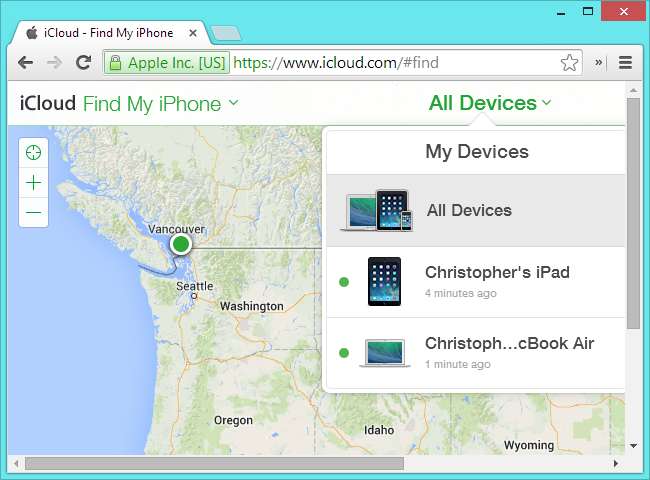

El sitio web mostrará todos sus dispositivos en un mapa de forma predeterminada. iCloud todavía usa Google Maps para esto en lugar de Apple Maps en la web; después de todo, no existe una versión web de Apple Maps.

Haga clic en el menú Todos los dispositivos si desea seleccionar un dispositivo específico. Los iPads y Mac pueden ser más difíciles de rastrear que los iPhones. Si el iPad o Mac está apagado o no tiene conexión a Internet, no podrá rastrear su ubicación; sin embargo, aún puede enviar comandos de borrado o bloqueo e iCloud los ejecutará la próxima vez que se conecte el dispositivo. Los iPhones deberían ser más fáciles de rastrear en tiempo real, ya que la mayoría de los iPhones tendrán una conexión de datos móviles.

Haga clic en el punto de un dispositivo en el mapa y podrá emitir comandos:

- Reproducir sonido : El botón Reproducir sonido reproducirá un sonido de dos minutos en el dispositivo. Esto sucede de inmediato: si el dispositivo está fuera de línea, el sonido de dos minutos comenzará a reproducirse la próxima vez que se conecte. Esto es ideal si ha perdido el dispositivo en algún lugar cercano; tal vez no sepa dónde lo dejó en su casa o tal vez dejó caer su iPhone en algún lugar.

- Modo perdido (iPhones y iPads) : Habilite el modo perdido lo antes posible cuando pierda o le roben el dispositivo. El modo perdido le permite establecer una nueva contraseña para evitar que el ladrón use su dispositivo. También puede ingresar un mensaje personalizado que se mostrará en la pantalla de bloqueo del dispositivo; podría proporcionar detalles sobre dónde se le puede localizar si alguien encuentra el dispositivo. El mensaje persistirá incluso a través de restablecimientos de fábrica en iOS 7. El "bloqueo de activación" también evitará que las personas activen el dispositivo sin su ID y contraseña originales de iCloud, por lo que los ladrones no podrán revender ni seguir usando su dispositivo. El modo perdido también habilita un historial de rastreo de ubicación, por lo que puede iniciar sesión en el sitio web de iCloud y rastrear los movimientos del dispositivo a lo largo del tiempo. Si el dispositivo está actualmente fuera de línea, el modo perdido se activará la próxima vez que se conecte.

- Bloquear (Mac) : Las Mac no tienen un "modo perdido", pero puedes bloquearlas de forma remota. Esto no solo establece una contraseña de cuenta de usuario; cuando la Mac recibe el comando de bloqueo, se apaga. Cuando alguien arranque la Mac, entrará la pantalla de recuperación , muestra un mensaje que ingresaste y obliga a alguien a proporcionar un código de acceso de firmware que estableciste de forma remota. La Mac será inútil hasta que se proporcione la contraseña. La gente ni siquiera podrá iniciar Windows, Linux u otro sistema operativo en él.

- Borrar : También puede borrar el dispositivo de forma remota, eliminando cualquier dato personal o comercial confidencial. En iOS 7, puede configurar un número de teléfono y un mensaje que se mostrará en la pantalla después de que se borre el dispositivo para que alguien pueda comunicarse con usted si lo encuentra. La función Borrar debe usarse como último recurso; en la mayoría de los casos, el Modo Perdido y el Bloqueo deben permitirle proteger sus datos y continuar rastreando su dispositivo de forma remota.

Independientemente de lo que piense de Apple, sus soluciones de bloqueo remoto y seguimiento de dispositivos son los mejores servicios integrados de la industria. Administrador de dispositivos Android de Google no le permite activar un "interruptor de apagado" que sobrevive a un restablecimiento de fábrica o ver un historial de los movimientos de un dispositivo perdido. Microsoft y Google no ofrecen ninguna forma integrada de rastrear y bloquear de forma remota las computadoras Windows o Chromebooks. Existen aplicaciones de seguimiento de terceros disponibles para Windows , pero no podrán bloquear una PC a nivel de firmware como puede hacerlo la solución Mac de Apple.