De todas sus cuentas en línea, es muy probable que Google conserve la mayor parte de su información. Piénselo: si usa Gmail para el correo electrónico, Chrome para la navegación web y Android para el sistema operativo de su dispositivo móvil, entonces ya está usando Google para casi todo lo que hace.

Ahora que está pensando en la cantidad de cosas que almacena y guarda Google, piense en lo segura que es esa cuenta. ¿Qué pasa si alguien tiene acceso a su cuenta de Google? Eso incluiría extractos bancarios en Gmail, archivos personales en Drive, imágenes almacenadas en Google Photos, registros de chat de Hangouts y mucho más. Pensamiento aterrador, ¿verdad? Hablemos sobre cómo asegurarse de que su cuenta sea lo más segura posible.

Comience con una revisión de seguridad

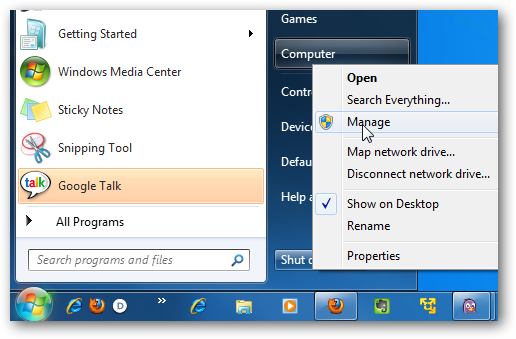

Google hace que verifique la seguridad de su cuenta muy fácil: solo use la herramienta de verificación de seguridad incorporada en tu cuenta “ Iniciar sesión y seguridad " página.

Cuando haga clic en la opción "Verificación de seguridad", se le enviará a un formulario de varias secciones que básicamente le pedirá que revise y confirme cierta información; esto no debería tomar tanto tiempo, pero definitivamente querrá tomar su tiempo y revise detenidamente la información que encuentre aquí.

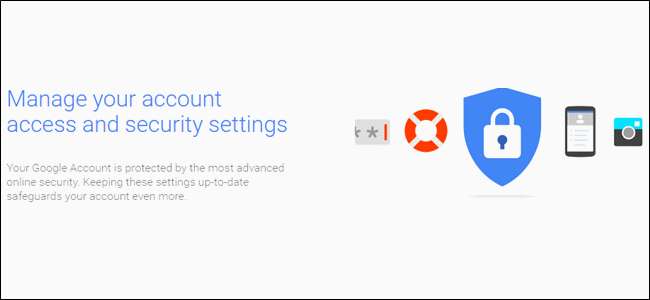

Configurar un teléfono y correo electrónico de recuperación

La primera opción es muy simple: confirma tu número de teléfono de recuperación y tu dirección de correo electrónico. Básicamente, si se bloquea tu cuenta de Google, querrás asegurarte de que todo esto sea correcto. Además, recibirá un correo electrónico en su cuenta de recuperación cada vez que su cuenta principal inicie sesión en una nueva ubicación.

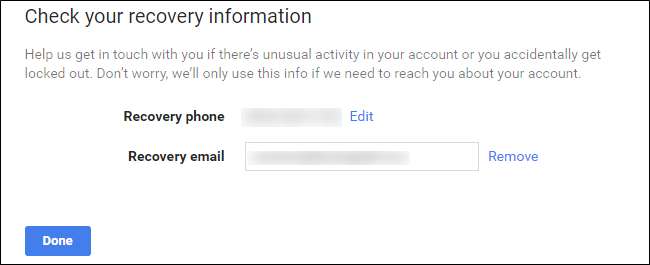

Ver eventos de seguridad recientes

Una vez que haya confirmado esa información, continúe y haga clic en "Listo". Esto lo llevará al menú Eventos de seguridad recientes; si no ha realizado ningún cambio relacionado con la seguridad últimamente, lo más probable es que no tenga nada aquí. Sí hay es algo y no ha realizado ningún cambio, definitivamente eche un vistazo más de cerca; esto podría ser indicativo de algún tipo de actividad sospechosa en su cuenta. Si hay algo en la lista aquí (como está en mi captura de pantalla), puede averiguar qué es haciendo clic en la flecha hacia abajo junto a la fecha y hora. Como puede ver a continuación, mi evento específico fue la revocación del permiso de correo en mi iPad. Ya no tengo esa tableta, por lo que no es necesario que tenga permiso. Nuevamente, si todo se ve bien, haga clic en el botón "Se ve bien".

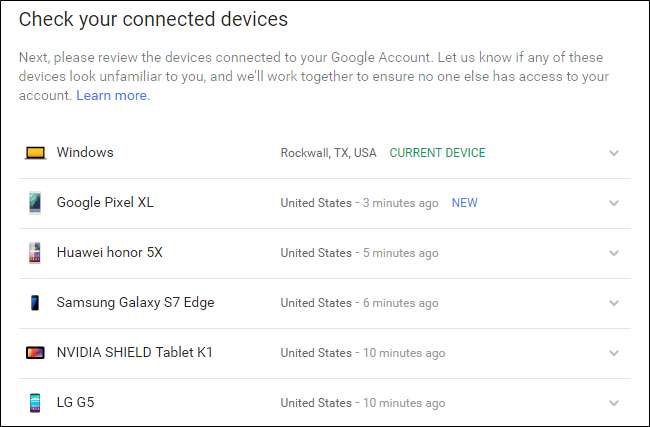

Vea qué otros dispositivos están registrados en su cuenta

RELACIONADO: Cómo ver otros dispositivos conectados a su cuenta de Google

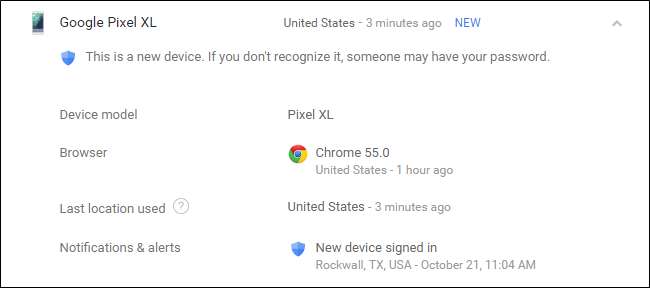

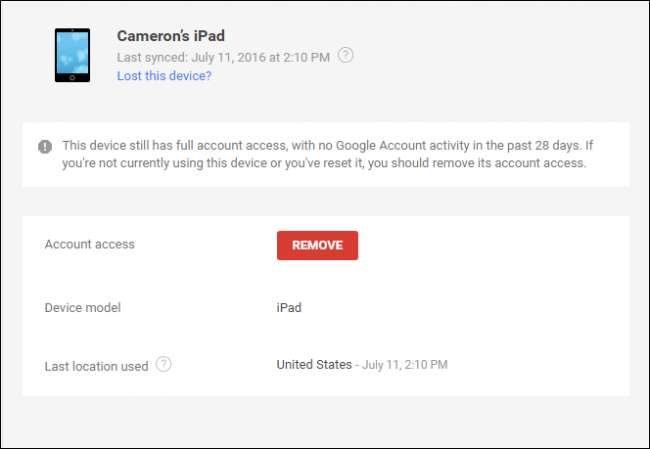

La siguiente sección puede tardar o no, dependiendo de la cantidad de dispositivos que haya conectado. Esto es seguro Sin embargo, es algo a lo que querrá prestar atención: si ya no tiene o no usa un dispositivo específico, no hay razón para que tenga acceso a su cuenta También vale la pena señalar que si usó el dispositivo recientemente, la hora, la fecha y la ubicación aparecerán junto al nombre. Para obtener más información sobre dispositivos particulares, haga clic en la flecha hacia abajo al final de la línea.

Los dispositivos nuevos también se destacarán aquí, junto con una advertencia de que si no los reconoce, es posible que alguien tenga acceso a su cuenta.

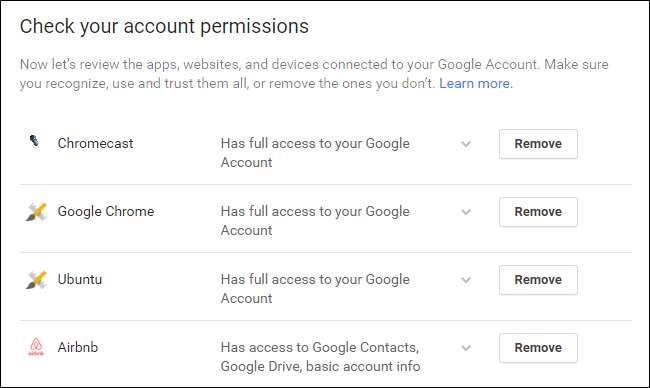

Limpiar aplicaciones que tienen permiso para acceder a su cuenta

La siguiente sección es otra importante: Permisos de cuenta. Básicamente, esto es cualquier cosa que tenga acceso a su cuenta de Google, cualquier cosa a la que haya iniciado sesión con Gmail o que haya otorgado permisos con su cuenta. La lista no solo mostrará qué es la aplicación o dispositivo, sino exactamente a qué tiene acceso. Si no recuerda haber otorgado acceso a algo (o simplemente ya no usa la aplicación / dispositivo en cuestión), haga clic en el botón "eliminar" para revocar el acceso a su cuenta. Si es una cuenta que realmente usa y elimina accidentalmente, solo tendrá que volver a otorgarle acceso la próxima vez que inicie sesión.

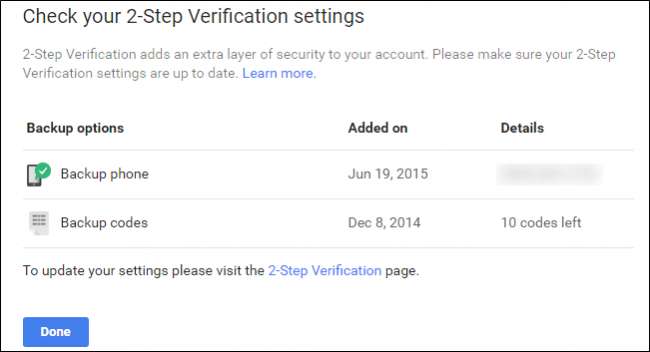

Por último, revisará la configuración de la verificación en dos pasos. Si no tiene esta configuración, lo haremos a continuación.

Sin embargo, si lo hace, asegúrese de que todo esté actualizado (vuelva a verificar su número de teléfono u otro método de autenticación y confirme que la cantidad de su código de respaldo sea correcta) si nunca ha usado un código de respaldo para nada pero le quedan menos de 10 disponible, algo no va bien!

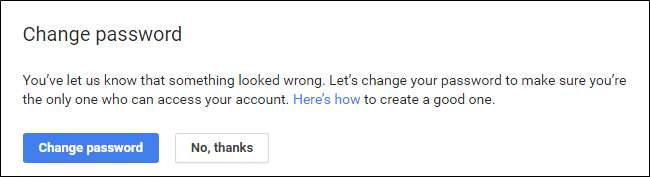

Si, en algún momento durante el proceso de revisión, observa que algo anda mal, no dude en presionar el botón "Algo se ve mal", ¡está ahí por una razón! Una vez que le dé un clic, automáticamente le sugerirá que cambie su contraseña. Si algo está realmente mal, es algo que querrás hacer.

Si bien el proceso de verificación en sí es muy útil, también necesitará saber cómo acceder manualmente y cambiar la configuración usted mismo. Veamos los más comunes en este momento.

Utilice una contraseña segura y una verificación en dos pasos

Si ha estado en Internet durante un tiempo razonable, entonces ya conoce la perorata: utilizar una contraseña segura . El nombre o el cumpleaños de su hijo, su cumpleaños o cualquier otra cosa que pueda adivinarse fácilmente no son ejemplos de contraseñas seguras; esos son los tipos de contraseñas que usa cuando básicamente quiere que le roben sus datos. La dura verdad, lo sé, pero eso es lo que es.

RELACIONADO: Por qué debería utilizar un administrador de contraseñas y cómo empezar

Nosotros altamente, muy recomiendo usar una especie de generador y administrador de contraseñas para obtener las contraseñas más seguras posibles; una que forme parte de una bóveda de contraseñas es incluso mejor. Mi favorito personal del grupo es Ultimo pase , que he estado usando durante algunos años. Cuando se trata de nuevas contraseñas, esta es mi opción: simplemente dejo que LastPass genere una nueva contraseña y la guarde, y nunca más vuelvo a pensar en ello. Siempre que recuerde mi contraseña maestra, será la única que necesitaré. Debería considerar hacer lo mismo, no solo para su cuenta de Google, sino para todos tus cuentas! Tenemos una guía completa sobre cómo hacer eso. aquí .

RELACIONADO: ¿Qué es la autenticación de dos factores y por qué la necesito?

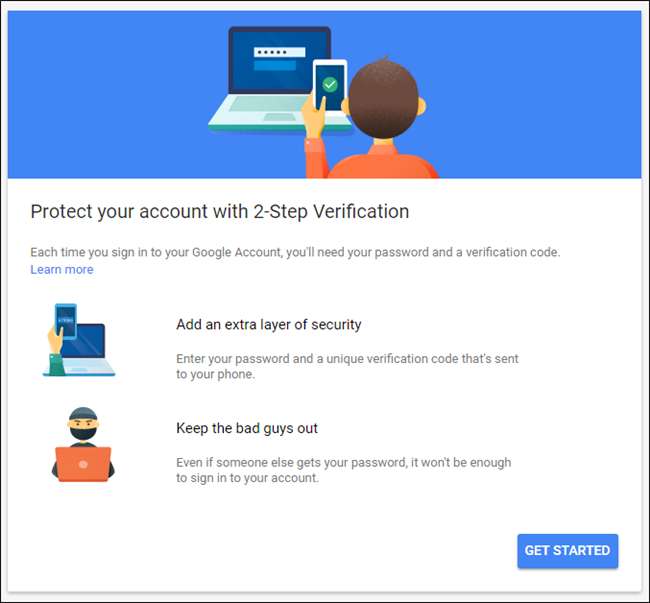

Una vez que tenga una contraseña segura, es hora de configurar la autenticación de dos pasos (también conocida como autenticación de dos factores o "2FA"). Básicamente, esto significa que necesita dos cosas para ingresar a su cuenta: su contraseña y una segunda forma de autenticación, generalmente algo a lo que solo puede acceder usted. Por ejemplo, puede recibir un mensaje de texto con un código único, usar una aplicación de autenticación en su teléfono (como Autenticador de Google o Authy ), o incluso usar El nuevo sistema de autenticación sin código de Google , que es mi favorito personal.

De esa forma, su dispositivo está protegido con algo que saber y algo tu tener . Si alguien obtiene tu contraseña, no podrá acceder a tu cuenta a menos que también haya robado tu teléfono.

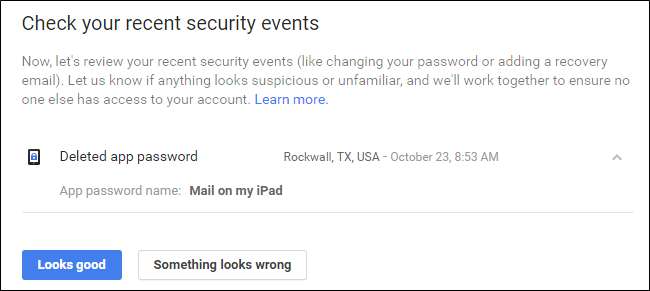

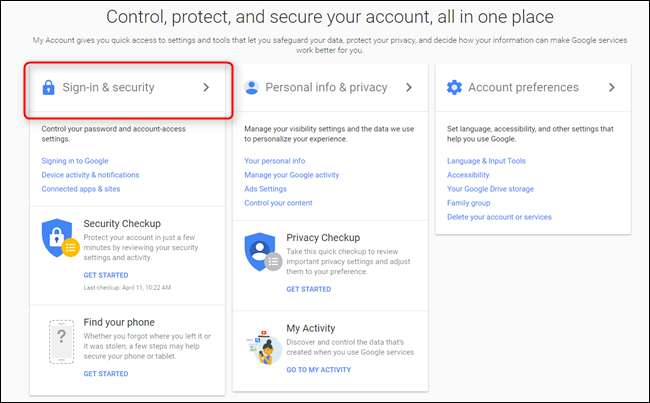

Para cambiar su contraseña o configurar la verificación en dos pasos, primero debe dirigirse a su Configuración de la cuenta de Google y, a continuación, seleccione "Inicio de sesión y seguridad".

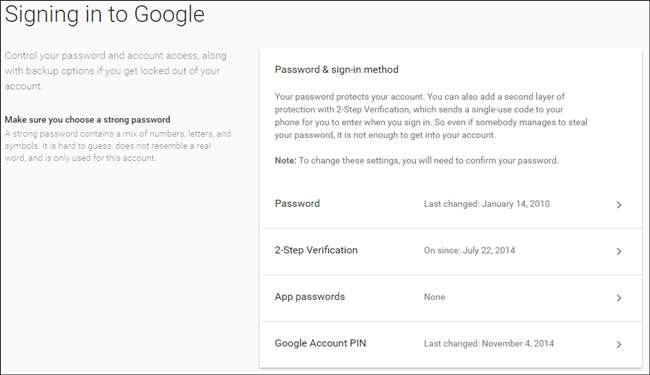

Desde allí, desplácese hacia abajo hasta la sección "Iniciar sesión en Google", que es donde verá un desglose de la información pertinente, como la última vez que cambió su contraseña, cuando configuró la verificación en dos pasos y similares.

Para cambiar su contraseña (que es algo que aparentemente soy largo vencido), haga clic en el cuadro "Contraseña". Primero se le pedirá que ingrese su contraseña actual, luego se le presentará un cuadro de ingreso de contraseña nueva. Suficientemente fácil.

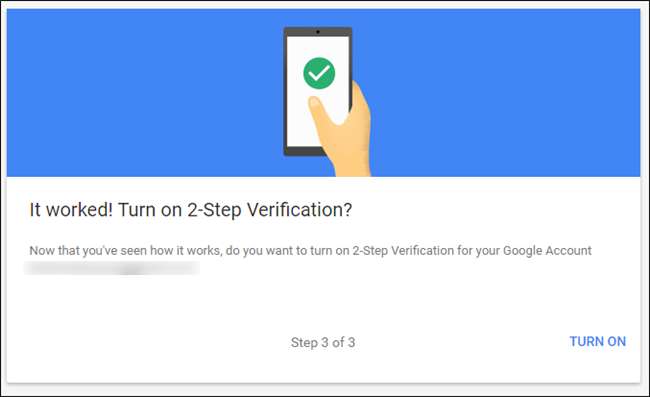

Para configurar o cambiar la configuración de la verificación en dos pasos, siga adelante y haga clic en ese enlace en la página principal "Inicio de sesión y seguridad". Nuevamente, se le pedirá que ingrese su contraseña. Si nunca configuró la verificación en dos pasos en su cuenta de Google, puede hacer clic en el cuadro "Comenzar" para, um, comenzar. Le pedirá que inicie sesión nuevamente y luego envíe un código por mensaje de texto o llamada telefónica.

Una vez que obtenga el código y lo ingrese en el cuadro de verificación, se le preguntará si desea habilitar la verificación en dos pasos. Continúe y haga clic en "encender". A partir de ahora, se le enviará un código cada vez que intente iniciar sesión en su cuenta de Google desde un dispositivo nuevo.

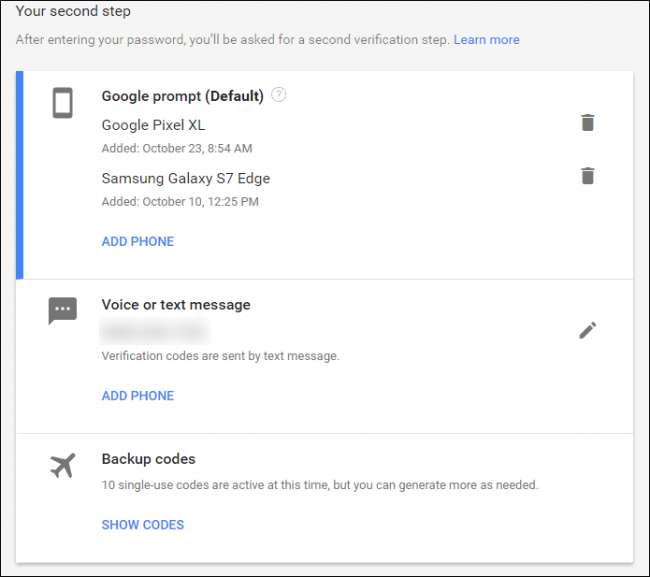

Una vez que haya configurado la verificación en dos pasos (si la tenía configurada en primer lugar), puede controlar exactamente cuál es su segundo paso; aquí es donde puede cambiar al método "Google Prompt" sin código, cambie a una aplicación de autenticación y asegúrese de que sus códigos de seguridad estén actualizados.

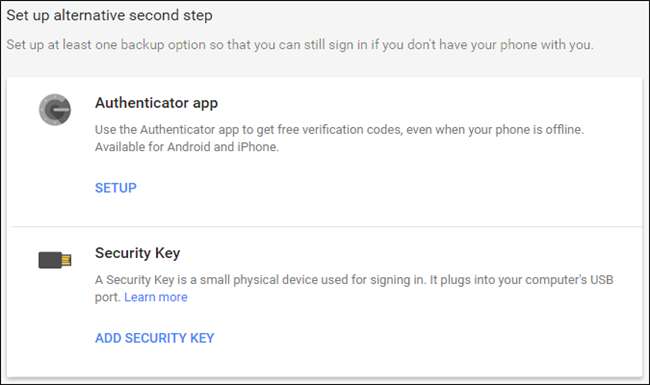

Para configurar un nuevo método de segundo paso, simplemente use la sección "Configurar segundo paso alternativo".

Boom, ya terminó: su cuenta ahora mucho más seguro. ¡Bien por usted!

Esté atento a las aplicaciones conectadas, la actividad del dispositivo y las notificaciones

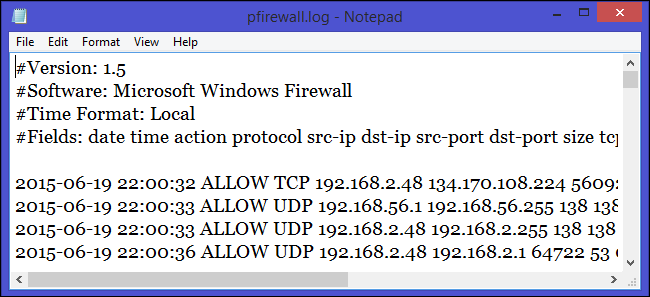

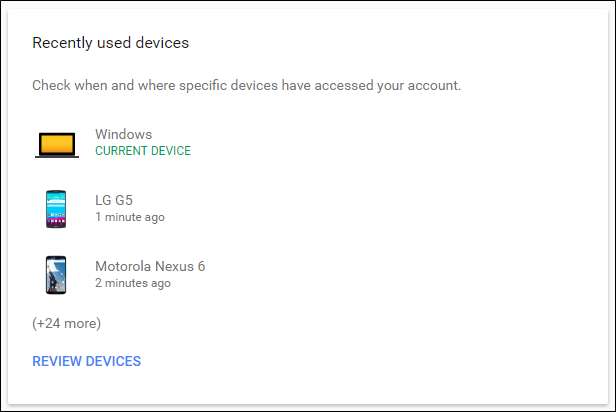

El resto de la página de seguridad es bastante sencillo (y también es parte de la Verificación de seguridad de la que hablamos anteriormente), ya que cubre los dispositivos conectados, las aplicaciones y la configuración de notificaciones. Más que algo que pueda hacer de forma activa, todo lo que se incluye en "Actividad y notificaciones del dispositivo" y "Aplicaciones y sitios conectados" es algo que tendrá que vigilar de forma pasiva.

Puede supervisar la actividad de la cuenta aquí, como los dispositivos que se han iniciado sesión recientemente en su cuenta de Google, por ejemplo, junto con los dispositivos conectados actualmente. Nuevamente, si ya no usa un dispositivo, revoque su acceso. Puede obtener más información sobre eventos y dispositivos haciendo clic en el enlace "Revisar ..." correspondiente.

Para eliminar un dispositivo, simplemente haga clic en el dispositivo y elija "eliminar". Le pedirá que confirme la eliminación y eso es todo. Sí, es así de fácil.

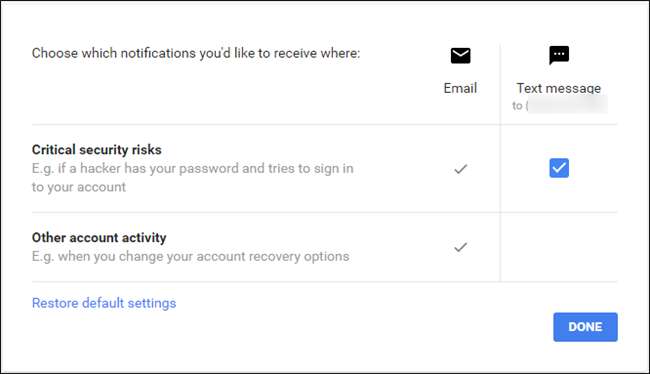

También puede controlar sus alertas de seguridad aquí; esta es una sección simple que básicamente le permite establecer cuándo y dónde recibir notificaciones para eventos específicos, como "Riesgos cruciales para la seguridad" y "Otra actividad de la cuenta".

Administrar sus aplicaciones conectadas, sitios web y contraseñas guardadas es igual de sencillo: haga clic en el enlace "Administrar ..." para obtener más información y elimine todo lo que ya no usa o desea guardar.

Vuelva a consultar estas páginas de vez en cuando y limpie todo lo que no necesite acceso. Estarás más feliz y seguro por ello.

Asegurar su cuenta de Google no es difícil, ni requiere tanto tiempo, y es algo que todos los que tienen una cuenta de Google deberían hacer. Google ha hecho un excelente trabajo al poner todo en un solo lugar y hacer que sea increíblemente fácil de analizar, controlar y editar.