Gevşek şifre yönetimi ve hijyen uyguluyorsanız, sayıları giderek artan büyük ölçekli güvenlik ihlallerinden birinin canınızı yakması sadece an meselesidir. Geçmişteki güvenlik ihlallerinden kaçındığınız için şükretmeyi bırakın ve kendinizi geleceklere karşı zırhlayın. Parolalarınızı nasıl denetleyeceğinizi ve kendinizi nasıl koruyacağınızı gösterdiğimiz için okumaya devam edin.

Büyük Anlaşma Nedir ve Bu Neden Önemlidir?

Bu yılın Ekim ayında Adobe, Adobe.com ve Adobe yazılımının 3 milyon kullanıcısını etkileyen büyük bir güvenlik ihlali olduğunu açıkladı. Ardından rakamı 38 milyon olarak revize ettiler. Sonra, daha da şok edici bir şekilde, saldırıdan gelen veritabanı sızdırıldığında, veritabanını analiz eden güvenlik araştırmacıları geri geldi ve 150 milyon güvenliği ihlal edilmiş kullanıcı hesapları. Kullanıcıların bu derece maruz kalması, Adobe ihlalini tarihteki en kötü güvenlik ihlallerinden biri olarak çalıştırıyor.

Ancak Adobe bu cephede pek yalnız değil; Acı verici bir şekilde yeni olduğu için ihlaliyle başladık. Yalnızca son birkaç yılda, parolalar dahil olmak üzere kullanıcı bilgilerinin tehlikeye atıldığı düzinelerce büyük güvenlik ihlali yaşandı.

LinkedIn 2012'de vuruldu (6.46 milyon kullanıcı kaydı ele geçirildi). Aynı yıl, Last.fm (6.5 milyon kullanıcı kaydı) ve Yahoo! gibi eHarmony vuruldu (1.5 milyon kullanıcı kaydı). (450.000 kullanıcı kaydı). Sony Playstation Network 2011'de vuruldu (101 milyon kullanıcı kaydı tehlikeye atıldı). Gawker Media (Gizmodo ve Lifehacker gibi sitelerin ana şirketi) 2010'da vuruldu (1,3 milyon kullanıcı kaydı ele geçirildi). Ve bunlar sadece haberi yapan büyük ihlallerin örnekleri!

Gizlilik Hakları Clearinghouse, 2005'ten günümüze güvenlik ihlalleri veritabanı . Veritabanları çok çeşitli ihlal türlerini içerir: güvenliği ihlal edilmiş kredi kartları, çalınan sosyal güvenlik numaraları, çalınan şifreler ve tıbbi kayıtlar. Bu makalenin yayımlandığı andan itibaren veri tabanı, 4.033 ihlal kapsamak 617.937.023 kullanıcı kaydı . Bu yüz milyonlarca ihlalin her biri kullanıcı şifrelerini içermiyordu, milyonlarcası kullanıcı şifrelerini içeriyordu.

İLİŞKİLİ: E-posta Parolanız Ele Geçirildikten Sonra Nasıl Kurtarılır

Öyleyse neden önemli? Bir ihlalin açık ve acil güvenlik çıkarımlarının yanı sıra, ihlaller ikincil hasar yaratır. Bilgisayar korsanları, diğer web sitelerinde topladıkları giriş ve şifreleri hemen test etmeye başlayabilirler.Çoğu kişi şifrelerinde tembeldir ve birisi [email protected]'u bob1979 şifresiyle kullanırsa, aynı giriş / şifre çiftinin diğer web sitelerinde de işe yarama ihtimali yüksektir. Bu diğer web siteleri daha yüksek profilli ise (banka siteleri gibi veya Adobe'de kullandığı şifre aslında e-posta gelen kutusunun kilidini açıyorsa), o zaman bir sorun vardır. Birisi e-posta gelen kutunuza eriştiğinde, diğer hizmetlerdeki şifreyi sıfırlamaya ve onlara da erişim kazanmaya başlayabilir.

Bu tür bir zincirleme reaksiyonun, kullandığınız web siteleri ve hizmetler ağında daha fazla güvenlik sorununa neden olmasını engellemenin tek yolu, iyi parola hijyeni için iki temel kurala uymaktır:

- E-posta şifreniz uzun, güçlü ve tüm girişleriniz arasında tamamen benzersiz olmalıdır.

- Her oturum açma, uzun, güçlü ve benzersiz bir parola alır. Parolanın yeniden kullanımı yok. Hiç.

Bu iki kural, hayran kitlesine hitap eden acil durum rehberimiz de dahil olmak üzere, sizinle paylaştığımız her güvenlik rehberinden alınan çıkarımdır. E-posta Parolanız İhlal Edildikten Sonra Nasıl Kurtarılır .

Şimdi bu noktada, muhtemelen biraz kıvranıyorsun çünkü açıkçası, neredeyse hiç kimsenin tam anlamıyla sağlam şifre uygulamaları ve güvenliği yok. Şifrenizin hijyeni eksikse yalnız değilsiniz. Aslında, bir itiraf zamanı.

How-To Geek'te bulunduğum yıllar boyunca düzinelerce güvenlik makalesi, güvenlik ihlalleri hakkında yayın ve parolayla ilgili diğer gönderiler yazdım. Bir parola yöneticisi kullanmasına ve her yeni web sitesi ve hizmet için güvenli parolalar oluşturmasına rağmen, tam olarak daha iyi bilmesi gereken bilgili bir kişi olmama rağmen güvenliği ihlal edilmiş Adobe oturum açma bilgilerinin listesi ve onu ele geçirilen şifreyle eşleştirdim, yine de yanmış olduğumu öğrendim.

Bu Adobe hesabını uzun zaman önce şifre hijyenim konusunda çok daha gevşek olduğumda oluşturdum ve kullandığım şifre genel olarak yaygındı. düzinelerce iyi şifreler oluşturma konusunda çok ciddileşmeden önce kaydolduğum web siteleri ve hizmetler.

Vaaz ettiğimi tam olarak uygulasaydım ve yalnızca benzersiz ve güçlü şifreler oluşturmakla kalmazsam bunların hepsi önlenebilirdi. Bu durumun ilk etapta asla gerçekleşmediğinden emin olmak için eski şifrelerimi denetledim. Parola uygulamalarınızla tutarlı ve güvenli olmayı hiç denememiş olsanız da ya da kendinizi rahat ettirmek için bunları kontrol etmeniz gerekse de, kapsamlı bir parola denetimi, parola güvenliğine ve gönül rahatlığına giden yoldur. Nasıl olduğunu size gösterdiğimiz gibi okuyun.

Lastpass Güvenlik Zorluğunuza Hazırlanma

Parolalarınızı manuel olarak denetleyebilirsiniz, ancak bu çok sıkıcı olur ve iyi bir evrensel kullanmanın faydalarından hiçbirini elde edemezsiniz. şifre yöneticisi . Her şeyi manuel olarak denetlemek yerine, kolay ve büyük ölçüde otomatikleştirilmiş rotayı kullanacağız: LastPass Güvenlik Mücadelesini alarak şifrelerimizi denetleyeceğiz.

Bu kılavuz LastPass kurulumunu kapsamayacaktır, bu nedenle halihazırda bir LastPass sisteminiz yoksa, bir tane kurmanızı şiddetle tavsiye ederiz. Ödeme LastPass ile Başlarken HTG Kılavuzu başlamak. LastPass, kılavuzu yazdığımızdan beri güncellenmiş olsa da (arayüz artık çok daha güzel ve daha iyi hale getirildi), yine de adımları kolaylıkla takip edebilirsiniz. LastPass'ı ilk kez kuruyorsanız, içeri aktardığınızdan emin olun. herşey Amacımız kullandığınız her şifreyi denetlemek olduğundan, tarayıcılarınızdan saklanan şifreleriniz.

LastPass'a her giriş ve şifreyi girin: İster LastPass'ta yeni olun, ister her giriş için onu tam olarak kullanmamış olun, şimdi girdiğinizden emin olmanın tam zamanı her LastPass sistemine giriş yapın. Verdiğimiz tavsiyeleri tekrarlayacağız e-posta kurtarma kılavuzumuz hatırlatıcılar için e-posta gelen kutunuzu taramak için:

Kayıt hatırlatıcıları için e-postanızı arayın. Facebook ve bankanız gibi sık kullandığınız giriş bilgilerinizi hatırlamak zor olmayacak, ancak giriş yapmak için e-postanızı kullandığınızı bile hatırlamayabileceğiniz düzinelerce harcama hizmeti vardır. "Hoş geldiniz", "sıfırlama", "kurtarma", "doğrulama", "şifre", "kullanıcı adı", "giriş", "hesap" gibi anahtar kelime aramalarını ve bunlara ilişkin "şifreyi sıfırla" veya "hesabı doğrula" gibi kombinasyonları kullanın . Yine, bunun bir güçlük olduğunu biliyoruz, ancak bunu yanınızda bir şifre yöneticisiyle yaptıktan sonra, tüm hesabınızın bir ana listesine sahip olursunuz ve bu anahtar kelime avını bir daha yapmak zorunda kalmazsınız.

LastPass hesabınızda iki faktörlü kimlik doğrulamayı etkinleştirin: Bu adım, güvenlik denetimini gerçekleştirmek için kesinlikle gerekli değildir, ancak dikkatinizi çekerken, siz LastPass hesabınızı karıştırırken sizi teşvik etmek için elimizden gelen her şeyi yapacağız. iki faktörlü kimlik doğrulamayı aç LastPass kasanızı daha da güvenli hale getirmek için. (Yalnızca hesap güvenliğinizi artırmakla kalmaz, aynı zamanda güvenlik denetimi puanınızda da artış elde edersiniz!)

LastPass Güvenlik Mücadelesini Almak

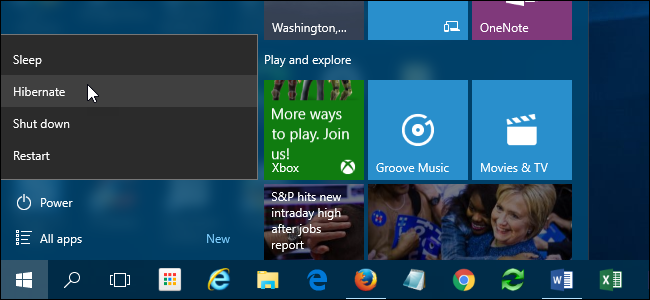

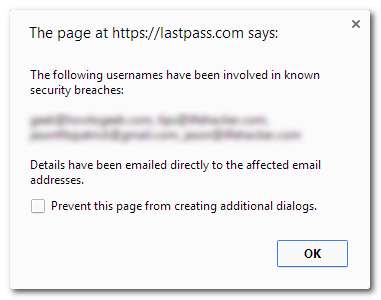

Artık tüm şifrelerinizi içe aktardığınıza göre, zorlu şifre güvenliği ninjalarının% 1'inde olmamanın utancına kendinizi hazırlamanın zamanı geldi. Ziyaret edin LastPass Güvenlik Mücadelesi sayfasına gidin ve sayfanın altındaki "Meydan Okumayı Başlat" a basın. Yukarıdaki ekran görüntüsünde görüldüğü gibi ana şifrenizi girmeniz istenecek ve ardından LastPass, kasanızda bulunan e-posta adreslerinden herhangi birinin izlediği ihlallerin bir parçası olup olmadığını kontrol etmeyi teklif edecektir. Bundan yararlanmamak için iyi bir neden yok:

Şanslıysanız, bir negatif döndürür. Şanslıysanız, e-postanızın dahil olduğu ihlallerle ilgili daha fazla bilgi isteyip istemediğinizi soran aşağıdaki gibi bir pop-up açılır:

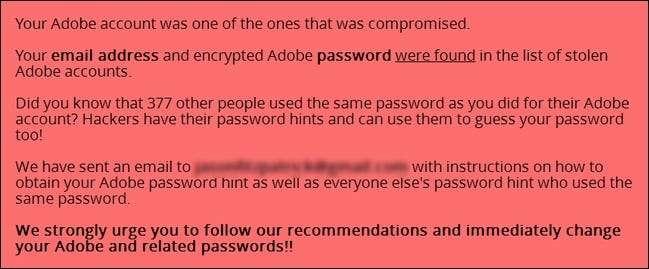

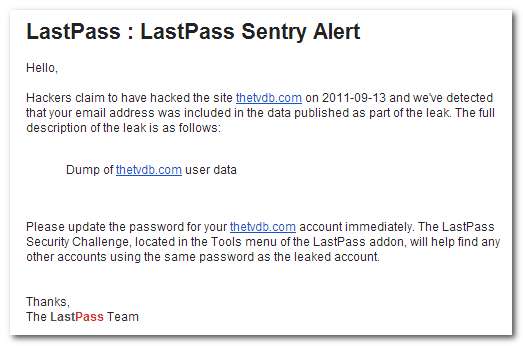

LastPass, her durum için tek bir güvenlik uyarısı yayınlayacaktır. E-posta adresinizi uzun süredir kullanıyorsanız, kaç tane şifre ihlaline uğradığına şaşırmaya hazır olun. Aşağıda bir şifre ihlali uyarısı örneği verilmiştir:

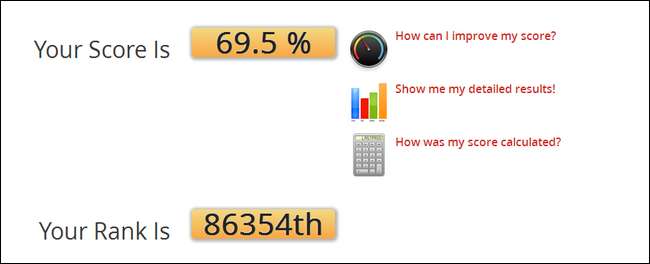

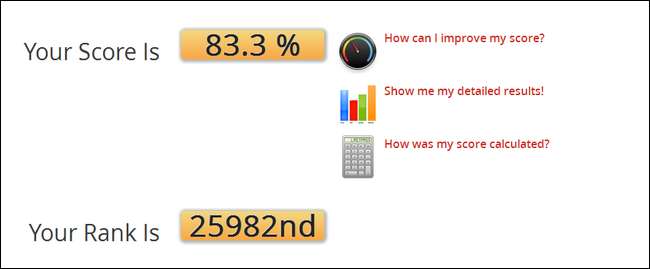

Açılır pencerelerden sonra LastPass Güvenlik Yarışmasının ana paneline yönlendirileceksiniz. Kılavuzda daha önce, şu anda nasıl iyi şifre hijyeni uyguladığımdan bahsettiğimde, ancak pek çok eski web sitesini ve hizmetini düzgün bir şekilde güncellemeye asla alışamadım? Gerçekten aldığım puanda belli oluyor. Ah:

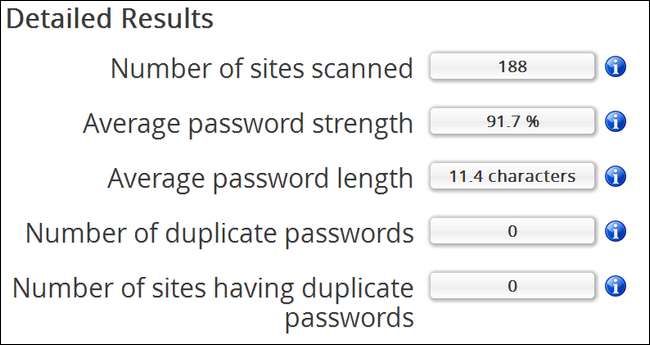

Yıllarca rastgele şifrelerin karıştırılmasıyla elde ettiğim puan budur. Aynı bir avuç zayıf şifreyi defalarca kullanıyorsanız puanınız daha da düşükse çok şaşırmayın. Artık puanımızı öğrendiğimize göre (ne kadar harika veya utanç verici olursa olsun), verileri derinlemesine incelemenin zamanı geldi. Puan yüzdenizin yanındaki hızlı bağlantıları kullanabilir veya kaydırmaya başlayabilirsiniz. İlk önce ayrıntılı sonuçlara bir göz atalım. Bunu, şifrelerinizin durumuna 10.000 fitlik bir genel bakış olarak düşünün:

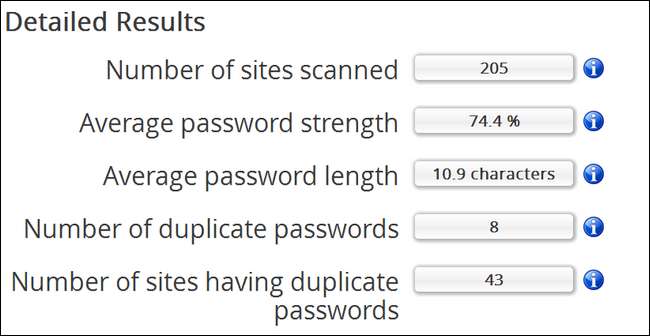

Buradaki tüm istatistiklere dikkat etmeniz gerekirken, gerçekten önemli olanlar "Ortalama şifre gücü", ortalama şifrenizin ne kadar zayıf veya güçlü olduğu ve daha da önemlisi "Yinelenen şifrelerin sayısı" ve "Yinelenen şifreleri olan sitelerin sayısıdır ”. Denetimime göre 43 sitede 8 kopya vardı. Açıkçası, aynı düşük dereceli şifreyi birkaç sitede tekrar kullanırken oldukça tembel davrandım.

Sonraki durak, Analiz Edilen Siteler bölümü. Burada, yinelenen parola kullanımı (yinelenen parolalarınız varsa), benzersiz parolalar ve son olarak LastPass'ta depolanmış bir parola olmadan oturum açma bilgilerine göre düzenlenmiş tüm oturum açma bilgilerinizin ve parolalarınızın çok somut bir dökümünü bulacaksınız. Listeye göz atarken, şifrenin güçlü yönleri arasındaki zıtlığa hayret edin. Benim durumumda, finansal girişlerimden birine% 45 Şifre Puanı verilirken, kızımın Minecraft oturum açma bilgilerine% 100 mükemmel bir puan verildi. Yine, ah.

Korkunç Güvenlik Zorluk Puanınızı Düzeltme

Denetim listelerinde yerleşik olarak bulunan çok yararlı iki bağlantı vardır. "GÖSTER" e tıklarsanız, size o sitenin şifresini gösterecektir ve "Siteyi Ziyaret Et" i tıklarsanız, şifreyi değiştirmek için doğrudan web sitesine atlayabilirsiniz. Yalnızca her yinelenen parolanın değiştirilmesi değil, aynı zamanda ihlal edilen bir hesaba (Adobe.com veya LinkedIn gibi) eklenen tüm parolalar da kalıcı olarak kaldırılmalıdır.

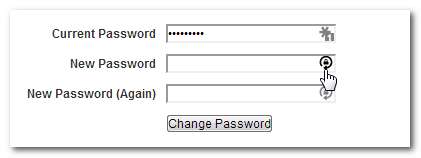

Kaç şifreniz olduğuna (ve iyi şifre uygulamaları konusunda ne kadar gayretli olduğunuza) bağlı olarak, sürecin bu adımı on dakika veya bütün bir öğleden sonra sürebilir. Şifrelerinizi değiştirme işlemi, güncellediğiniz sitenin düzenine göre değişiklik gösterse de, işte uymanız gereken bazı genel yönergeler (örnek olarak Remember the Milk adresindeki şifre güncellememizi kullanıyoruz): Şifre değiştirme sayfasını ziyaret edin . Genellikle mevcut şifrenizi girmeniz ve ardından yeni bir şifre oluşturmanız gerekir.

Bunu, dairesel oklu kilit logosuna tıklayarak yapın. LastPass, yeni şifre yuvasına eklenir (yukarıdaki ekran görüntüsünde görüldüğü gibi). Yeni şifrenize bakın ve isterseniz ayarlamalar yapın (şifrenizi uzatmak veya özel karakterler eklemek gibi):

"Şifre Kullan" ı tıklayın ve ardından düzenlemekte olduğunuz girişi güncellemek istediğinizi onaylayın:

Değişikliği web sitesinde de onayladığınızdan emin olun. LastPass kasanızdaki her yinelenen ve zayıf parola için işlemi tekrarlayın.

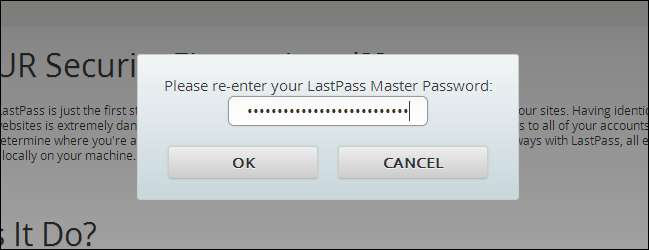

Son olarak, denetlemeniz gereken son şey LastPass Ana Parolanızdır. Bunu, Meydan Okuma ekranının altındaki "LastPass Ana Parolamın gücünü test et" etiketli bağlantıya tıklayarak yapın. Bunu görmüyorsanız:

LastPass Ana Parolanızı sıfırlamanız ve güzel, pozitif,% 100 güç onayı alana kadar gücü artırmanız gerekir.

Sonuçları Araştırmak ve LastPass Güvenliğinizi Daha Fazla Artırmak

Yinelenen şifreler listesinde oturum açtıktan, eski girişleri sildikten ve başka bir şekilde giriş / şifre listenizi toparlayıp güvenliğini sağladıktan sonra, denetimi yeniden çalıştırmanın zamanı gelmiştir. Şimdi, vurgu yapmak gerekirse, aşağıda gördüğünüz puan yalnızca şifre güvenliğinin iyileştirilmesiyle ortaya çıktı. (Gibi ek güvenlik özelliklerini etkinleştirirseniz çok faktörlü kimlik doğrulama , yaklaşık% 10'luk bir artış alacaksınız).

Fena değil! Yinelenen her parolayı eledikten ve mevcut tüm parolaları% 90 veya daha yüksek bir güce kadar getirdikten sonra, puanımızı gerçekten yükseltti. Neden% 100'e sıçramadığını merak ediyorsanız, oyunda birkaç faktör var, bunlardan en önemlisi, bazı şifrelerin hiçbir zaman LastPass standartlarına göre, site yöneticileri. Örneğin, yerel kitaplığımın oturum açma parolası dört basamaklı bir pin (LastPass güvenlik ölçeğine göre% 4 puan). Çoğu insanın listelerinde buna benzer bir tür aykırı değerler olacak ve bu da puanlarını düşürecektir.

Bu tür durumlarda cesaretinizin kırılmaması ve ayrıntılı dökümünüzü bir metrik olarak kullanmanız önemlidir:

Şifre güncelleme sürecinde 17 adet yinelenen / süresi dolan siteyi kısalttım, her site ve hizmet için benzersiz bir şifre oluşturdum ve bu süreçte yinelenen şifreli site sayısını 43'ten 0'a indirdim.

Sadece bir saat ciddi bir şekilde odaklanmış zaman aldı (bunun% 12.4'ü belirsiz yerlere şifre güncelleme bağlantıları koyan web sitesi tasarımcılarını küfür ederek harcandı) ve beni motive etmek için gereken tek şey feci oranlarda bir şifre ihlaliydi! Burada bir not alıyorum, büyük bir başarı.

Artık şifrelerinizi denetlediğinize ve sağlam benzersiz şifrelere sahip olmak konusunda heyecanlandığınıza göre, ileriye dönük bu ivmeden yararlanalım. Yukarı vurmak LastPass yapma kılavuzumuz hatta daha güvenli şifre yinelemelerini artırarak, girişleri ülkeye göre kısıtlayarak ve daha fazlasını yaparak. Burada özetlediğimiz denetimi çalıştırmak, LastPass güvenlik kılavuzumuzu takip etmek ve iki faktörlü algoritmaları açmak arasında, gurur duyabileceğiniz kurşun geçirmez bir şifre yönetim sistemine sahip olacaksınız.