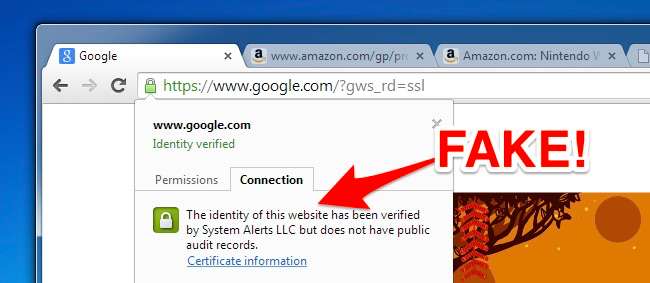

Опасные корневые сертификаты - серьезная проблема. От Lenovo Superfish до Dell eDellRoot и ряда других сертификаты, установленные рекламными программами , производитель вашего компьютера или установленная вами программа могли добавить сертификат, открывающий вам доступ к атаке. Вот как проверить, чисты ли ваши сертификаты.

В прошлом это был непростой процесс. Однако новый инструмент Microsoft может быстро просканировать вашу систему и сообщить, установлены ли какие-либо сертификаты, которым Microsoft обычно не доверяет. Это особенно хорошая идея - запустить это на новых компьютерах, чтобы проверить, готовы ли они к атаке из коробки.

Обновить : Инструмент sigcheck не работал в Windows 7 на момент публикации, но Microsoft обновила его, и теперь он должен правильно работать во всех версиях Windows. Так что, если вы не могли заставить его работать раньше, попробуйте снова сейчас!

Как проверить

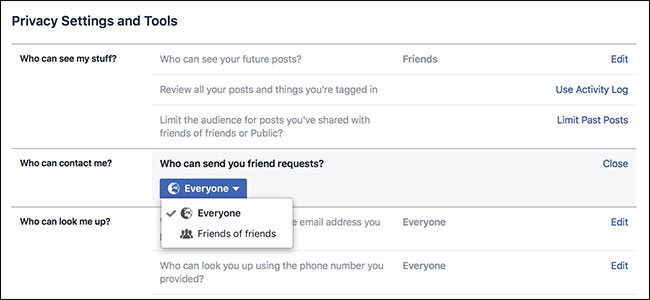

СВЯЗАННЫЕ С: Download.com и другие объединяют рекламное ПО в стиле HTTPS Superfish

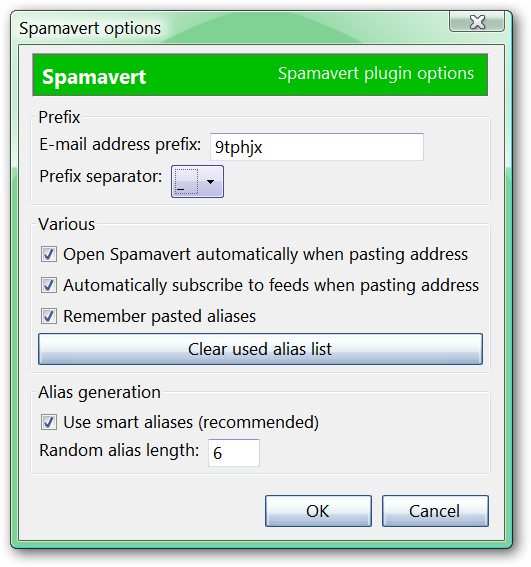

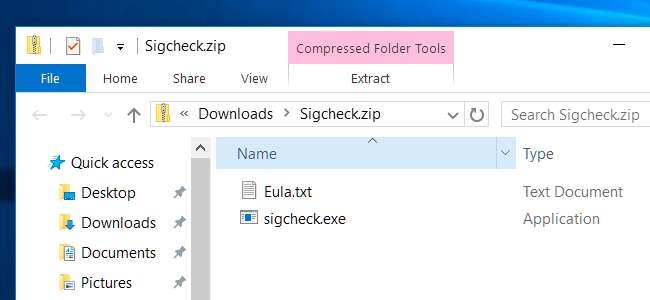

Для этого мы будем использовать инструмент Sigcheck, предоставленный Microsoft. Это часть набор инструментов SysInternals , который был обновлен этой функцией в начале 2016 года.

Для начала скачайте Sigcheck от Microsoft. Откройте загруженный файл .zip и извлеките файл sigcheck.exe. Например, вы можете просто перетащить файл на свой рабочий стол.

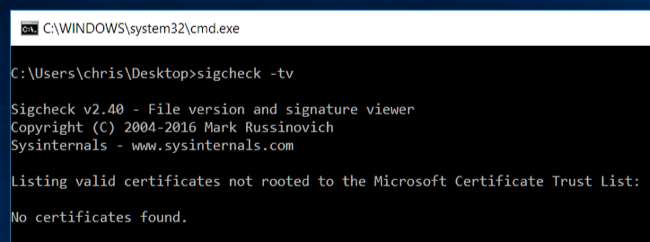

Перейдите в папку, содержащую только что извлеченный файл sigcheck.exe. Например, если вы поместите его на рабочий стол, откройте папку рабочего стола в проводнике (или проводнике Windows, если вы работаете в Windows 7). Нажмите и удерживайте клавишу Shift на клавиатуре, щелкните правой кнопкой мыши в окне проводника и выберите «Открыть окно команд здесь».

Введите в командной строке следующую команду и нажмите Enter:

sigcheck -tv

Sigcheck загрузит список доверенных сертификатов от Microsoft и сравнит его с сертификатами, установленными на вашем компьютере. Если на вашем компьютере есть сертификаты, которых нет в «Списке надежности сертификатов Microsoft», вы увидите их здесь. Если все в порядке и у вас нет поддельных сертификатов, вы увидите сообщение «Сертификаты не найдены».

Помогите, я нашел плохой сертификат!

Если приложение sigcheck перечисляет один или несколько сертификатов после того, как вы запустили команду, и вы не уверены, что это за сертификаты, вы можете попробовать выполнить поиск в Интернете по их именам, чтобы узнать, что это за сертификаты и как они туда попали.

Удаление их вручную - не лучшая идея. Если сертификат был установлен программой, работающей на вашем компьютере, эта программа могла бы просто переустановить сертификат после его удаления. Вы действительно хотите определить, какая программа вызывает проблему, и полностью избавиться от нее. Как вы это сделаете, зависит от программы. В идеале вы можете просто удалить его из панели управления «Удаление программы». Рекламные программы могут зацепиться за свои крючки и нуждаться в специальных инструментах для очистки. Даже установленное производителем «законное» программное обеспечение, такое как Dell eDellRoot и Superfish, требовало специальных инструментов для удаления, которые нужно было загрузить, чтобы удалить их. Поищите в Интернете лучший способ удалить именно тот сертификат, который вы видите установленным, потому что идеальный метод будет отличаться для каждого из них.

Однако, если вы действительно хотите - или если вы не можете найти конкретных инструкций - вы можете удалить сертификат вручную с помощью консоли управления сертификатами Windows. Чтобы открыть его, выполните поиск «сертификатов» в меню «Пуск» или на начальном экране и щелкните ссылку «Управление сертификатами компьютера». Вы также можете нажать Windows Key + R, чтобы открыть диалоговое окно «Выполнить», введите «certmgr.msc» в диалоговом окне «Выполнить» и нажмите Enter.

Корневые сертификаты находятся в этом окне в разделе Доверенные корневые центры сертификации \ Сертификаты. Если есть сертификат, который необходимо удалить, вы можете найти его в этом списке, щелкнуть его правой кнопкой мыши и выбрать параметр «Удалить».

Однако будьте осторожны: не удаляйте никакие действительные сертификаты! Подавляющее большинство сертификатов здесь являются законными и являются частью самой Windows. Будьте осторожны при удалении сертификатов и убедитесь, что удаляете правильный.

До изменения инструмента sigcheck, описанного выше, не было простого способа проверить наличие плохих сертификатов, которых не должно быть. Было бы неплохо, если бы существовал более удобный метод, чем команда командной строки, но это лучшее, что мы можем сделать на данный момент.

Microsoft имеет объявил он будет бороться с программным обеспечением, которое ведет себя подобным образом. Приложения, которые устанавливают незащищенные корневые сертификаты для проведения атак типа «злоумышленник в середине» - часто для рекламы - будут помечены Защитником Windows и другими инструментами и автоматически удаляться. Это должно немного помочь, когда будет обнаружен следующий сертификат, установленный производителем.

Кредит изображения: Сара Джой на Flickr