Os controles ActiveX são a versão de plug-ins do Internet Explorer. Por exemplo, o Flash player do Internet Explorer é um controle ActiveX. Infelizmente, os controles ActiveX têm sido uma fonte significativa de problemas de segurança.

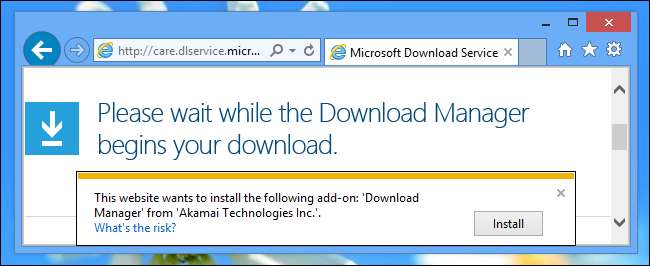

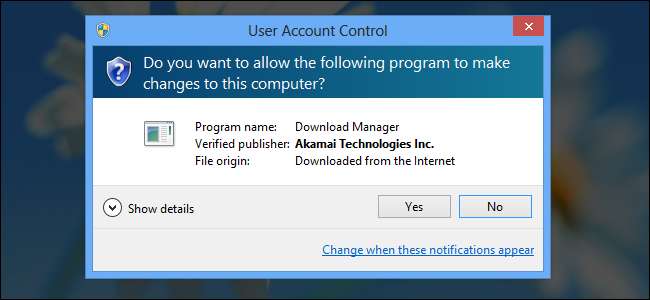

Os controles ActiveX são essencialmente peças de software e têm acesso a todo o computador se você optar por instalá-los e executá-los. Se você estiver usando o Internet Explorer, os sites podem solicitar a instalação de controles ActiveX - e esse recurso pode ser usado para fins maliciosos.

O que os controles ActiveX fazem

Um controle ActiveX é um pequeno programa para o Internet Explorer, geralmente chamado de complemento. Os controles ActiveX são como outros programas - eles não são impedidos de fazer coisas ruins com o seu computador. Eles podem monitorar seus hábitos pessoais de navegação, instalar malware, gerar pop-ups, registrar suas teclas e senhas e fazer outras coisas maliciosas.

Os controles ActiveX, na verdade, não são apenas para o Internet Explorer. Eles também funcionam em outros aplicativos da Microsoft, como o Microsoft Office.

Outros navegadores, como Firefox, Chrome, Safari e Opera, todos usam outros tipos de plug-ins de navegador. Os controles ActiveX funcionam apenas no Internet Explorer. Um site que requer um controle ActiveX é um site apenas do Internet Explorer.

Preocupações com segurança

Você deve evitar instalar controles ActiveX, a menos que confie em sua fonte. Certos controles ActiveX são normais - por exemplo, se você estiver usando o Internet Explorer, provavelmente tem o controle ActiveX do Flash Player instalado - mas você deve evitar instalar outros controles ActiveX, se possível.

Por exemplo, embora a Oracle seja uma empresa confiável que não pretende infectar seu computador (a menos que você conte o Pergunte à Barra de Ferramentas que eles entram em atualizações ), a O controle Java ActiveX tem vulnerabilidades de segurança e pode ser usado para infectar seu computador. Quanto mais controles ActiveX você instalar, mais sites poderão tirar proveito de seus problemas para danificar seu computador. Reduza sua superfície de ataque desinstalando controles ActiveX potencialmente vulneráveis que você não usa.

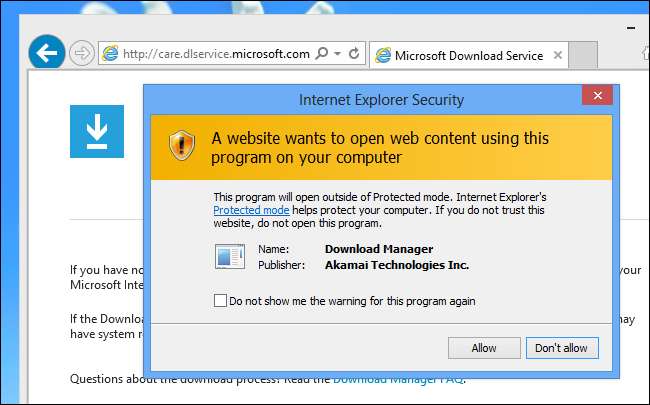

As versões modernas do Internet Explorer incluem recursos como Filtragem ActiveX , Modo protegido e “killbits” que impedem a execução de controles ActiveX vulneráveis. Infelizmente, os controles ActiveX não são seguros por seu próprio design e nada pode ser feito para torná-los totalmente seguros.

Gerenciando controles ActiveX

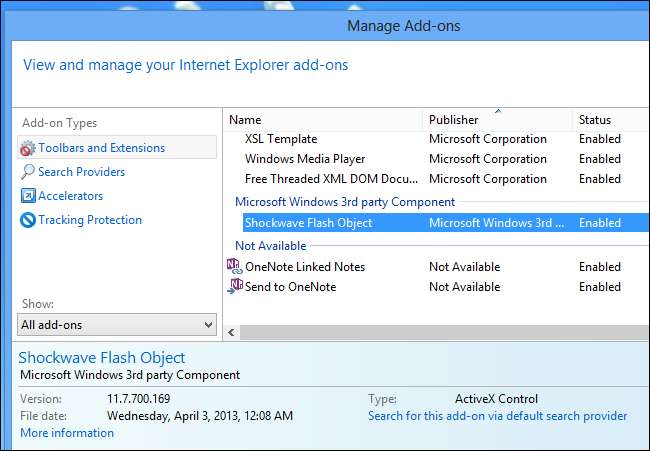

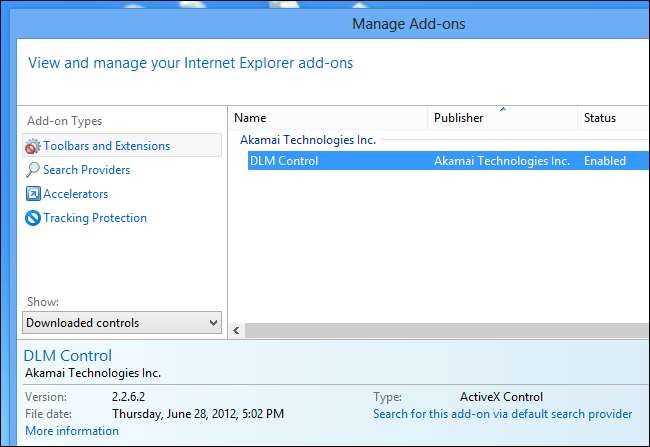

Você pode visualizar os controles ActiveX instalados clicando no menu de engrenagem no Internet Explorer e selecionando Gerenciar Complementos. Clique na caixa em Mostrar e selecione Todos os complementos.

Provavelmente, você terá uma variedade de controles ActiveX comuns instalados em todo o sistema, como o Shockwave Flash da Adobe, Microsoft Silverlight e Windows Media Player. Você pode desabilitá-los aqui, mas terá que desinstalá-los do Painel de Controle se quiser removê-los do sistema.

Para exibir os controles ActiveX que você baixou por meio do navegador, selecione Controles baixados na caixa Mostrar.

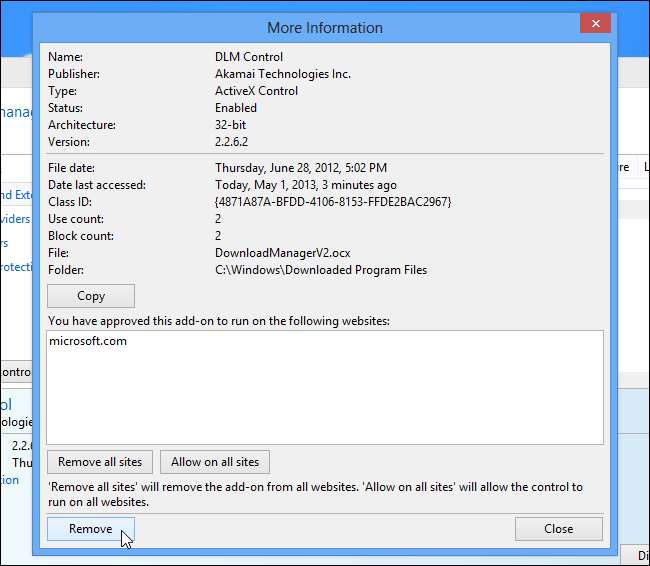

Para desinstalar um controle que você baixou, clique duas vezes nele e clique no botão Remover na janela Mais informações.

Em resumo, os controles ActiveX são perigosos e você só deve instalá-los se precisar fazer isso e confiar na fonte.

Claro, instale o controle ActiveX do Flash Player - mas se você estiver navegando na web e um site quiser instalar um controle ActiveX, você provavelmente deve recusar a oferta. Mesmo se você optar por instalar um controle ActiveX de uma fonte confiável, você provavelmente deve removê-lo quando não for mais necessário para reduzir a superfície de ataque e ajudar a proteger seu computador.