Nowsze procesory mogą przyczynić się do bezpieczeństwa Twojego systemu, ale co dokładnie robią, aby pomóc? Dzisiejszy post z pytaniami i odpowiedziami dla superużytkowników dotyczy powiązań między procesorami a bezpieczeństwem systemu.

Dzisiejsza sesja pytań i odpowiedzi jest dostępna dzięki uprzejmości SuperUser - części Stack Exchange, grupy witryn internetowych z pytaniami i odpowiedziami.

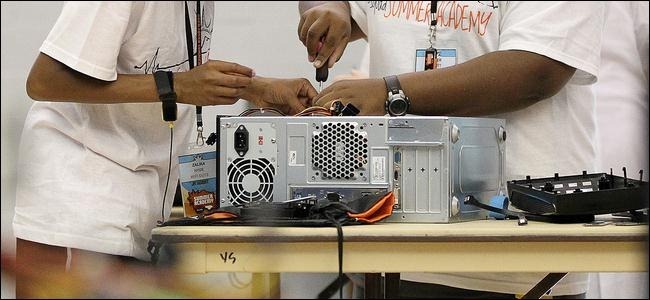

Zdjęcie dzięki uprzejmości Zoltan Horlick .

Pytanie

Czytnik SuperUser Krimson chce wiedzieć, jaki jest związek między procesorami a bezpieczeństwem:

Tak więc byłem dzisiaj w Internecie i natknąłem się na procesory Intel Xeon. Na liście funkcji wspomina o bezpieczeństwie. Pamiętam, że w wielu innych miejscach widziałem, jak zabezpieczenia są w jakiś sposób powiązane z procesorami. Tutaj jest łącze do Xeon i oto jest strona, do której prowadzi .

O ile mi wiadomo, procesory po prostu wykonują podane im instrukcje. Więc znowu, jakie jest powiązanie między procesorem a zabezpieczeniami? W jaki sposób procesor może zwiększyć bezpieczeństwo?

Jaki jest związek między nimi? A jeśli procesor przyczynia się do bezpieczeństwa twojego systemu, to co robi, co pomaga użytkownikowi?

Odpowiedź

Dostawcy SuperUser Journeyman Geek i chritohnide mają dla nas odpowiedź. Po pierwsze, Journeyman Geek:

Wiele nowszych procesorów ma część swojego rdzenia przeznaczoną do działania Instrukcje AES . Oznacza to, że „koszt” szyfrowania pod względem mocy i wykorzystania procesora jest mniejszy, ponieważ te części wykonują to jedno zadanie wydajniej i szybciej. Oznacza to, że szyfrowanie jest łatwiejsze, a dzięki temu masz większe bezpieczeństwo.

Możesz tego użyć do rzeczy takich jak OpenSSL lub szyfrowanie dysku twardego lub dowolnej biblioteki zaprojektowanej do jego używania, przy mniejszym spadku wydajności dla zwykłych zadań.

Następnie odpowiedź od chritohnide:

Nowoczesne procesory wykorzystują różne techniki ochrony, które ułatwiają zwiększenie ogólnego bezpieczeństwa systemu.

Jednym z przykładów jest oznaczanie obszarów danych w pamięci jako No-eXecute w celu zapobiegania nadmiernym i niedostatecznym lukom w zabezpieczeniach.

Starszą i bardziej podstawową możliwością są mechanizmy ochrony zapewniane przez pamięć wirtualna System zarządzania. Charakter konwencjonalnych technik VMM uniemożliwia jednemu procesowi dostęp do pamięci innego procesu.

Masz coś do dodania do wyjaśnienia? Dźwięk w komentarzach. Chcesz przeczytać więcej odpowiedzi od innych zaawansowanych technicznie użytkowników Stack Exchange? Sprawdź cały wątek dyskusji tutaj .