Internetowa usługa muzyczna Spotify oferuje interfejs API, który umożliwia innym witrynom internetowym i aplikacjom dostęp do Twojej muzyki i danych klientów. To może być naprawdę fajna funkcja, jeśli używasz jej do integracji muzyki z innymi narzędziami, takimi jak Shazam czy Sonos. Ale kiedy skończysz cokolwiek robisz, prawdopodobnie dobrym pomysłem będzie ograniczenie dostępu tylko do najważniejszych aplikacji. Oto jak to robisz.

ZWIĄZANE Z: Jak usunąć aplikacje Facebook innych firm ze swojego konta

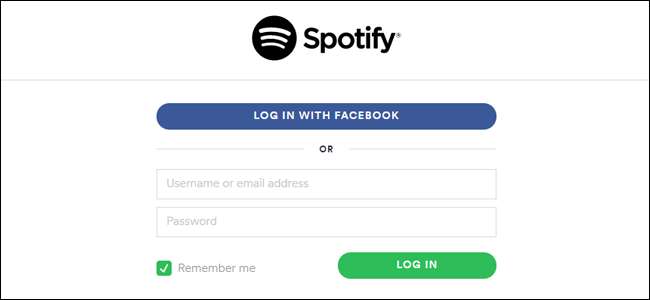

Na laptopie lub komputerze stacjonarnym wejdź na Spotify.com. Jeśli nie jesteś jeszcze zalogowany, kliknij „Zaloguj się” w prawym górnym rogu, a następnie wprowadź swoje poświadczenia. Nie ma znaczenia, czy do logowania używasz standardowego konta e-mail, czy połączenia z Facebookiem.

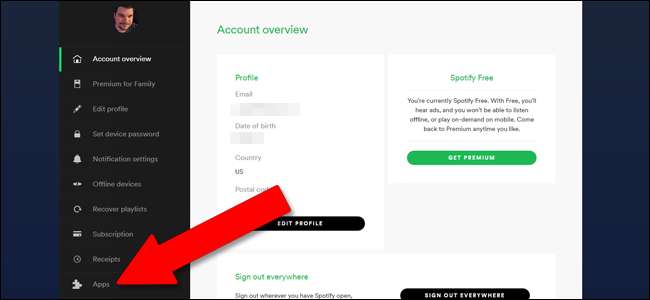

Po zalogowaniu się zobaczysz stronę z informacjami o swoim głównym koncie. Kliknij link „Aplikacje” u dołu lewej kolumny.

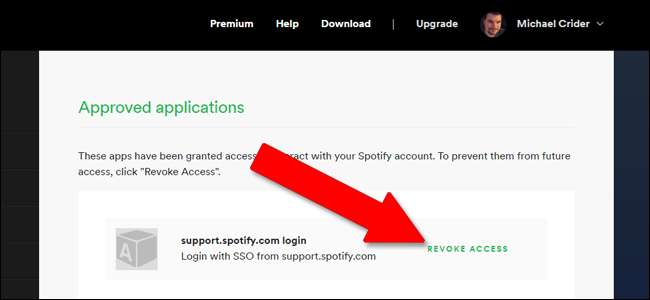

Strona „Zatwierdzone aplikacje” zawiera listę wszystkich aplikacji, z którymi Spotify przyznałeś uprawnienia do interakcji. Jeśli chcesz usunąć uprawnienia aplikacji, po prostu kliknij przycisk „Odwołaj dostęp” po prawej stronie tej aplikacji. Po tym czasie aplikacja nie będzie już mieć dostępu do Twoich danych Spotify.

Należy jednak pamiętać o jednej rzeczy. Odwołanie dostępu aplikacji innej firmy do Twojego konta Spotify powstrzymuje ją od gromadzenia nowych informacji od tego momentu. Nie oznacza to, że aplikacja usunie dane, które już zebrała - i rzeczywiście, najlepiej jest założyć, że tak się nie stało. Usuń swoje konto z tą aplikacją innej firmy, jeśli to możliwe, dla dodatkowego bezpieczeństwa.

Kredyt obrazu: Michael Podger