Rozszerzenia przeglądarki są znacznie bardziej niebezpieczne, niż większość ludzi zdaje sobie sprawę. Te małe narzędzia często mają dostęp do wszystkiego, co robisz online, dzięki czemu mogą przechwytywać hasła, śledzić przeglądanie sieci, wstawiać reklamy na odwiedzanych stronach internetowych i nie tylko. Popularne rozszerzenia przeglądarki są często sprzedawane podejrzanym firmom lub przechwytywane, a automatyczne aktualizacje mogą zamienić je w złośliwe oprogramowanie.

Pisaliśmy o jak Twoje rozszerzenia przeglądarki Cię szpiegują w przeszłości, ale ten problem się nie poprawił. Nadal istnieje ciągły strumień nieprawidłowych rozszerzeń.

Dlaczego rozszerzenia przeglądarki są tak niebezpieczne

ZWIĄZANE Z: Dlaczego rozszerzenia Chrome potrzebują „wszystkich danych w odwiedzanych witrynach”?

Rozszerzenia przeglądarki działają w przeglądarce internetowej i często wymagają takiej możliwości czytać lub zmieniać wszystko na odwiedzanych stronach internetowych .

Jeśli rozszerzenie ma dostęp do wszystkich odwiedzanych stron internetowych, może zrobić praktycznie wszystko. Może działać jako keylogger do przechwytywania haseł i danych kart kredytowych, wstawiania reklam na przeglądanych stronach, przekierowywania ruchu wyszukiwania w inne miejsce, śledzenia wszystkiego, co robisz online - lub wszystkich tych rzeczy. Jeśli rozszerzenie musi przeskanować Twoje rachunki lub inne drobne rzeczy, prawdopodobnie ma uprawnienia do przeskanowania Twojej poczty e-mail wszystko - co jest niezwykle niebezpieczne.

Nie oznacza to, że każde rozszerzenie jest robią te rzeczy, ale oni mogą - i to powinno sprawić, że będziesz bardzo, bardzo ostrożny.

Nowoczesne przeglądarki internetowe, takie jak Google Chrome i Microsoft Edge, mają system uprawnień do rozszerzeń, ale wiele rozszerzeń wymaga dostępu do wszystkiego, aby mogły działać poprawnie. Jednak nawet rozszerzenie, które wymaga dostępu do jednej witryny, może być niebezpieczne. Na przykład rozszerzenie, które w jakiś sposób modyfikuje Google.com, będzie wymagało dostępu do wszystkiego w Google.com, a zatem będzie miało dostęp do Twojego konta Google - w tym do poczty e-mail.

To nie są tylko urocze, nieszkodliwe małe narzędzia. Są to małe programy z ogromnym dostępem do przeglądarki internetowej, co czyni je niebezpiecznymi. Nawet rozszerzenie, które robi tylko drobne rzeczy z odwiedzanymi stronami internetowymi, może wymagać dostępu do wszystkiego, co robisz w przeglądarce.

Jak bezpieczne rozszerzenia mogą przekształcić się w złośliwe oprogramowanie

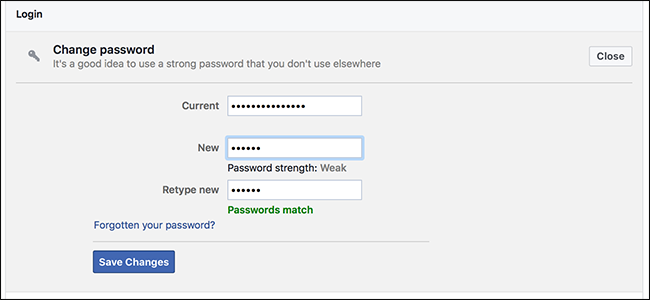

Nowoczesne przeglądarki internetowe, takie jak Google Chrome, automatycznie aktualizują zainstalowane rozszerzenia przeglądarki. Jeśli rozszerzenie wymaga nowych uprawnień, zostanie tymczasowo dezaktywowane, dopóki na to nie zezwolisz. W przeciwnym razie nowa wersja rozszerzenia będzie działać z takimi samymi uprawnieniami, jak poprzednia wersja. Prowadzi to do problemów.

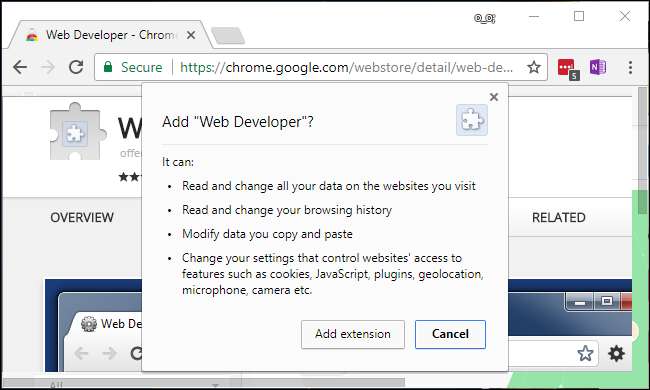

W sierpniu 2017 roku bardzo popularnym i szeroko polecanym rozszerzeniem Web Developer dla Chrome było porwany . Deweloper padł ofiarą ataku phishingowego, a osoba atakująca przesłała nową wersję rozszerzenia, które wstawiało więcej reklam na strony internetowe. Ponad milion osób, które zaufały twórcy tego popularnego rozszerzenia, otrzymało zainfekowane rozszerzenie. Ponieważ jest to rozszerzenie dla twórców stron internetowych, atak mógł być znacznie gorszy - nie wygląda na to, aby zainfekowane rozszerzenie działało na przykład jako keylogger.

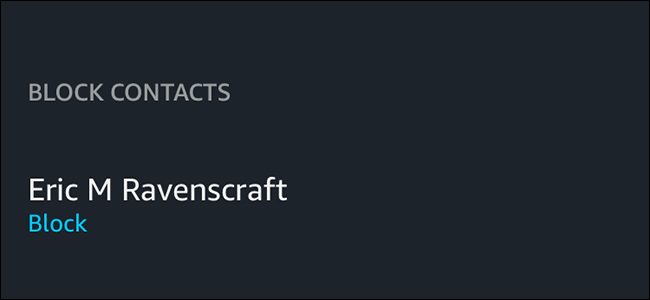

W wielu innych sytuacjach ktoś opracowuje rozszerzenie, które zyskuje dużą liczbę użytkowników, ale niekoniecznie przynosi dochody. Do tego dewelopera zwraca się firma, która zapłaci dużą sumę pieniędzy za zakup rozszerzenia. Jeśli programista zaakceptuje zakup, nowa firma zmodyfikuje rozszerzenie, aby wstawić reklamy i śledzenie, przesyła je do Chrome Web Store jako aktualizację, a wszyscy obecni użytkownicy korzystają teraz z rozszerzenia nowej firmy - bez ostrzeżenia.

To się stało Particle dla YouTube , popularne rozszerzenie do dostosowywania YouTube, w lipcu 2017 r. To samo stało się z wieloma innymi rozszerzeniami w przeszłości. Deweloperzy rozszerzeń Chrome twierdzili, że tak stale otrzymuj oferty kupić ich rozszerzenia. Twórcy kochanie rozszerzenie z ponad 700 000 użytkowników uruchomiło kiedyś plik „Zapytaj mnie o cokolwiek” na Reddicie z wyszczególnieniem rodzajów ofert, które często otrzymują.

Oprócz przechwytywania i sprzedaży rozszerzeń możliwe jest również, że rozszerzenie to po prostu zła wiadomość i potajemnie śledzi Cię podczas instalacji w pierwszej kolejności.

Chrome jest atakowany ze względu na swoją popularność, ale ten problem dotyczy wszystkich przeglądarek. Firefox jest prawdopodobnie jeszcze bardziej zagrożony, ponieważ w ogóle nie używa systemu uprawnień - każde instalowane rozszerzenie ma pełny dostęp do wszystkiego. ( Aktualizacja : To stwierdzenie było prawdziwe, kiedy pisaliśmy ten artykuł w 2017 roku, ale teraz Firefox ma system uprawnień jak Chrome).

Jak zminimalizować ryzyko

ZWIĄZANE Z: Jak odinstalować rozszerzenia w Chrome, Firefox i innych przeglądarkach

Oto jak zachować bezpieczeństwo: używaj jak najmniejszej liczby rozszerzeń. Jeśli nie używasz rozszerzenia, odinstaluj je. Spróbuj skróć listę zainstalowanych rozszerzeń tylko do podstawowych elementów, aby zminimalizować ryzyko, że jedno z zainstalowanych rozszerzeń ulegnie awarii.

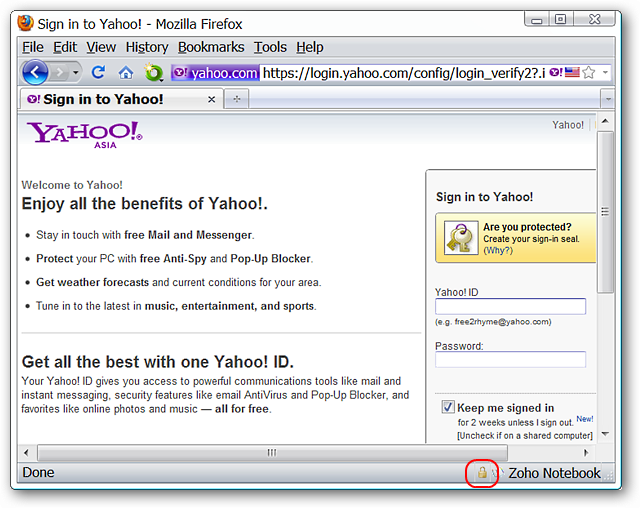

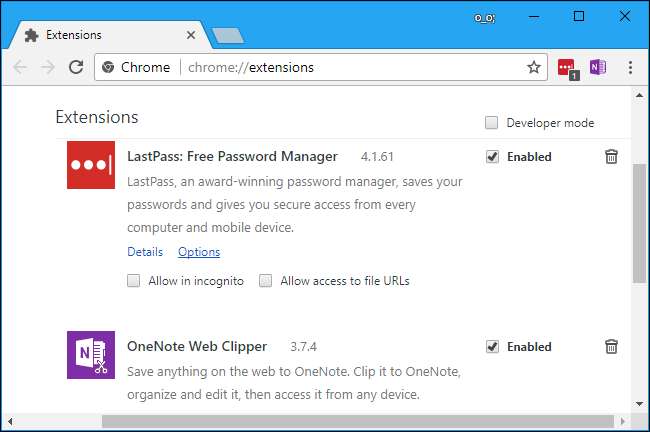

Ważne jest również, aby używać rozszerzeń tylko od zaufanych firm. Na przykład rozszerzenie do dostosowywania YouTube utworzone przez przypadkową osobę, o której nigdy nie słyszałeś, jest najlepszym kandydatem do zostania złośliwym oprogramowaniem. Jednak oficjalny Gmail Notifier stworzony przez Google, rozszerzenie OneNote do notatek stworzone przez Microsoft lub rozszerzenie menedżera haseł LastPass stworzone przez LastPass prawie na pewno nie zostanie sprzedane podejrzanej firmie za kilka tysięcy dolarów.

W miarę możliwości należy również zwrócić uwagę na uprawnienia wymagane przez rozszerzenia. Na przykład rozszerzenie, które twierdzi, że modyfikuje tylko jedną witrynę, powinno mieć dostęp tylko do tej witryny. Jednak wiele rozszerzeń wymaga dostępu do wszystkiego lub dostępu do bardzo wrażliwej witryny, którą chcesz zabezpieczyć (takiej jak poczta e-mail). Uprawnienia to fajny pomysł, ale nie są zbyt przydatne, gdy większość rzeczy wymaga dostępu do wszystkiego.

Oczywiście to dobra trasa na spacer. W przeszłości moglibyśmy powiedzieć, że rozszerzenie Web Developer było bezpieczne, ponieważ było legalne. Jednak deweloper dał się nabrać na atak phishingowy, a rozszerzenie stało się złośliwe. To dobre przypomnienie, że nawet jeśli możesz zaufać komuś, że nie sprzedaje swojego przedłużenia podejrzanej firmie, polegasz na tej osobie w zakresie bezpieczeństwa. Jeśli ta osoba się potknie i pozwoli na przejęcie jej konta, w końcu poniesiesz konsekwencje - a mogą być znacznie gorsze niż to, co stało się z rozszerzeniem dla programistów internetowych.